La Computación Cuántica y su Impacto Potencial en la Seguridad de Bitcoin

Introducción a la Computación Cuántica

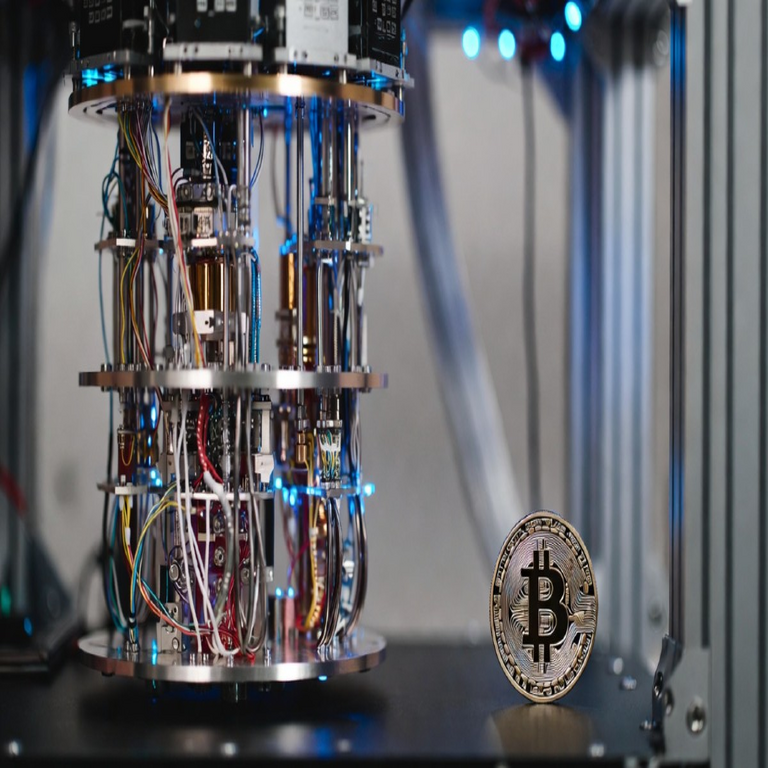

La computación cuántica representa un avance paradigmático en el campo de la informática, basado en los principios de la mecánica cuántica. A diferencia de las computadoras clásicas, que procesan información mediante bits binarios (0 o 1), las computadoras cuánticas utilizan qubits, los cuales pueden existir en estados superpuestos, permitiendo cálculos exponencialmente más rápidos para ciertos problemas complejos. Esta tecnología ha generado interés en múltiples disciplinas, incluyendo la ciberseguridad y las criptomonedas, debido a su capacidad para resolver algoritmos que son intratables para las máquinas convencionales.

En el contexto de Bitcoin, la criptografía subyacente es fundamental para su funcionamiento. Bitcoin se basa en algoritmos como ECDSA (Elliptic Curve Digital Signature Algorithm) para firmas digitales y SHA-256 para el hashing. Estos mecanismos aseguran la integridad, la confidencialidad y la autenticidad de las transacciones en la blockchain. Sin embargo, la llegada de la computación cuántica podría desafiar estos pilares, planteando interrogantes sobre la longevidad de la red Bitcoin en su forma actual.

Los avances en hardware cuántico, impulsados por empresas como IBM, Google y startups especializadas, han acelerado el desarrollo de prototipos funcionales. Por ejemplo, en 2019, Google anunció la supremacía cuántica con su procesador Sycamore, demostrando que una computadora cuántica podía resolver en minutos una tarea que tomaría miles de años a una supercomputadora clásica. Aunque este hito no se aplica directamente a la criptografía, ilustra el potencial disruptivo de esta tecnología.

Principios Fundamentales de la Criptografía en Bitcoin

Para comprender la amenaza cuántica, es esencial revisar los componentes criptográficos de Bitcoin. La generación de claves privadas y públicas en Bitcoin utiliza curvas elípticas sobre campos finitos, específicamente la curva secp256k1. La clave pública se deriva de la privada mediante multiplicación por un punto generador de la curva, un proceso que es eficiente en una dirección pero computacionalmente costoso en la inversa, conocido como el problema del logaritmo discreto en curvas elípticas (ECDLP).

El algoritmo SHA-256, empleado en el minado y la creación de direcciones, es una función hash resistente a colisiones preimagen y segundas preimágenes. Estas propiedades garantizan que sea impráctico revertir el hash para encontrar la entrada original o generar dos entradas con el mismo hash. En la práctica, las direcciones Bitcoin se generan hashando la clave pública con RIPEMD-160 y SHA-256, lo que añade capas de seguridad.

La seguridad de estos sistemas radica en la complejidad computacional asumida para ataques clásicos. Un atacante necesitaría aproximadamente 2^128 operaciones para romper ECDSA en una curva de 256 bits, una cifra astronómica que hace inviables tales esfuerzos con hardware actual. No obstante, la computación cuántica introduce algoritmos que reducen drásticamente esta complejidad.

Algoritmos Cuánticos y sus Amenazas a la Criptografía Actual

El principal vector de ataque cuántico contra Bitcoin proviene del algoritmo de Shor, desarrollado por Peter Shor en 1994. Este algoritmo permite factorizar números enteros grandes y resolver el ECDLP en tiempo polinomial, utilizando superposiciones cuánticas y la transformada cuántica de Fourier. Aplicado a ECDSA, Shor podría derivar la clave privada a partir de la clave pública en cuestión de horas o días con una computadora cuántica lo suficientemente potente, en lugar de los eones requeridos clásicamente.

Una vez expuesta la clave privada, un atacante podría firmar transacciones fraudulentas, vaciando billeteras Bitcoin asociadas a claves públicas reveladas. Es importante notar que las direcciones P2PKH (Pay-to-Public-Key-Hash) protegen la clave pública hasta que se gasta una salida, pero una vez gastada, la clave pública queda expuesta en la blockchain, convirtiéndola vulnerable. Esto afecta retroactivamente a fondos no movidos si las claves públicas son públicas.

Respecto a SHA-256, el algoritmo de Grover ofrece una amenaza menor pero significativa. Grover acelera búsquedas no estructuradas, reduciendo la complejidad de encontrar una preimagen de O(2^n) a O(2^{n/2}). Para SHA-256 (n=256), esto implica alrededor de 2^128 operaciones, aún prohibitivo pero cuatro órdenes de magnitud más rápido que el enfoque clásico. En el minado de Bitcoin, Grover podría optimizar la búsqueda de nonces válidos, potencialmente centralizando el poder de cómputo en entidades con acceso cuántico.

Expertos estiman que se requerirían entre 1 y 10 millones de qubits lógicos estables para romper ECDSA de manera práctica, un umbral no alcanzado aún. Empresas como IonQ y Rigetti han desarrollado sistemas con cientos de qubits físicos, pero la corrección de errores cuánticos demanda muchos qubits físicos por lógico, retrasando la amenaza inminente. Proyecciones indican que una máquina cuántica criptográficamente relevante podría emerger en la década de 2030, según informes del NIST (National Institute of Standards and Technology).

Implicaciones Específicas para la Red Bitcoin

La amenaza cuántica no solo afecta a las billeteras individuales, sino a la integridad global de la blockchain. Si un atacante cuántico controla una porción significativa del hashrate, podría ejecutar un ataque del 51%, revirtiendo transacciones recientes y doble-gastando. Aunque SHA-256 resiste mejor que las firmas, la combinación con Shor podría permitir falsificaciones de bloques si se comprometen claves de nodos o mineros.

En términos de adopción, Bitcoin ha acumulado billones en valor de mercado, con miles de millones en UTXOs (Unspent Transaction Outputs) en riesgo. Aquellos que reutilizan direcciones o exponen claves públicas prematuramente son particularmente vulnerables. La comunidad Bitcoin ha discutido forks para migrar a algoritmos resistentes, pero la inmutabilidad de la blockchain complica la actualización sin consenso amplio.

Además, la computación cuántica podría erosionar la confianza en Bitcoin como reserva de valor. Inversionistas institucionales, reguladores y usuarios minoristas podrían cuestionar su seguridad a largo plazo, impactando la volatilidad y la adopción. Países como China, que invierten fuertemente en cuántica, podrían usar esta ventaja para desestabilizar economías basadas en criptoactivos.

Soluciones y Estrategias de Mitigación Post-Cuántica

La comunidad criptográfica ha anticipado esta amenaza, impulsando el desarrollo de criptografía post-cuántica (PQC). El NIST está estandarizando algoritmos resistentes a ataques cuánticos, como lattice-based cryptography (por ejemplo, Kyber para intercambio de claves) y hash-based signatures (como SPHINCS+). Estos esquemas se basan en problemas matemáticos no resueltos eficientemente por Shor o Grover, como el aprendizaje con errores (LWE).

Para Bitcoin, una transición podría involucrar soft forks o hard forks para integrar firmas post-cuánticas. Propuestas como BIP-340 (Schnorr signatures) ya mejoran la eficiencia, y podrían extenderse a variantes cuántico-resistentes. Otra aproximación es el uso de direcciones seguras por defecto, como Taproot, que oculta claves públicas hasta el gasto, minimizando exposición.

En el nivel de billeteras, usuarios pueden mitigar riesgos rotando claves regularmente y evitando reutilizar direcciones. Protocolos de segunda capa, como Lightning Network, podrían adoptar PQC más rápidamente, ya que operan fuera de la cadena principal. Investigaciones en IBM y Microsoft exploran híbridos de criptografía clásica y post-cuántica para una transición gradual.

La estandarización global es crucial. El NIST ha seleccionado candidatos como CRYSTALS-Dilithium para firmas digitales, que podrían integrarse en Bitcoin mediante actualizaciones de consenso. Sin embargo, desafíos incluyen el aumento en el tamaño de firmas (hasta 10 veces mayor), impactando la escalabilidad de la blockchain, y la necesidad de verificación cuántico-resistente en nodos legacy.

Otras tecnologías emergentes, como la computación cuántica distribuida o redes cuánticas seguras (QKD – Quantum Key Distribution), podrían complementar la PQC. QKD usa entrelazamiento cuántico para distribuir claves imposibles de interceptar sin detección, ofreciendo una capa adicional para transacciones Bitcoin sensibles.

Avances Actuales y Perspectivas Futuras

El panorama actual muestra progresos mixtos. En 2023, IBM lanzó el procesador Condor con 1.121 qubits, pero la coherencia y corrección de errores siguen siendo obstáculos. Google y Quantinuum reportan avances en algoritmos de corrección, potencialmente reduciendo la brecha hacia qubits lógicos escalables.

En el ecosistema blockchain, proyectos como Quantum Resistant Ledger (QRL) ya implementan firmas XMSS (eXtended Merkle Signature Scheme), resistentes a Grover y Shor. Ethereum, con su flexibilidad, planea upgrades post-cuánticos en fases futuras. Para Bitcoin, la conservaduría de su diseño sugiere una adopción cautelosa, posiblemente a través de sidechains o wrapped assets con PQC.

La colaboración internacional es clave. Iniciativas como el Quantum Economic Development Consortium (QED-C) fomentan el diálogo entre industria, academia y gobiernos para preparar infraestructuras críticas, incluyendo finanzas descentralizadas. Reguladores como la SEC en EE.UU. monitorean estos desarrollos, potencialmente exigiendo divulgaciones de riesgos cuánticos en prospectos de inversión cripto.

A futuro, la computación cuántica podría no solo amenazar, sino beneficiar a Bitcoin. Algoritmos cuánticos optimizados para verificación de pruebas de trabajo podrían mejorar la eficiencia del minado, o habilitar oráculos cuánticos para DeFi más robustos. No obstante, el equilibrio entre innovación y seguridad definirá el destino de las criptomonedas en la era cuántica.

Conclusiones y Recomendaciones

La computación cuántica plantea un desafío existencial a la criptografía de Bitcoin, particularmente a través de algoritmos como Shor y Grover, que podrían comprometer claves privadas y funciones hash. Aunque la amenaza no es inminente, con estimaciones apuntando a 10-20 años para hardware relevante, la preparación es imperativa para preservar la integridad de la red.

La adopción de criptografía post-cuántica, liderada por estándares del NIST, ofrece un camino viable. Desarrolladores, mineros y usuarios deben priorizar actualizaciones que minimicen exposición, como el uso de direcciones seguras y rotación de claves. La comunidad Bitcoin, conocida por su resiliencia, tiene la oportunidad de evolucionar hacia un protocolo cuántico-resistente, asegurando su rol como pilar de la economía digital.

En última instancia, esta convergencia de tecnologías emergentes subraya la necesidad de vigilancia continua en ciberseguridad blockchain. Monitorear avances cuánticos y fomentar innovación colaborativa será esencial para mitigar riesgos y capitalizar oportunidades en un panorama post-clásico.

Para más información visita la Fuente original.