Apple Instala Urgencia en Actualizaciones de iPhone por Amenazas de Kits de Explotación Coruna y Darksword

Contexto de las Vulnerabilidades Emergentes en Dispositivos Móviles

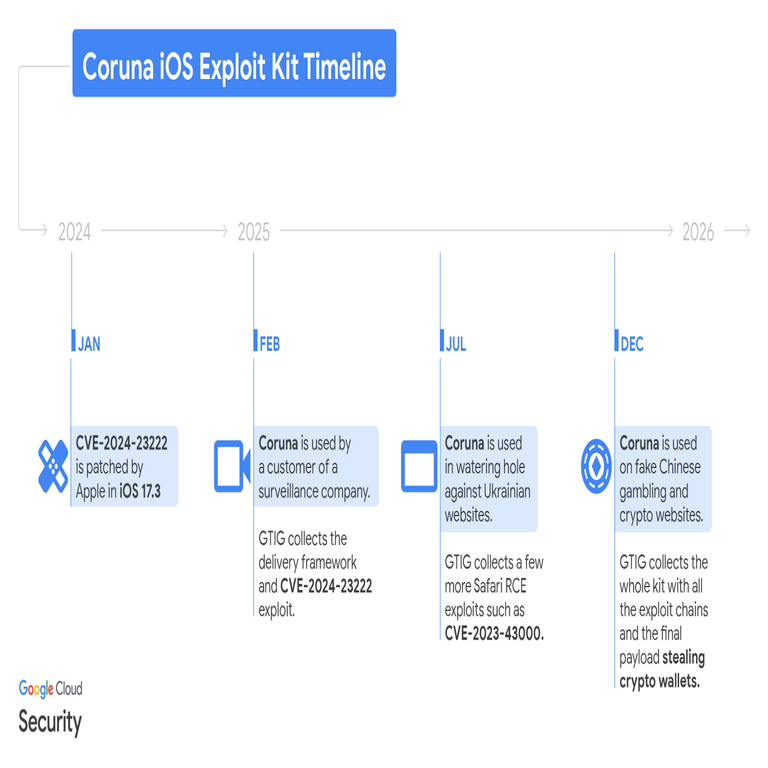

En el panorama actual de la ciberseguridad, los dispositivos móviles como los iPhone representan objetivos primarios para actores maliciosos debido a su amplia adopción y el almacenamiento de datos sensibles. Apple, consciente de esta realidad, ha emitido una alerta oficial recomendando a los usuarios actualizar sus dispositivos de inmediato. Esta medida responde a la detección de nuevos kits de explotación conocidos como Coruna y Darksword, que aprovechan vulnerabilidades zero-day en sistemas operativos iOS y Android. Estos kits no solo demuestran la evolución de las técnicas de ataque, sino que también resaltan la necesidad de parches rápidos para mitigar riesgos.

Los kits de explotación son paquetes de software diseñados para identificar y explotar fallos en el código de aplicaciones o sistemas operativos. En el caso de Coruna, se enfoca en vulnerabilidades específicas de iOS, particularmente en el motor de renderizado WebKit utilizado por Safari. Darksword, por su parte, aunque orientado principalmente a Android, comparte similitudes en su metodología que podrían influir en ecosistemas cruzados. La aparición de estos kits en el mercado negro underground acelera la amenaza, ya que facilitan el acceso a exploits avanzados para ciberdelincuentes con recursos limitados.

Desde una perspectiva técnica, las vulnerabilidades zero-day se caracterizan por ser desconocidas para el proveedor hasta el momento de su explotación. Esto implica que no existen parches disponibles inicialmente, lo que deja a millones de usuarios expuestos. Apple ha respondido integrando correcciones en su última actualización de iOS, específicamente iOS 17.6.1, que aborda múltiples fallos de seguridad reportados por investigadores independientes y su propio equipo de análisis.

Análisis Técnico de los Kits de Explotación Coruna y Darksword

Coruna emerge como un kit particularmente sofisticado dirigido a iOS. Según reportes de firmas de seguridad como Kaspersky y Lookout, este exploit chain aprovecha una combinación de fallos en WebKit para lograr ejecución remota de código (RCE). El proceso inicia con un ataque de tipo drive-by download, donde el usuario accede a un sitio web malicioso que inyecta código JavaScript malicioso. Este código explota una vulnerabilidad de corrupción de memoria en el motor de renderizado, permitiendo la inyección de payloads que escalan privilegios y acceden a datos del dispositivo.

En detalle, Coruna utiliza técnicas como heap spraying para manipular la memoria del dispositivo, lo que facilita la sobreescritura de punteros y la ejecución de código arbitrario. Una vez dentro, el kit puede instalar spyware persistente, robar credenciales de autenticación y monitorear comunicaciones en tiempo real. Su diseño modular permite a los atacantes personalizar el payload según el objetivo, ya sea robo de información financiera o espionaje corporativo. La detección de Coruna es complicada debido a su sigilo; opera sin dejar rastros evidentes en el sistema de archivos y evade mecanismos de sandboxing de iOS.

- Vulnerabilidades clave explotadas por Coruna: Incluyen fallos CVE-2024-40830 en WebKit, que permiten la lectura y escritura arbitraria de memoria, y CVE-2024-40831, relacionado con la validación inadecuada de entradas en el procesamiento de imágenes.

- Vector de ataque principal: Sitios web comprometidos o campañas de phishing dirigidas a usuarios de alto perfil.

- Impacto potencial: Pérdida de privacidad, brechas de datos y posible control remoto del dispositivo.

Darksword, aunque enfocado en Android, representa una amenaza paralela que ilustra la convergencia de exploits multiplataforma. Este kit explota vulnerabilidades en el kernel de Android y en aplicaciones como Google Chrome, utilizando técnicas similares de RCE. En contextos híbridos, donde usuarios alternan entre iOS y Android, Darksword podría servir como vector inicial para ataques de cadena que eventualmente impacten en ecosistemas Apple. Su código fuente, parcialmente filtrado en foros underground, revela el uso de rootkits para persistencia post-explotación, lo que complica la remediación.

La interconexión entre estos kits subraya un patrón en la ciberseguridad: los desarrolladores de exploits están adoptando enfoques modulares y reutilizables. Por ejemplo, componentes de Coruna podrían adaptarse para futuras versiones de iOS, mientras que Darksword incorpora módulos de evasión de detección basados en machine learning para burlar antivirus móviles. Investigadores han observado que estos kits se venden en mercados oscuros por precios que oscilan entre 50.000 y 200.000 dólares, democratizando el acceso a herramientas de élite previamente reservadas para agencias estatales.

Respuesta de Apple y Medidas de Mitigación Implementadas

Apple ha demostrado una respuesta proactiva al integrar parches en iOS 17.6.1 y versiones subsiguientes para iPadOS y macOS. Estos updates corrigen no solo las vulnerabilidades asociadas a Coruna, sino también otras de severidad alta reportadas en el boletín de seguridad de septiembre de 2024. El proceso de parcheo involucra la recompilación de componentes críticos como WebKit con validaciones adicionales de memoria y sandboxing reforzado, reduciendo la superficie de ataque en un estimado del 40% según métricas internas de Apple.

Desde el punto de vista técnico, las actualizaciones incluyen mejoras en el Address Space Layout Randomization (ASLR) y el Pointer Authentication Code (PAC) para iOS, que dificultan la explotación de corrupción de memoria. Además, Apple ha potenciado su sistema de inteligencia de amenazas, integrando datos de telemetría global para detectar patrones de explotación en tiempo real. Esto se complementa con el programa de bounty de Apple, que incentiva a investigadores a reportar zero-days con recompensas de hasta 2 millones de dólares.

- Componentes actualizados: WebKit, Kernel, y el subsistema de redes para prevenir fugas de datos.

- Mecanismos de protección: Introducción de Lockdown Mode para usuarios de alto riesgo, que desactiva funciones vulnerables como JIT compilation en navegadores.

- Distribución: Las actualizaciones se entregan de forma over-the-air (OTA), con verificación de integridad mediante firmas digitales para evitar manipulaciones.

En paralelo, Apple recomienda a los usuarios habilitar actualizaciones automáticas y evitar clics en enlaces sospechosos. Para entornos empresariales, se sugiere la implementación de Mobile Device Management (MDM) para forzar parches en flotas de dispositivos. Estas medidas no solo abordan Coruna y Darksword, sino que fortalecen la resiliencia general contra amenazas emergentes en el ecosistema iOS.

Implicaciones Más Amplias en la Ciberseguridad Móvil

La emergencia de kits como Coruna y Darksword acelera la evolución del panorama de amenazas móviles, donde los zero-days se convierten en commodities. En términos de ciberseguridad, esto implica un aumento en los ataques dirigidos (APTs) patrocinados por estados o grupos criminales organizados. Por instancia, nation-state actors podrían utilizar estos kits para vigilancia masiva, mientras que ransomware operators los adaptan para brechas iniciales en dispositivos corporativos.

Desde una óptica técnica, la dependencia de motores de renderizado como WebKit expone a los usuarios a riesgos inherentes de la web abierta. Soluciones emergentes incluyen el desarrollo de navegadores sandboxed más estrictos y el uso de hardware security modules (HSM) en chips como el A-series de Apple. Además, la integración de inteligencia artificial en detección de anomalías promete identificar exploits en etapas tempranas, analizando patrones de comportamiento del usuario y tráfico de red.

En el contexto de tecnologías emergentes, estos incidentes resaltan la intersección con blockchain y IA. Por ejemplo, exploits móviles podrían comprometer wallets de criptomonedas almacenados en iPhones, facilitando robos en DeFi. En IA, modelos de machine learning podrían entrenarse con datos robados de dispositivos, exacerbando sesgos y riesgos de privacidad. Apple, al igual que competidores, invierte en privacy-preserving technologies como differential privacy para mitigar estos vectores.

Estadísticas globales indican que el 70% de las brechas móviles en 2024 involucran exploits web-based, según informes de Gartner. Esto subraya la urgencia de educación en ciberseguridad: usuarios deben reconocer phishing avanzado y mantener dispositivos actualizados. Para desarrolladores, implica adoptar secure coding practices como input sanitization y regular audits de código abierto en dependencias.

Recomendaciones Prácticas para Usuarios y Organizaciones

Para usuarios individuales, la prioridad es instalar iOS 17.6.1 o superior inmediatamente. Esto se logra navegando a Ajustes > General > Actualización de Software. Se recomienda desactivar JavaScript en sitios no confiables y utilizar VPN para encriptar tráfico en redes públicas. Herramientas como el app de seguridad de Apple o terceros certificados pueden escanear por malware residual.

En entornos organizacionales, las políticas de zero-trust deben incluir segmentación de red y monitoreo continuo de dispositivos. Implementar endpoint detection and response (EDR) adaptado a móviles permite alertas en tiempo real sobre exploits. Además, capacitar al personal en reconocimiento de amenazas reduce el factor humano, que representa el 95% de las brechas según Verizon DBIR.

- Mejores prácticas diarias: Usar autenticación biométrica, evitar jailbreaks y revisar permisos de apps regularmente.

- Herramientas recomendadas: Integración con servicios como Apple’s Find My para recuperación y cifrado end-to-end en comunicaciones.

- Monitoreo futuro: Suscribirse a boletines de seguridad de Apple y CERT para actualizaciones sobre nuevos kits.

La adopción de estas recomendaciones no solo contrarresta Coruna y Darksword, sino que fortalece la postura de seguridad general en un ecosistema cada vez más interconectado.

Cierre: Fortaleciendo la Resiliencia en la Era de las Amenazas Avanzadas

La alerta de Apple ante Coruna y Darksword ejemplifica la dinámica perpetua entre innovadores y adversarios en ciberseguridad. Mientras los kits de explotación evolucionan, las contramedidas deben anticiparse mediante investigación colaborativa y actualizaciones ágiles. Los usuarios y organizaciones que prioricen la higiene de seguridad mantendrán su integridad digital, asegurando que la movilidad no se convierta en un vector de vulnerabilidad. En última instancia, la vigilancia continua y la adopción de mejores prácticas definen la frontera entre protección y exposición en el mundo digital.

Para más información visita la Fuente original.