El Ransomware Interlock y la Explotación de Vulnerabilidades en Cisco Firepower Management Center

Introducción al Ransomware Interlock

El ransomware Interlock representa una amenaza emergente en el panorama de la ciberseguridad, caracterizado por su capacidad para explotar vulnerabilidades críticas en infraestructuras de red empresariales. Este malware encriptador ha ganado notoriedad por dirigirse a sistemas de gestión de firewalls, particularmente aquellos basados en la plataforma Cisco Firepower Management Center (FMC). Desarrollado por un grupo de actores cibernéticos posiblemente vinculado a operaciones rusas, Interlock opera mediante un modelo de doble extorsión, donde no solo encripta datos sino que también amenaza con la divulgación de información sensible robada.

La propagación inicial de Interlock se ha observado en sectores como la manufactura, la salud y las finanzas, donde las redes corporativas dependen en gran medida de dispositivos de seguridad perimetral. A diferencia de variantes anteriores como LockBit o Conti, Interlock incorpora técnicas avanzadas de evasión, incluyendo el uso de loaders personalizados y la explotación de zero-days en software de red. Esta evolución refleja la tendencia creciente de los atacantes a priorizar objetivos de alta criticidad para maximizar el impacto financiero y operativo.

Vulnerabilidades Específicas en Cisco FMC

Cisco Firepower Management Center es un componente central en las arquitecturas de seguridad de red, responsable de la configuración, monitoreo y actualización de firewalls y dispositivos de prevención de intrusiones. Interlock explota una vulnerabilidad crítica identificada como CVE-2023-20269, que permite la ejecución remota de código (RCE) sin autenticación en versiones afectadas de FMC. Esta falla reside en el manejo inadecuado de paquetes SNMP (Simple Network Management Protocol) en el servicio de gestión, permitiendo a los atacantes inyectar comandos maliciosos directamente en el sistema.

El proceso de explotación inicia con un escaneo de red para identificar instancias expuestas de FMC, típicamente en puertos predeterminados como el 8305/TCP. Una vez detectada, el malware utiliza un payload inicial que aprovecha la debilidad en la validación de entradas SNMPv3, escalando privilegios hasta obtener acceso root. Posteriormente, Interlock despliega su módulo de encriptación, que utiliza algoritmos AES-256 combinados con RSA-2048 para asegurar la irreversibilidad de la encriptación sin la clave privada del atacante.

- Pasos clave de la explotación: Reconocimiento de la red mediante herramientas como Nmap; envío de paquetes SNMP malformados; inyección de shellcode para ejecución remota; descarga del ransomware principal desde un servidor de comando y control (C2).

- Impacto en FMC: Interrupción del servicio de gestión, lo que deja firewalls desconectados y expone la red a ataques secundarios; encriptación de configuraciones y logs, complicando la recuperación.

- Versiones afectadas: FMC 6.4.x antes de 6.4.0.9, 6.6.x antes de 6.6.5.1 y 7.0.x antes de 7.0.5, según alertas de Cisco.

Esta vulnerabilidad no es aislada; se combina con otras debilidades en el ecosistema Cisco, como CVE-2023-20198 en ASA, ampliando el vector de ataque. Los atacantes aprovechan la confianza inherente en los dispositivos de red para pivotar hacia servidores internos, exacerbando el daño.

Mecanismos de Propagación y Persistencia de Interlock

Interlock emplea un enfoque multifacético para su propagación, integrando phishing dirigido, explotación de RDP (Remote Desktop Protocol) y, predominantemente, abusos de configuraciones de red expuestas. En el contexto de Cisco FMC, el ransomware se propaga lateralmente mediante la manipulación de políticas de firewall, permitiendo el acceso a segmentos restringidos. Una vez dentro, establece persistencia modificando entradas en el registro de Windows o mediante cron jobs en entornos Linux subyacentes de FMC.

El loader de Interlock, un componente binario escrito en Go, es responsable de la descarga dinámica del payload principal. Este loader evade detección antivirus mediante ofuscación polimórfica y el uso de certificados digitales robados para firmar ejecutables. Además, integra módulos de exfiltración de datos que utilizan protocolos como DNS tunneling para extraer información sensible antes de la encriptación, alineándose con la estrategia de doble extorsión.

En términos de comando y control, Interlock opera a través de una infraestructura distribuida, con servidores C2 alojados en proveedores de nube comprometidos o dominios recién registrados. La comunicación se encripta con TLS 1.3, dificultando la intercepción. Los atacantes también implementan un sitio de filtración en la dark web, similar al de grupos como ALPHV/BlackCat, donde publican muestras de datos robados para presionar a las víctimas.

Implicaciones para la Seguridad Empresarial

La explotación de Cisco FMC por Interlock subraya la vulnerabilidad de las herramientas de seguridad mismas, creando un dilema paradójico donde los defensores se convierten en vectores de ataque. Organizaciones con infraestructuras legacy enfrentan riesgos elevados, ya que las actualizaciones de parches a menudo requieren downtime significativo. El impacto económico incluye no solo rescates, que promedian entre 500.000 y 2 millones de dólares según reportes de Chainalysis, sino también costos de recuperación, como la restauración de backups y la mitigación de brechas regulatorias bajo normativas como GDPR o HIPAA.

Desde una perspectiva técnica, este incidente resalta la necesidad de segmentación de red estricta. FMC debe aislarse en una zona DMZ dedicada, con accesos limitados solo a IPs autorizadas y monitoreo continuo mediante SIEM (Security Information and Event Management). Además, la implementación de zero-trust architecture mitiga el riesgo de escalada de privilegios, requiriendo autenticación multifactor (MFA) incluso para servicios internos.

- Medidas de mitigación inmediata: Aplicar parches de Cisco de manera prioritaria; deshabilitar SNMP si no es esencial; revisar logs de FMC para anomalías en accesos SNMP.

- Estrategias a largo plazo: Realizar auditorías regulares de configuraciones de red; integrar EDR (Endpoint Detection and Response) en dispositivos de gestión; capacitar al personal en reconocimiento de phishing avanzado.

- Herramientas recomendadas: Uso de Wireshark para análisis de tráfico SNMP; scripts de automatización en Python para escaneo de vulnerabilidades CVE-2023-20269.

En el ámbito más amplio de la ciberseguridad, Interlock acelera la adopción de IA para detección de amenazas. Modelos de machine learning pueden analizar patrones de tráfico anómalos en FMC, prediciendo exploits antes de su ejecución. Sin embargo, esto introduce nuevos desafíos, como la protección de estos sistemas de IA contra envenenamiento de datos por parte de los atacantes.

Análisis Técnico Detallado de la Explotación

Para comprender la explotación en profundidad, consideremos el flujo técnico paso a paso. El atacante inicia con un reconnaissance phase, utilizando herramientas como Shodan o Masscan para localizar FMC expuestos. Una vez identificado un objetivo, se envía un paquete SNMPv3 con un contexto malformado que triggers la condición de desbordamiento de búfer en el daemon de gestión de Cisco.

El código vulnerable en FMC, típicamente en C++, falla en la sanitización de la longitud de la comunidad SNMP, permitiendo la sobrescritura de la pila y la ejecución de shellcode. Este shellcode, de aproximadamente 200 bytes, carga un stage-2 payload que descarga el ransomware vía HTTP POST a un dominio controlado. Interlock luego enumera volúmenes de disco, excluyendo directorios críticos como /proc en Linux, y procede a encriptar archivos con extensiones específicas como .docx, .pdf y configuraciones .conf.

La nota de rescate, generada dinámicamente, incluye instrucciones en inglés y ruso, con un temporizador para descuentos en el pago. Técnicamente, el malware verifica la conectividad a C2 mediante beacons periódicos, adaptándose a bloqueos de firewall mediante proxies rotativos.

En entornos virtualizados, Interlock detecta hipervisores como VMware o Hyper-V y ajusta su comportamiento para evitar sandboxes, utilizando técnicas como chequeo de CPUID para identificar entornos de análisis. Esto demuestra una madurez en el diseño del malware, comparable a APTs estatales.

Respuesta y Recuperación ante Ataques de Interlock

La respuesta a un incidente de Interlock requiere un enfoque estructurado basado en el marco NIST Cybersecurity Framework. Inicialmente, se aísla el segmento afectado desconectando FMC de la red principal, preservando evidencias forenses mediante imágenes de disco con herramientas como FTK Imager. El análisis forense revela IOCs (Indicators of Compromise) como hashes SHA-256 del loader (ejemplo: 4f3a2b1c9d8e7f6a5b4c3d2e1f0a9b8c7d6e5f4a3b2c1d0e9f8a7b6c5d4e3f2) y dominios C2 como interlock-ransom[.]onion.

La recuperación implica la restauración desde backups air-gapped, verificando su integridad con checksums SHA-512. Cisco recomienda la reinstalación completa de FMC en versiones parcheadas, seguida de una reconfiguración manual para evitar la propagación de malware persistente. En casos de exfiltración, se notifica a autoridades como el FBI o Europol, colaborando con firmas como Mandiant para atribución.

Post-incidente, las organizaciones deben realizar un tabletop exercise para simular futuros ataques, integrando lecciones aprendidas en políticas de seguridad. La adopción de blockchain para logs inmutables puede fortalecer la cadena de custodia en investigaciones forenses, aunque su implementación en entornos de red como FMC requiere consideraciones de rendimiento.

Comparación con Otras Amenazas de Ransomware

Interlock se distingue de predecesores como Ryuk por su enfoque en infraestructuras de red en lugar de endpoints puros. Mientras Ryuk dependía de emotes como TrickBot, Interlock integra exploits directos, reduciendo la dependencia de vectores humanos. En comparación con Clop, que explota vulnerabilidades en MOVEit, Interlock prioriza la disrupción operativa sobre la mera exfiltración, alineándose con tendencias de RaaS (Ransomware-as-a-Service).

Estadísticas de 2023 indican que ataques a dispositivos de red representan el 25% de incidentes de ransomware, según informes de Sophos. Esto posiciona a Interlock como un catalizador para actualizaciones en el ecosistema Cisco, similar a cómo WannaCry impulsó parches globales en 2017.

Recomendaciones Avanzadas para Prevención

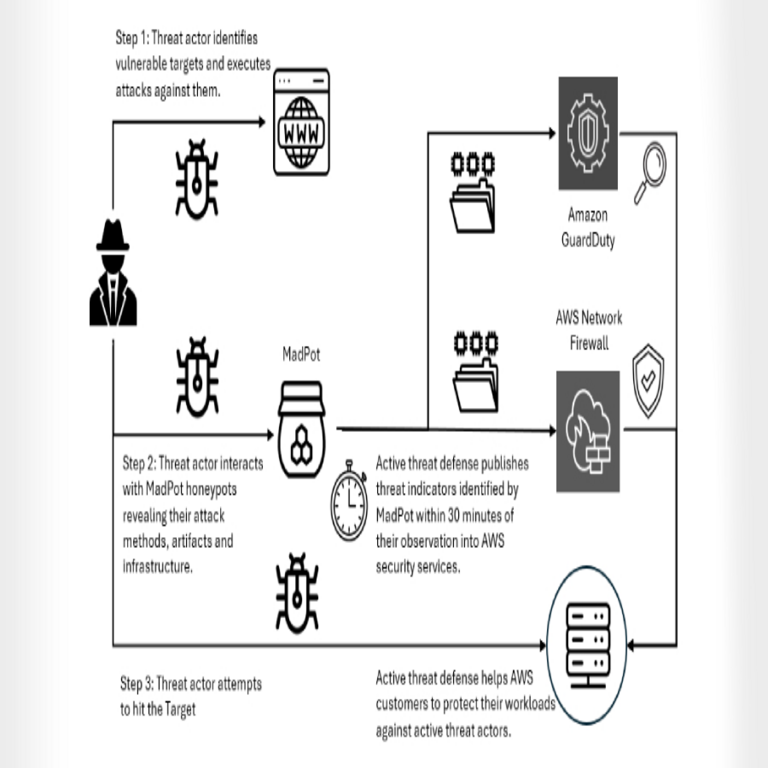

Para una defensa robusta, implementar microsegmentación con herramientas como Illumio o Guardicore limita la lateralidad post-explotación. La integración de IA en FMC, mediante plugins como Cisco SecureX, permite threat hunting automatizado basado en behavioral analytics. Además, el uso de honeypots SNMP puede desviar ataques, recolectando inteligencia sobre tácticas de Interlock.

En términos de cumplimiento, alinear con marcos como CIS Controls asegura cobertura contra exploits como CVE-2023-20269. Organizaciones deben priorizar la rotación de claves criptográficas y el monitoreo de supply chain, dado que Interlock ha targeted partners de Cisco en campañas recientes.

Finalmente, la colaboración internacional es clave; iniciativas como No More Ransom proporcionan decryptors gratuitos, aunque para Interlock, la prevención sigue siendo la mejor defensa.

Cierre: Perspectivas Futuras en la Lucha contra Ransomware

El surgimiento de Interlock en la explotación de Cisco FMC ilustra la evolución dinámica de las amenazas cibernéticas, demandando innovación continua en defensas. A medida que los atacantes refinan sus técnicas, las organizaciones deben invertir en resiliencia, combinando parches oportunos con arquitecturas adaptativas. Esta amenaza no solo desafía la integridad de redes empresariales, sino que redefine las prioridades en ciberseguridad, enfatizando la proactividad sobre la reactividad.

Para más información visita la Fuente original.