Descubrimiento del Kit de Explotación Coruna para Dispositivos iOS

Introducción al Descubrimiento

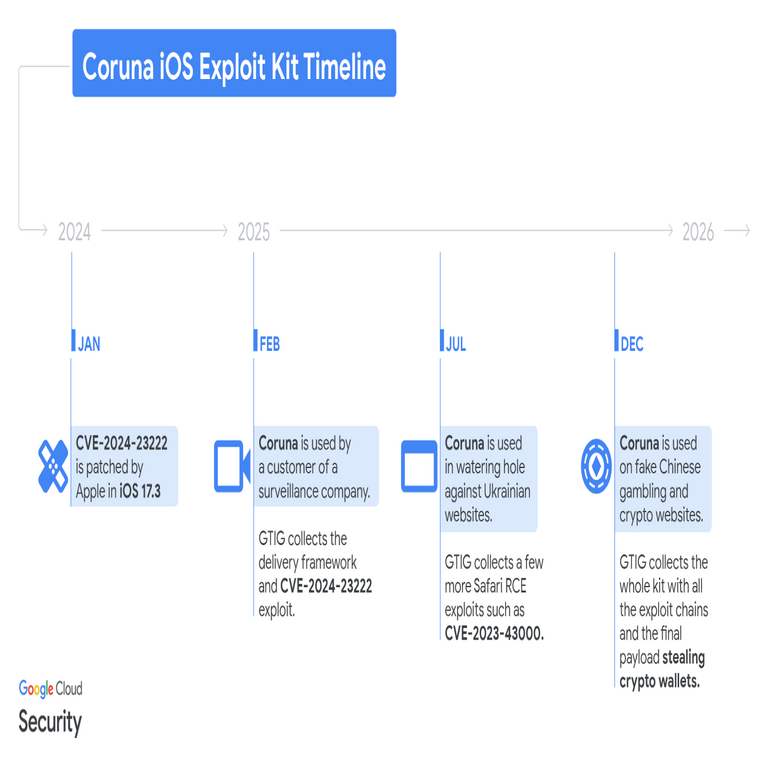

En el ámbito de la ciberseguridad, los avances en la detección de amenazas representan un pilar fundamental para la protección de ecosistemas digitales. Recientemente, investigadores de Google han revelado la existencia de un kit de explotación denominado Coruna, diseñado específicamente para comprometer dispositivos que operan con versiones de iOS desde la 13 hasta la 17.2.1. Este hallazgo, proveniente del equipo de análisis de amenazas de Google Threat Analysis Group (TAG), subraya la persistencia de vectores de ataque sofisticados dirigidos a plataformas móviles líderes en el mercado.

El kit Coruna no es un exploit aislado, sino un conjunto modular de herramientas que aprovecha vulnerabilidades en el núcleo del sistema operativo iOS. Su detección ocurrió durante el monitoreo rutinario de campañas de phishing y distribución de malware en entornos web y de aplicaciones. Este tipo de kits de explotación comercializa herramientas que permiten a actores maliciosos, a menudo con motivaciones financieras o de espionaje, acceder a datos sensibles en dispositivos iOS sin el conocimiento del usuario.

La relevancia de este descubrimiento radica en su alcance temporal: afecta a una amplia gama de versiones de iOS que aún se utilizan en millones de dispositivos en todo el mundo. Según estimaciones de mercado, más del 80% de los iPhones activos ejecutan iOS 15 o superior, lo que amplifica el potencial impacto de Coruna. Los investigadores de Google enfatizan que este kit ha sido utilizado en operaciones dirigidas, posiblemente vinculadas a campañas de ciberespionaje estatal o cibercrimen organizado.

Características Técnicas del Kit Coruna

Desde un punto de vista técnico, el kit Coruna se estructura en componentes que facilitan la cadena de explotación completa, desde la entrega inicial hasta la persistencia en el dispositivo comprometido. El núcleo del kit explota fallos en el motor WebKit de Safari, el navegador predeterminado en iOS, combinado con vulnerabilidades de escalada de privilegios en el kernel de XNU, el sistema operativo subyacente de Apple.

El proceso inicia con un vector de ataque basado en sitios web maliciosos que sirven payloads JavaScript ofuscados. Estos scripts detectan la versión de iOS del visitante y, si es compatible (de 13 a 17.2.1), inician la explotación. Una de las vulnerabilidades clave involucradas es un desbordamiento de búfer en el procesamiento de CSS, que permite la ejecución de código arbitrario en el contexto del navegador. Posteriormente, el exploit eleva privilegios mediante un fallo en el gestor de memoria del kernel, permitiendo la inyección de código en espacios de usuario privilegiados.

Una vez logrado el acceso inicial, Coruna despliega módulos adicionales para la extracción de datos. Incluye capacidades para robar credenciales de autenticación, como tokens de iCloud y contraseñas almacenadas en el llavero, así como el acceso a mensajes, contactos y ubicación geográfica. El kit también incorpora técnicas de ofuscación avanzadas, como el uso de polimorfismo en el código para evadir firmas de antivirus y herramientas de detección de Apple como XProtect y MRT (Malware Removal Tool).

- Componentes Principales: Payload de WebKit para ejecución remota, escalador de kernel para privilegios root, y módulos de persistencia que sobreviven reinicios del dispositivo.

- Vulnerabilidades Específicas: Afecta CVE no parcheados en versiones previas a iOS 17.3, incluyendo fallos en el manejo de objetos JavaScriptCore y el subsistema de gráficos Metal.

- Métodos de Entrega: Principalmente a través de enlaces phishing en SMS o correos electrónicos, dirigidos a usuarios de alto perfil como periodistas, activistas o ejecutivos corporativos.

Los análisis forenses realizados por Google indican que Coruna ha evolucionado desde su detección inicial, incorporando actualizaciones que lo hacen resistente a parches parciales de Apple. Por ejemplo, versiones recientes del kit incluyen chequeos de jailbreak y detección de entornos emulados, lo que complica su estudio en laboratorios de seguridad.

Impacto en la Seguridad de iOS y Ecosistema Apple

El impacto de Coruna trasciende el ámbito técnico, afectando la confianza en la seguridad inherente de los dispositivos iOS, conocidos por su modelo de sandboxing y actualizaciones cerradas. Este kit demuestra que, incluso en un ecosistema controlado como el de Apple, las vulnerabilidades zero-day pueden ser comercializadas y desplegadas a gran escala. Se estima que campañas asociadas a Coruna han comprometido miles de dispositivos, principalmente en regiones con alta densidad de usuarios iOS como Norteamérica, Europa y Asia-Pacífico.

Desde la perspectiva de la privacidad, Coruna facilita el robo de datos biométricos y de autenticación multifactor, lo que podría derivar en accesos no autorizados a servicios financieros y corporativos. En contextos de ciberespionaje, herramientas como esta han sido vinculadas a operaciones de vigilancia masiva, donde los datos extraídos se utilizan para perfiles de inteligencia. Apple ha respondido con actualizaciones de emergencia en iOS 17.3 y posteriores, que incluyen mitigaciones específicas contra los vectores identificados en Coruna.

En términos económicos, el costo para las víctimas incluye no solo la pérdida de datos, sino también la interrupción de servicios y la necesidad de reemplazos de hardware. Para las organizaciones, el riesgo se amplifica si empleados utilizan dispositivos iOS en entornos BYOD (Bring Your Own Device), potencialmente exponiendo redes corporativas a brechas laterales.

Comparado con exploits previos como Pegasus de NSO Group, Coruna se distingue por su accesibilidad: mientras Pegasus requiere contratos gubernamentales, Coruna parece disponible en mercados underground por precios accesibles, democratizando el acceso a herramientas de explotación avanzada. Esto incrementa la amenaza para usuarios individuales y pequeñas empresas, que carecen de recursos para contramedidas avanzadas.

Medidas de Mitigación y Recomendaciones

Para contrarrestar amenazas como Coruna, es esencial adoptar un enfoque multicapa en la seguridad de dispositivos iOS. En primer lugar, mantener el sistema operativo actualizado es crítico: Apple ha parcheado las vulnerabilidades afectadas en iOS 17.3 y versiones subsiguientes, recomendando a los usuarios habilitar actualizaciones automáticas en Ajustes > General > Actualización de Software.

Las herramientas de detección integradas de Apple, como Lockdown Mode en iOS 16 y superior, ofrecen protección adicional contra exploits de zero-click. Este modo restringe funcionalidades como el procesamiento de mensajes no solicitados y el renderizado de previsualizaciones, reduciendo la superficie de ataque. Para usuarios de alto riesgo, se sugiere su activación permanente.

- Prácticas de Usuario: Evitar clics en enlaces sospechosos, utilizar autenticación de dos factores y monitorear el uso de datos para detectar anomalías.

- Herramientas Externas: Aplicaciones de seguridad como Malwarebytes o Intego para iOS, que escanean en busca de perfiles de configuración maliciosos.

- Políticas Corporativas: Implementar MDM (Mobile Device Management) para forzar actualizaciones y restringir apps de fuentes no confiables.

Desde el lado de los desarrolladores, auditar código WebKit en aplicaciones web y evitar el uso de APIs obsoletas es vital. Los investigadores de ciberseguridad recomiendan el uso de fuzzing y análisis estático para identificar vulnerabilidades similares antes de su explotación. Además, la colaboración entre empresas como Google y Apple, a través de programas como el Apple Security Bounty, acelera la divulgación responsable de fallos.

En un panorama más amplio, la detección de Coruna resalta la necesidad de regulaciones internacionales sobre la venta de kits de exploits. Iniciativas como las del Wassenaar Arrangement buscan controlar la proliferación de estas herramientas, aunque su efectividad en mercados oscuros permanece limitada.

Análisis de Tendencias en Explotaciones Móviles

El surgimiento de Coruna se enmarca en una tendencia creciente de explotaciones dirigidas a plataformas móviles. En los últimos años, el 70% de las vulnerabilidades críticas reportadas en CVE han involucrado componentes de iOS y Android, impulsadas por la convergencia de navegadores web y sistemas operativos. Kits como este evolucionan rápidamente, incorporando inteligencia artificial para optimizar payloads y evadir detección basada en machine learning.

La integración de IA en ciberseguridad ofrece tanto oportunidades como desafíos. Por un lado, modelos de aprendizaje profundo pueden analizar patrones de tráfico para identificar campañas de phishing asociadas a Coruna. Por otro, los atacantes utilizan IA generativa para crear sitios web falsos indistinguibles de los legítimos, complicando la verificación humana.

En el contexto de blockchain y tecnologías emergentes, aunque Coruna no las afecta directamente, el robo de credenciales podría extenderse a wallets de criptomonedas en dispositivos iOS, destacando la intersección entre seguridad móvil y finanzas descentralizadas. Recomendaciones incluyen el uso de hardware wallets y verificación multifactor basada en biometría para mitigar estos riesgos.

Estudios de mercado proyectan que el gasto global en seguridad móvil superará los 100 mil millones de dólares para 2025, impulsado por amenazas como Coruna. Esto subraya la importancia de invertir en investigación y desarrollo para anticipar exploits futuros.

Consideraciones Finales

El descubrimiento del kit Coruna por parte de Google representa un avance significativo en la visibilidad de amenazas persistentes contra iOS, recordando la fragilidad inherente de incluso los sistemas más seguros. Al detallar sus mecanismos técnicos y alcances, este análisis busca equipar a profesionales de ciberseguridad, desarrolladores y usuarios con el conocimiento necesario para fortalecer defensas. La evolución continua de estas herramientas exige vigilancia constante y colaboración interindustrial, asegurando que la innovación en seguridad supere la de los atacantes.

En última instancia, la mitigación efectiva depende de una combinación de actualizaciones oportunas, educación del usuario y herramientas proactivas, pavimentando el camino hacia un ecosistema móvil más resiliente.

Para más información visita la Fuente original.