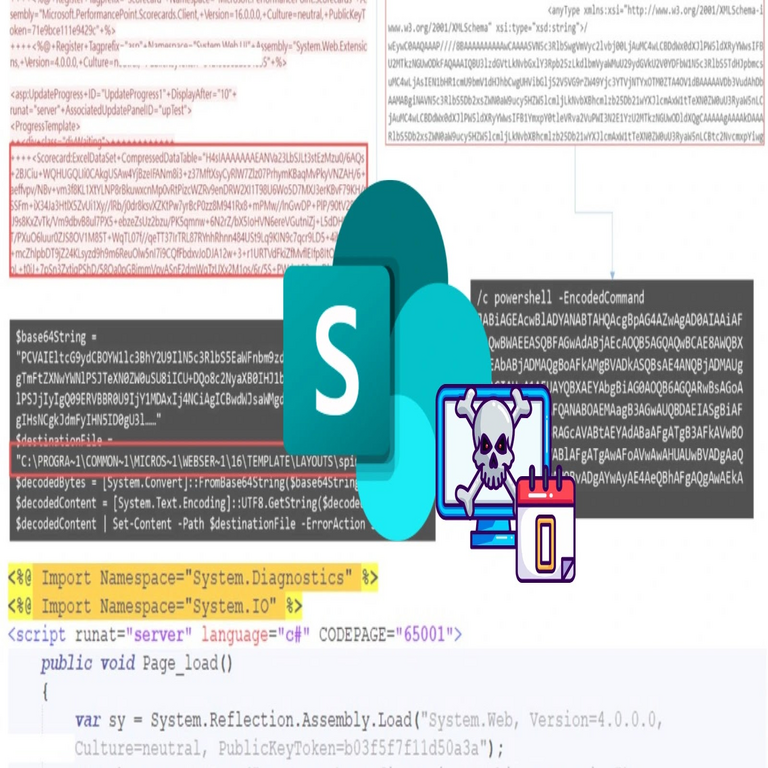

Cadena de Explotación Toolshell en Servidores SharePoint

Recientemente, se ha dado a conocer una vulnerabilidad crítica en Microsoft SharePoint que permite a los atacantes ejecutar código malicioso a través de un exploit conocido como Toolshell. Esta cadena de explotación ha sido objeto de análisis debido a su capacidad para comprometer servidores y sistemas críticos en diversas organizaciones, lo que subraya la importancia de la ciberseguridad y el mantenimiento proactivo de las infraestructuras tecnológicas.

Descripción Técnica del Problema

La explotación de esta vulnerabilidad se basa en una serie de fallos que permiten la ejecución remota de código (RCE). Los atacantes pueden aprovechar una configuración incorrecta o un fallo en el procesamiento de archivos dentro del entorno SharePoint. Esto les permite inyectar código malicioso que se ejecuta con los privilegios del servidor, facilitando así el acceso no autorizado a datos sensibles y sistemas críticos.

Cadena de Explotación

La cadena de explotación Toolshell consta principalmente de los siguientes pasos:

- Reconocimiento: El atacante identifica servidores SharePoint vulnerables mediante técnicas de escaneo y enumeración.

- Explotación: Se utiliza un archivo malicioso para explotar la vulnerabilidad identificada, permitiendo la ejecución remota del código.

- Mantenimiento del Acceso: Una vez comprometido, el atacante implementa herramientas adicionales como backdoors o scripts para mantener el acceso al sistema afectado.

- Exfiltración de Datos: Finalmente, se procede a la extracción y transmisión de información sensible hacia servidores controlados por el atacante.

Tecnologías y Herramientas Involucradas

Dentro del contexto técnico, las tecnologías involucradas incluyen:

- Microsoft SharePoint: Plataforma colaborativa utilizada ampliamente para compartir información y gestionar documentos dentro de las organizaciones.

- Powershell: Herramienta utilizada por los atacantes para ejecutar comandos remotos en sistemas Windows comprometidos.

- Sistemas Operativos Windows Server: Entornos donde típicamente se despliegan instancias de SharePoint.

Implicaciones Operativas y Regulatorias

Afrontar esta vulnerabilidad no solo tiene implicaciones operativas significativas debido al riesgo asociado con la pérdida o exposición no autorizada de datos, sino también consideraciones regulatorias. Las organizaciones deben cumplir con diversas normativas sobre protección de datos (como GDPR, HIPAA) que exigen medidas adecuadas para salvaguardar la información sensible. El incumplimiento podría resultar en sanciones severas y daños reputacionales significativos.

Ataques Recientes e Incidentes Reportados

Diversos incidentes recientes han evidenciado la efectividad del exploit Toolshell. Organizaciones han reportado brechas significativas donde datos sensibles han sido comprometidos debido a fallas en su infraestructura SharePoint. Estos incidentes resaltan la necesidad urgente por parte de las empresas para fortalecer sus defensas cibernéticas mediante actualizaciones regulares y parches, así como auditorías exhaustivas sobre sus configuraciones actuales.

Estrategias Preventivas Recomendadas

A continuación se detallan algunas estrategias preventivas que las organizaciones pueden implementar para mitigar riesgos asociados con esta vulnerabilidad:

- Mantenimiento Regular: Actualizar regularmente Microsoft SharePoint y aplicar todos los parches recomendados por el proveedor es crucial para cerrar brechas explotables.

- Auditorías Continuas: Realizar revisiones periódicas sobre configuraciones y permisos dentro del entorno SharePoint ayuda a identificar posibles vectores de ataque antes que sean explotados por actores maliciosos.

- Cultura Organizacional Segura: Fomentar una cultura organizacional centrada en la ciberseguridad mediante capacitación continua puede ayudar a reducir errores humanos que podrían facilitar ataques exitosos.

Análisis Final sobre Herramientas Anti-Malware

Lamentablemente, muchas herramientas anti-malware convencionales pueden no detectar exploits sofisticados como Toolshell debido a su naturaleza camuflada. Por ello es fundamental implementar soluciones avanzadas basadas en inteligencia artificial (IA) que puedan identificar patrones anómalos dentro del tráfico empresarial e interacciones con servidores críticos. La integración correcta entre tecnologías emergentes puede proporcionar una capa adicional esencial contra amenazas avanzadas persistentes (APT).

Conclusión

A medida que las organizaciones continúan adoptando plataformas digitales como Microsoft SharePoint, es crucial mantenerse alerta ante amenazas emergentes como el exploit Toolshell. Implementar prácticas robustas tanto tecnológicas como organizacionales permitirá mitigar riesgos asociados con esta vulnerabilidad crítica. La proactividad ante estas situaciones no solo protegerá activos valiosos sino también garantizará el cumplimiento normativo frente a las crecientes exigencias legales relacionadas con la protección de datos sensibles.

Para más información visita la Fuente original.