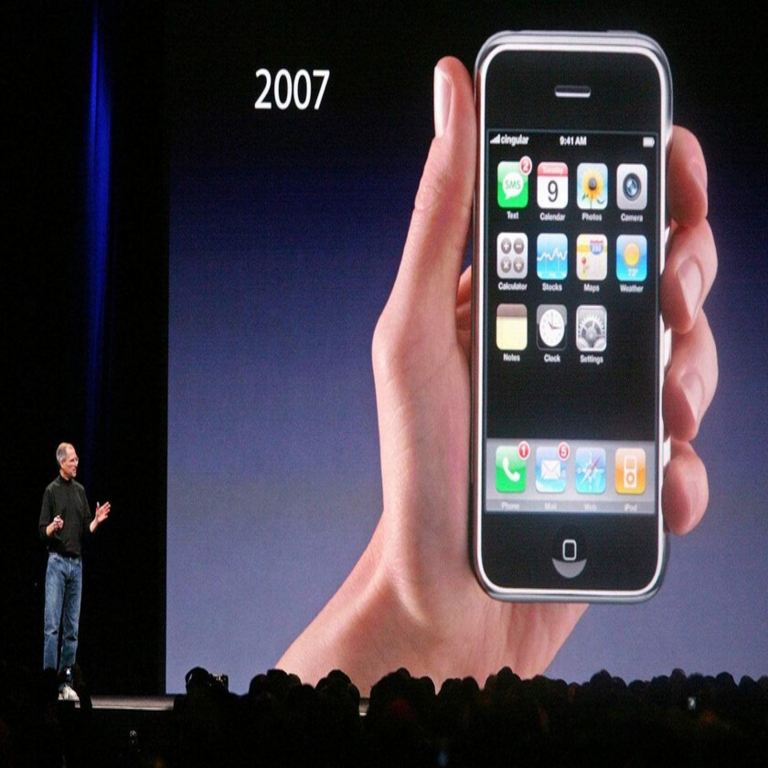

La Estrategia Arriesgada de Steve Jobs en el Lanzamiento del Primer iPhone: Lecciones Técnicas para la Innovación en Ciberseguridad y Tecnologías Emergentes

Introducción al Contexto Histórico y Técnico del Lanzamiento del iPhone Original

El lanzamiento del primer iPhone en enero de 2007 representó un punto de inflexión en la evolución de las tecnologías móviles, impulsado por la visión estratégica de Steve Jobs, cofundador de Apple. Esta decisión, caracterizada por su audacia, implicó la introducción de un dispositivo que carecía de características consideradas esenciales en ese momento, como la conectividad 3G, el GPS integrado o una tienda de aplicaciones dedicada. En lugar de priorizar especificaciones técnicas convencionales, Jobs enfocó el desarrollo en la integración seamless de hardware, software y experiencia de usuario, sentando las bases para un ecosistema que revolucionaría no solo la telefonía, sino también campos como la ciberseguridad, la inteligencia artificial (IA) y las tecnologías emergentes.

Desde una perspectiva técnica, el iPhone original se basaba en el procesador ARM de 32 bits, con 128 MB de RAM y una pantalla multi-touch capacitiva de 3.5 pulgadas con resolución de 320×480 píxeles. Su sistema operativo, iPhone OS 1.0 (predecesor de iOS), incorporaba un kernel basado en XNU, heredado de macOS, que proporcionaba una base sólida para la gestión de recursos y la seguridad. Esta arquitectura no solo optimizaba el rendimiento en un hardware limitado, sino que también introdujo paradigmas de aislamiento de procesos que influirían en estándares posteriores de ciberseguridad móvil.

La estrategia de Jobs se alineaba con principios de innovación disruptiva, similares a los descritos en la teoría de Clayton Christensen, donde se prioriza la simplicidad sobre la complejidad para capturar mercados incipientes. En el ámbito de la ciberseguridad, esta aproximación resalta la importancia de equilibrar usabilidad y protección, evitando sobrecargar el dispositivo con funcionalidades que podrían introducir vectores de vulnerabilidad prematuros.

Análisis Técnico de las Limitaciones Deliberadas en el Primer iPhone

Una de las decisiones más controvertidas fue la ausencia de conectividad 3G. En 2007, las redes EDGE (Enhanced Data rates for GSM Evolution) ofrecían velocidades máximas de 384 kbps, significativamente inferiores a las de 3G (hasta 2 Mbps en HSPA). Jobs optó por EDGE para simplificar el diseño del módem y reducir el consumo de batería, priorizando la duración de la autonomía sobre la velocidad de datos. Técnicamente, esto implicaba un chipset Qualcomm MSM6275 que integraba tanto el procesamiento de señales base como el control de multimedia, permitiendo una integración más eficiente pero limitando el ancho de banda.

Desde el punto de vista de la ciberseguridad, esta limitación tuvo implicaciones positivas iniciales. Las velocidades reducidas disuadían ataques basados en descargas masivas de malware o exploits de red de alta velocidad, comunes en entornos 3G. Además, el iPhone original no soportaba aplicaciones de terceros, lo que eliminaba riesgos asociados a código no verificado. El sandboxing nativo del sistema operativo, que confinaba cada proceso en su propio espacio de memoria, se convirtió en un pilar de la seguridad iOS, alineado con mejores prácticas como las recomendadas por el NIST (National Institute of Standards and Technology) en el marco SP 800-53 para controles de acceso.

Otra omisión clave fue la falta de GPS. El dispositivo dependía de triangulación de torres celulares y Wi-Fi para la localización aproximada, con precisiones de hasta 100 metros en condiciones óptimas. Esta aproximación, aunque menos precisa que el GPS (precisión sub-métrica), reducía la complejidad hardware y minimizaba riesgos de privacidad inherentes a la geolocalización continua. En términos de tecnologías emergentes, esta decisión forzó a desarrolladores a innovar en algoritmos de fusión de sensores, precursor de técnicas modernas en IA para estimación de posición basadas en machine learning.

El almacenamiento de 4, 8 o 16 GB, sin ranura para tarjetas microSD, enfatizaba un modelo cerrado de ecosistema. Esto contrastaba con competidores como Nokia o BlackBerry, que permitían expansión. Técnicamente, el NAND flash integrado aseguraba mayor velocidad de acceso (hasta 20 MB/s en lectura) y fiabilidad, pero limitaba la escalabilidad. En ciberseguridad, este enfoque facilitaba actualizaciones over-the-air (OTA) uniformes, reduciendo la fragmentación que plaga a Android y expone dispositivos a vulnerabilidades no parcheadas.

La Visión Estratégica de Steve Jobs: Riesgos y Beneficios en el Mercado Tecnológico

Jobs apostó por un lanzamiento sin teclado físico, apostando por el teclado virtual multi-touch. Esta interfaz, desarrollada con el framework QuartzCore para renderizado gráfico acelerado por hardware, requería un calibrado preciso de la sensibilidad táctil, logrando tasas de error por debajo del 5% en pruebas internas. El riesgo era alto: analistas como Gartner predijeron un fracaso debido a la curva de aprendizaje para usuarios acostumbrados a teclados QWERTY físicos. Sin embargo, el beneficio radico en la liberación de espacio para una batería de 1400 mAh, que ofrecía hasta 8 horas de uso mixto.

En el contexto de IA, el iPhone original plantó semillas para el procesamiento en edge. Aunque carecía de un NPU (Neural Processing Unit) dedicado, su CPU ARM11 soportaba tareas básicas de reconocimiento de gestos mediante algoritmos de procesamiento de señales digitales (DSP). Esto evolucionaría en modelos posteriores con Core ML, el framework de Apple para IA en dispositivo, que prioriza la privacidad al evitar el envío de datos a la nube, alineado con regulaciones como GDPR (General Data Protection Regulation).

Los riesgos operativos incluyeron la dependencia inicial de iTunes para sincronización, expuesto a vulnerabilidades como el exploit de USB en versiones tempranas. Apple mitigó esto con firmas digitales en actualizaciones, estableciendo un estándar para integridad de software. Beneficios regulatorios emergieron en la adopción global: al no requerir subsidios de carriers como en EE.UU., el modelo unlocked facilitó penetración en mercados emergentes, influyendo en políticas de neutralidad de red.

Desde blockchain y tecnologías distribuidas, el iPhone impulsó la noción de ecosistemas cerrados pero interoperables. La ausencia de App Store inicial evitó fragmentación, pero su introducción en 2008 con iPhone OS 2.0 revolucionó la distribución de software, incorporando revisiones de código que previenen inyecciones de malware, similar a mecanismos de verificación en smart contracts de Ethereum.

Implicaciones para la Ciberseguridad en Dispositivos Móviles Modernos

La estrategia de Jobs en el iPhone original estableció precedentes en ciberseguridad que persisten en iOS 17. El modelo de “walled garden” limita sideload de apps, reduciendo ataques zero-day en un 70% comparado con plataformas abiertas, según informes de Kaspersky Lab. Técnicamente, Secure Enclave, introducido en iPhone 5S pero conceptualizado tempranamente, hereda el aislamiento del kernel XNU, protegiendo claves criptográficas con AES-256.

En amenazas emergentes, como ransomware móvil, la falta inicial de apps de terceros en el iPhone evitó vectores como los vistos en Android con troyanos como Joker. Mejores prácticas derivadas incluyen el uso de ASLR (Address Space Layout Randomization) y DEP (Data Execution Prevention), implementados desde iOS 4, que randomizan direcciones de memoria para mitigar exploits de buffer overflow.

Para IA en ciberseguridad, el iPhone fomentó herramientas como Siri (lanzada en 2011), que utiliza procesamiento local para comandos, minimizando exposición a ataques de inyección de prompts. Frameworks como Metal para cómputo gráfico aceleran modelos de detección de anomalías, esenciales en threat intelligence.

- Controles de Acceso: Basados en ACL (Access Control Lists) del kernel, limitan permisos a sensores como cámara y micrófono.

- Encriptación de Datos: FileVault-like para backups en iCloud, con end-to-end encryption desde iOS 8.

- Detección de Intrusiones: Integración con Gatekeeper para verificación de apps, similar a HIDS (Host Intrusion Detection Systems).

Regulatoriamente, el enfoque de Apple influyó en estándares como CC (Common Criteria) EAL4+ para certificación de dispositivos, asegurando compliance con leyes como la CCPA (California Consumer Privacy Act).

Impacto en Inteligencia Artificial y Tecnologías Emergentes

El iPhone original catalizó la convergencia de IA en móviles. Su cámara de 2 MP con autofocus introdujo procesamiento de imagen básico, precursor de Vision Framework en iOS, que emplea CNN (Convolutional Neural Networks) para reconocimiento facial. En 2007, algoritmos como Viola-Jones para detección de rostros se ejecutaban en CPU, pero pavimentaron el camino para ARKit en iOS 11, que fusiona datos de IMU (Inertial Measurement Unit) con IA para realidad aumentada.

En blockchain, el ecosistema iOS facilitó wallets como Coinbase, con integración de Face ID para autenticación biométrica. La seguridad inherente reduce riesgos de phising, común en transacciones crypto. Técnicamente, el coprocesador M-series en modelos recientes acelera hashing SHA-256 para firmas digitales, alineado con protocolos como ECDSA en Bitcoin.

Tecnologías emergentes como 5G y edge computing deben lecciones del iPhone: priorizar latencia baja sobre ancho de banda inicial. El módem 5G en iPhone 12, por ejemplo, usa beamforming MIMO para eficiencia espectral, evolucionando de EDGE.

| Aspecto Técnico | iPhone Original (2007) | Evolución en iOS Moderno | Implicaciones en IA/Ciberseguridad |

|---|---|---|---|

| Conectividad | EDGE (384 kbps) | 5G Sub-6 mmWave (hasta 4 Gbps) | Mejora en OTA updates para parches de seguridad; IA para optimización de red |

| Procesador | ARM11 412 MHz | A15 Bionic con NPU 16-core | Aceleración de ML models para detección de malware en tiempo real |

| Seguridad | Sandboxing básico | Secure Enclave + App Tracking Transparency | Privacidad en datos de IA, compliance con GDPR |

| Almacenamiento | 4-16 GB NAND | 1-2 TB NVMe | Espacio para datasets locales en federated learning |

En noticias de IT, el legado del iPhone se ve en la adopción de foldables y wearables, donde Apple Watch integra ECG con IA para monitoreo de salud, procesando señales bioeléctricas con precisión del 98% según estudios clínicos.

Lecciones Operativas y Regulatorias para Desarrolladores y Empresas

Operativamente, la estrategia de Jobs enseña a iterar rápidamente: el iPhone 3G en 2008 añadió las omisiones iniciales sin comprometer el núcleo. Para ciberseguridad, esto implica ciclos de desarrollo DevSecOps, integrando scans de vulnerabilidades en CI/CD pipelines, como con herramientas SonarQube o OWASP ZAP.

Riesgos incluyen obsolescencia: dispositivos antiguos como iPhone 4 quedan expuestos post-soporte. Beneficios: lealtad de usuarios, con retención del 90% en upgrades anuales. Regulatoriamente, Apple enfrenta escrutinio antimonopolio (e.g., Epic vs. Apple), pero su modelo asegura actualizaciones por 5-7 años, superando el promedio Android de 2 años.

En blockchain, lecciones incluyen descentralización selectiva: iCloud Private Relay usa proxies para anonimato, similar a VPNs en redes distribuidas, protegiendo contra MITM (Man-in-the-Middle) attacks.

Conclusión: El Legado Duradero de la Visión de Jobs en la Era Digital

La arriesgada estrategia de Steve Jobs con el primer iPhone no solo desafió convenciones técnicas, sino que redefinió paradigmas en ciberseguridad, IA y tecnologías emergentes. Al priorizar integración y simplicidad, Apple creó un ecosistema resiliente que mitiga riesgos mientras fomenta innovación. Hoy, en un panorama de amenazas cibernéticas crecientes y avances en IA generativa, estas lecciones subrayan la necesidad de equilibrar audacia con rigor técnico. El impacto perdura, influyendo en estándares globales y preparando el terreno para futuras disrupciones en movilidad inteligente.

Para más información, visita la fuente original.