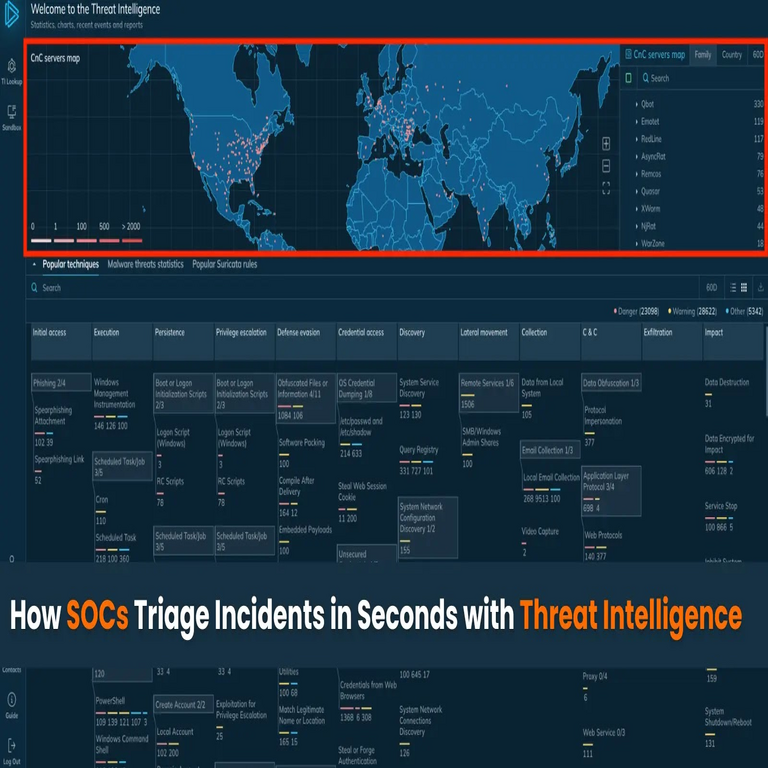

Análisis de la Triage de Incidentes en SOCs

Los Centros de Operaciones de Seguridad (SOC, por sus siglas en inglés) juegan un papel crucial en la defensa cibernética moderna. Estos centros son responsables de monitorear, detectar y responder a incidentes de seguridad en tiempo real. La triage o clasificación de incidentes es un proceso vital dentro del funcionamiento del SOC, ya que permite priorizar los eventos según su gravedad y el riesgo potencial que representan para la organización.

Definición del Proceso de Triage

El proceso de triage implica evaluar rápidamente los incidentes reportados para determinar su urgencia y el tipo de respuesta requerida. Este proceso se basa en varios criterios que ayudan a clasificar los incidentes, permitiendo a los analistas concentrar sus esfuerzos donde más se necesita. Los pasos típicos del triage incluyen:

- Identificación: Determinar si un evento es realmente un incidente.

- Análisis: Evaluar la naturaleza y el impacto del incidente.

- Prioritización: Clasificar el incidente según su severidad y urgencia.

- Asignación: Designar recursos para manejar el incidente basado en su clasificación.

Técnicas Utilizadas en el Triage

Para llevar a cabo una triage efectiva, los SOCs utilizan diversas herramientas y técnicas. Algunas de las más comunes incluyen:

- Sistemas SIEM (Security Information and Event Management): Estos sistemas recopilan y analizan datos sobre eventos y alertas, permitiendo una rápida identificación y análisis de incidentes.

- Análisis comportamental: Las técnicas basadas en IA permiten identificar anomalías que pueden indicar amenazas emergentes.

- Técnicas forenses digitales: Para investigar incidentes pasados y mejorar las respuestas futuras, se utilizan herramientas forenses que permiten entender cómo ocurrió un ataque.

Implicaciones Operativas del Triage Efectivo

La capacidad para realizar una triage efectiva tiene importantes implicaciones operativas para las organizaciones. Un enfoque adecuado puede resultar en:

- Aumento en la eficiencia operativa: Permite a los analistas concentrarse en los incidentes más críticos primero, reduciendo el tiempo necesario para responder a amenazas significativas.

- Mejora continua: El análisis post-incidente ayuda a refinar procesos futuros y aumenta la resiliencia ante nuevos ataques.

- Cumplimiento normativo: Un manejo efectivo de incidentes ayuda a las organizaciones a cumplir con regulaciones relacionadas con la seguridad informática.

Criterios Clave para Priorizar Incidentes

A continuación se presentan algunos criterios clave utilizados por los analistas durante el proceso de triage para clasificar e identificar la prioridad de cada incidente:

- Nivel crítico del sistema afectado: Los sistemas críticos para la operación deben ser priorizados sobre otros menos relevantes.

- Afectación potencial al negocio: Considerar cómo un incidente puede afectar las operaciones comerciales generales es esencial.

- Evidencia clara de actividad maliciosa: Los incidentes con pruebas sólidas tienden a ser tratados con mayor urgencia.

Tendencias Futuras en la Gestión del Triage

A medida que las amenazas cibernéticas evolucionan, también lo hacen las estrategias utilizadas por los SOCs. Entre las tendencias futuras se encuentran:

- Aumento del uso de inteligencia artificial:Fuente original: Las herramientas basadas en IA están mejorando continuamente su capacidad para detectar patrones anómalos y predecir posibles ataques antes de que ocurran.

- Métodos proactivos frente a reactivos:Fuente original: Las organizaciones están empezando a adoptar enfoques proactivos donde buscan prevenir ataques antes que reaccionar ante ellos después del hecho.

- Ciberseguridad colaborativa:Fuente original: La colaboración entre diferentes organizaciones puede facilitar un intercambio valioso sobre tácticas, técnicas y procedimientos utilizados por atacantes conocidos. Esto proporciona una ventaja significativa al fortalecer defensas colectivas contra amenazas comunes.

Conclusión

A medida que las organizaciones enfrentan un panorama cibernético cada vez más complejo, contar con procesos efectivos como el triage dentro del SOC se vuelve indispensable. La implementación adecuada no solo mejora la eficacia operativa sino también contribuye significativamente a una postura general más robusta frente a ciberamenazas. Para más información visita la Fuente original.