Alternativas Gratuitas y de Código Abierto a Servicios de Suscripción en Ciberseguridad, IA y Blockchain

Introducción a la Transición Hacia Modelos Sostenibles

En el panorama actual de las tecnologías emergentes, los servicios basados en suscripciones han dominado el mercado, ofreciendo conveniencia a cambio de pagos recurrentes. Sin embargo, esta dependencia genera costos acumulativos que afectan tanto a individuos como a organizaciones. La búsqueda de alternativas gratuitas y de código abierto representa una estrategia viable para mitigar estos gastos, especialmente en campos como la ciberseguridad, la inteligencia artificial (IA) y la blockchain. Estas alternativas no solo reducen la carga financiera, sino que también promueven la transparencia, la personalización y la soberanía digital. Plataformas especializadas facilitan esta exploración, permitiendo identificar herramientas equivalentes que mantienen altos estándares de funcionalidad y seguridad.

El auge de soluciones open-source se alinea con principios de accesibilidad y colaboración comunitaria. En ciberseguridad, por ejemplo, herramientas de código abierto permiten auditorías independientes, fortaleciendo la resiliencia contra amenazas. En IA, modelos preentrenados gratuitos democratizan el acceso a capacidades avanzadas sin licencias propietarias. Para blockchain, protocolos descentralizados eliminan intermediarios costosos. Este artículo examina cómo identificar y adoptar estas alternativas, enfocándose en su implementación técnica y beneficios operativos.

Beneficios Técnicos de las Alternativas Open-Source

Las soluciones de código abierto ofrecen ventajas inherentes en términos de escalabilidad y adaptabilidad. A diferencia de los servicios de suscripción, que imponen límites basados en planes pagos, las herramientas gratuitas permiten modificaciones directas en el código fuente. Esto es crucial en ciberseguridad, donde la personalización de firewalls o sistemas de detección de intrusiones puede adaptarse a entornos específicos sin costos adicionales.

En el ámbito de la IA, bibliotecas como TensorFlow o PyTorch, desarrolladas por comunidades globales, proporcionan frameworks robustos para el entrenamiento de modelos sin las tarifas asociadas a plataformas propietarias como AWS SageMaker. Estas bibliotecas soportan distribuciones paralelas y optimizaciones que rivalizan con soluciones comerciales, reduciendo la latencia en procesamiento de datos masivos.

Para blockchain, redes como Ethereum permiten el despliegue de contratos inteligentes mediante herramientas gratuitas como Solidity y Remix IDE, evitando las suscripciones a servicios como Infura para nodos gestionados. La descentralización inherente asegura redundancia y reduce puntos de fallo, mejorando la integridad de transacciones sin depender de proveedores centralizados.

- Transparencia: El código abierto permite revisiones por pares, minimizando vulnerabilidades ocultas.

- Costos predecibles: Sin renovaciones anuales, los recursos se destinan a innovación en lugar de mantenimiento.

- Interoperabilidad: Estas herramientas se integran fácilmente con ecosistemas existentes, facilitando migraciones suaves.

Herramientas de Ciberseguridad Gratuitas como Sustitutos de Suscripciones

La ciberseguridad es un dominio donde las suscripciones a antivirus, VPN y monitoreo de amenazas representan un gasto significativo. Alternativas open-source como ClamAV ofrecen escaneo de malware en tiempo real, comparable a soluciones como Norton o McAfee, pero con la capacidad de compilarse para arquitecturas específicas. Su motor heurístico detecta patrones de ataques avanzados, y su integración con scripts automatizados permite despliegues en entornos empresariales sin licencias por usuario.

Otra opción destacada es WireGuard, un protocolo VPN ligero y eficiente que supera en velocidad a OpenVPN tradicional. A diferencia de servicios pagos como ExpressVPN, WireGuard se configura manualmente con claves criptográficas generadas localmente, asegurando privacidad sin logs centralizados. En pruebas técnicas, alcanza velocidades de hasta 1 Gbps en conexiones estándar, ideal para transferencias seguras de datos sensibles en redes corporativas.

Para monitoreo de redes, herramientas como Snort proporcionan sistemas de prevención de intrusiones (IPS) basados en reglas personalizables. Este software analiza paquetes en profundidad, detectando exploits zero-day mediante firmas comunitarias actualizadas diariamente. En comparación con Splunk o similar, Snort reduce el overhead computacional al procesar solo tráfico relevante, optimizando recursos en servidores dedicados.

En gestión de identidades, Keycloak emerge como una alternativa a Okta o Auth0. Este servidor open-source soporta autenticación multifactor (MFA), OAuth 2.0 y SAML, permitiendo la federación de identidades en aplicaciones web y móviles. Su arquitectura modular facilita la integración con bases de datos como PostgreSQL, asegurando escalabilidad sin costos por API calls.

- ClamAV: Escaneo antivirus con soporte para actualizaciones daemon.

- WireGuard: VPN con criptografía moderna basada en Curve25519.

- Snort: Detección de intrusiones con reglas en lenguaje propio.

- Keycloak: Gestión de accesos con protocolos estándar.

Aplicaciones de IA Open-Source para Evitar Dependencias Pagas

La inteligencia artificial ha visto un proliferación de servicios de suscripción como Google Cloud AI o Azure ML, que cobran por horas de cómputo y almacenamiento de modelos. Alternativas gratuitas como Hugging Face Transformers permiten el acceso a miles de modelos preentrenados en tareas de procesamiento de lenguaje natural (NLP), visión computacional y generación de contenido. Estos modelos, entrenados en datasets públicos, se descargan y ejecutan localmente, eliminando tarifas por inferencia.

Para desarrollo de chatbots y asistentes virtuales, Rasa ofrece un framework completo para conversaciones contextuales. A diferencia de Dialogflow, que limita interacciones gratuitas, Rasa procesa intents y entidades mediante pipelines personalizables, integrándose con canales como Telegram o Slack sin restricciones. Su motor de NLU (Natural Language Understanding) utiliza embeddings vectoriales para manejar variaciones idiomáticas, mejorando la precisión en entornos multilingües.

En aprendizaje automático federado, TensorFlow Federated (TFF) habilita el entrenamiento distribuido sin centralizar datos sensibles, ideal para compliance con regulaciones como GDPR. Este enfoque contrasta con plataformas pagas que requieren migración de datos a la nube, potencialmente exponiendo información confidencial. TFF soporta simulaciones en clústeres locales, optimizando privacidad mediante agregación de gradientes.

Otra herramienta valiosa es scikit-learn, una biblioteca para machine learning clásico que cubre algoritmos de clasificación, regresión y clustering. Su simplicidad permite prototipado rápido sin las complejidades de entornos pagos, y su compatibilidad con NumPy y Pandas facilita el análisis de datasets grandes en hardware estándar.

- Hugging Face Transformers: Modelos BERT y GPT para NLP.

- Rasa: Construcción de bots con entrenamiento supervisado.

- TensorFlow Federated: Aprendizaje colaborativo preservando privacidad.

- scikit-learn: Algoritmos ML con validación cruzada integrada.

Soluciones Blockchain Gratuitas Frente a Modelos de Suscripción

En blockchain, servicios como Alchemy o Chainlink requieren suscripciones para APIs de nodos y oráculos, limitando el acceso a datos en tiempo real. Alternativas open-source como Geth (Go Ethereum) permiten ejecutar nodos completos localmente, sincronizando la cadena principal sin intermediarios. Esta configuración asegura control total sobre transacciones, con soporte para smart contracts en EVM (Ethereum Virtual Machine).

Para desarrollo de dApps (aplicaciones descentralizadas), Truffle Suite proporciona un entorno de testing y despliegue gratuito, equivalente a Hardhat pero con énfasis en migraciones de contratos. Integra con Ganache para simulaciones de blockchain privada, permitiendo pruebas exhaustivas de vulnerabilidades como reentrancy attacks sin costos por bloques procesados.

En gestión de wallets y firmas, MetaMask se ofrece como extensión gratuita, pero para implementaciones avanzadas, libraries como ethers.js facilitan interacciones con contratos sin suscripciones a proveedores de RPC. Estas libraries manejan firmas ECDSA y encriptación asimétrica, asegurando transacciones seguras en redes como Polygon o Binance Smart Chain.

Para oráculos descentralizados, proyectos como Chainlink CCIP (Cross-Chain Interoperability Protocol) tienen componentes open-source que permiten feeds de datos personalizados. Desarrolladores pueden desplegar nodos que agregan información off-chain, como precios de criptoactivos, sin depender de servicios pagos que cobran por consultas.

- Geth: Cliente Ethereum para nodos full y light.

- Truffle Suite: Framework para testing de contratos inteligentes.

- ethers.js: Biblioteca JavaScript para interacciones blockchain.

- Chainlink open-source: Oráculos para datos externos.

Estrategias para Identificar y Migrar a Alternativas

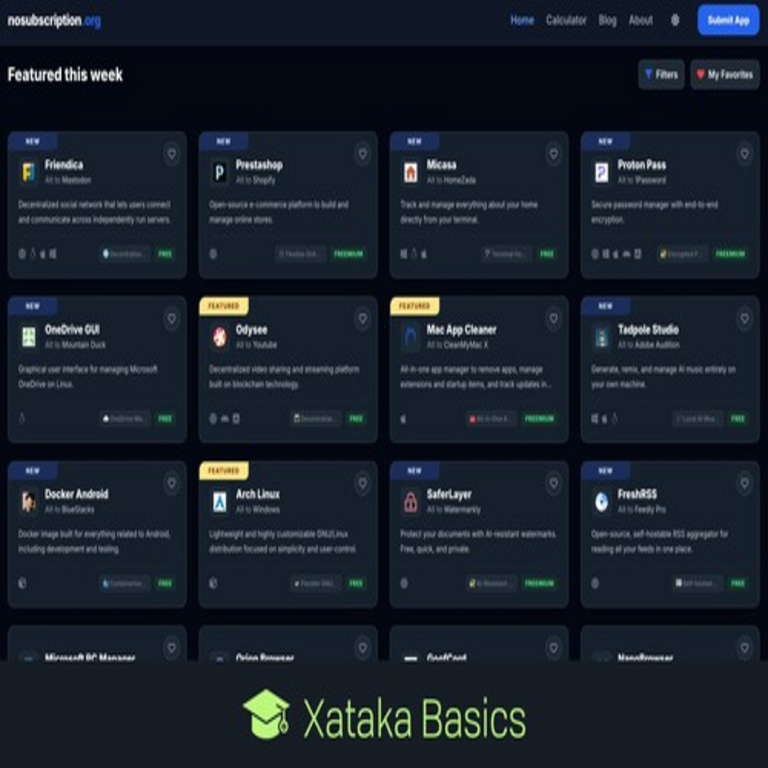

Plataformas como AlternativeTo o F-Droid catalogan opciones open-source por categoría, facilitando comparaciones basadas en reseñas técnicas y métricas de rendimiento. Para una migración efectiva, evalúe primero la compatibilidad: exporte datos de servicios actuales en formatos estándar como JSON o CSV, y pruebe integraciones en entornos de staging.

En ciberseguridad, realice auditorías de seguridad en las nuevas herramientas utilizando escáneres como OWASP ZAP. Para IA, valide modelos con métricas como accuracy y F1-score en datasets de prueba. En blockchain, simule transacciones en testnets para verificar gas efficiency y robustez contra ataques.

La adopción gradual minimiza disrupciones: inicie con componentes no críticos, como VPN para accesos remotos, antes de escalar a sistemas core. Comunidades como GitHub o Stack Overflow proporcionan soporte técnico gratuito, acelerando la resolución de issues.

Consideraciones legales incluyen licencias: GPL para modificaciones obligatorias de código, MIT para uso flexible. Asegúrese de cumplir con términos para evitar disputas en entornos comerciales.

Desafíos y Mitigaciones en la Implementación

Aunque atractivas, las alternativas open-source presentan desafíos como la curva de aprendizaje y la necesidad de mantenimiento. En ciberseguridad, actualizar manualmente firmas de amenazas requiere scripts automatizados, mitigables con herramientas como Ansible para orquestación.

En IA, el entrenamiento de modelos grandes demanda hardware GPU, pero opciones como Google Colab ofrecen tiers gratuitos para prototipado. Para blockchain, la sincronización inicial de nodos consume ancho de banda, resuelto con pruning techniques en clientes como Erigon.

La seguridad es primordial: verifique repositorios oficiales para evitar forks maliciosos. Implemente firmas PGP en descargas y escaneos con VirusTotal. En términos de rendimiento, benchmarks como Phoronix Test Suite cuantifican comparaciones con soluciones pagas, confirmando paridad en la mayoría de casos.

Conclusión: Hacia una Ecosistema Digital Sostenible

La transición a alternativas gratuitas y de código abierto en ciberseguridad, IA y blockchain no solo optimiza costos, sino que fomenta innovación y resiliencia. Al priorizar herramientas transparentes, usuarios y organizaciones ganan autonomía, reduciendo riesgos asociados a proveedores centralizados. Con recursos comunitarios abundantes, esta aproximación es accesible para todos los niveles de expertise. Adoptar estas soluciones posiciona a las entidades para un futuro digital más equitativo y eficiente, donde la colaboración impulsa el progreso tecnológico.

Para más información visita la Fuente original.