Palo Alto Networks: Impulso a la Capacitación en Análisis de Malware con Nuevos Tutoriales

Palo Alto Networks, a través de su reconocida unidad de inteligencia de amenazas, Unit 42, ha lanzado una serie exhaustiva de tutoriales enfocados en el análisis de malware. Esta iniciativa representa un aporte significativo a la comunidad de ciberseguridad, proporcionando recursos técnicos detallados para profesionales que buscan profundizar sus habilidades en la identificación, comprensión y mitigación de amenazas informáticas avanzadas.

Alcance y Metodología de los Tutoriales

Los tutoriales están diseñados para cubrir un espectro amplio de técnicas y metodologías empleadas en el análisis de malware, abordando tanto los fundamentos como aspectos más avanzados. La estructura de los contenidos se centra en proporcionar una comprensión práctica y aplicable, esencial para los roles de respuesta a incidentes, análisis de amenazas y seguridad ofensiva.

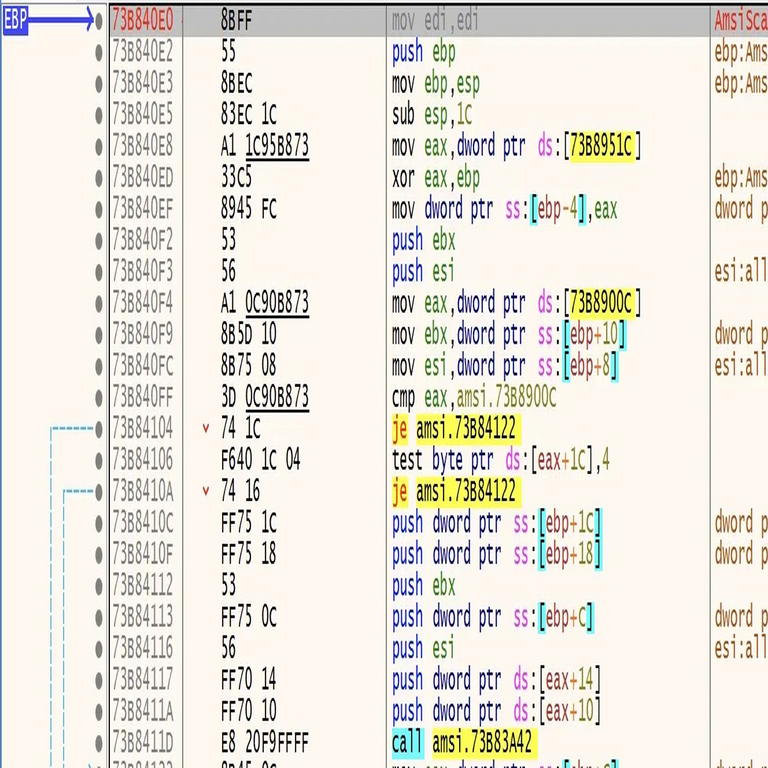

- Análisis Estático: Esta sección se enfoca en la inspección del código binario sin ejecutarlo. Incluye el uso de herramientas de desensamblado y descompilación, como Ghidra e IDA Pro, para examinar la estructura del programa, las funciones importadas/exportadas, las cadenas de texto incrustadas y la lógica subyacente del malware. El objetivo es identificar indicadores de compromiso (IoCs) y comprender la funcionalidad inicial sin riesgo de activación.

- Análisis Dinámico: Aborda la observación del comportamiento del malware en un entorno controlado y aislado, como un sandbox. Los tutoriales explican cómo configurar estos entornos, ejecutar el malware y monitorear sus interacciones con el sistema operativo, el sistema de archivos, el registro y la red. Esto permite identificar acciones maliciosas como la creación de archivos, modificaciones del registro, comunicaciones con servidores de comando y control (C2) y la inyección de código.

- Análisis Forense de Memoria: Se centra en la extracción y el análisis de datos volátiles de la memoria RAM de un sistema comprometido. Utilizando herramientas como el Framework Volatility, los profesionales pueden identificar procesos ocultos, inyecciones de código, artefactos de red, credenciales y otros datos críticos que solo residen en la memoria durante la ejecución del malware. Esta técnica es crucial para la investigación de incidentes y la atribución de ataques.

- Análisis de Tráfico de Red: Explora cómo inspeccionar y comprender las comunicaciones de red generadas por el malware. Los tutoriales cubren el uso de herramientas como Wireshark y Suricata para capturar y analizar paquetes de red, identificar patrones de comunicación sospechosos, descifrar protocolos y extraer información sobre los servidores C2 o la exfiltración de datos.

- Ingeniería Inversa: Profundiza en la deconstrucción de binarios para comprender su lógica interna y funcionalidad. Esta disciplina es fundamental para desentrañar algoritmos complejos, técnicas de ofuscación y cifrado, y para desarrollar firmas de detección más robustas.

- Triaje de Malware: Proporciona técnicas para realizar una evaluación rápida y eficiente de muestras de malware, permitiendo a los analistas priorizar y clasificar las amenazas de manera efectiva en entornos de alto volumen.

Implicaciones para la Ciberseguridad Profesional

La disponibilidad de estos tutoriales por parte de Unit 42 es de gran valor para la comunidad de ciberseguridad por varias razones:

- Desarrollo de Habilidades: Permite a los profesionales de la seguridad, desde analistas junior hasta expertos en respuesta a incidentes, mejorar sus capacidades técnicas en un campo crítico y en constante evolución.

- Mejora de la Detección y Respuesta: Un mejor entendimiento del comportamiento del malware facilita la creación de reglas de detección más precisas, la mejora de la inteligencia de amenazas y una respuesta más rápida y efectiva ante incidentes.

- Conocimiento de Amenazas Avanzadas: Ayuda a los equipos de seguridad a comprender las tácticas, técnicas y procedimientos (TTPs) utilizados por los actores de amenazas, lo que es esencial para la caza de amenazas proactiva y la construcción de defensas resilientes.

- Estandarización de Metodologías: Al ofrecer una guía estructurada, los tutoriales pueden contribuir a estandarizar ciertas metodologías de análisis, promoviendo las mejores prácticas en la industria.

Conclusión

La iniciativa de Palo Alto Networks de liberar estos tutoriales de análisis de malware subraya la importancia de la educación continua y el intercambio de conocimientos en el ámbito de la ciberseguridad. Al dotar a los profesionales con las herramientas y el conocimiento necesarios para desentrañar la complejidad del software malicioso, se fortalece la capacidad colectiva para defenderse contra un panorama de amenazas cada vez más sofisticado. Estos recursos son una adición valiosa para cualquier profesional que busque elevar su pericia en la lucha contra el cibercrimen y las operaciones de ciberespionaje.

Para más información visita la Fuente original.