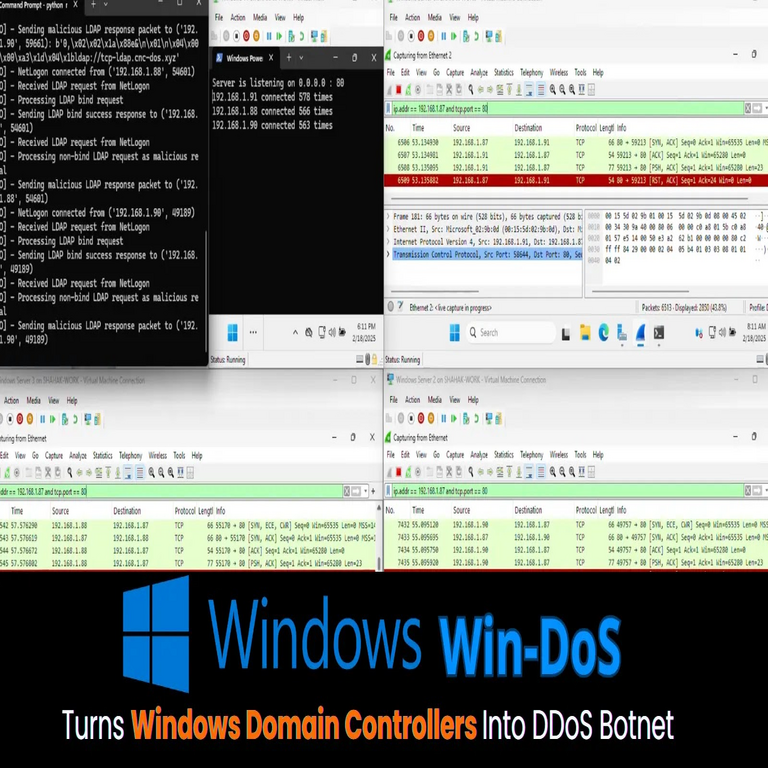

Vulnerabilidades de Zero-Click en Windows: Transformando Controladores de Dominio en Botnets DDoS

Recientemente, se han identificado vulnerabilidades críticas de tipo zero-click en los controladores de dominio de Windows que permiten a los atacantes ejecutar ataques DDoS (Denegación de Servicio Distribuido) sin necesidad de interacción del usuario. Estas vulnerabilidades, que afectan a la infraestructura crítica de muchas organizaciones, representan un grave riesgo para la seguridad y la estabilidad operativa.

Análisis Técnico de las Vulnerabilidades

Las vulnerabilidades en cuestión permiten a un atacante ejecutar código malicioso en los controladores de dominio simplemente al enviar paquetes especialmente diseñados. Esto se traduce en una capacidad significativa para comprometer redes enteras sin requerir que el usuario realice ninguna acción. Las implicaciones son serias, ya que los controladores de dominio son responsables de la autenticación y autorización dentro del entorno empresarial.

- Código Malicioso: Los atacantes pueden inyectar código que permite la creación de botnets, capaces de realizar ataques DDoS masivos.

- Aislamiento y Contención: La dificultad para detectar este tipo de ataques hace que sean aún más peligrosos; el tráfico malicioso puede ser difícil de filtrar.

- Pérdida Potencial: Las organizaciones podrían experimentar pérdidas significativas debido a interrupciones o daños por estos ataques.

Tecnologías y Protocolos Afectados

Las vulnerabilidades están relacionadas con varios protocolos utilizados por Windows Server, incluyendo:

- Kerberos: Un protocolo clave para la autenticación dentro del ecosistema Windows.

- DCE/RPC: Utilizado para la comunicación entre procesos, este protocolo puede ser explotado para llevar a cabo ataques a gran escala.

- LDP (Lightweight Directory Access Protocol): Usado para acceder y administrar servicios basados en LDAP, también es susceptible a estas vulnerabilidades.

Estrategias Preventivas y Mitigación

A fin de mitigar estas vulnerabilidades, las organizaciones deben implementar varias estrategias preventivas:

- Parches Inmediatos: Aplicar actualizaciones proporcionadas por Microsoft tan pronto como estén disponibles es esencial. Los parches suelen contener correcciones críticas que abordan estas fallas.

- Análisis Continuo: Implementar herramientas para el monitoreo constante del tráfico y detectar anomalías puede ayudar a identificar posibles intentos de explotación antes que causen daño significativo.

- Aislamiento Proactivo: Segmentar redes críticas puede limitar el impacto potencial si un controlador es comprometido. Esto implica crear zonas seguras donde solo se permita tráfico autorizado.

Implicaciones Regulatorias y Riesgos Asociados

A medida que las organizaciones dependen más del software basado en Windows, las implicaciones regulatorias aumentan. La falta de medidas adecuadas puede resultar en violaciones significativas a regulaciones como GDPR o HIPAA, dependiendo del tipo de datos manejados. Los riesgos asociados incluyen no solo pérdidas financieras debido al tiempo inactivo, sino también daños reputacionales irreparables debido a filtraciones o compromisos informáticos.

Beneficios del Monitoreo Activo y Respuesta Rápida

Mantener un enfoque proactivo hacia la ciberseguridad ofrece múltiples beneficios:”

- Aumento en la Resiliencia Organizacional: Fortalecer las defensas contra estos tipos de ataques permite una mayor confianza operativa entre clientes y socios comerciales.

- Manejo Eficiente del Riesgo: Al identificar proactivamente amenazas potenciales, las organizaciones pueden minimizar su exposición global al riesgo cibernético.

- Cumplimiento Normativo Mejorado:Cumplir con estándares regulatorios no solo evita sanciones monetarias sino también mejora la imagen pública sobre el compromiso con la seguridad informática.

Cierre

A medida que avanza la tecnología, también lo hacen las tácticas utilizadas por los cibercriminales. Las vulnerabilidades zero-click representan un nuevo desafío crítico que requiere atención inmediata por parte tanto del sector IT como directores generales dentro del ámbito corporativo. La implementación efectiva de medidas preventivas junto con una cultura organizacional enfocada en la ciberseguridad es fundamental para enfrentar estos riesgos emergentes.

Para más información visita la Fuente original.