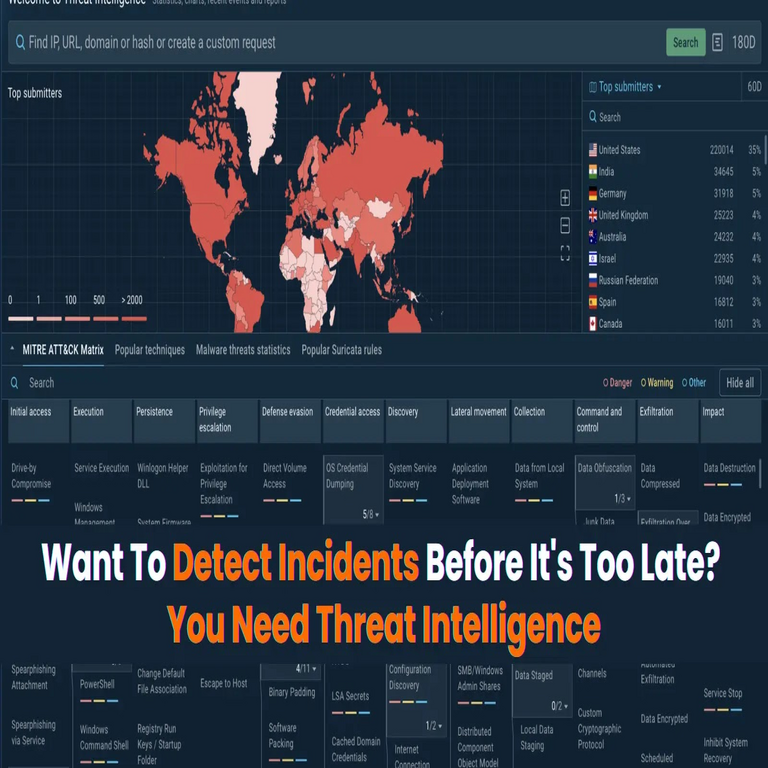

Inteligencia de Amenazas: Una Estrategia Proactiva para la Detección de Incidentes

Introducción a la Inteligencia de Amenazas

La inteligencia de amenazas se ha convertido en un componente crítico dentro de las estrategias de ciberseguridad modernas. Su objetivo principal es identificar, evaluar y mitigar riesgos antes de que se materialicen en incidentes reales. A medida que las organizaciones enfrentan un panorama de amenazas cada vez más complejo, la implementación de una inteligencia efectiva se vuelve esencial para detectar incidentes antes de que sea demasiado tarde.

Conceptos Fundamentales

La inteligencia de amenazas implica el proceso de recolectar y analizar información sobre posibles ataques cibernéticos. Esta información puede provenir de diversas fuentes, incluyendo:

- Fuentes internas: Datos generados por la propia organización, como registros de acceso y actividades en redes.

- Fuentes externas: Información recopilada a partir de comunidades de ciberseguridad, informes públicos y servicios especializados.

Tecnologías y Herramientas Utilizadas

Para optimizar el uso de la inteligencia de amenazas, las organizaciones implementan diversas tecnologías y herramientas. Algunas incluyen:

- Sistemas SIEM (Security Information and Event Management): Integran datos y eventos en tiempo real para facilitar la detección temprana.

- Análisis Predictivo: Utiliza algoritmos avanzados para prever posibles incidentes basándose en patrones históricos.

- Tecnologías EDR (Endpoint Detection and Response): Monitorean dispositivos finales para detectar comportamientos anómalos.

Implicaciones Operativas y Regulatorias

A medida que las regulaciones sobre protección de datos se vuelven más estrictas en todo el mundo, implementar una buena estrategia de inteligencia de amenazas no solo es una buena práctica operativa, sino también un requisito legal. Las organizaciones deben asegurarse no solo de prevenir ataques sino también cumplir con normativas como el GDPR o HIPAA en el manejo adecuado y seguro del dato sensible.

Peligros Potenciales Asociados con la Falta de Inteligencia sobre Amenazas

No adoptar una estrategia robusta puede acarrear numerosos riesgos, entre ellos:

- Pérdida Financiera: Un ataque exitoso puede resultar en pérdidas significativas debido a interrupciones operativas o robos directos.

- Dañar la Reputación: La exposición pública tras un incumplimiento puede afectar seriamente la confianza del cliente.

- Costo Legal: El incumplimiento normativo puede resultar en multas severas o litigios prolongados.

Estrategias para Implementar Inteligencia sobre Amenazas Efectivamente

A continuación se presentan algunas recomendaciones clave para implementar efectivamente la inteligencia sobre amenazas dentro del entorno organizacional:

- Cultivar una Cultura Proactiva: Fomentar entre los empleados una mentalidad proactiva hacia la seguridad permite detectar problemas antes que escalen.

- Mantener Actualizadas las Herramientas: Es crucial actualizar constantemente las herramientas utilizadas para recoger e interpretar datos relacionados con ciberamenazas.

- Coleccionar Información Estratégica: Invertir tiempo en recopilar información relevante que pueda ayudar a anticipar posibles ataques es vital.

Tendencias Futuras en Inteligencia sobre Amenazas

A medida que avanza la tecnología, también lo hacen las tácticas utilizadas por los atacantes. Las tendencias emergentes incluyen el uso creciente del aprendizaje automático y análisis automatizado para identificar patrones inusuales que podrían indicar actividad maliciosa. Además, el intercambio colaborativo entre organizaciones será fundamental para mejorar las capacidades defensivas colectivas frente a amenazas comunes.

Conclusión

A medida que el entorno cibernético continúa evolucionando, adoptar una estrategia sólida basada en inteligencia sobre amenazas es imprescindible. No solo proporciona ventajas competitivas al permitir respuestas más rápidas ante incidentes potenciales, sino que también ayuda a cumplir con requisitos regulatorios críticos. Implementar estas estrategias no solo protege los activos digitales sino que también asegura la confianza del cliente y fortalece la reputación organizacional.

Para más información visita la Fuente original.