Robo de Identidad y Datos en Línea: Análisis del Hackeo Masivo de Datos Personales

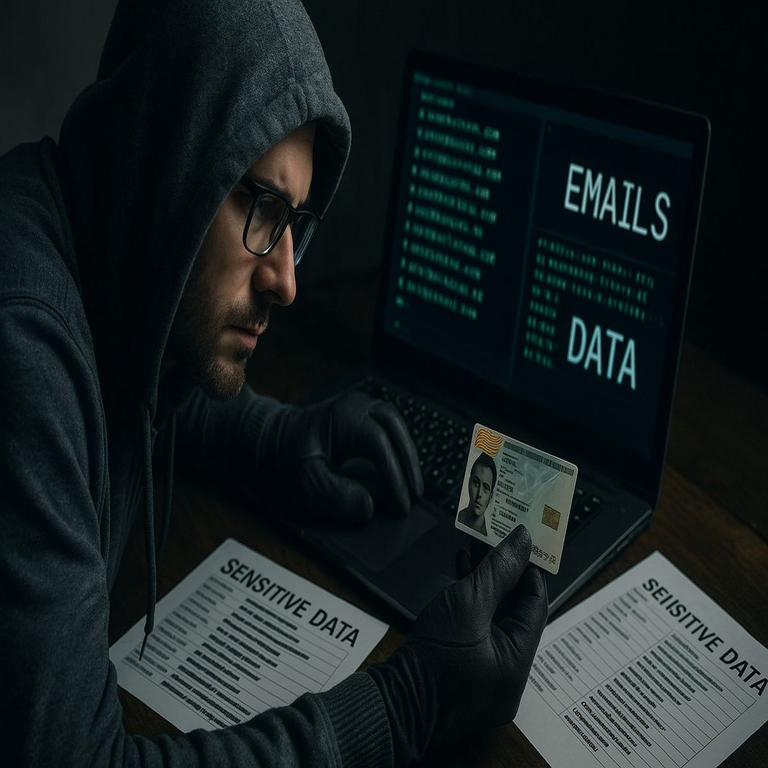

En un reciente incidente de ciberseguridad, se ha reportado que un grupo de hackers ha obtenido casi 5 GB de información personal, la cual incluye datos sensibles como números de DNI. Este robo de identidad ha permitido a los delincuentes crear cuentas en casas de apuestas en línea utilizando la información robada. Este artículo analiza las implicaciones técnicas y operativas del hackeo, así como las medidas necesarias para mitigar tales riesgos en el futuro.

Detalles del Incidente

El hackeo se caracteriza por el acceso no autorizado a bases de datos que almacenan información crítica, incluyendo nombres completos, direcciones, fechas de nacimiento y números de identificación. Este tipo de ataque resalta la creciente amenaza hacia los datos personales y la necesidad urgente de implementar medidas robustas de seguridad cibernética.

Tecnologías Involucradas

Entre las tecnologías y técnicas comúnmente utilizadas por los atacantes se encuentran:

- Phishing: Esta técnica implica engañar a los usuarios para que revelen su información personal a través de correos electrónicos o sitios web falsos.

- Malware: Software malicioso utilizado para infiltrarse en sistemas informáticos y robar datos.

- Exploits: Vulnerabilidades en software o sistemas operativos que pueden ser aprovechadas por los atacantes para obtener acceso no autorizado.

Implicaciones Regulatorias y Legales

El uso indebido de datos personales plantea serias implicaciones regulatorias. Las leyes como el Reglamento General sobre la Protección de Datos (GDPR) en Europa establecen sanciones severas para las organizaciones que no protejan adecuadamente la información personal. Las empresas afectadas deben notificar a las autoridades competentes así como a los individuos cuyos datos han sido comprometidos.

Peligros Asociados con el Robo de Identidad

Los peligros asociados con este tipo de robo son múltiples e incluyen:

- Afectación financiera: Los delincuentes pueden realizar apuestas fraudulentas o incluso utilizar la identidad robada para cometer fraudes financieros.

- Deterioro reputacional: Las organizaciones afectadas pueden sufrir daños significativos a su reputación, lo cual puede resultar en una pérdida considerable de clientes y confianza pública.

- Sanciones legales: La falta de protección adecuada puede resultar en multas y acciones legales contra las empresas responsables por el manejo inadecuado del dato personal.

Métodos para Mitigar Riesgos Futuros

A continuación, se presentan algunas medidas recomendadas para mitigar futuros incidentes similares:

- Cifrado robusto: Implementar cifrado fuerte tanto en reposo como en tránsito puede proteger los datos sensibles incluso si son interceptados.

- Auditorías regulares: Realizar auditorías periódicas del sistema permite identificar vulnerabilidades antes que sean explotadas por atacantes externos.

- Cultura organizacional segura: Fomentar una cultura centrada en la ciberseguridad dentro del lugar laboral es esencial; esto incluye capacitación continua sobre buenas prácticas y seguridad digital entre empleados.

CVE Relevantes

No se han mencionado CVEs específicos relacionados directamente con este incidente; sin embargo, es importante tener presente que cualquier software vulnerable puede ser un punto crítico susceptible al ataque. Mantener sistemas actualizados es una práctica fundamental para prevenir accesos no autorizados mediante exploits conocidos.

Conclusión

A medida que el mundo avanza hacia una mayor digitalización, el riesgo asociado con el robo y abuso de datos personales también aumenta. La combinación adecuada entre tecnología avanzada, políticas robustas y educación continua puede ayudar significativamente a mitigar estos riesgos. Las organizaciones deben ser proactivas respecto a sus estrategias cibernéticas y adoptar un enfoque integral hacia la seguridad para salvaguardar tanto sus activos como la confianza depositada por sus usuarios. Para más información visita la Fuente original.