Vulnerabilidad en macOS Permite el Bypass de Protecciones TCC y Exposición de Datos Sensibles

Introducción

Recientemente, Microsoft ha descubierto una vulnerabilidad crítica en macOS que permite a los atacantes eludir las protecciones del Control de Acceso a la Privacidad (TCC por sus siglas en inglés), poniendo en riesgo la información sensible de los usuarios. Esta vulnerabilidad destaca la importancia de mantener un monitoreo constante sobre las configuraciones de seguridad y las actualizaciones del sistema operativo.

Descripción Técnica de la Vulnerabilidad

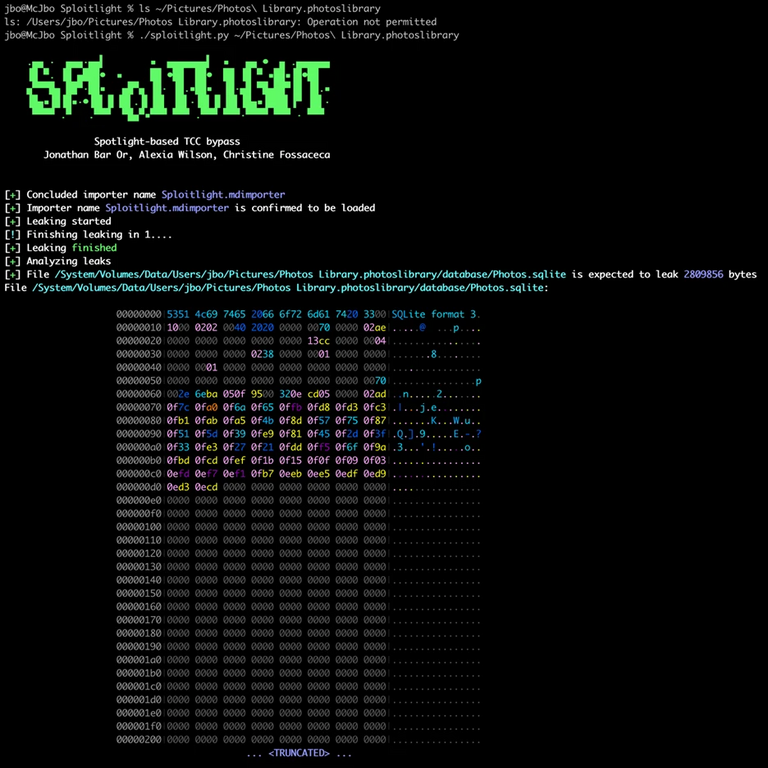

La vulnerabilidad identificada se conoce como CVE-2023-32369. Permite que aplicaciones maliciosas accedan a datos sensibles sin la autorización adecuada del usuario, lo cual contraviene las medidas implementadas por TCC para proteger la privacidad del usuario. La protección TCC fue diseñada para controlar qué aplicaciones tienen acceso a información personal y funciones críticas del sistema, como contactos, calendarios y ubicación.

Mecanismo de Ataque

El ataque se ejecuta mediante la explotación de fallos en el manejo de permisos por parte del sistema operativo. Un atacante puede crear una aplicación que, al ser instalada, obtiene permisos para acceder a información sensible sin el consentimiento explícito del usuario. Esto representa un riesgo significativo ya que los usuarios pueden no ser conscientes de que sus datos están siendo comprometidos.

Implicaciones Operativas y Regulatorias

- Riesgos para la Privacidad: La capacidad de acceder a datos sensibles sin autorización puede llevar a violaciones graves de privacidad.

- Cumplimiento Normativo: Empresas sujetas a regulaciones como GDPR o CCPA deben evaluar su exposición ante esta vulnerabilidad y tomar medidas correctivas inmediatas.

- Aumento en el Phishing: Esta vulnerabilidad puede ser utilizada como parte de ataques más amplios, incluyendo técnicas avanzadas de phishing.

Estrategias para Mitigación

Para mitigar los riesgos asociados con esta vulnerabilidad, se recomienda seguir estas prácticas:

- Mantener Actualizado el Sistema: Instalar inmediatamente las actualizaciones proporcionadas por Apple que aborden esta y otras vulnerabilidades críticas.

- Revisar Permisos Aplicativos: Realizar auditorías regulares sobre qué aplicaciones tienen acceso a datos sensibles y ajustar permisos según sea necesario.

- Cuidado con Aplicaciones Desconocidas: Evitar instalar software no verificado o proveniente de fuentes no confiables.

Análisis Comparativo con Otras Vulnerabilidades

Aunque esta vulnerabilidad es específica para macOS, es importante compararla con otras brechas similares encontradas en diferentes sistemas operativos. Por ejemplo, muchas vulnerabilidades en Android han permitido también el acceso no autorizado a datos personales mediante tácticas similares. Este tipo de debilidades resalta un patrón común: la necesidad crítica por parte de todos los desarrolladores de sistemas operativos para mejorar continuamente sus mecanismos de seguridad frente a amenazas emergentes.

Conclusión

CVE-2023-32369 representa un desafío significativo tanto para usuarios individuales como para organizaciones que dependen del ecosistema macOS. La capacidad para burlar las protecciones TCC subraya la necesidad imperiosa por adoptar enfoques proactivos hacia la ciberseguridad, incluyendo educación continua sobre riesgos potenciales y mejores prácticas relacionadas con permisos aplicativos. Para más información visita la Fuente original.