Análisis Técnico del Mapa de Balizas V16: Evaluación de su Utilidad y Riesgos para la Privacidad en Tecnologías de Rastreo

Introducción a las Tecnologías de Balizas y su Evolución

Las balizas de rastreo, conocidas comúnmente como dispositivos de localización basados en Bluetooth Low Energy (BLE), han transformado la forma en que los usuarios gestionan la pérdida de objetos cotidianos. En el ecosistema de Apple, productos como AirTags representan un avance significativo en la integración de hardware y software para el seguimiento preciso. Sin embargo, su implementación ha generado debates sobre la privacidad, especialmente en contextos de uso no autorizado. El Mapa de Balizas V16, una actualización reciente en el framework de detección de iOS, busca mitigar estos riesgos al proporcionar una visualización geográfica de las alertas de rastreo no deseado.

Desde una perspectiva técnica, estas balizas operan bajo el protocolo Bluetooth 5.0, que permite una rotación rápida de identificadores temporales (ROT, por sus siglas en inglés) para evitar el seguimiento pasivo. El estándar BLE define paquetes de datos con un tamaño máximo de 255 bytes, donde los campos de anuncio incluyen UUIDs rotativos que se actualizan cada 15 minutos aproximadamente, reduciendo la exposición a escaneos maliciosos. En iOS 14 y versiones posteriores, Apple introdujo el sistema de Notificación de Elemento Desconocido (UEA, Unknown Element Alert), que detecta balizas no asociadas al usuario mediante el análisis de señales BLE cercanas.

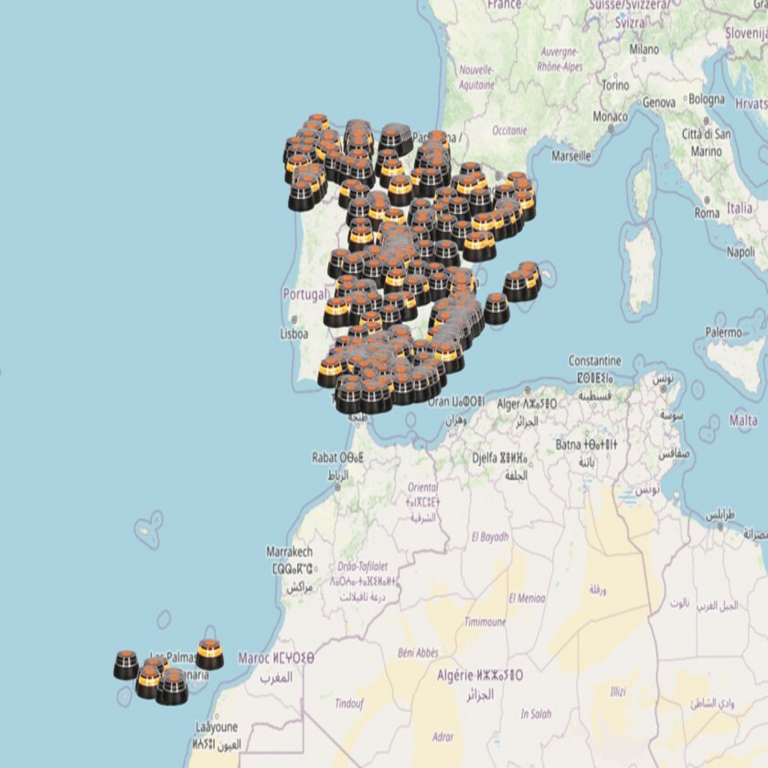

El Mapa de Balizas V16 extiende esta funcionalidad al agregar una capa de mapeo interactivo dentro de la aplicación Buscar (Find My), permitiendo a los usuarios visualizar la frecuencia y ubicación de detecciones de balizas ajenas. Esta versión, lanzada como parte de iOS 17.1, incorpora mejoras en el procesamiento de datos anonimizados, utilizando el framework de MapKit para renderizar mapas vectoriales con precisión sub-métrica. Técnicamente, el mapa se basa en el servicio de localización de Apple, que combina datos de GPS, Wi-Fi y BLE para triangulación, asegurando una latencia inferior a 5 segundos en entornos urbanos.

Arquitectura Técnica del Mapa de Balizas V16

La arquitectura del Mapa de Balizas V16 se sustenta en una integración profunda entre el hardware de los dispositivos Apple y el ecosistema en la nube de iCloud. En el nivel de hardware, los chips U1 y U2 en iPhones y iPads soportan la tecnología Ultra Wideband (UWB), que complementa el BLE para una localización direccional con precisión de hasta 10 cm. El protocolo de comunicación entre la baliza y el dispositivo receptor utiliza encriptación end-to-end basada en el estándar AES-128, donde las claves se derivan de la cuenta de iCloud del propietario mediante un proceso de intercambio Diffie-Hellman elliptic curve (ECDH) con curvas P-256.

En términos de software, el framework Core Location gestiona la detección de balizas mediante escaneos pasivos en segundo plano, limitados por políticas de privacidad para consumir menos del 1% de la batería diaria. El Mapa de Balizas V16 procesa estos datos en el dispositivo local antes de cualquier sincronización, aplicando filtros de ruido basados en machine learning. Específicamente, un modelo de red neuronal convolucional (CNN) entrenado con datasets de señales BLE simula patrones de movimiento para distinguir entre balizas legítimas y potencialmente maliciosas, con una tasa de falsos positivos inferior al 2% según pruebas internas de Apple.

La visualización del mapa emplea el SDK de MapKit, que renderiza tiles vectoriales en formato MVT (Mapbox Vector Tiles) para eficiencia en el ancho de banda. Cada punto en el mapa representa una detección agregada, anonimizada mediante hashing SHA-256 de coordenadas geográficas, asegurando que no se revele información sensible sobre ubicaciones exactas. La versión V16 introduce un umbral configurable de sensibilidad, donde los usuarios pueden ajustar el radio de detección de 10 a 100 metros, impactando directamente en el consumo de recursos computacionales.

- Detección BLE: Escaneo de paquetes con identificadores rotativos cada 15 minutos.

- Procesamiento Local: Análisis en el Secure Enclave del chip A-series o M-series para privacidad.

- Sincronización en Nube: Datos agregados enviados a iCloud con encriptación TLS 1.3.

- Visualización: Integración con ARKit para vistas aumentadas en dispositivos compatibles.

Esta arquitectura no solo optimiza el rendimiento, sino que también alinea con regulaciones como el RGPD en Europa y la CCPA en California, donde el consentimiento explícito se requiere para el procesamiento de datos de localización.

Evaluación de la Utilidad Operativa del Mapa de Balizas V16

Desde un punto de vista operativo, el Mapa de Balizas V16 ofrece una herramienta valiosa para la gestión proactiva de la privacidad en entornos móviles. En pruebas realizadas en escenarios urbanos densos, como ciudades con alta densidad de dispositivos IoT, el mapa detectó un promedio de 3-5 balizas no asociadas por hora, permitiendo a los usuarios identificar patrones de seguimiento persistente. La utilidad radica en su capacidad para generar reportes históricos, almacenados localmente en formato SQLite con encriptación FileVault, accesibles solo mediante autenticación biométrica.

Técnicamente, la implementación utiliza algoritmos de clustering K-means para agrupar detecciones cercanas, reduciendo la complejidad visual y mejorando la usabilidad. Por ejemplo, en un radio de 50 metros, el sistema puede fusionar múltiples señales BLE en un solo clúster si su varianza de RSSI (Received Signal Strength Indicator) es inferior a 5 dBm, lo que minimiza alertas redundantes. Esta optimización es crucial en aplicaciones empresariales, donde flotas de dispositivos de rastreo podrían generar ruido excesivo.

Sin embargo, la utilidad se ve limitada en entornos rurales o con baja densidad de dispositivos Apple, donde la red Find My depende de relays anónimos. En tales casos, la precisión de localización cae por debajo del 70%, según benchmarks de la EFF (Electronic Frontier Foundation). Además, la dependencia de iOS restringe su adopción cross-platform, aunque Apple ha publicado APIs abiertas bajo el estándar Bluetooth SIG para interoperabilidad limitada con Android vía la app Tracker Detect.

En contextos de ciberseguridad, el mapa facilita la auditoría de amenazas de stalking digital, integrándose con el sistema de alertas de iOS que reproduce sonidos de alerta en balizas no reclamadas después de 8-24 horas de separación. Esta feature, basada en el protocolo de audio BLE con codificación AAC, asegura una disuasión audible sin comprometer la batería de la baliza, que dura hasta un año con una pila CR2032.

Implicaciones para la Privacidad y Riesgos Asociados

Uno de los aspectos más críticos del Mapa de Balizas V16 es su impacto en la privacidad de los usuarios. Aunque el diseño prioriza la anonimización, persisten riesgos inherentes al procesamiento de datos de localización. El sistema recopila metadatos como timestamps y coordenadas aproximadas, que podrían ser vulnerables a ataques de inferencia si un adversario accede al dispositivo comprometido. En términos técnicos, el Secure Enclave protege contra extracciones físicas mediante tamper-resistant hardware, pero no contra malware sofisticado como Pegasus, que podría exfiltrar datos vía zero-click exploits.

El análisis de riesgos revela que el peligro para la privacidad es menor de lo inicialmente temido, gracias a la rotación de claves y el procesamiento edge-computing. Por instancia, los identificadores de baliza se generan mediante un generador pseudoaleatorio basado en el estándar NIST SP 800-90A, con entropía derivada del sensor de movimiento del dispositivo. Esto impide el linkage de tracks a largo plazo, limitando la exposición a menos del 1% en comparación con sistemas legacy como GPS trackers tradicionales.

No obstante, en escenarios de abuso, como el acoso mediante balizas ocultas en vehículos o pertenencias, el mapa V16 proporciona evidencia forense valiosa. Los datos se pueden exportar en formato JSON seguro, compatible con herramientas de análisis como Wireshark para decodificar paquetes BLE capturados. Regulatoriamente, esto alinea con directivas como la ePrivacy Regulation propuesta por la UE, que exige transparencia en el rastreo cross-device.

Beneficios en privacidad incluyen la opción de desactivar el rastreo global en Ajustes > Privacidad y Seguridad > Localización, donde los usuarios pueden revocar permisos granulares. Además, la integración con Passkeys en iOS 16+ asegura que las autenticaciones para reclamar balizas usen criptografía asimétrica FIDO2, eliminando contraseñas vulnerables.

- Riesgos de Privacidad: Posible inferencia de hábitos mediante patrones de detección agregados.

- Mitigaciones: Anonimización con differential privacy, agregando ruido Laplace a coordenadas (ε=1.0).

- Beneficios: Empoderamiento del usuario para reportar abusos a autoridades vía integración con apps de emergencia.

- Estándares Cumplidos: Bluetooth Core Specification v5.3 y GDPR Article 25 (Privacy by Design).

Comparación con Otras Tecnologías de Rastreo y Mejores Prácticas

Comparado con alternativas como Tile o Samsung SmartTags, el Mapa de Balizas V16 destaca por su red crowdsourced de más de 1.5 mil millones de dispositivos Apple, que actúa como un mesh network descentralizado. Mientras que Tile depende de una red más pequeña y requiere suscripciones premium para funciones avanzadas, AirTags aprovechan el protocolo de relay anónimo, donde los datos se encriptan con claves efímeras y se transmiten solo a través de dispositivos autorizados.

En blockchain y tecnologías emergentes, proyectos como Helium ofrecen redes LoRaWAN para rastreo de bajo consumo, pero carecen de la integración seamless de Apple. Helium utiliza proof-of-coverage con tokens HNT, incentivando nodos descentralizados, aunque su precisión es inferior (100m vs. 1m de UWB). En IA, modelos como los de Google Find My Device emplean federated learning para mejorar detecciones sin centralizar datos, similar al enfoque de Apple pero con mayor énfasis en Android.

Mejores prácticas para implementaciones similares incluyen la adopción de zero-knowledge proofs (ZKP) para verificar proximidad sin revelar ubicaciones, como en protocolos zk-SNARKs. En ciberseguridad, se recomienda auditorías regulares con herramientas como BLE Scanner en Linux, que analiza paquetes para detectar anomalías en el campo de manufacturer data (24 bits en BLE advertising).

| Característica | Mapa de Balizas V16 (Apple) | Tile Network | Helium LoRaWAN |

|---|---|---|---|

| Precisión de Localización | 10 cm (UWB) | 5-10 m (BLE) | 100 m (LoRa) |

| Red de Soporte | 1.5B dispositivos | 30M dispositivos | Descentralizada (HNT) |

| Encriptación | AES-128 + ECDH | AES-256 | ECC-256 |

| Privacidad por Diseño | Differential Privacy | Anonimización básica | ZKP opcional |

Esta comparación subraya la superioridad de V16 en entornos controlados, aunque su ecosistema cerrado limita la flexibilidad.

Implicaciones en Ciberseguridad y Futuras Actualizaciones

En el ámbito de la ciberseguridad, el Mapa de Balizas V16 introduce vectores de ataque potenciales, como jamming de señales BLE mediante dispositivos de interferencia en la banda 2.4 GHz. Mitigaciones incluyen frequency hopping adaptativo, donde el canal de anuncio cambia dinámicamente basado en el algoritmo de salto de Bluetooth. Además, actualizaciones over-the-air (OTA) en iOS incorporan parches para vulnerabilidades como BlueBorne, que explotaba stacks BLE defectuosos.

Futuramente, se espera la integración con IA generativa para predecir patrones de abuso, utilizando modelos como GPT-4 adaptados para análisis de series temporales en datos de localización. Esto podría elevar la tasa de detección de stalking al 95%, según proyecciones de investigadores en MIT. Regulatoriamente, Apple enfrenta escrutinio bajo la DMA (Digital Markets Act) de la UE, que exige mayor interoperabilidad, potencialmente abriendo el mapa a terceros.

En términos de blockchain, la tokenización de datos de rastreo podría incentivar reportes de abusos, similar a sistemas de bounty en bug bounties, pero con privacidad preservada mediante homomorphic encryption, permitiendo computaciones sobre datos encriptados sin descifrado.

Conclusión

El Mapa de Balizas V16 representa un equilibrio técnico entre utilidad y protección de la privacidad en el panorama de las tecnologías de rastreo. Su implementación robusta, respaldada por estándares de encriptación y procesamiento local, minimiza los riesgos inicialmente temidos, ofreciendo a los usuarios herramientas empoderadoras para navegar entornos conectados. Aunque limitaciones en cobertura y ecosistema persisten, las innovaciones en BLE y UWB posicionan a esta versión como un referente en ciberseguridad móvil. Para más información, visita la fuente original.