Desarrollo de un Sistema de Aprendizaje Profundo para la Detección de Amenazas Cibernéticas

Introducción

La creciente complejidad y volumen de las amenazas cibernéticas han impulsado la necesidad de soluciones innovadoras que combinen inteligencia artificial (IA) y aprendizaje profundo para mejorar la detección y respuesta a incidentes. Este artículo aborda el desarrollo de un sistema que utiliza técnicas avanzadas de aprendizaje profundo para identificar patrones en datos relacionados con ciberseguridad, con el fin de detectar comportamientos anómalos y posibles ataques.

Contexto y Necesidad del Proyecto

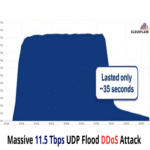

Las organizaciones enfrentan una variedad de amenazas, desde malware hasta ataques DDoS, que pueden comprometer la integridad y disponibilidad de sus sistemas. La detección temprana es crucial para mitigar estos riesgos. Tradicionalmente, las soluciones se basaban en firmas conocidas o reglas predefinidas, lo cual limita su efectividad frente a nuevas variantes de amenazas. Por ello, se hace necesario un enfoque más dinámico basado en IA.

Tecnologías Utilizadas

El sistema propuesto integra varias tecnologías clave:

- Redes Neuronales Convolucionales (CNN): Especialmente efectivas en el reconocimiento de patrones dentro de grandes volúmenes de datos no estructurados.

- Redes Neuronales Recurrentes (RNN): Adecuadas para el análisis secuencial, permitiendo modelar comportamientos a lo largo del tiempo.

- Análisis Predictivo: Utiliza algoritmos estadísticos para prever posibles incidentes basándose en datos históricos.

- Técnicas de Preprocesamiento: Incluyen normalización y extracción de características relevantes que optimizan la entrada al modelo.

Estrategia del Desarrollo del Sistema

El proceso se divide en varias etapas críticas:

- Colección de Datos: Se recopilan registros detallados sobre eventos cibernéticos previos, incluyendo logs del sistema, tráfico de red y alertas generadas por otros sistemas.

- Análisis Exploratorio: Esta etapa permite identificar patrones iniciales y comportamientos anómalos mediante visualizaciones gráficas y estadísticas descriptivas.

- Entrenamiento del Modelo: Se utilizan conjuntos de datos etiquetados para entrenar las redes neuronales. El uso conjunto de CNNs y RNNs ayuda a capturar tanto características espaciales como temporales.

- Validación y Pruebas: Se lleva a cabo una evaluación rigurosa utilizando métricas como precisión, recall y F1-score para asegurar la eficacia del modelo antes de su implementación real.

Sistemas Complementarios

Aunque el modelo basado en aprendizaje profundo es fundamental, su efectividad puede ser mejorada mediante la integración con sistemas complementarios:

- Sistemas SIEM (Security Information and Event Management): Facilitan la recolección centralizada y análisis continuo del tráfico e incidentes reportados.

- Sistemas EDR (Endpoint Detection and Response): Proporcionan visibilidad completa sobre los endpoints, permitiendo una respuesta rápida ante detecciones inusuales.

Ciberseguridad Regulatoria e Implicaciones Éticas

A medida que se implementan soluciones automatizadas basadas en IA, surgen consideraciones regulatorias importantes. Es esencial garantizar que el uso del aprendizaje automático cumpla con normativas como GDPR o CCPA, especialmente en lo relacionado con el manejo adecuado de datos personales. Además, los sesgos inherentes a los modelos deben ser identificados y mitigados para evitar decisiones discriminatorias o injustas durante los procesos automatizados.

Beneficios Esperados del Sistema Propuesto

- Detección Proactiva: La capacidad predictiva permite anticiparse a las amenazas antes que puedan causar daño significativo.

- Eficiencia Operativa: Reduce el tiempo requerido por analistas humanos al automatizar tareas repetitivas relacionadas con la búsqueda e identificación de amenazas.

- Aumento en la Precisión: Mejora continua gracias al aprendizaje adaptativo permite ajustar los modelos ante nuevas tendencias en ataques cibernéticos.

Puntos Críticos a Considerar

No obstante los beneficios mencionados, existen varios desafíos críticos asociados al desarrollo e implementación del sistema propuesto:

- Dificultades Técnicas: Lidiar con datos ruidosos o incompletos puede afectar negativamente el rendimiento del modelo.

Conclusión

A medida que las organizaciones navegan por un panorama cibernético cada vez más complejo, adoptar enfoques basados en inteligencia artificial se vuelve indispensable. El desarrollo exitoso e implementación efectiva de sistemas avanzados como el descrito no solo mejora la detección temprana sino también optimiza los procesos operativos dentro del ámbito empresarial. Para más información visita la Fuente original.