Desarrollo de ciberseguridad: Lab Dookhtegan y la interrupción de comunicaciones en buques iraníes

En un contexto de creciente tensión geopolítica, el grupo de hackers conocido como Lab Dookhtegan ha sido responsable de una serie de ataques cibernéticos dirigidos a interrumpir las comunicaciones de buques iraníes. Este artículo examina los métodos utilizados por el grupo, las tecnologías involucradas y las implicaciones para la ciberseguridad en la región.

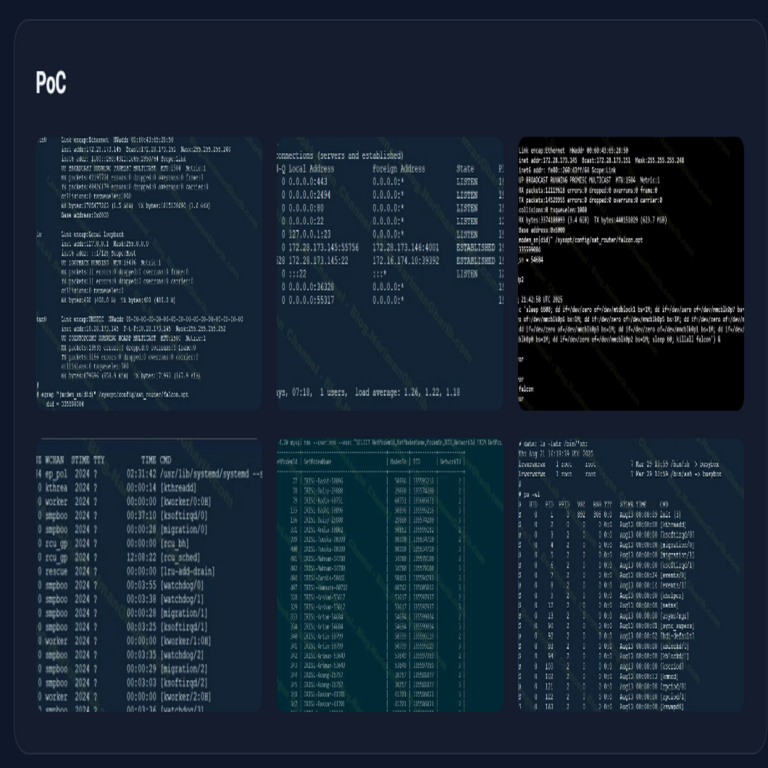

Análisis del ataque

Lab Dookhtegan ha implementado tácticas sofisticadas para llevar a cabo sus operaciones. Entre los métodos más destacados se encuentran:

- Phishing avanzado: Utilizando correos electrónicos y mensajes falsos que simulan ser comunicaciones oficiales, el grupo logra engañar a los operadores navales para que revelen información sensible.

- Malware personalizado: Se ha reportado el uso de software malicioso diseñado específicamente para infiltrarse en sistemas operativos utilizados por buques iraníes, lo que permite el acceso no autorizado a redes internas.

- Técnicas de ingeniería social: Estas técnicas son utilizadas para manipular a empleados y obtener acceso físico o virtual a sistemas críticos.

Tecnologías y protocolos involucrados

Los ataques realizados por Lab Dookhtegan han expuesto vulnerabilidades en varios protocolos y tecnologías utilizadas en la navegación moderna. Entre ellos se destacan:

- Sistemas de comunicación satelital: Muchos buques dependen de tecnologías SATCOM (comunicación por satélite) que pueden ser interceptadas o manipuladas.

- Sistemas AIS (Automatic Identification System): Este sistema, utilizado para rastrear embarcaciones, puede ser objeto de ataques que buscan falsificar la ubicación o identidad del barco.

- Sistemas operativos específicos para embarcaciones: La falta de actualizaciones regulares y parches puede dejar expuestas estas plataformas a ataques conocidos.

Implicaciones operativas y regulatorias

La actividad del grupo Lab Dookhtegan no solo afecta la seguridad nacional, sino que también plantea preocupaciones sobre la integridad del comercio marítimo en una región ya volátil. Las implicaciones incluyen:

- Aumento del riesgo comercial: Las empresas navieras deben evaluar su postura frente al riesgo cibernético e implementar medidas más robustas para proteger sus operaciones.

- Cambios regulatorios: Es probable que los gobiernos intensifiquen las regulaciones relacionadas con la ciberseguridad marítima, exigiendo estándares más altos para las compañías navieras.

- Crisis diplomática potencial: Los ataques pueden provocar tensiones adicionales entre naciones involucradas, ya que se cuestiona la responsabilidad detrás de estos actos cibernéticos.

Estrategias recomendadas para mitigación

A medida que el entorno cibernético continúa evolucionando, es esencial adoptar estrategias proactivas. Algunas recomendaciones incluyen:

- Auditorías regulares de seguridad: Evaluar periódicamente la infraestructura tecnológica puede ayudar a identificar vulnerabilidades antes de ser explotadas.

- Cursos de capacitación en ciberseguridad: Capacitar al personal sobre los riesgos asociados con phishing e ingeniería social es crucial para prevenir brechas de seguridad.

- Mantenimiento actualizado del software: Asegurarse de que todos los sistemas operativos y aplicaciones estén al día con los últimos parches es vital para evitar exploits conocidos.

CVE relevantes mencionados

Aunque no se han especificado CVEs directamente relacionados con los ataques actuales, es importante estar atento a cualquier nueva vulnerabilidad identificada en sistemas críticos utilizados por buques comerciales e instituciones gubernamentales. Monitorear fuentes confiables como el NVD (National Vulnerability Database) puede ofrecer información valiosa sobre amenazas emergentes.

Conclusión

The activities of Lab Dookhtegan highlight the urgent need for enhanced cybersecurity measures within maritime operations. As cyber threats become increasingly sophisticated and targeted, stakeholders in the shipping industry must prioritize robust defenses against potential attacks. For more information visit la Fuente original.