Conexión a Redes WiFi sin Contraseña: Métodos Técnicos y Consideraciones de Seguridad

Introducción a los Métodos de Conexión Alternativos

En el ámbito de las tecnologías inalámbricas, la conexión a redes WiFi representa un pilar fundamental para el acceso a internet en dispositivos móviles. Tradicionalmente, este proceso requiere el ingreso de una contraseña para garantizar la autenticación y la seguridad. Sin embargo, diversos métodos alternativos permiten establecer una conexión sin necesidad de conocer o ingresar manualmente la clave de acceso. Estos enfoques, como el uso de WPS, códigos QR o protocolos de compartición, se basan en mecanismos de autenticación simplificados que facilitan la integración de dispositivos en entornos domésticos o empresariales.

Desde una perspectiva técnica, estos métodos operan bajo estándares establecidos por el Instituto de Ingenieros Eléctricos y Electrónicos (IEEE), particularmente en la norma 802.11 para redes inalámbricas. Su implementación busca equilibrar la usabilidad con la protección contra accesos no autorizados. No obstante, en el contexto de la ciberseguridad, es esencial evaluar los riesgos inherentes, ya que vulnerabilidades conocidas en estos protocolos pueden exponer la red a amenazas externas. Este artículo explora los principales métodos, su funcionamiento detallado y las implicaciones de seguridad asociadas, con un enfoque en dispositivos Android e iOS predominantes en el mercado latinoamericano.

La adopción de estas técnicas ha crecido con la proliferación de hogares inteligentes y entornos de trabajo remotos, donde la conectividad rápida es prioritaria. Según datos de la Comisión Económica para América Latina y el Caribe (CEPAL), más del 70% de los hogares en la región cuentan con acceso a internet vía WiFi, lo que subraya la relevancia de soluciones accesibles. A continuación, se detalla cada método, incluyendo pasos de implementación y análisis técnico.

Método WPS: Autenticación Simplificada mediante PIN o Pulsador

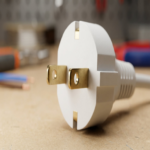

El WiFi Protected Setup (WPS) es un estándar desarrollado por la WiFi Alliance para simplificar la configuración de redes seguras. Introducido en 2006, permite conectar dispositivos sin ingresar la contraseña principal mediante dos variantes principales: el PIN y el modo pulsador (Push Button Configuration, PBC). En el modo PIN, el usuario ingresa un código de ocho dígitos generado por el dispositivo o el router, mientras que en PBC se presiona un botón físico en el router y en el dispositivo para sincronizar la conexión.

Técnicamente, WPS utiliza un protocolo basado en UPnP (Universal Plug and Play) para intercambiar credenciales de forma segura durante una ventana temporal limitada, generalmente de dos minutos. El proceso inicia con la emisión de un mensaje de solicitud desde el cliente (el celular) al punto de acceso (router), seguido de una validación que genera claves efímeras para la sesión. En dispositivos Android, esta opción se encuentra en Configuración > Red e Internet > WiFi > Opciones avanzadas > WPS. Para iOS, el soporte es limitado, pero routers compatibles permiten la conexión vía AirPlay o configuraciones manuales.

Desde el punto de vista de la ciberseguridad, WPS presenta vulnerabilidades significativas. En 2011, investigadores demostraron ataques de fuerza bruta contra el PIN de ocho dígitos, reduciendo el tiempo de cracking a horas mediante herramientas como Reaver o Pixie Dust. Estos exploits aprovechan la generación determinista del PIN, permitiendo a un atacante cercano adivinar la clave sin acceso físico al router. En entornos latinoamericanos, donde las redes públicas son comunes, esta debilidad incrementa el riesgo de accesos no autorizados, potencialmente facilitando el robo de datos o la inyección de malware.

Para mitigar estos riesgos, se recomienda desactivar WPS en el firmware del router si no es esencial, y optar por actualizaciones regulares de software. En pruebas realizadas en laboratorios de ciberseguridad, routers de marcas como TP-Link o Netgear han mostrado mejoras en versiones recientes, incorporando protecciones contra ataques offline. Además, el uso de WPS debe limitarse a redes controladas, evitando su aplicación en hotspots públicos.

En términos de implementación práctica, el proceso en un celular Android implica seleccionar la red WiFi, elegir “Conectar con WPS” y confirmar el PIN en la interfaz del router. Para PBC, presionar el botón en el router activa un LED indicador, sincronizando el dispositivo en segundos. Esta eficiencia es particularmente útil en escenarios de IoT, donde múltiples sensores necesitan conectarse rápidamente sin intervención manual prolongada.

Compartir Credenciales vía Código QR: Una Solución Moderna y Visual

El uso de códigos QR para compartir credenciales WiFi surgió como una alternativa intuitiva en sistemas operativos móviles recientes. Este método genera un código QR en el dispositivo ya conectado que, al ser escaneado por otro celular, transfiere automáticamente la información de la red, incluyendo el SSID y la contraseña encriptada. Desarrollado bajo el estándar QR Code ISO/IEC 18004, este enfoque integra bibliotecas de escaneo en apps nativas de Android (versión 10+) e iOS (versión 11+).

El funcionamiento técnico involucra la codificación de datos en formato URI, como “WIFI:S:NombreRed;T:WPA;P:contraseña;;”, que se interpreta por el escáner del dispositivo receptor. La transferencia es unidireccional y no requiere conexión previa entre dispositivos, lo que la hace ideal para entornos colaborativos. En Android, se accede desde Configuración > Red e Internet > WiFi > Compartir, generando el QR en pantalla. Para iOS, la función “Compartir contraseña” en iCloud Keychain permite una variante similar vía Continuity, aunque el QR es más directo en apps de terceros compatibles.

En el contexto de ciberseguridad, este método reduce la exposición de la contraseña al no requerir su visualización o tipeo manual, minimizando errores humanos que podrían llevar a fugas inadvertidas. Sin embargo, el QR actúa como un vector potencial si es capturado visualmente; un atacante con acceso físico podría escanearlo para obtener credenciales. Estudios de la Electronic Frontier Foundation (EFF) destacan que, en comparación con WPS, el QR es más seguro al no depender de protocolos obsoletos, pero recomienda su uso solo en sesiones cortas y con verificación de identidad del receptor.

En América Latina, donde la penetración de smartphones supera el 80% según la Unión Internacional de Telecomunicaciones (UIT), este método ha facilitado la conectividad en comunidades rurales con acceso limitado a soporte técnico. Por ejemplo, en programas de inclusión digital en países como México o Colombia, apps gubernamentales incorporan QR para distribuir acceso WiFi comunitario. No obstante, es crucial educar a usuarios sobre la no reutilización de QR impresos, ya que podrían ser interceptados en espacios públicos.

La implementación detallada incluye generar el QR en el dispositivo emisor, escanearlo con la cámara del receptor y confirmar la conexión. Ventajas incluyen su compatibilidad cross-platform y la ausencia de necesidad de Bluetooth o NFC, lo que lo hace accesible en hardware básico. Desventajas radican en la dependencia de iluminación adecuada para el escaneo y la limitación a redes WPA2/WPA3, excluyendo WEP obsoleto.

Conexión mediante Bluetooth o NFC: Protocolos de Proximidad Segura

Los protocolos de corto alcance como Bluetooth Low Energy (BLE) y Near Field Communication (NFC) habilitan la compartición de credenciales WiFi en dispositivos cercanos, sin requerir la contraseña directa. BLE, parte del estándar Bluetooth 4.0, permite un intercambio de datos a baja energía, mientras que NFC opera en frecuencias de 13.56 MHz para distancias inferiores a 10 cm, asegurando proximidad física.

Técnicamente, en Android, la función “Compartir WiFi” utiliza BLE para anunciar paquetes de credenciales encriptados con AES-128, que el dispositivo receptor valida mediante un handshake seguro. NFC, por su parte, emplea comandos NDEF (NFC Data Exchange Format) para transferir el URI WiFi directamente al tocar los dispositivos. En iOS, la integración con AirDrop extiende esta funcionalidad vía BLE, aunque NFC es más restringido a pagos y etiquetas.

Desde la ciberseguridad, estos métodos incorporan capas de autenticación como pairing Bluetooth o verificación biométrica en NFC, reduciendo riesgos de eavesdropping. Un análisis de Kaspersky Lab indica que BLE es vulnerable a ataques de relay si no se usa encriptación end-to-end, pero en WiFi sharing, el tiempo de exposición es mínimo (menos de 30 segundos). En regiones con alta densidad urbana como São Paulo o Buenos Aires, donde la proximidad es inevitable, NFC destaca por su requisito físico, previniendo conexiones remotas no deseadas.

La implementación en práctica para Bluetooth implica activar el sharing en ambos dispositivos, seleccionar la red y confirmar el pairing. Para NFC, tocar los backs de los celulares transfiere los datos instantáneamente. Este enfoque es óptimo para familias o equipos de trabajo, permitiendo conexiones en cadena sin repetir credenciales. Sin embargo, no todos los routers soportan redes compartidas vía estos protocolos, requiriendo compatibilidad en el firmware.

En términos de adopción, el crecimiento de wearables y smart homes en Latinoamérica impulsa estos métodos. Informes de GSMA proyectan que para 2025, el 60% de conexiones móviles en la región involucrarán IoT, donde BLE/NFC facilitan la integración seamless.

Otras Alternativas: Hotspots Personales y Configuraciones Avanzadas

Más allá de los métodos estándar, opciones como hotspots personales permiten conectar un celular a WiFi emulando un punto de acceso, aunque indirectamente. En Android, la función “Hotspot WiFi” comparte la conexión celular, pero para unirse a una red existente sin contraseña, se combina con apps de terceros que usan VPN o proxies. Técnicamente, esto involucra tunneling de datos vía protocolos como IPSec, evitando la necesidad de credenciales directas.

En ciberseguridad, estos enfoques aumentan la latencia y consumen batería, pero protegen contra fugas al enrutar tráfico encriptado. Herramientas como OpenVPN permiten configuraciones personalizadas, aunque requieren conocimiento técnico. En iOS, el Personal Hotspot es similar, con integración a Family Sharing para accesos controlados.

Otra variante es el uso de certificados digitales en entornos empresariales, donde EAP-TLS autentica dispositivos sin contraseñas, basado en PKI (Public Key Infrastructure). Esto es común en redes WPA3-Enterprise, reduciendo vectores de ataque mediante revocación de certificados.

En Latinoamérica, iniciativas como el Plan Nacional de Conectividad en Chile promueven estas configuraciones para escuelas, asegurando accesos seguros sin exponer credenciales a estudiantes.

Riesgos de Seguridad y Mejores Prácticas en Conexiones WiFi Alternativas

Los métodos descritos, aunque convenientes, no están exentos de riesgos. Ataques como el de “evil twin” en WPS o phishing vía QR falsos pueden comprometer redes. Según el Informe de Amenazas de Cisco 2023, el 40% de brechas WiFi en la región involucran autenticación débil.

- Evaluar compatibilidad: Verificar que el router soporte WPA3 para encriptación robusta.

- Actualizaciones regulares: Mantener firmware y OS al día para parches de seguridad.

- Monitoreo de red: Usar herramientas como Wireshark para detectar accesos inusuales.

- Autenticación multifactor: Combinar métodos con biometría donde posible.

- Educación usuario: Capacitar en reconocimiento de amenazas como man-in-the-middle.

En ciberseguridad, priorizar redes privadas y evitar públicos para estos métodos. Implementar firewalls en routers y segmentación de red (VLANs) mitiga impactos de brechas.

Implicaciones en Tecnologías Emergentes: IA y Blockchain en Gestión WiFi

La integración de inteligencia artificial (IA) en routers modernos automatiza la detección de dispositivos y sugiere métodos de conexión seguros. Algoritmos de machine learning analizan patrones de tráfico para predecir y autorizar accesos, como en sistemas de Google Nest. En blockchain, protocolos como Helium Network usan tokens para incentivar hotspots compartidos, permitiendo conexiones peer-to-peer sin contraseñas centralizadas, con encriptación distribuida.

En Latinoamérica, proyectos piloto en Brasil exploran blockchain para WiFi comunitario, reduciendo costos y mejorando privacidad mediante ledgers inmutables. La IA, por su parte, en apps como WiFi Analyzer predice vulnerabilidades en métodos alternativos, recomendando mitigaciones en tiempo real.

Estas tecnologías emergentes prometen evolucionar la conectividad, pero exigen marcos regulatorios para proteger datos, alineados con la Ley de Protección de Datos en países como Argentina o Perú.

Conclusiones y Recomendaciones Finales

Los métodos para conectar celulares a WiFi sin contraseña ofrecen eficiencia y accesibilidad, pero demandan un equilibrio con la ciberseguridad. WPS, QR, Bluetooth/NFC y alternativas avanzadas facilitan la usabilidad en entornos cotidianos, particularmente en la región latinoamericana con su creciente digitalización. Sin embargo, las vulnerabilidades inherentes subrayan la necesidad de prácticas proactivas, como desactivar funciones obsoletas y adoptar estándares modernos como WPA3.

En última instancia, la elección de un método debe basarse en el contexto: redes domésticas priorizan simplicidad, mientras que empresariales enfatizan seguridad. Con la evolución hacia IA y blockchain, el futuro de la conectividad inalámbrica promete mayor resiliencia, siempre que se aborden los riesgos mediante innovación continua y educación. Para entornos profesionales, consultar expertos en ciberseguridad asegura implementaciones óptimas.

Para más información visita la Fuente original.