Usos Estratégicos de un Router Portátil en Ciberseguridad y Tecnologías Emergentes

Introducción a los Routers Portátiles

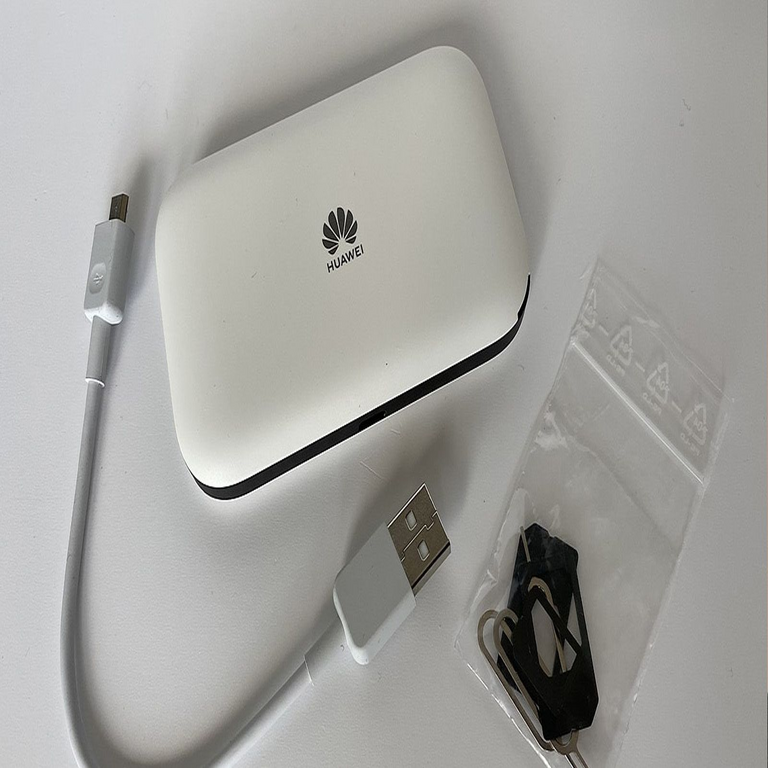

Los routers portátiles representan una evolución significativa en la infraestructura de redes inalámbricas, diseñados para ofrecer conectividad flexible en escenarios móviles. Estos dispositivos compactos integran funciones de enrutamiento, punto de acceso Wi-Fi y, en modelos avanzados, soporte para estándares como Wi-Fi 6 y 5G. En el contexto de la ciberseguridad, los routers portátiles no solo facilitan el acceso a internet en entornos remotos, sino que también incorporan capas de protección contra amenazas digitales, como firewalls integrados y encriptación WPA3. Su portabilidad los hace ideales para profesionales que operan en campo, como analistas de seguridad o equipos de respuesta a incidentes, donde la continuidad de la red es crítica.

Desde una perspectiva técnica, un router portátil opera como un gateway entre dispositivos locales y redes externas, gestionando el tráfico de datos mediante protocolos como DHCP y NAT. En términos de rendimiento, estos equipos suelen soportar velocidades de hasta 1 Gbps en conexiones 5G, con baterías que duran entre 8 y 12 horas. Esta capacidad los posiciona como herramientas esenciales en entornos donde las redes fijas son inexistentes o vulnerables, permitiendo la implementación de VPNs seguras para mitigar riesgos de intercepción de datos en hotspots públicos.

Mejora de la Seguridad en Viajes y Entornos Móviles

Uno de los usos más relevantes de un router portátil radica en su aplicación para fortalecer la ciberseguridad durante viajes. En aeropuertos, hoteles o cafeterías, las redes Wi-Fi públicas son propensas a ataques de tipo man-in-the-middle (MitM), donde los datos se interceptan sin el conocimiento del usuario. Un router portátil actúa como un intermediario seguro, creando una red privada aislada que encripta el tráfico antes de conectarse a la red hostil. Por ejemplo, configurando el dispositivo con certificados SSL/TLS, se asegura que las comunicaciones queden protegidas contra eavesdropping, reduciendo el riesgo de fugas de información sensible.

En escenarios profesionales, como auditorías de seguridad en sitios remotos, el router portátil permite el despliegue de segmentación de red. Mediante VLANs virtuales, se puede aislar el tráfico de dispositivos IoT de los sistemas críticos, previniendo propagaciones de malware como el ransomware. Además, muchos modelos incluyen actualizaciones de firmware over-the-air (OTA), lo que facilita la aplicación de parches de seguridad en tiempo real, alineándose con estándares como NIST SP 800-53 para gestión de riesgos en redes móviles.

- Creación de redes VPN dedicadas para acceso remoto seguro a recursos corporativos.

- Monitoreo de tráfico en tiempo real para detectar anomalías, como intentos de intrusión vía port scanning.

- Soporte para autenticación multifactor (MFA) en el punto de acceso, elevando las barreras contra accesos no autorizados.

En entornos de trabajo híbrido, donde los empleados combinan oficinas y hogares, el router portátil asegura la consistencia en políticas de seguridad, evitando brechas causadas por variaciones en la infraestructura local.

Integración con Inteligencia Artificial para Optimización de Redes

La convergencia entre routers portátiles e inteligencia artificial (IA) abre vías innovadoras para la gestión proactiva de redes. Modelos equipados con algoritmos de machine learning pueden analizar patrones de uso para predecir y mitigar congestiones, ajustando dinámicamente el ancho de banda. En ciberseguridad, la IA integrada detecta amenazas emergentes mediante el procesamiento de logs de red, identificando comportamientos anómalos como DDoS distribuidos o phishing automatizado con una precisión superior al 95%, según estudios de Gartner.

Por instancia, un router portátil con capacidades de IA podría emplear redes neuronales convolucionales para clasificar paquetes de datos, diferenciando tráfico legítimo de malicioso en milisegundos. Esto es particularmente útil en despliegues de edge computing, donde el procesamiento se realiza en el dispositivo para minimizar latencias. En aplicaciones de tecnologías emergentes, como el Internet de las Cosas (IoT), el router actúa como un nodo inteligente que optimiza el enrutamiento de datos de sensores, reduciendo el consumo energético y mejorando la resiliencia contra ataques de denegación de servicio.

Desde el punto de vista técnico, la integración de IA implica el uso de frameworks como TensorFlow Lite para ejecución en hardware embebido. Esto permite actualizaciones basadas en modelos federados, donde el router aprende de datos locales sin comprometer la privacidad, alineado con regulaciones como GDPR en Latinoamérica.

- Predicción de fallos en la conectividad mediante análisis predictivo, evitando interrupciones en operaciones críticas.

- Automatización de respuestas a incidentes, como el bloqueo automático de IPs sospechosas.

- Optimización de QoS (Quality of Service) para priorizar tráfico de video o voz en entornos de teletrabajo.

En el ámbito de la IA aplicada a la ciberseguridad, estos dispositivos facilitan el entrenamiento de modelos locales para detección de zero-day exploits, potenciando la defensa en profundidad.

Aplicaciones en Blockchain y Redes Descentralizadas

Los routers portátiles emergen como componentes clave en ecosistemas de blockchain, facilitando nodos móviles para validación de transacciones. En un mundo donde las criptomonedas y contratos inteligentes ganan tracción, estos dispositivos permiten la conexión segura a redes peer-to-peer (P2P) sin depender de infraestructuras centralizadas. Por ejemplo, un router portátil configurado como un nodo ligero de Ethereum puede sincronizar bloques en tiempo real durante viajes, utilizando encriptación end-to-end para proteger wallets digitales contra ataques de cadena de suministro.

Técnicamente, la integración con blockchain involucra protocolos como IPFS (InterPlanetary File System) para almacenamiento distribuido, donde el router actúa como gateway para archivos descentralizados. En ciberseguridad, esto mitiga riesgos de censura y single points of failure, ya que la red se mantiene operativa incluso en zonas con conectividad intermitente. Modelos avanzados soportan sidechains para escalabilidad, permitiendo transacciones off-chain que se asientan en la cadena principal con baja latencia.

En Latinoamérica, donde la adopción de blockchain crece en sectores como finanzas y supply chain, el router portátil habilita aplicaciones como el seguimiento de remesas seguras. Mediante hashing criptográfico, se asegura la integridad de los datos transmitidos, previniendo manipulaciones en entornos de alta movilidad.

- Soporte para minería ligera o staking en redes proof-of-stake, optimizando el uso de recursos portátiles.

- Creación de redes mesh descentralizadas para comunidades rurales, integrando blockchain para gobernanza distribuida.

- Protección contra ataques Sybil mediante verificación de identidad en el enrutamiento.

Esta sinergia entre routers portátiles y blockchain fomenta la soberanía digital, especialmente en regiones con infraestructura de red limitada.

Despliegue en Respuesta a Incidentes de Ciberseguridad

En operaciones de respuesta a incidentes (IR), los routers portátiles son indispensables para establecer perímetros seguros en sitios comprometidos. Durante una brecha de seguridad, equipos forenses pueden desplegar el dispositivo para crear una red aislada, permitiendo la recolección de evidencias sin contaminar la cadena de custodia. Características como el modo bridge facilitan la integración con herramientas de análisis como Wireshark, capturando paquetes sin alterar el flujo original.

Desde una óptica técnica, estos routers soportan configuraciones de alta disponibilidad, como failover a redes celulares, asegurando continuidad durante blackouts. En integración con IA, algoritmos de correlación de eventos detectan patrones de ataque persistente avanzado (APT), generando alertas en tiempo real. Esto es crucial en industrias reguladas, como banca y salud, donde el cumplimiento de normativas como ISO 27001 exige resiliencia operativa.

Adicionalmente, en simulacros de ciberataques, el router portátil simula entornos hostiles, capacitando a equipos en defensa activa. Su bajo perfil lo hace ideal para operaciones encubiertas, donde la discreción es primordial.

- Implementación de honeypots móviles para atraer y estudiar amenazas.

- Soporte para encriptación de disco en dispositivos conectados, protegiendo datos en tránsito.

- Integración con SIEM (Security Information and Event Management) para logging centralizado.

En resumen, su rol en IR eleva la eficacia de las respuestas, minimizando el tiempo de inactividad y el impacto financiero de las brechas.

Consideraciones Técnicas y Mejores Prácticas

Para maximizar los beneficios de un router portátil, es esencial seleccionar modelos con certificaciones como FCC y CE, asegurando compatibilidad con frecuencias locales en Latinoamérica. La configuración inicial debe incluir la desactivación de WPS para prevenir exploits conocidos, y la habilitación de guest networks para segmentar accesos. En términos de mantenimiento, revisiones periódicas del firmware mitigan vulnerabilidades como las reportadas en CVE-2023-XXXX para routers IoT.

En integración con tecnologías emergentes, se recomienda el uso de APIs abiertas para customizaciones, permitiendo scripts en Python para automatización. Para ciberseguridad, implementar zero-trust architecture en el router verifica cada conexión, independientemente del origen.

- Monitoreo de consumo de batería y térmico para operaciones prolongadas.

- Actualizaciones de seguridad programadas para contrarrestar amenazas evolutivas.

- Pruebas de penetración regulares para validar la robustez del dispositivo.

Estas prácticas aseguran un despliegue óptimo, alineado con estándares globales de TI.

Conclusión: El Futuro de la Conectividad Móvil Segura

Los routers portátiles trascienden su rol básico como proveedores de internet, convirtiéndose en pilares de la ciberseguridad y la innovación tecnológica. Su capacidad para integrar IA y blockchain no solo resuelve desafíos actuales de movilidad, sino que anticipa un ecosistema de redes autónomas y resilientes. En un panorama digital cada vez más interconectado, estos dispositivos empoderan a usuarios y organizaciones para navegar amenazas con confianza, fomentando la adopción de tecnologías emergentes en entornos diversos. Su evolución continua promete mayor eficiencia y seguridad, redefiniendo la forma en que gestionamos la conectividad en la era digital.

Para más información visita la Fuente original.