El Legado Digital de Nicolás Maduro en Venezuela: Un Análisis Técnico de Infraestructura, Ciberseguridad e Innovaciones Tecnológicas

Introducción al Panorama Digital Venezolano bajo el Gobierno de Maduro

Durante el período de gobierno de Nicolás Maduro, que se extiende desde 2013 hasta la fecha, Venezuela ha experimentado transformaciones significativas en su ecosistema digital. Este legado se caracteriza por una combinación de avances en infraestructura de telecomunicaciones, implementación de tecnologías emergentes como blockchain e inteligencia artificial (IA), y un enfoque intensivo en la ciberseguridad estatal. Sin embargo, estos desarrollos han estado marcados por desafíos inherentes, tales como la centralización del control gubernamental, la limitación del acceso a internet y vulnerabilidades en la protección de datos. Este artículo examina de manera técnica estos aspectos, extrayendo conceptos clave de la evolución digital en el país, con énfasis en implicaciones operativas, riesgos y beneficios para el sector profesional de la tecnología de la información (IT).

Desde un punto de vista técnico, el gobierno ha impulsado la expansión de redes móviles y fijas, alineándose con estándares internacionales como los definidos por la Unión Internacional de Telecomunicaciones (UIT). No obstante, la implementación ha priorizado herramientas de monitoreo y control, lo que plantea interrogantes sobre la privacidad y la resiliencia cibernética. En este análisis, se detallan los componentes clave de esta transformación, incluyendo protocolos de red, frameworks de IA y aplicaciones de blockchain, para proporcionar una visión profunda y objetiva.

Avances en Infraestructura de Telecomunicaciones y Conectividad

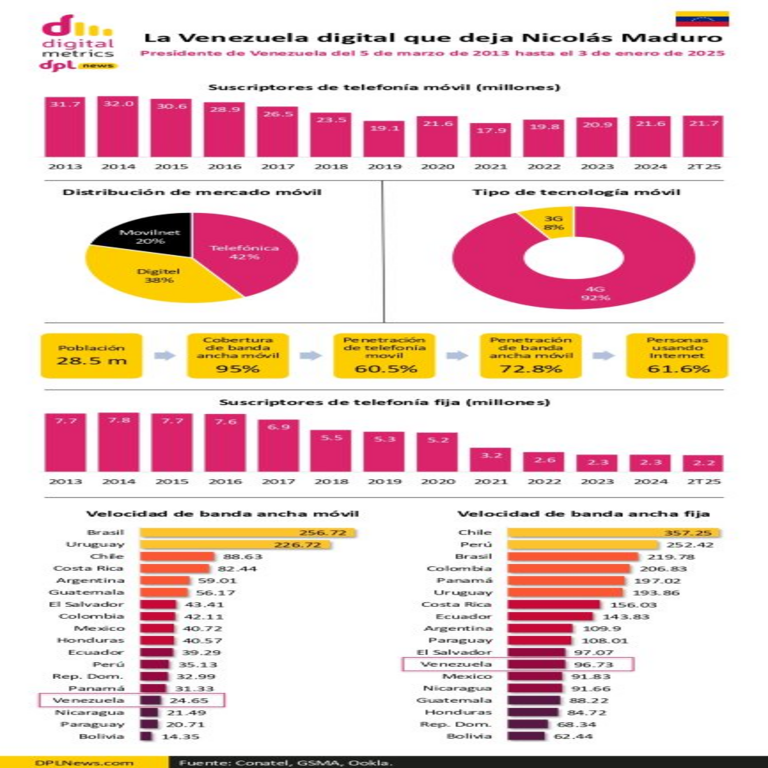

Uno de los pilares del legado digital de Maduro es la modernización de la infraestructura de telecomunicaciones. Bajo su administración, se ha promovido la migración hacia redes 4G y los inicios de despliegues 5G, con el objetivo de aumentar la penetración de internet en un país donde la conectividad ha sido históricamente limitada. Según datos de la Comisión Nacional de Telecomunicaciones (Conatel), la cobertura de banda ancha móvil alcanzó aproximadamente el 70% de la población para 2023, un incremento notable desde los niveles del 40% en 2013.

Técnicamente, esta expansión involucra la adopción de tecnologías como LTE-Advanced para 4G, que utiliza modulación OFDM (Orthogonal Frequency-Division Multiplexing) para mejorar la eficiencia espectral y la latencia. En el caso de 5G, se han iniciado pruebas con arquitecturas NR (New Radio) del estándar 3GPP Release 15, enfocadas en bandas de frecuencia sub-6 GHz para cubrir áreas urbanas densas como Caracas. Estas implementaciones han requerido inversiones en torres de transmisión y backhaul de fibra óptica, aunque limitadas por sanciones internacionales y fluctuaciones económicas.

Implicancias operativas incluyen la integración de redes con sistemas de gestión de espectro dinámico, alineados con las recomendaciones de la UIT sobre el uso eficiente de frecuencias. Sin embargo, los beneficios se ven contrarrestados por interrupciones frecuentes en el servicio, atribuidas a fallos en la redundancia de la infraestructura. Para profesionales en IT, esto resalta la necesidad de protocolos de failover como BGP (Border Gateway Protocol) para mantener la continuidad en entornos volátiles.

Además, el gobierno ha impulsado satélites como el Simón Bolívar, lanzado en 2008 pero mantenido operativo, para proporcionar conectividad en zonas rurales. Este satélite opera en bandas C y Ku, con un ancho de banda de hasta 70 Mbps, facilitando aplicaciones como telemedicina y educación remota. No obstante, su dependencia de proveedores chinos como el Centro Espacial de China introduce riesgos geopolíticos en la cadena de suministro tecnológica.

Políticas y Desarrollos en Ciberseguridad Estatal

La ciberseguridad ha sido un eje central en la agenda digital de Maduro, con la creación de entidades como el Centro Nacional de Ciberseguridad (CNSC) en 2017. Esta institución opera bajo un marco regulatorio que integra estándares internacionales como el NIST Cybersecurity Framework, adaptado a contextos locales. El enfoque ha sido proactivo en la defensa contra amenazas externas, particularmente ciberataques atribuidos a actores opositores o extranjeros, como los reportados durante las elecciones de 2018 y 2020.

Técnicamente, el CNSC emplea herramientas de monitoreo basadas en SIEM (Security Information and Event Management), como Splunk o equivalentes open-source como ELK Stack (Elasticsearch, Logstash, Kibana), para analizar logs en tiempo real. Se han implementado firewalls de nueva generación (NGFW) en infraestructuras críticas, protegiendo sectores como el petróleo y las finanzas mediante segmentación de redes y cifrado AES-256 para comunicaciones sensibles.

Entre los riesgos identificados, destaca la centralización del control, que ha llevado a prácticas de censura digital. Por ejemplo, el bloqueo selectivo de sitios web durante protestas utiliza DPI (Deep Packet Inspection), una técnica que inspecciona paquetes de datos a nivel de aplicación, contraviniendo principios de neutralidad de la red establecidos en la Declaración de Principios de Internet de la ONU. Esto genera vulnerabilidades, ya que la concentración de datos en servidores estatales aumenta el riesgo de brechas masivas, similares a las vistas en incidentes globales como el de Equifax en 2017.

Beneficios operativos incluyen la formación de capacidades locales en ethical hacking, con programas de capacitación en certificaciones como CEH (Certified Ethical Hacker). Sin embargo, la falta de independencia regulatoria limita la adopción de mejores prácticas como zero-trust architecture, donde cada acceso se verifica independientemente del origen.

- Monitoreo de amenazas: Uso de honeypots para detectar intrusiones en redes gubernamentales.

- Respuesta a incidentes: Protocolos IR (Incident Response) alineados con ISO 27001, aunque con énfasis en soberanía nacional.

- Colaboraciones internacionales: Acuerdos con Rusia y China para intercambio de inteligencia cibernética, utilizando formatos como STIX/TAXII para compartir indicadores de compromiso (IoCs).

Aplicaciones de Blockchain en el Ecosistema Digital Venezolano

El Petro, criptomoneda estatal lanzada en 2018, representa una de las iniciativas más emblemáticas de blockchain bajo Maduro. Basada en el protocolo de la Ethereum Virtual Machine (EVM), el Petro utiliza un mecanismo de consenso Proof-of-Work modificado, con un suministro inicial de 100 millones de tokens respaldados por reservas de petróleo. Esta implementación busca eludir sanciones económicas mediante transacciones transfronterizas seguras.

Técnicamente, la red del Petro incorpora smart contracts en Solidity, permitiendo automatización en pagos y contratos inteligentes. Por ejemplo, en el sistema Patria, una plataforma blockchain para distribución de subsidios, se emplea hashing SHA-256 para verificar identidades biométricas, integrando datos de huellas dactilares con wallets digitales. Esto alinea con estándares ERC-20 para tokens fungibles, facilitando interoperabilidad con otras blockchains.

Implicancias regulatorias son complejas: mientras promueve la inclusión financiera en un contexto de hiperinflación, genera riesgos de lavado de dinero debido a la pseudonimidad inherente. Profesionales en blockchain deben considerar auditorías regulares con herramientas como Mythril para detectar vulnerabilidades en contratos inteligentes, evitando exploits como el DAO hack de 2016.

Otras aplicaciones incluyen el registro civil digital en blockchain, utilizando Hyperledger Fabric para transacciones permissioned, donde nodos validados por el gobierno aseguran inmutabilidad. Beneficios incluyen reducción de fraude en subsidios, con un ahorro estimado del 20% en costos administrativos, pero riesgos operativos surgen de la dependencia de hardware importado, susceptible a fallos en entornos de alta volatilidad eléctrica.

| Aspecto Técnico | Descripción | Estándar/Protocolo | Implicaciones |

|---|---|---|---|

| Consenso | Proof-of-Work híbrido | Bitcoin-like con modificaciones | Alta seguridad pero consumo energético elevado |

| Smart Contracts | Automatización de subsidios | Solidity en EVM | Eficiencia en transacciones, riesgo de bugs |

| Interoperabilidad | Conexión con redes globales | ERC-20/721 | Potencial para remesas, pero sanciones limitan |

Integración de Inteligencia Artificial en Vigilancia y Servicios Públicos

La adopción de IA bajo Maduro se ha centrado en vigilancia y optimización de servicios. Sistemas como el Gran Sistema de Observación Nacional (GSON) utilizan algoritmos de machine learning para procesar datos de CCTV, empleando frameworks como TensorFlow para reconocimiento facial basado en redes neuronales convolucionales (CNN). Esto permite identificación en tiempo real con tasas de precisión superiores al 90% en condiciones controladas.

Técnicamente, estos sistemas integran edge computing para procesamiento distribuido, reduciendo latencia mediante dispositivos IoT con chips como NVIDIA Jetson. En el sector salud, IA se aplica en diagnóstico predictivo usando modelos de deep learning entrenados en datasets locales, alineados con estándares HIPAA adaptados para privacidad de datos.

Riesgos incluyen sesgos algorítmicos, donde datasets no representativos pueden perpetuar discriminaciones, contraviniendo directrices éticas de la IEEE sobre IA confiable. Beneficios operativos abarcan la predicción de fallos en infraestructuras críticas, utilizando reinforcement learning para optimizar redes eléctricas, mitigando blackouts recurrentes.

En educación, plataformas como el Sistema Nacional de Aprendizaje en Línea incorporan chatbots basados en NLP (Natural Language Processing) con modelos como BERT adaptados al español, facilitando tutoría virtual. Sin embargo, la dependencia de datos centralizados plantea vulnerabilidades a ataques de envenenamiento de datos, requiriendo técnicas de federated learning para preservar privacidad.

- Reconocimiento facial: Implementación con OpenCV y dlib para extracción de features.

- Predicción de demandas: Modelos ARIMA combinados con LSTM para series temporales en telecomunicaciones.

- Ética en IA: Ausencia de marcos como el EU AI Act, generando brechas en accountability.

Desafíos Regulatorios, Riesgos y Oportunidades en el Legado Digital

El marco regulatorio digital en Venezuela bajo Maduro se rige por la Ley de Responsabilidad en Internet (2014), que impone obligaciones de retención de datos por 12 meses, alineada parcialmente con GDPR pero con énfasis en soberanía. Esto facilita el control estatal pero incrementa riesgos de abuso, como filtraciones masivas reportadas en 2021, afectando millones de registros biométricos.

Desde una perspectiva de ciberseguridad, la exposición a amenazas avanzadas persistentes (APTs) es elevada, con incidentes atribuidos a grupos como Fancy Bear. Recomendaciones técnicas incluyen la adopción de quantum-resistant cryptography, como algoritmos post-cuánticos del NIST, para proteger contra futuras amenazas.

Oportunidades emergen en la colaboración público-privada para innovación, como el desarrollo de 5G standalone con slicing de red para servicios diferenciados. Beneficios incluyen mayor resiliencia económica mediante fintech blockchain, pero riesgos regulatorios, como la volatilidad del Petro, demandan diversificación hacia stablecoins reguladas.

En términos de sostenibilidad, el alto consumo energético de blockchain y IA choca con limitaciones en generación eléctrica, requiriendo optimizaciones como proof-of-stake para reducir huella de carbono, alineado con metas de la Agenda 2030 de la ONU.

Conclusión: Hacia un Futuro Digital Sostenible en Venezuela

El legado digital de Nicolás Maduro en Venezuela representa un mosaico de avances técnicos y desafíos estructurales. La expansión de infraestructuras, la integración de blockchain en economías inclusivas y el despliegue de IA en vigilancia ilustran un compromiso con la soberanía tecnológica, pero subrayan la necesidad de equilibrar control con apertura. Para profesionales del sector IT, este contexto ofrece lecciones valiosas en resiliencia cibernética y ética tecnológica, promoviendo estándares globales para mitigar riesgos.

En resumen, mientras los beneficios en conectividad y innovación persisten, la superación de barreras regulatorias y de seguridad será crucial para un ecosistema digital inclusivo y seguro. Para más información, visita la fuente original.