Apple Integra Identificación Digital Móvil en la Aplicación Wallet: Despliegue Inicial en Estados Unidos y Análisis Técnico de su Funcionamiento

Introducción a la Identificación Digital Móvil de Apple

La compañía Apple ha avanzado en la integración de identificaciones digitales móviles directamente en su aplicación Wallet, permitiendo a los usuarios almacenar y presentar licencias de conducir y otros documentos de identidad de manera segura y conveniente. Este desarrollo representa un paso significativo hacia la digitalización de los servicios de identificación gubernamentales, comenzando con un despliegue piloto en varios estados de Estados Unidos. La iniciativa se basa en estándares internacionales como el ISO/IEC 18013-5, que define los requisitos para las licencias de conducir móviles (mDL, por sus siglas en inglés), asegurando interoperabilidad y seguridad en las transacciones digitales.

Desde una perspectiva técnica, esta funcionalidad aprovecha las capacidades de hardware y software de los dispositivos iOS, como el Secure Enclave Processor (SEP), un coprocesador dedicado a la gestión de claves criptográficas y datos sensibles. El despliegue inicial se centra en estados como Arizona, Colorado, Maryland, Georgia y Hawaii, donde las autoridades locales han colaborado con Apple para validar la compatibilidad con sistemas existentes de verificación de identidad. Este enfoque no solo reduce la dependencia de documentos físicos, sino que también mitiga riesgos asociados con la pérdida o robo de identificaciones tradicionales.

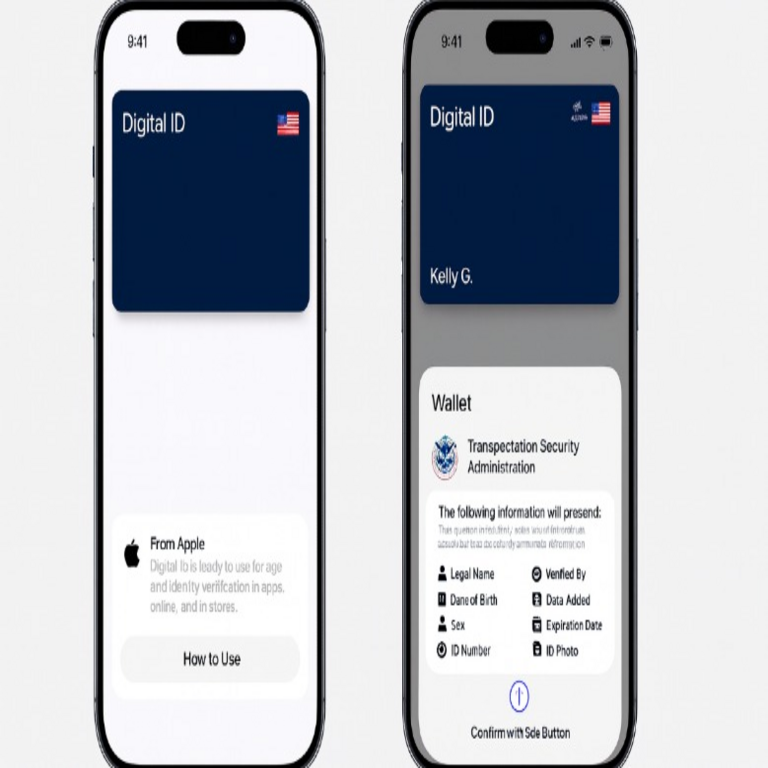

El proceso de adopción implica una verificación inicial en persona ante las autoridades estatales, seguida de la sincronización segura de los datos en el dispositivo del usuario. Una vez activada, la identificación digital se presenta mediante tecnologías de proximidad como Near Field Communication (NFC), permitiendo interacciones sin contacto con lectores autorizados. Este artículo examina en detalle los aspectos técnicos de esta implementación, incluyendo protocolos de seguridad, implicaciones para la privacidad y el panorama operativo en el ecosistema de la ciberseguridad.

Funcionamiento Técnico de la Identificación Digital en Apple Wallet

La integración de la identificación digital en Apple Wallet se fundamenta en un flujo de trabajo que combina autenticación biométrica, encriptación de extremo a extremo y protocolos de intercambio de datos selectivos. Inicialmente, el usuario debe escanear su documento físico utilizando la cámara del iPhone, lo que genera un hash criptográfico único para vincular la versión digital con la original. Este proceso se realiza en el dispositivo, sin transmisión de datos a servidores externos durante la captura inicial, adhiriéndose a principios de minimización de datos conforme al Reglamento General de Protección de Datos (GDPR) y normativas equivalentes en EE.UU., como la Ley de Privacidad del Consumidor de California (CCPA).

Una vez procesada, la identificación se almacena en el SEP, un módulo de seguridad hardware-isolado que opera independientemente del procesador principal (APU). El SEP utiliza algoritmos de encriptación AES-256 para cifrar los datos, con claves generadas localmente y nunca expuestas al sistema operativo iOS. Para la presentación de la identificación, se emplea el protocolo de lectura NFC basado en el estándar ISO 14443, que permite una comunicación de corto alcance (hasta 10 cm) entre el iPhone y un lector compatible. Durante esta interacción, el dispositivo del usuario solo libera atributos específicos solicitados, como edad o nombre, mediante un mecanismo de divulgación selectiva (selective disclosure) definido en el estándar ISO/IEC 18013-5.

Este mecanismo opera a través de pruebas de conocimiento cero (zero-knowledge proofs), donde el dispositivo demuestra la validez de un atributo sin revelar el documento completo. Por ejemplo, al verificar la edad para ingresar a un establecimiento, el lector envía una solicitud cifrada, y el iPhone responde con una firma digital que confirma si el usuario es mayor de 21 años, sin divulgar fecha de nacimiento exacta. La firma se genera utilizando claves elípticas (ECDSA) almacenadas en el SEP, asegurando integridad y no repudio. Además, cada transacción se registra en un log local encriptado, accesible solo por el usuario, para auditoría personal.

En términos de interoperabilidad, Apple ha colaborado con la American Association of Motor Vehicle Administrators (AAMVA) para alinear su implementación con el Digital Trust Service Framework de la organización. Esto incluye soporte para actualizaciones over-the-air (OTA) de los datos de identificación, donde cambios como renovaciones de licencia se propagan desde servidores gubernamentales seguros a través de Apple ID autenticado con autenticación multifactor (MFA). El protocolo de sincronización utiliza Transport Layer Security (TLS) 1.3 para todas las comunicaciones con servidores, protegiendo contra ataques de intermediario (man-in-the-middle).

Medidas de Seguridad y Privacidad en la Implementación

La seguridad de la identificación digital en Wallet se basa en una arquitectura de confianza de raíz hardware, donde el Secure Enclave actúa como el núcleo de protección. Cada dispositivo iPhone certificado bajo el programa de módulos de seguridad de hardware (FIPS 140-2 Nivel 3) valida la cadena de confianza desde el arranque hasta las operaciones diarias. Esto previene inyecciones de código malicioso mediante verificación remota atestada (remote attestation), un proceso que confirma la integridad del firmware del SEP durante las interacciones con lectores externos.

En cuanto a la privacidad, Apple enfatiza el principio de “privacidad por diseño”, limitando el acceso a los datos a través de Face ID o Touch ID para desbloquear la Wallet. Estos sistemas biométricos utilizan modelos de machine learning locales, entrenados en el dispositivo con TensorFlow Lite adaptado para iOS, para mapear características faciales o huellas dactilares sin almacenar imágenes raw. Cualquier intento de bypass biométrico requiere una clave de recuperación de 6 dígitos, pero incluso esta es encriptada y no reversible.

Para mitigar riesgos de falsificación, la identificación digital incorpora hologramas digitales y marcas de agua basadas en criptografía, visibles solo en lectores autorizados. Si un dispositivo se pierde, el usuario puede revocar remotamente la identificación a través de iCloud, invalidando todas las claves asociadas en el SEP. Este proceso se ejecuta mediante un comando de borrado seguro que sobrescribe los datos múltiples veces, cumpliendo con estándares NIST SP 800-88 para sanitización de medios.

Desde el punto de vista de amenazas cibernéticas, la implementación resiste ataques comunes como el skimming NFC mediante límites de potencia de señal y timeouts automáticos después de 30 segundos de inactividad. Además, Apple realiza auditorías regulares con firmas independientes como NCC Group, asegurando cumplimiento con OWASP Mobile Top 10, que cubre vulnerabilidades como inyecciones SQL en apps móviles o exposición de datos en backups no encriptados.

Implicaciones Operativas y Regulatorias

El despliegue de identificaciones digitales en Wallet tiene implicaciones operativas profundas para agencias gubernamentales y empresas privadas. En EE.UU., la adopción inicial en cinco estados permite probar la escalabilidad en entornos reales, como aeropuertos de la TSA (Transportation Security Administration), donde la verificación rápida reduce tiempos de espera. Técnicamente, esto requiere que los lectores existentes se actualicen para soportar el protocolo mDL, involucrando modificaciones en firmware para manejar intercambios de datos cifrados.

Regulatoriamente, la iniciativa se alinea con la Real ID Act de 2005, que exige estándares federales para identificaciones seguras post-11 de septiembre. Sin embargo, plantea desafíos en privacidad, ya que estados deben equilibrar la conveniencia con protecciones contra vigilancia masiva. La Federal Trade Commission (FTC) supervisa aspectos de protección al consumidor, asegurando que Apple no monetice datos de identificación sin consentimiento explícito.

En el ámbito empresarial, industrias como la hospitalidad y el transporte pueden integrar esta tecnología para verificaciones KYC (Know Your Customer) compliant con la Ley PATRIOT y regulaciones anti-lavado de dinero (AML). Por ejemplo, un bar podría usar un lector NFC para confirmar edad sin registrar datos personales, reduciendo riesgos de brechas de datos bajo HIPAA para contextos médicos relacionados.

Desde una perspectiva de riesgos, aunque la arquitectura es robusta, amenazas emergentes como ataques cuánticos podrían comprometer claves ECDSA en el futuro. Apple mitiga esto explorando algoritmos post-cuánticos como CRYSTALS-Kyber, integrados en iOS 17 y posteriores, para futuras actualizaciones de Wallet.

Estados Participantes y Expansión Futura

El rollout inicial abarca Arizona, Colorado, Maryland, Georgia y Hawaii, seleccionados por su madurez en infraestructuras digitales. En Arizona, por instancia, el Departamento de Transporte Motorizado (MVD) ha emitido más de 100.000 mDL desde 2021, integrando ahora con Apple para una experiencia unificada. Colorado sigue un modelo similar, con énfasis en accesibilidad para usuarios rurales mediante soporte offline limitado, donde la identificación se valida localmente sin conexión a internet.

La expansión futura podría incluir más estados, potencialmente cubriendo el 50% de la población para 2025, según proyecciones de la AAMVA. Internacionalmente, Apple explora compatibilidad con pasaportes digitales bajo el estándar ICAO Doc 9303, facilitando viajes transfronterizos. Esto requeriría negociaciones con la Unión Europea para alinearse con el eIDAS 2.0, que regula identidades electrónicas transnacionales.

Técnicamente, la escalabilidad depende de la adopción de lectores NFC universales, con Apple proporcionando kits de desarrollo de software (SDK) para integradores. Estos SDK incluyen APIs para iOS que manejan sesiones de verificación, asegurando latencia baja (menos de 2 segundos) en transacciones de alto volumen.

Beneficios y Desafíos en la Adopción

Los beneficios de esta tecnología son multifacéticos. Para los usuarios, ofrece conveniencia al eliminar la necesidad de llevar documentos físicos, reduciendo pérdidas anuales estimadas en millones de dólares en EE.UU. En ciberseguridad, fortalece la resiliencia contra fraudes de identidad, que según el FBI costaron 52 mil millones de dólares en 2022. La verificación selectiva minimiza exposición de datos, alineándose con zero-trust architecture, donde nada se asume confiable por defecto.

Sin embargo, desafíos incluyen la brecha digital: no todos los usuarios tienen iPhones compatibles (iPhone XS o posterior con iOS 15+), excluyendo a poblaciones de bajos ingresos. Además, la dependencia de biometría plantea preocupaciones de accesibilidad para personas con discapacidades, aunque Apple ofrece alternativas como PIN. En términos de ciberseguridad, un compromiso del ecosistema iCloud podría propagarse, aunque la segmentación del SEP lo previene.

Para mitigar estos, Apple invierte en educación, con tutoriales en la app Wallet que explican flujos de verificación. Gubernamentalmente, se requieren campañas para fomentar adopción, integrando con programas de inclusión digital.

Análisis de Tecnologías Subyacentes en Detalle

Profundizando en las tecnologías, el NFC en iPhones utiliza chips NXP PN80T, certificados para pagos y accesos seguros, con soporte para modo de lector y tarjeta. La encriptación de datos sigue el estándar PKCS#11 para gestión de claves, permitiendo exportación controlada solo a hardware autorizado. En el lado de la IA, modelos de detección de vivacidad (liveness detection) en Face ID usan redes neuronales convolucionales (CNN) para prevenir spoofing con fotos o máscaras, con tasas de falsos positivos inferiores al 0.01% según pruebas internas de Apple.

El protocolo de intercambio mDL se basa en JOSE (JSON Object Signing and Encryption) para paquetes de datos, con firmas CMS (Cryptographic Message Syntax) para integridad. Esto asegura que cualquier alteración en tránsito sea detectable, usando hashes SHA-256. Para actualizaciones, el sistema emplea delta patching, similar a las actualizaciones de iOS, minimizando ancho de banda y exposición durante descargas.

En contextos de blockchain, aunque no directamente integrado, la identificación digital podría evolucionar hacia wallets auto-soberanos (SSI) bajo estándares como DID (Decentralized Identifiers) de W3C, permitiendo verificación peer-to-peer sin intermediarios centralizados. Apple, sin embargo, mantiene un modelo centralizado para control de calidad, equilibrando usabilidad con seguridad.

Comparación con Implementaciones Similares

Comparado con Android’s Google Wallet, la solución de Apple destaca por su integración nativa con el SEP, mientras que Android depende de Titan M en Pixels, pero varía en otros dispositivos. En Europa, la app EU Digital Identity Wallet propuesta bajo eIDAS 2.0 busca interoperabilidad cross-platform, pero enfrenta retrasos regulatorios. En Asia, Singapur’s SingPass usa QR codes con biometría, pero carece de NFC tan fluido como Apple.

Estas comparaciones resaltan la fortaleza de Apple en ecosistemas cerrados, donde el control end-to-end reduce vectores de ataque, aunque limita flexibilidad comparado con enfoques abiertos.

Conclusión

La integración de identificaciones digitales en Apple Wallet marca un hito en la convergencia de movilidad, seguridad y privacidad, ofreciendo un framework técnico robusto para la era digital. Con protocolos estandarizados, encriptación avanzada y verificación selectiva, esta iniciativa no solo facilita interacciones cotidianas sino que también establece benchmarks para futuras adopciones globales. A medida que más estados y países se sumen, se espera una transformación en la gestión de identidades, priorizando la protección de datos en un panorama de amenazas cibernéticas en evolución. Para más información, visita la fuente original.