Industrias Financieras Exhortadas a Prepararse para la Llegada de Computadoras Cuánticas

Introducción a la Amenaza Cuántica en el Sector Financiero

La computación cuántica representa uno de los avances tecnológicos más disruptivos del siglo XXI, con implicaciones profundas para la ciberseguridad, especialmente en sectores sensibles como las finanzas. Recientemente, expertos en ciberseguridad han instado a las instituciones financieras a iniciar preparativos inmediatos ante la inminente llegada de computadoras cuánticas capaces de romper los algoritmos criptográficos convencionales. Este llamado a la acción surge de la comprensión de que los sistemas actuales, basados en criptografía asimétrica como RSA y ECC (Elliptic Curve Cryptography), son vulnerables a ataques cuánticos, lo que podría comprometer transacciones seguras, datos confidenciales y la integridad de cadenas de bloques en finanzas descentralizadas.

En el contexto de las operaciones financieras, donde la confidencialidad y la autenticidad de los datos son primordiales, la transición hacia la criptografía post-cuántica (PQC, por sus siglas en inglés) se presenta como una necesidad imperiosa. Organismos reguladores y agencias como el Instituto Nacional de Estándares y Tecnología (NIST) de Estados Unidos han acelerado el desarrollo de estándares PQC para mitigar estos riesgos. Este artículo explora en profundidad los conceptos técnicos subyacentes, las implicaciones operativas para el sector financiero y las estrategias recomendadas para una migración efectiva.

Fundamentos de la Computación Cuántica y su Impacto en la Criptografía

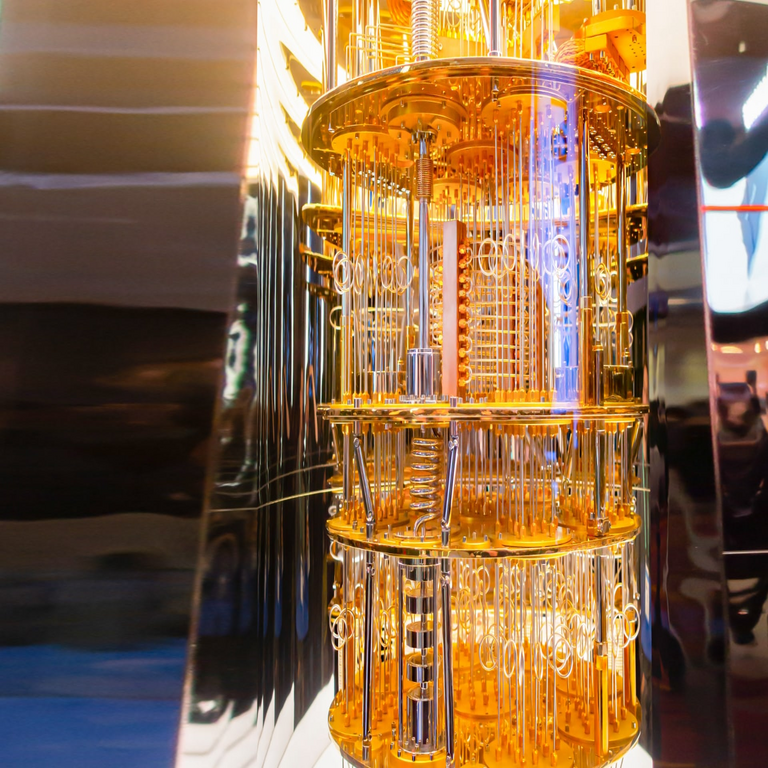

La computación cuántica se basa en principios de la mecánica cuántica, como la superposición y el entrelazamiento, que permiten procesar información de manera exponencialmente más eficiente que las computadoras clásicas para ciertos problemas. Un qubit, la unidad básica de información cuántica, puede existir en múltiples estados simultáneamente, a diferencia de los bits binarios tradicionales que solo asumen valores 0 o 1.

El algoritmo de Shor, desarrollado en 1994 por Peter Shor, es el principal catalizador de la preocupación en ciberseguridad. Este algoritmo aprovecha la superposición cuántica para factorizar números enteros grandes en tiempo polinómico, rompiendo la base de la seguridad de RSA, que depende de la dificultad de la factorización prima. De manera similar, el algoritmo de Grover proporciona una aceleración cuadrática para búsquedas no estructuradas, afectando a funciones hash como SHA-256 utilizadas en firmas digitales y blockchain.

En el ámbito financiero, estos avances cuánticos amenazan protocolos como TLS/SSL para comunicaciones seguras, PKI (Public Key Infrastructure) para certificados digitales y sistemas de autenticación multifactor. Por ejemplo, una computadora cuántica con miles de qubits lógicos estables podría descifrar claves RSA de 2048 bits en horas, en contraste con los millones de años requeridos por supercomputadoras clásicas. Empresas como IBM y Google han demostrado prototipos con cientos de qubits, y se proyecta que para 2030, sistemas comerciales cuánticos alcancen la “ventaja cuántica” en tareas criptográficas.

Además, el riesgo de “cosecha ahora, descifra después” (harvest now, decrypt later) es particularmente alarmante para finanzas. Actores maliciosos podrían recopilar datos encriptados hoy —como registros de transacciones o claves de billeteras criptográficas— y descifrarlos una vez que las computadoras cuánticas estén disponibles, exponiendo información sensible durante décadas.

Implicaciones Específicas para las Industrias Financieras

El sector financiero maneja volúmenes masivos de datos sensibles, incluyendo transferencias electrónicas, operaciones de trading de alta frecuencia y contratos inteligentes en blockchain. La vulnerabilidad cuántica podría resultar en brechas masivas, manipulaciones de mercados y erosión de la confianza pública. Por instancia, en sistemas de pago como SWIFT o SEPA, la dependencia de criptografía asimétrica para el intercambio de claves simétricas sería comprometida, potencialmente permitiendo interceptaciones indetectables de fondos.

En el ecosistema de criptomonedas y DeFi (finanzas descentralizadas), algoritmos como ECDSA (Elliptic Curve Digital Signature Algorithm) subyacen a la firma de transacciones en blockchains como Bitcoin y Ethereum. Un ataque cuántico exitoso podría falsificar firmas, doble-gastar monedas o alterar ledgers inmutables, con impactos económicos globales estimados en billones de dólares. Un informe de la Reserva Federal de EE.UU. destaca que el 80% de las instituciones financieras globales aún no han evaluado su exposición cuántica, lo que agrava el riesgo sistémico.

Desde una perspectiva regulatoria, marcos como GDPR en Europa y CCPA en California exigen protección de datos a largo plazo, lo que obliga a las entidades financieras a considerar la obsolescencia cuántica en sus evaluaciones de impacto de privacidad. Además, bancos centrales exploran CBDC (monedas digitales de banco central) que incorporen resistencia cuántica desde el diseño, utilizando protocolos híbridos que combinen criptografía clásica y post-cuántica.

Los riesgos operativos incluyen interrupciones en la continuidad del negocio durante la migración, costos elevados de implementación y la necesidad de capacitar personal en nuevas tecnologías. Sin embargo, los beneficios de una preparación proactiva son significativos: fortalecimiento de la resiliencia cibernética, cumplimiento normativo y ventaja competitiva en un mercado cada vez más digitalizado.

Estrategias de Preparación y Migración a Criptografía Post-Cuántica

La preparación para la era cuántica requiere un enfoque multifacético, comenzando con una evaluación exhaustiva de inventarios criptográficos. Las instituciones financieras deben mapear todos los algoritmos en uso —identificando dependencias en RSA, DSA y ECC— y priorizar activos de alto valor, como claves raíz en HSM (Hardware Security Modules).

El NIST ha liderado la estandarización de PQC desde 2016, seleccionando en 2022 algoritmos candidatos para encriptación de claves públicas y firmas digitales. Entre ellos se encuentran:

- CRYSTALS-Kyber: Un esquema de encriptación basada en lattices para intercambio de claves, resistente a ataques cuánticos mediante problemas de aprendizaje con errores (LWE).

- CRYSTALS-Dilithium: Un algoritmo de firma digital también basado en lattices, ofreciendo seguridad comparable a RSA-2048 con firmas más compactas.

- FALCON: Otro esquema de firma lattice-based, optimizado para entornos con recursos limitados como dispositivos IoT en finanzas móviles.

- SPHINCS+: Basado en funciones hash, proporciona una alternativa sin lattices para escenarios donde la confianza en estructuras matemáticas complejas es limitada.

La implementación implica la adopción de protocolos híbridos, como combinar Kyber con ECDH (Elliptic Curve Diffie-Hellman) para una transición gradual, minimizando el impacto en sistemas legacy. Estándares emergentes como PQ-TLS (Post-Quantum Transport Layer Security) están siendo desarrollados por la IETF (Internet Engineering Task Force) para actualizar HTTPS y VPNs.

En el ámbito operativo, las finanzas deben integrar PQC en sus arquitecturas de seguridad. Por ejemplo, actualizar APIs de pago para soportar encriptación híbrida, o migrar certificados X.509 a formatos post-cuánticos. Herramientas como OpenQuantumSafe (OQS) facilitan pruebas en entornos de laboratorio, permitiendo simulaciones de ataques cuánticos sin hardware real.

La gobernanza es crucial: establecer comités de riesgo cuántico que incluyan expertos en criptografía, cumplimiento y TI. Colaboraciones con proveedores como AWS Quantum o Microsoft Azure Quantum aceleran el acceso a recursos de simulación. Además, auditorías regulares y ejercicios de penetración cuántica (usando emuladores como Qiskit de IBM) ayudan a validar la resiliencia.

Desafíos Técnicos y Mejores Prácticas en la Implementación

Uno de los principales desafíos es el rendimiento: algoritmos PQC como Kyber generan claves más grandes (alrededor de 1-2 KB vs. 256 bits en ECC), lo que impacta en la latencia de transacciones de alta velocidad en bolsas de valores. Soluciones incluyen optimizaciones hardware, como aceleradores FPGA para operaciones lattice-based, y compresión de claves en protocolos de bajo ancho de banda.

Otro obstáculo es la interoperabilidad. Sistemas legacy en bancos tradicionales, a menudo basados en mainframes COBOL, requieren wrappers criptográficos para integrar PQC sin refactorización completa. La estandarización por NIST mitiga esto, pero la adopción global depende de la ratificación de RFCs por la IETF y actualizaciones en estándares como FIPS 140-3 para módulos criptográficos validados.

Mejores prácticas incluyen:

- Realizar un crypto-inventory exhaustivo para identificar vectores de ataque cuánticos.

- Adoptar un modelo de madurez cuántica, similar al NIST Cybersecurity Framework, con etapas desde evaluación hasta operación plena.

- Participar en iniciativas como el Quantum Economic Development Consortium (QED-C) para compartir inteligencia y benchmarks.

- Entrenar en conceptos cuánticos mediante certificaciones como las ofrecidas por ISC² o (ISC)² en ciberseguridad cuántica.

En blockchain, proyectos como Quantum Resistant Ledger (QRL) demuestran implementaciones prácticas, utilizando XMSS (eXtended Merkle Signature Scheme) para firmas hash-based. Para finanzas tradicionales, híbridos como Ethereum 2.0 exploran upgrades PQC en sus roadmaps.

Desde el punto de vista de la cadena de suministro, las instituciones deben vetar proveedores no preparados, exigiendo cláusulas de cumplimiento cuántico en contratos. Regulaciones como la Ley de Ciberseguridad Cuántica propuesta en el Congreso de EE.UU. podrían imponer plazos para migración, similar a la directiva DORA (Digital Operational Resilience Act) en la UE.

Casos de Estudio y Avances Actuales

Bancos líderes como JPMorgan Chase han invertido en investigación PQC, colaborando con el NIST para probar Kyber en entornos de trading. En 2023, anunciaron pruebas híbridas en su plataforma blockchain Onyx, demostrando una reducción del 20% en latencia post-optimización. Similarmente, HSBC y el Banco de Inglaterra exploran CBDC cuántico-resistentes, utilizando Dilithium para firmas en prototipos de ledger distribuido.

En el sector fintech, empresas como Ripple han integrado elementos PQC en su protocolo de pagos transfronterizos, protegiendo contra ataques a ECDSA. Un estudio de Deloitte estima que el costo global de no prepararse podría alcanzar los 1 trillón de dólares para 2035, contrastando con inversiones iniciales de 10-50 millones por institución mediana.

Avances en hardware cuántico, como el procesador Eagle de IBM con 127 qubits, subrayan la urgencia. Aunque la corrección de errores cuánticos requiere millones de qubits físicos para miles lógicos, progresos en topología lógica reducen esta brecha. Simuladores clásicos como Pennylane permiten modelar ataques Shor en clusters GPU, facilitando pruebas accesibles para finanzas.

Conclusión

La exhortación a las industrias financieras para prepararse ante las computadoras cuánticas no es una alerta hipotética, sino una directriz estratégica esencial para salvaguardar la integridad del sistema financiero global. Al adoptar criptografía post-cuántica mediante estándares NIST y protocolos híbridos, las instituciones pueden mitigar riesgos de descifrado masivo y asegurar operaciones resilientes en un panorama cuántico. La migración demanda inversión en tecnología, talento y gobernanza, pero ofrece la oportunidad de liderar en innovación segura. Finalmente, una acción coordinada entre sector privado, reguladores y academia acelerará esta transición, protegiendo el ecosistema financiero contra amenazas emergentes y fomentando un futuro digital confiable.

Para más información, visita la fuente original.