Los riesgos de seguridad asociados al uso del API de Docker expuesto en la red Tor

Introducción

El uso de tecnologías emergentes como Docker ha revolucionado la forma en que se implementan y gestionan aplicaciones en contenedores. Sin embargo, la exposición inadecuada de sus interfaces de programación de aplicaciones (API) puede llevar a serias brechas de seguridad. Un reciente análisis ha puesto de relieve cómo los hackers han estado utilizando el anonimato proporcionado por la red Tor para llevar a cabo ataques mediante APIs de Docker mal configuradas.

Exposición del API de Docker

Docker, una plataforma popular para desarrollar y desplegar aplicaciones en contenedores, permite a los desarrolladores interactuar con sus entornos mediante un API. Sin embargo, cuando este API es expuesto a Internet sin las debidas medidas de seguridad, se convierte en un vector atractivo para los atacantes. La investigación revela que muchos servidores están dejando estas APIs accesibles públicamente, lo que permite a los hackers ejecutar comandos arbitrarios y obtener acceso no autorizado a sistemas críticos.

Uso del anonimato en Tor

Los atacantes han aprovechado la red Tor para ocultar su identidad mientras ejecutan ataques contra estas APIs expuestas. Al utilizar Tor, logran eludir las medidas tradicionales de detección y respuesta ante intrusiones, complicando la tarea para los equipos de ciberseguridad que intentan rastrear las actividades maliciosas. Esta técnica no solo permite realizar ataques más efectivos, sino que también dificulta la atribución legal y técnica del crimen cibernético.

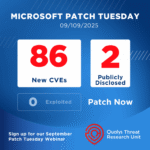

CVE identificados y vulnerabilidades

A lo largo del análisis se han identificado diversas vulnerabilidades críticas en sistemas donde las APIs de Docker estaban expuestas. Algunas brechas notables incluyen:

- CVE-2021-3281: Esta vulnerabilidad permite a un atacante obtener acceso no autorizado a datos sensibles dentro del contenedor.

- CVE-2020-15257: Permite la ejecución remota de código al permitir el acceso al daemon Docker sin autenticación adecuada.

Implicaciones operativas y regulatorias

Las implicaciones operativas son significativas dado que muchas organizaciones dependen cada vez más de contenedores para su infraestructura tecnológica. La exposición accidental o deliberada puede resultar en violaciones masivas de datos o interrupciones operativas severas. Desde una perspectiva regulatoria, las organizaciones pueden enfrentarse a sanciones si no cumplen con estándares como GDPR o HIPAA, especialmente si se produce una filtración significativa debido a negligencias en la configuración del sistema.

Estrategias recomendadas para mitigar riesgos

A continuación se presentan algunas estrategias efectivas para mitigar los riesgos asociados con el uso inseguro del API de Docker:

- Asegurar el API: Implementar autenticación robusta y cifrado TLS/SSL para proteger las comunicaciones entre clientes y servidores.

- No exponer el API públicamente: Limitar el acceso al API solo desde redes internas o mediante VPNs seguras.

- Auditorías regulares: Realizar auditorías periódicas sobre configuraciones y accesos al sistema para identificar posibles vulnerabilidades antes que sean explotadas.

- Sensibilización sobre seguridad: Capacitar al personal sobre prácticas seguras en el manejo e implementación de tecnologías como Docker.

Conclusión

Dado el creciente uso de tecnologías basadas en contenedores como Docker, es esencial abordar proactivamente los riesgos asociados con su exposición pública. Los atacantes están utilizando métodos sofisticados como la red Tor para llevar a cabo sus ataques, lo que hace necesario implementar medidas robustas para proteger las interfaces expuestas. Las organizaciones deben considerar estas amenazas seriamente e invertir en soluciones adecuadas para asegurar sus entornos tecnológicos ante posibles brechas futuras. Para más información visita la Fuente original.