Desarrollo de un Modelo de Detección de Malware Basado en Machine Learning

Introducción

En el ámbito de la ciberseguridad, la detección eficaz de malware se ha convertido en una prioridad para las organizaciones. A medida que las amenazas evolucionan, se hace necesario implementar soluciones avanzadas que utilicen técnicas de inteligencia artificial, especialmente el aprendizaje automático (machine learning). Este artículo analiza el desarrollo de un modelo que emplea estas técnicas para mejorar la identificación y respuesta ante actividades maliciosas.

Contexto y Motivación

La proliferación del malware ha llevado a los investigadores a buscar métodos más sofisticados para su detección. Los enfoques tradicionales basados en firmas son insuficientes frente a variantes nuevas y desconocidas. Por lo tanto, el uso del machine learning puede proporcionar una solución más adaptativa y dinámica.

Tecnologías Utilizadas

- Frameworks: Se emplean bibliotecas como TensorFlow y Scikit-learn para desarrollar e implementar modelos de aprendizaje automático.

- Protocolos: Los datos recolectados sobre comportamientos maliciosos pueden ser analizados utilizando protocolos como HTTP y DNS para identificar patrones anómalos.

- Estandarización: Se siguen estándares como ISO/IEC 27001 para asegurar la calidad en la gestión de seguridad de la información durante el proceso.

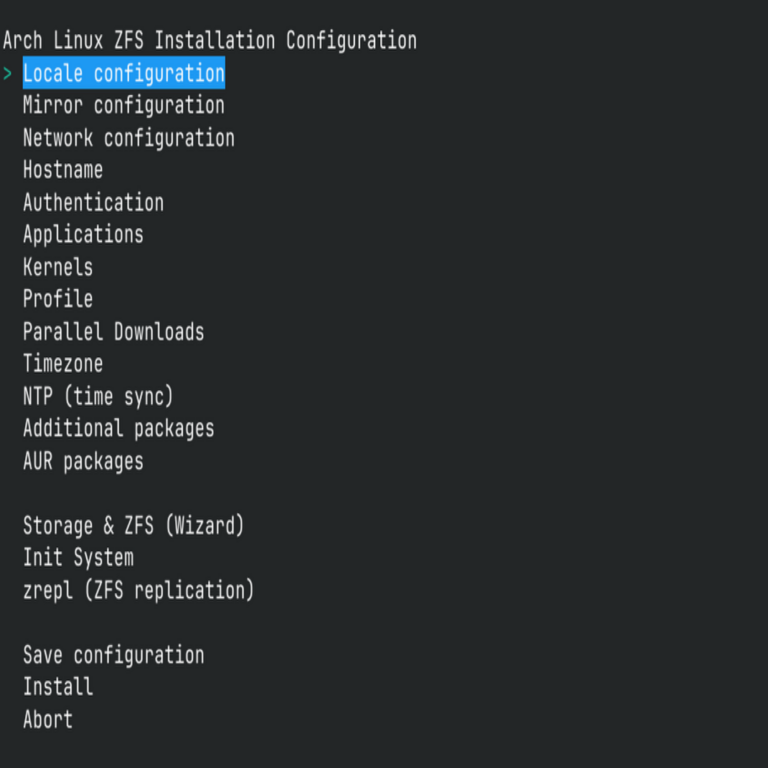

Estrategia de Desarrollo del Modelo

El desarrollo del modelo implica varias etapas clave que incluyen:

- Recolección de Datos: Obtener muestras representativas de software benigno y malicioso es fundamental. Esto puede incluir archivos ejecutables, scripts y otros tipos de código.

- Análisis Exploratorio: Realizar un análisis inicial sobre los datos recolectados ayuda a identificar características relevantes que pueden influir en el rendimiento del modelo.

- Preprocesamiento: Limpiar y transformar los datos es crucial. Esto incluye normalización, manejo de valores faltantes y extracción de características relevantes mediante técnicas como PCA (Análisis de Componentes Principales).

- Entrenamiento del Modelo: Utilizar algoritmos como Random Forest, Support Vector Machines (SVM) o redes neuronales profundas permite entrenar modelos capaces de clasificar adecuadamente entre software benigno y malicioso.

- Ajuste del Modelo: Es esencial realizar ajustes finos al modelo utilizando técnicas como validación cruzada para optimizar su rendimiento antes del despliegue final.

Evaluación del Rendimiento

Cualquier modelo desarrollado debe ser evaluado meticulosamente. Las métricas clave incluyen:

- Tasa de Verdaderos Positivos (TPR): Proporción correcta entre los casos positivos identificados por el modelo respecto al total real.

- Tasa de Falsos Positivos (FPR): Proporción incorrecta entre los casos negativos que son erróneamente identificados como positivos.

- Métricas F1: Sirve para equilibrar precisión y exhaustividad, proporcionando una visión general del rendimiento del modelo en escenarios desbalanceados.

Caso Práctico: Implementación en Tiempo Real

Dentro del contexto operativo, implementar un sistema basado en este tipo de modelos requiere integración con herramientas existentes. Soluciones SIEM (Security Information and Event Management) pueden ser alimentadas con resultados provenientes del modelo, permitiendo así una respuesta automatizada ante incidentes detectados. Esta combinación no solo mejora la eficacia sino también reduce tiempos en la detección inicial.

Afrontando Desafíos Técnicos

A pesar del potencial significativo que ofrece el machine learning, existen desafíos importantes a considerar:

- Poca Interpretabilidad: No todos los modelos son fácilmente interpretables por analistas humanos, lo cual puede generar desconfianza en las decisiones automatizadas.

- Costo Computacional: Llevar a cabo procesos intensivos puede requerir infraestructura considerablemente robusta que asegure eficiencia sin comprometer tiempos críticos ante amenazas reales.

Puntos Críticos sobre Regulaciones y Cumplimiento Normativo

No se debe pasar por alto las implicaciones regulatorias asociadas al uso intensivo de datos personales durante la recolección para entrenar modelos. Legislaciones como GDPR deben ser consideradas para evitar violaciones a derechos individuales durante estos procesos operativos.

Conclusiones

A medida que las amenazas cibernéticas continúan evolucionando, adoptar enfoques innovadores basados en machine learning se vuelve esencial para fortalecer la defensa contra malware. La implementación exitosa no solo mejora significativamente la detección sino también optimiza los recursos disponibles dentro del ámbito organizacional. Sin embargo, es crucial abordar tanto los desafíos técnicos como las consideraciones éticas relacionadas con su uso. En este sentido, seguir desarrollando mejores prácticas será fundamental para mantener sistemas seguros frente a futuras amenazas emergentes.

Para más información visita la Fuente original.