Red de Tecnologías Operativas (OT) Objetivo de Explotación Generalizada de Vulnerabilidad en Erlang/OTP

Análisis de la Vulnerabilidad y su Impacto en Redes OT

Recientemente, se ha identificado una explotación generalizada de una vulnerabilidad crítica en Erlang/OTP, un lenguaje y sistema operativo ampliamente utilizado en sistemas de telecomunicaciones y redes operativas. Esta situación ha suscitado preocupaciones significativas dentro del ámbito de la ciberseguridad, especialmente dado que las redes OT son fundamentales para el funcionamiento seguro y eficiente de infraestructuras críticas.

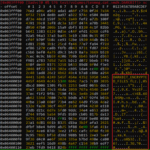

La vulnerabilidad en cuestión permite a los atacantes ejecutar código arbitrario en dispositivos que utilizan Erlang/OTP. Esto es particularmente alarmante dado el uso extendido del lenguaje en aplicaciones que requieren alta disponibilidad y escalabilidad, como sistemas SCADA (Control de Supervisión y Adquisición de Datos) y otras aplicaciones industriales.

Detalles Técnicos sobre la Vulnerabilidad

La vulnerabilidad identificada se debe a un problema en la forma en que Erlang/OTP maneja ciertas instrucciones dentro del sistema. Los atacantes pueden aprovechar esta falla para inyectar código malicioso, lo que les permite obtener acceso no autorizado a sistemas críticos. Este tipo de acceso puede resultar en interrupciones operativas, pérdida de datos o incluso daños físicos a los equipos involucrados.

Se han reportado múltiples incidentes donde actores maliciosos han buscado explotar esta vulnerabilidad para comprometer redes OT. Dado que estas redes a menudo carecen de las mismas protecciones que las infraestructuras IT tradicionales, el riesgo es significativamente mayor.

Implicaciones Operativas y Regulatorias

- Aumento del Riesgo Cibernético: La explotación exitosa puede llevar a paralizar operaciones críticas, afectando tanto la producción como la seguridad pública.

- Cumplimiento Normativo: Las organizaciones deben asegurarse de cumplir con regulaciones específicas relacionadas con la seguridad cibernética, lo cual se vuelve más complejo ante nuevas vulnerabilidades emergentes.

- Requerimientos Adicionales: Las empresas pueden necesitar implementar medidas adicionales para mitigar este tipo de amenazas e invertir en actualizaciones tecnológicas o soluciones defensivas.

Estrategias para Mitigación

Dadas las circunstancias actuales, es imperativo que las organizaciones adopten un enfoque proactivo hacia la mitigación del riesgo asociado con esta vulnerabilidad. Algunas estrategias recomendadas incluyen:

- Auditorías Regulares: Realizar auditorías periódicas sobre el estado de seguridad de los sistemas basados en Erlang/OTP.

- Parches Inmediatos: Aplicar parches y actualizaciones proporcionados por los proveedores tan pronto como estén disponibles.

- Sensibilización del Personal: Capacitar al personal sobre prácticas seguras y reconocer señales tempranas de compromisos cibernéticos.

- Sistemas Detección Intrusiva: Implementar soluciones avanzadas para detectar actividades sospechosas dentro de redes OT.

CVE Relacionado

No se ha proporcionado un CVE específico relacionado con esta vulnerabilidad; sin embargo, es fundamental estar atento a actualizaciones desde fuentes confiables para identificar cualquier asignación futura relacionada con esta problemática crítica.

Conclusión

A medida que las amenazas cibernéticas evolucionan constantemente, la comunidad empresarial debe estar preparada para responder adecuadamente ante nuevas vulnerabilidades como las observadas en Erlang/OTP. Las redes OT son particularmente susceptibles debido a su naturaleza crítica; por ende, es vital implementar medidas proactivas para asegurar estas infraestructuras. Para más información visita la Fuente original.