LayerX Labs reporta una sofisticada campaña de phishing en macOS que evade medidas de seguridad

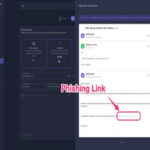

LayerX Labs ha identificado una nueva y sofisticada campaña de phishing dirigida a usuarios de macOS, diseñada para evadir las protecciones de seguridad tradicionales. Los atacantes utilizan técnicas avanzadas para robar credenciales, aprovechando vulnerabilidades en la interacción entre aplicaciones y el sistema operativo.

Mecanismos de evasión empleados por los atacantes

La campaña se destaca por su capacidad para evitar ser detectada por herramientas de seguridad convencionales. Entre las técnicas utilizadas se encuentran:

- Uso de aplicaciones legítimas modificadas: Los atacantes distribuyen versiones alteradas de software popular, como navegadores o clientes de correo, que incluyen código malicioso.

- Explotación de protocolos de comunicación inter-app: Aprovechan mecanismos como Apple Events o URL schemes para pasar datos sensibles entre aplicaciones sin levantar sospechas.

- Ocultamiento en procesos del sistema: El malware se inyecta en procesos legítimos de macOS, dificultando su identificación mediante monitoreo de actividad.

Flujo de ataque detallado

El proceso de infección sigue estos pasos:

- El usuario descarga e instala una aplicación aparentemente legítima, generalmente a través de sitios web de terceros.

- Al ejecutarse, la aplicación maliciosa solicita permisos excesivos, incluyendo acceso a keychain y archivos personales.

- Se establece comunicación con servidores C2 (Command and Control) utilizando protocolos cifrados para evadir detección.

- El malware monitorea la actividad del usuario, capturando credenciales cuando se introducen en formularios o se almacenan en el llavero.

Implicaciones para la seguridad en macOS

Este caso demuestra que macOS ya no es inmune a amenazas sofisticadas. Las implicaciones incluyen:

- Necesidad de revisar los modelos de confianza en aplicaciones firmadas

- Importancia de implementar controles de seguridad adicionales más allá de Gatekeeper

- Requerimiento de mayor concienciación sobre fuentes de descarga de software

Medidas de protección recomendadas

Para mitigar este tipo de amenazas, LayerX Labs recomienda:

- Implementar soluciones EDR (Endpoint Detection and Response) específicas para macOS

- Restringir la instalación de aplicaciones solo desde la Mac App Store o desarrolladores identificados

- Monitorizar conexiones salientes inusuales y procesos con comportamientos anómalos

- Utilizar autenticación multifactor para proteger cuentas críticas

Este incidente subraya la creciente sofisticación de los ataques dirigidos a plataformas macOS y la necesidad de adoptar un enfoque de seguridad en capas. Las organizaciones deben reevaluar sus estrategias de protección para dispositivos Apple, considerando que ya no son un objetivo secundario para los cibercriminales.