Microsoft Lanza Parche de Emergencia para Windows 10 Tras Fallos en el Fin de Soporte

Contexto del Fin de Soporte en Windows 10

El soporte extendido para Windows 10 finalizó el 14 de octubre de 2023, marcando el término de las actualizaciones de seguridad gratuitas proporcionadas por Microsoft. Esta fecha significó que los usuarios ya no recibirían parches automáticos para vulnerabilidades conocidas, dejando a millones de dispositivos expuestos a riesgos cibernéticos. Sin embargo, Microsoft ha mantenido opciones pagas como el Programa de Actualizaciones de Seguridad Extendidas (ESU), que permite a las empresas y usuarios individuales adquirir soporte adicional por hasta tres años.

En el ámbito de la ciberseguridad, el fin de soporte representa un punto crítico, ya que los sistemas operativos sin actualizaciones se convierten en blancos fáciles para exploits zero-day y malware. Windows 10, con una cuota de mercado superior al 60% en entornos de escritorio, amplifica la urgencia de mitigar estos riesgos mediante medidas proactivas.

El Incidente que Rompió la Estabilidad del Sistema

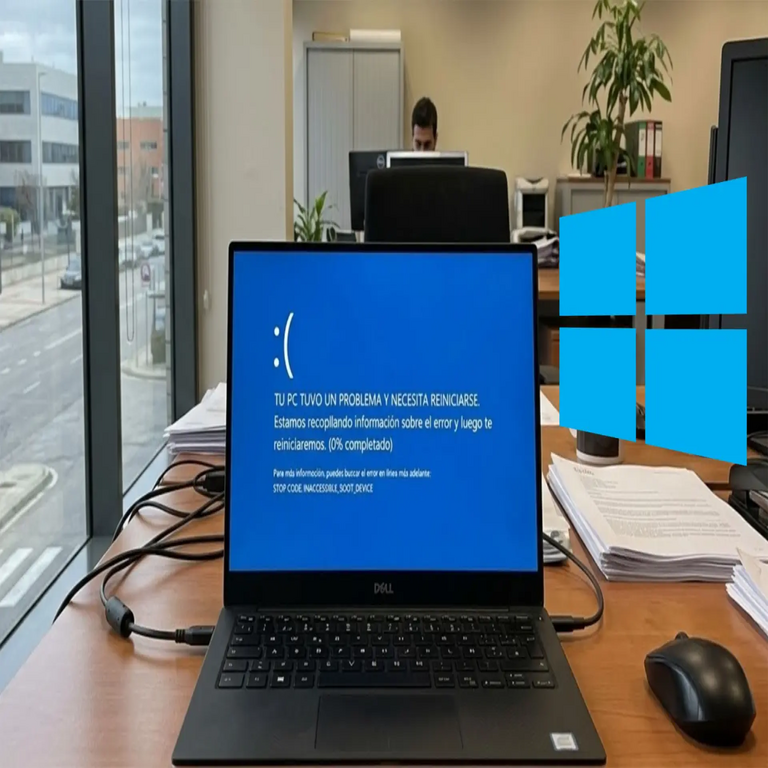

Justo después del fin de soporte, Microsoft lanzó una actualización acumulativa de seguridad para Windows 10 versión 22H2, identificada como KB5031354. Esta actualización, destinada a corregir vulnerabilidades críticas, generó inesperados problemas de compatibilidad. Usuarios reportaron fallos en la conectividad de red, interrupciones en la impresión y errores en aplicaciones dependientes de servicios de Windows como el Firewall y el Centro de Seguridad de Windows.

Los detalles técnicos revelan que el parche afectó componentes clave del kernel de Windows, específicamente en el manejo de protocolos TCP/IP y drivers de red. Esto provocó denegaciones de servicio (DoS) en entornos corporativos, donde la estabilidad es esencial para operaciones continuas. Microsoft admitió públicamente estos fallos, atribuyéndolos a una regresión en el código de actualización que no se detectó durante las pruebas iniciales post-soporte.

- Impacto en redes: Pérdida intermitente de conexión Wi-Fi y Ethernet, afectando protocolos como DHCP y DNS.

- Problemas en seguridad: Desactivación temporal de protecciones antimalware, exponiendo sistemas a amenazas externas.

- Afectación a hardware: Incompatibilidades con impresoras y periféricos USB, comunes en flujos de trabajo empresariales.

Respuesta de Microsoft con el Parche de Emergencia

Meses después del incidente, Microsoft ha desplegado un parche de emergencia, etiquetado como KB5039211, para abordar las regresiones causadas por KB5031354. Este nuevo update se distribuye a través de Windows Update y está disponible para todas las ediciones de Windows 10 versión 22H2, incluso para aquellos usuarios fuera del soporte extendido. El parche corrige las fallas en el stack de red y restaura la funcionalidad de servicios de seguridad sin introducir dependencias adicionales.

Desde una perspectiva técnica, el parche incluye modificaciones en el módulo netio.sys, responsable del procesamiento de paquetes de red, y actualizaciones en el registro de Windows para revertir configuraciones erróneas. Microsoft recomienda a los administradores de sistemas aplicar esta actualización de inmediato, utilizando herramientas como el Servicio de Copia de Sombra de Volumen (VSS) para backups previos y monitoreo post-instalación con el Visor de Eventos.

En términos de blockchain y IA, aunque no directamente relacionados, este evento subraya la importancia de sistemas de verificación automatizada en actualizaciones de software. Herramientas basadas en IA podrían predecir regresiones mediante análisis predictivo de código, mientras que firmas digitales en blockchain asegurarían la integridad de parches distribuidos.

Implicaciones para la Ciberseguridad y Recomendaciones

Este episodio destaca los desafíos en la gestión de fin de vida de productos de software en entornos de ciberseguridad. Para organizaciones, es crucial evaluar la migración a Windows 11 o alternativas seguras, considerando que el 70% de las vulnerabilidades reportadas en Windows 10 permanecen sin parches gratuitos. El parche de emergencia mitiga riesgos inmediatos, pero no resuelve la obsolescencia subyacente.

- Migración estratégica: Planificar upgrades a sistemas compatibles con hardware TPM 2.0 para Windows 11.

- Medidas defensivas: Implementar firewalls de próxima generación y segmentación de red para aislar dispositivos legacy.

- Monitoreo continuo: Usar SIEM (Security Information and Event Management) para detectar anomalías post-actualización.

Cierre de Consideraciones

La acción rápida de Microsoft con este parche de emergencia refuerza su compromiso con la estabilidad de ecosistemas legacy, aunque resalta la necesidad de transiciones planificadas en el panorama de la ciberseguridad. Los usuarios deben priorizar actualizaciones y evaluaciones de riesgo para mantener la resiliencia operativa en un entorno de amenazas en evolución.

Para más información visita la Fuente original.