Implicaciones de Seguridad en Telecomunicaciones para la Continuidad del Programa Visa Waiver en Chile

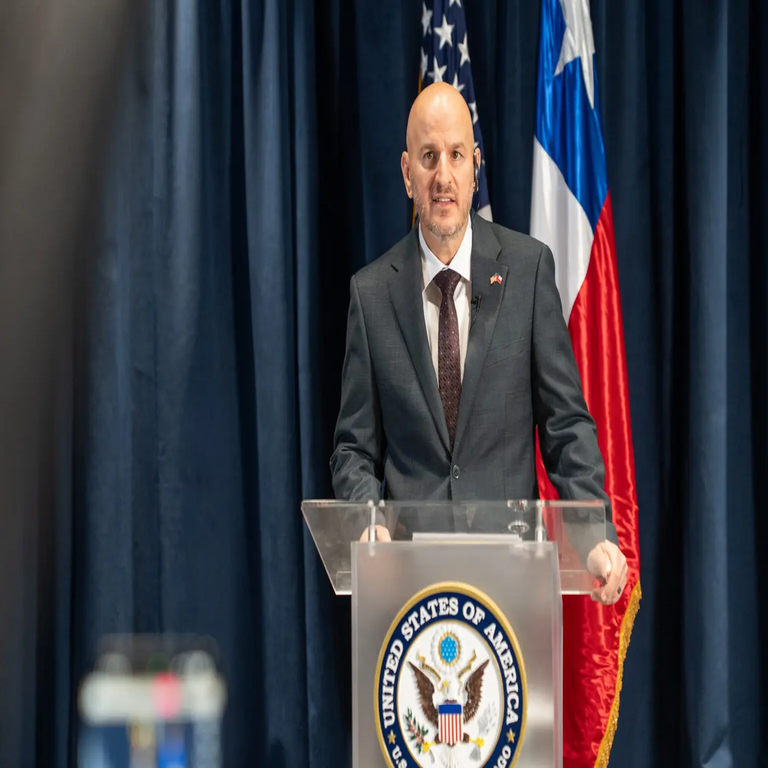

El embajador de Estados Unidos en Chile ha emitido declaraciones que vinculan directamente la seguridad de las telecomunicaciones del país con la permanencia en el Programa de Exención de Visa (Visa Waiver Program). Este programa, administrado por el Departamento de Seguridad Nacional de EE.UU., permite a ciudadanos de países participantes viajar a Estados Unidos sin visa para estancias cortas, siempre que cumplan con requisitos estrictos de seguridad y cooperación bilateral. En este contexto, la exigencia de fortalecer las medidas de ciberseguridad en el sector de telecomunicaciones no solo representa una preocupación geopolítica, sino también un imperativo técnico que involucra protocolos de red avanzados, gestión de cadenas de suministro y cumplimiento de estándares internacionales. Este artículo analiza en profundidad los aspectos técnicos subyacentes, las implicaciones operativas y las recomendaciones para mitigar riesgos, basándose en marcos regulatorios como el Acta de Redes de Comunicaciones Seguras y Confiables de EE.UU. y directrices de la Unión Internacional de Telecomunicaciones (UIT).

Contexto Geopolítico y Regulatorio del Programa Visa Waiver

El Programa de Exención de Visa, establecido bajo la Sección 217 del Acta de Inmigración y Nacionalidad de 1952, evalúa a los países participantes en función de criterios multifactoriales, incluyendo tasas bajas de rechazo de visas no inmigrantes (por debajo del 3%), ausencia de amenazas terroristas y cooperación en seguridad fronteriza. Para Chile, incorporado en 2014, este programa ha facilitado el intercambio económico y cultural, con un impacto estimado en más de 500.000 viajes anuales previos a la pandemia. Sin embargo, la dimensión de seguridad cibernética ha ganado prominencia desde la administración Trump, influida por tensiones con China en el despliegue de infraestructuras 5G.

Desde una perspectiva técnica, la seguridad en telecomunicaciones se evalúa mediante el cumplimiento de estándares como el Marco de Ciberseguridad del NIST (SP 800-53), que enfatiza la protección de infraestructuras críticas. EE.UU. ha implementado el Acta de Redes de Comunicaciones Seguras y Confiables de 2022, que prohíbe el uso de equipos de “entidades de alto riesgo” como Huawei y ZTE en redes federales y subsidia la eliminación de tales componentes en redes comerciales. Para aliados como Chile, la continuidad en el Visa Waiver implica alinearse con estas políticas, evitando dependencias que puedan comprometer la integridad de datos compartidos en inteligencia bilateral.

En términos operativos, esto se traduce en auditorías regulares de la red nacional de telecomunicaciones. Por ejemplo, la Comisión Federal de Comunicaciones (FCC) de EE.UU. mantiene una lista de entidades cubiertas bajo la Orden Ejecutiva 13873, que declara emergencias nacionales en tecnologías de información y comunicaciones. Chile, a través de la Subsecretaría de Telecomunicaciones (Subtel), debe demostrar resiliencia contra vectores de ataque como inyecciones de malware en el núcleo de red (core network) o brechas en la cadena de suministro de hardware.

Riesgos Técnicos en las Telecomunicaciones Chilenas y su Relación con la Seguridad Nacional

Las telecomunicaciones en Chile dependen en gran medida de redes 4G LTE y el incipiente despliegue de 5G, gestionado por operadores como Entel, Movistar y WOM. El riesgo principal radica en la exposición a proveedores extranjeros, particularmente chinos, que controlan aproximadamente el 30% del mercado global de equipos 5G según informes de la GSMA. Técnicamente, esto introduce vulnerabilidades en el plano de control de la red, donde protocolos como Diameter (RFC 6733) para señalización en IMS (IP Multimedia Subsystem) pueden ser explotados para ataques de denegación de servicio distribuido (DDoS) o intercepción de tráfico.

Un análisis detallado revela que el 5G introduce complejidades adicionales mediante su arquitectura de red virtualizada (NFV) y funciones de red en la nube (CNF). Según el estándar 3GPP Release 15, el plano de usuario (UPF) y el plano de control (AMF/SMF) deben implementar cifrado end-to-end con algoritmos como AES-256 y autenticación basada en AKA (Authentication and Key Agreement). Sin embargo, si componentes de alto riesgo están integrados, estos pueden habilitar backdoors persistentes, permitiendo la exfiltración de metadatos sensibles. En Chile, donde el 80% de la población accede a internet móvil, una brecha podría afectar servicios críticos como banca en línea o sistemas de salud electrónica, con implicaciones para la cooperación en inteligencia con EE.UU.

Adicionalmente, los riesgos de cadena de suministro son críticos. La Directiva de Ciberseguridad de la UE (NIS2) y equivalentes en América Latina, como el Marco Nacional de Ciberseguridad de Chile (aprobado en 2021), exigen trazabilidad de componentes desde el diseño hasta el despliegue. Un estudio de la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) de EE.UU. identifica que el 70% de las vulnerabilidades en telecomunicaciones provienen de firmware no actualizado o configuraciones predeterminadas en routers y switches. Para mitigar esto, se recomienda la adopción de zero-trust architecture, donde cada solicitud de acceso se verifica independientemente, utilizando marcos como el NIST SP 800-207.

- Identificación de vulnerabilidades: Escaneos regulares con herramientas como Nessus o OpenVAS para detectar CVEs en equipos de red.

- Gestión de parches: Implementación de ciclos de actualización automatizados alineados con el estándar ISO/IEC 27001.

- Monitoreo continuo: Uso de SIEM (Security Information and Event Management) systems como Splunk para correlacionar logs de red y detectar anomalías en tiempo real.

En el contexto chileno, el informe anual de Subtel de 2023 destaca que solo el 40% de las estaciones base 5G cumplen con auditorías de seguridad independientes, lo que representa un vector de riesgo para la estabilidad del Visa Waiver. Geopolíticamente, esto se alinea con la estrategia de EE.UU. de “trusted 5G”, promovida por la Alianza Quad (EE.UU., Japón, India, Australia), que busca diversificar proveedores hacia opciones como Ericsson o Nokia.

Medidas Técnicas Recomendadas para Asegurar las Telecomunicaciones

Para abordar estas exigencias, Chile debe priorizar una estrategia multifacética de ciberseguridad en telecomunicaciones. En primer lugar, la segmentación de red es esencial: implementar VLANs (Virtual Local Area Networks) y SDN (Software-Defined Networking) para aislar tráfico crítico del general. El protocolo BGP (Border Gateway Protocol, RFC 4271) debe configurarse con RPKI (Resource Public Key Infrastructure) para prevenir enrutamientos maliciosos, un riesgo exacerbado en redes 5G con slicing virtual.

En el ámbito de la autenticación, la migración a 5G-AKA o EAP-AKA’ ofrece mayor robustez que los mecanismos 4G, resistiendo ataques de repetición mediante claves efímeras derivadas de SUPI (Subscription Permanent Identifier) en lugar de IMSI expuesto. Además, la integración de edge computing requiere protección contra ataques laterales, utilizando contenedores seguros con Kubernetes y políticas de microsegmentación basadas en Istio service mesh.

Desde el punto de vista regulatorio, Subtel debería alinear su normativa con la Recomendación Y.3800 de la UIT sobre marcos de confianza para IMT-2020 (5G), que incluye evaluaciones de riesgo en el ciclo de vida del equipo. Un ejemplo práctico es el modelo de madurez de ciberseguridad de la GSMA (GSMA GBA), que clasifica redes en niveles de 1 a 5, donde el nivel 5 implica auditorías de terceros y simulacros de incidentes. Chile podría beneficiarse de colaboraciones bilaterales, como ejercicios conjuntos con la NSA (National Security Agency) de EE.UU., para validar estas implementaciones.

| Componente de Red | Riesgo Principal | Medida Mitigadora | Estándar Referencia |

|---|---|---|---|

| Estaciones Base (gNB) | Intercepción de señales RF | Cifrado SUCI (Subscription Concealed Identifier) | 3GPP TS 33.501 |

| Núcleo de Red (5GC) | Ataques de inyección en API | Autenticación OAuth 2.0 con JWT | RFC 6749 |

| Cadena de Suministro | Componentes comprometidos | Auditorías SBOM (Software Bill of Materials) | NTIA SBOM Framework |

| Gestión de Dispositivos IoT | Botnets en red móvil | Certificación GSMA NESAS | GSMA AN.0001 |

Estas medidas no solo aseguran el cumplimiento con EE.UU., sino que fortalecen la resiliencia nacional. Por instancia, en 2022, un incidente de ciberataque a una operadora chilena expuso datos de 1,5 millones de usuarios, destacando la necesidad de encriptación de datos en reposo con FIPS 140-2 validados módulos. La inversión en talento humano, mediante certificaciones como CISSP o CCNP Security, es crucial para operar estos sistemas complejos.

Implicaciones Económicas y Operativas para el Sector de Telecomunicaciones en Chile

La adopción de estas salvaguardas conlleva costos significativos, estimados en 500 millones de dólares para la rip-and-replace de equipos no confiables, según proyecciones de la FCC. Sin embargo, los beneficios superan estos desafíos: una red segura fomenta la inversión extranjera, con potencial para atraer alianzas en 6G y edge AI. Operativamente, la integración de IA para detección de amenazas, utilizando modelos de machine learning como LSTM para análisis de tráfico anómalo, puede reducir tiempos de respuesta de incidentes de horas a minutos.

En el ecosistema blockchain, que emerge en telecom para gestión de identidades, protocolos como GSMA’s Mobile Connect podrían implementarse para autenticación descentralizada, mitigando riesgos de concentración en proveedores centralizados. Chile, con su liderazgo en adopción blockchain en América Latina (Ley Fintech 2023), podría extender esto a telecom, utilizando smart contracts en Ethereum para auditorías automatizadas de cumplimiento.

Regulatoriamente, la Ley 21.180 de Transformación Digital de Chile exige protección de datos bajo la LGPD equivalente, alineándose con GDPR. No cumplir con las demandas de EE.UU. podría resultar en la suspensión del Visa Waiver, impactando el PIB en un 0,5% anual por reducción en turismo y negocios, según estimaciones del Banco Central de Chile.

Colaboración Internacional y Mejores Prácticas Globales

La cooperación con EE.UU. se enmarca en tratados como el Acuerdo de Asociación Transpacífico (TPP), que incluye capítulos sobre ciberseguridad. Países como Australia y el Reino Unido, también en Visa Waiver, han liderado transiciones exitosas: Australia prohibió Huawei en 2018 mediante la Security Legislation Amendment, invirtiendo en diversificación de proveedores. Técnicamente, esto involucró la validación de conformidad con el estándar ETSI EN 303 645 para IoT seguro.

En América Latina, Brasil y México han adoptado marcos similares, con Brasil’s ANATEL implementando inspecciones obligatorias de hardware 5G. Chile podría unirse a la Iniciativa de Seguridad 5G de la OEA, que promueve intercambio de inteligencia de amenazas vía plataformas como el CIRCL (Computer Incident Response Center Luxembourg) adaptadas regionalmente.

Mejores prácticas incluyen la adopción del modelo MITRE ATT&CK for ICS, adaptado a telecom, para mapear tácticas adversarias como reconnaissance en protocolos SS7 legacy. La transición a all-IP networks reduce exposiciones, pero requiere inversión en QoS (Quality of Service) para mantener latencia baja en aplicaciones críticas.

Conclusión: Hacia una Infraestructura Telefónica Resiliente y Confiable

En resumen, las declaraciones del embajador de EE.UU. subrayan la intersección entre seguridad cibernética en telecomunicaciones y relaciones diplomáticas, posicionando a Chile ante un punto de inflexión estratégico. Al implementar medidas técnicas rigurosas, como cifrado avanzado, segmentación de red y auditorías de cadena de suministro, el país no solo preservará su estatus en el Visa Waiver, sino que elevará su posición como hub tecnológico en la región. La colaboración bilateral, respaldada por estándares globales, asegurará una infraestructura resiliente frente a amenazas emergentes, fomentando innovación en IA y blockchain integradas a redes seguras. Para más información, visita la Fuente original.