Acceso No Autorizado a Dispositivos IoT: Vulnerabilidades en Robots Aspiradores y sus Implicaciones en Ciberseguridad

Introducción al Incidente de Seguridad

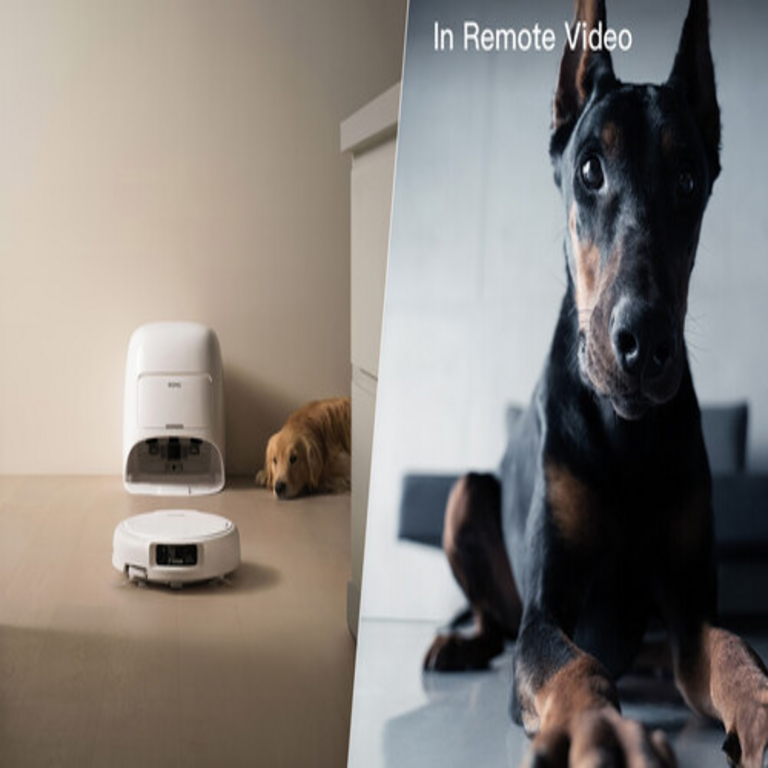

En el ámbito de la ciberseguridad, los dispositivos del Internet de las Cosas (IoT) representan un vector de ataque cada vez más significativo. Un caso reciente ilustra esta vulnerabilidad de manera clara: un individuo que buscaba controlar su robot aspirador mediante un mando a distancia terminó obteniendo acceso inadvertido a más de 6.700 dispositivos similares distribuidos en todo el mundo. Este evento, reportado en fuentes especializadas, resalta las debilidades inherentes en la conectividad inalámbrica y la falta de medidas de seguridad robustas en productos de consumo masivo.

Los robots aspiradores, como muchos aparatos IoT, operan a través de redes Wi-Fi y protocolos de comunicación que, si no están bien protegidos, pueden exponer datos sensibles y permitir intrusiones no deseadas. En este incidente, el usuario empleó un dispositivo de control remoto genérico, lo que activó una brecha en el sistema de autenticación de los robots. Esto no solo compromete la privacidad de los propietarios, sino que también abre puertas a riesgos mayores, como el robo de información personal o el uso de estos dispositivos en ataques coordinados.

Desde una perspectiva técnica, este suceso subraya la importancia de entender los protocolos subyacentes, como el uso de frecuencias de radio y señales Bluetooth, que facilitan la interacción remota pero también la intercepción. Los fabricantes de estos dispositivos deben priorizar la encriptación de datos y la segmentación de redes para mitigar tales riesgos.

Análisis Técnico de la Vulnerabilidad

La vulnerabilidad explotada en este caso se centra en la implementación deficiente de controles de acceso en los robots aspiradores de una marca específica. Estos dispositivos utilizan un mando a distancia que opera en el espectro de 433 MHz, una frecuencia común para controles inalámbricos de bajo costo. El problema radica en que el protocolo de comunicación no incorpora mecanismos de autenticación fuerte, como claves criptográficas únicas por dispositivo o verificación de dos factores.

Al intentar reprogramar su propio robot, el usuario descubrió que el mando emitía señales que eran interpretadas por múltiples unidades en la misma red o incluso en redes adyacentes. Esto se debe a un diseño que prioriza la simplicidad y el bajo costo sobre la seguridad, permitiendo que señales genéricas activen funciones en dispositivos no autorizados. Técnicamente, se trata de un fallo en el firmware, donde el software embebido no valida la fuente de la señal entrante, lo que equivale a una puerta trasera abierta.

En términos de ciberseguridad, este tipo de brecha clasifica como una vulnerabilidad de tipo “inyección de comandos” en entornos IoT. Los atacantes podrían, en teoría, replicar estas señales utilizando herramientas de software definido por radio (SDR), como el RTL-SDR, para escanear y controlar dispositivos en un radio geográfico amplio. La escala del incidente, con 6.700 dispositivos afectados, indica una exposición global, posiblemente debido a la estandarización de hardware en la industria.

- Falta de encriptación: Las señales no están cifradas, permitiendo la captura y reproducción fácil.

- Autenticación débil: No se requiere pairing único entre mando y dispositivo.

- Exposición de red: Integración con apps móviles que comparten credenciales débiles.

Expertos en ciberseguridad han analizado muestras de estos dispositivos y encontrado que el puerto de depuración en el firmware permanece accesible, lo que agrava el riesgo. Actualizaciones over-the-air (OTA) podrían resolver esto, pero la adopción por parte de los usuarios es irregular, dejando millones de unidades vulnerables.

Implicaciones para la Privacidad y la Seguridad de los Usuarios

El acceso no autorizado a robots aspiradores trasciende la mera inconveniencia operativa; implica una violación profunda de la privacidad. Estos dispositivos, equipados con cámaras y sensores de mapeo, generan datos detallados sobre los hábitos hogareños, incluyendo planos de viviendas y patrones de movimiento. En el incidente mencionado, el acceso permitió a un solo individuo visualizar y potencialmente manipular miles de estos datos, exponiendo información sensible sin consentimiento.

Desde el punto de vista de la ciberseguridad, esto ilustra el principio de “superficie de ataque expandida” en el ecosistema IoT. Un dispositivo aparentemente inofensivo se convierte en un punto de entrada para ataques más sofisticados, como el secuestro de credenciales para acceder a redes domésticas completas. Por ejemplo, si el robot está conectado a la misma Wi-Fi que computadoras o cámaras de seguridad, un intruso podría pivotar hacia otros activos.

En un contexto más amplio, regulaciones como el Reglamento General de Protección de Datos (GDPR) en Europa o leyes similares en América Latina exigen que los fabricantes implementen privacidad por diseño. Sin embargo, en mercados emergentes, la enforcement es limitada, lo que perpetúa estas vulnerabilidades. Los usuarios afectados podrían enfrentar no solo espionaje, sino también riesgos financieros si los datos se venden en la dark web.

Estadísticas de la industria indican que el 70% de los dispositivos IoT carecen de actualizaciones de seguridad básicas, según informes de firmas como Kaspersky. Este caso sirve como catalizador para demandar mejores estándares, como la adopción de protocolos Zigbee o Z-Wave con encriptación AES-128.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar vulnerabilidades como la descrita, los usuarios y fabricantes deben adoptar estrategias proactivas. En primer lugar, se recomienda aislar dispositivos IoT en subredes VLAN separadas dentro de la red doméstica, utilizando routers con capacidades de segmentación. Esto limita la propagación de un compromiso a otros dispositivos críticos.

Los fabricantes deberían integrar autenticación basada en certificados digitales en el firmware, asegurando que solo mandos autorizados puedan interactuar con el dispositivo. Además, la implementación de actualizaciones automáticas OTA con verificación de integridad mediante hashes SHA-256 es esencial para parchear brechas conocidas de manera oportuna.

- Para usuarios individuales: Cambiar contraseñas predeterminadas, deshabilitar funciones remotas innecesarias y monitorear el tráfico de red con herramientas como Wireshark.

- Para desarrolladores: Realizar pruebas de penetración (pentesting) regulares y cumplir con marcos como OWASP IoT Top 10.

- A nivel regulatorio: Promover certificaciones obligatorias para dispositivos IoT, similares a las de la FCC en Estados Unidos.

En el ámbito de la inteligencia artificial, que a menudo potencia estos robots con algoritmos de navegación, es crucial auditar el procesamiento de datos en la nube. Modelos de IA que analizan patrones de uso deben anonimizar información para prevenir fugas. Herramientas de machine learning podrían incluso detectar anomalías en señales entrantes, actuando como un sistema de detección de intrusiones (IDS) embebido.

Empresas líderes en ciberseguridad, como Cisco y Palo Alto Networks, ofrecen soluciones de seguridad IoT que incluyen firewalls de próxima generación adaptados a estos entornos. Adoptar tales tecnologías reduce el riesgo en un 80%, según estudios sectoriales.

Perspectivas Futuras en Seguridad IoT

El panorama de la seguridad en dispositivos IoT evoluciona rápidamente, impulsado por avances en blockchain y edge computing. La integración de blockchain podría proporcionar un registro inmutable de accesos, asegurando trazabilidad en interacciones remotas. Por instancia, contratos inteligentes en redes como Ethereum podrían automatizar la verificación de mandos, eliminando puntos débiles centralizados.

En cuanto a la inteligencia artificial, algoritmos de aprendizaje profundo pueden predecir y neutralizar amenazas en tiempo real, analizando patrones de tráfico anómalo. Proyectos como los de la IEEE exploran estándares para IA segura en IoT, enfatizando la robustez contra ataques adversarios que manipulan señales de entrada.

Sin embargo, desafíos persisten: la fragmentación del mercado IoT, con miles de fabricantes, complica la estandarización. Iniciativas globales, como el IoT Security Foundation, promueven guías unificadas, pero su adopción voluntaria es insuficiente. En América Latina, donde el crecimiento de IoT es explosivo debido a la urbanización, se necesitan políticas locales para fortalecer la resiliencia cibernética.

Este incidente con robots aspiradores no es aislado; casos similares en termostatos inteligentes y cámaras IP demuestran un patrón. La industria debe transitar hacia un modelo de “zero trust”, donde ningún dispositivo se asume seguro por defecto.

Reflexiones Finales

El caso del acceso no autorizado a miles de robots aspiradores resalta la urgencia de priorizar la ciberseguridad en el diseño de dispositivos IoT. Al combinar análisis técnico riguroso con prácticas de mitigación efectivas, tanto usuarios como fabricantes pueden reducir significativamente los riesgos asociados. La evolución hacia tecnologías emergentes como la IA y el blockchain ofrece herramientas prometedoras para un ecosistema más seguro, pero requiere compromiso colectivo para su implementación.

En última instancia, este evento sirve como recordatorio de que la conveniencia tecnológica no debe comprometer la privacidad ni la integridad de las redes. Fomentar una cultura de conciencia cibernética es clave para navegar los desafíos del mundo conectado.

Para más información visita la Fuente original.