Implementación de Sistemas de Autenticación Basada en Blockchain para Aplicaciones Web Seguras

En el ámbito de la ciberseguridad, la autenticación de usuarios representa un pilar fundamental para proteger las aplicaciones web contra accesos no autorizados. Tradicionalmente, los mecanismos de autenticación han dependido de contraseñas y tokens, pero estos métodos son vulnerables a ataques como el phishing, el brute force y las brechas de datos. La integración de la tecnología blockchain emerge como una solución innovadora que ofrece descentralización, inmutabilidad y mayor resistencia a manipulaciones. Este artículo explora en profundidad los conceptos técnicos clave para implementar sistemas de autenticación basada en blockchain, analizando protocolos, frameworks y mejores prácticas para audiencias profesionales en el sector de la tecnología y la ciberseguridad.

Conceptos Fundamentales de la Autenticación en Blockchain

La blockchain es una cadena de bloques distribuidos que registra transacciones de manera inmutable y transparente, utilizando criptografía para asegurar la integridad. En el contexto de la autenticación, se aprovecha el principio de claves públicas y privadas para verificar identidades sin necesidad de intermediarios centralizados. Un usuario genera un par de claves asimétricas: la clave privada permanece secreta y se utiliza para firmar transacciones, mientras que la clave pública se comparte para validar firmas.

El protocolo de consenso, como Proof of Work (PoW) o Proof of Stake (PoS), asegura que las validaciones sean distribuidas y no manipulables por un solo actor. Por ejemplo, en Ethereum, el estándar ERC-721 o ERC-1155 puede extenderse para tokens no fungibles que representen identidades únicas, permitiendo autenticaciones basadas en NFTs (Non-Fungible Tokens). Esto contrasta con sistemas tradicionales como OAuth 2.0, que dependen de servidores centralizados y son propensos a puntos únicos de falla.

Desde una perspectiva técnica, la autenticación blockchain implica el uso de hashes criptográficos, como SHA-256, para enlazar bloques y garantizar que cualquier alteración sea detectable. La inmutabilidad asegura que los logs de autenticación no puedan ser falsificados, lo cual es crucial para cumplir con regulaciones como el GDPR en Europa o la Ley Federal de Protección de Datos en Posesión de Particulares en México, que exigen trazabilidad en el manejo de datos personales.

Arquitectura Técnica de un Sistema de Autenticación Blockchain

La arquitectura de un sistema de este tipo se divide en capas: la capa de blockchain subyacente, la interfaz de usuario para la gestión de claves y la integración con aplicaciones web. En la capa base, se selecciona una blockchain adecuada; por instancia, Hyperledger Fabric para entornos permissioned (controlados), ideal para empresas, o Ethereum para redes públicas con mayor descentralización.

El flujo de autenticación inicia con el registro del usuario: se genera un wallet digital usando bibliotecas como Web3.js para JavaScript o ethers.js. El usuario firma un mensaje con su clave privada, que se envía a un smart contract desplegado en la blockchain. Este contrato verifica la firma contra la clave pública registrada, autorizando el acceso si coincide. Un ejemplo de código en Solidity para un smart contract básico sería:

- Definir una estructura para almacenar direcciones de usuarios:

mapping(address => bool) public authenticatedUsers; - Función de verificación:

function authenticate(address user, bytes memory signature, bytes32 messageHash) public view returns (bool) { return recoverSigner(messageHash, signature) == user; } - Integración con ECDSA (Elliptic Curve Digital Signature Algorithm) para la recuperación de firmantes.

En la capa de aplicación web, se utiliza un frontend en React o Vue.js con extensiones de wallet como MetaMask para manejar interacciones. La API RESTful del backend, implementada en Node.js con Express, actúa como puente, invocando funciones del smart contract vía proveedores RPC (Remote Procedure Call) como Infura o Alchemy.

Para optimizar el rendimiento, se incorporan soluciones de capa 2 como Polygon o Optimism, que reducen costos de gas y latencia en transacciones, esenciales para autenticaciones en tiempo real. La escalabilidad se mide en términos de throughput (transacciones por segundo), donde Ethereum principal alcanza alrededor de 15 TPS, mientras que soluciones layer-2 superan las 2000 TPS.

Protocolos y Estándares Relevantes

Entre los protocolos clave, DID (Decentralized Identifiers) del W3C proporciona un marco para identidades auto-soberanas, permitiendo a los usuarios controlar sus datos sin revelarlos completamente. Un DID se resuelve a un documento DID que incluye claves públicas y métodos de verificación, integrándose con blockchain mediante resolvers como el de uPort o Microsoft ION (Identity Overlay Network).

VC (Verifiable Credentials) complementa a DID, permitiendo la emisión de credenciales digitales firmadas criptográficamente, verificables sin acceso a bases de datos centrales. El estándar Verifiable Credentials Data Model 1.0 define la estructura JSON-LD para estas credenciales, asegurando interoperabilidad entre sistemas.

En términos de seguridad, se adhieren a estándares como FIDO2 para autenticación sin contraseñas, combinado con blockchain para almacenamiento distribuido. NIST SP 800-63B ofrece guías para autenticadores, recomendando MFA (Multi-Factor Authentication) donde un factor sea una firma blockchain. Riesgos como el ataque de 51% en PoW se mitigan seleccionando redes con alto hashrate, como Bitcoin o Ethereum post-merge.

Implementación Práctica: Pasos Detallados

Para desplegar un sistema, el primer paso es configurar el entorno de desarrollo. Instale Node.js versión 18 o superior y yarn como gestor de paquetes. Inicialice un proyecto con npx create-react-app blockchain-auth para el frontend y mkdir backend && cd backend && npm init -y para el servidor.

En el backend, integre Web3.js: npm install web3. Cree un archivo config.js con la URL del proveedor: const web3 = new Web3('https://mainnet.infura.io/v3/YOUR_PROJECT_ID');. Desarrolle el smart contract en Remix IDE, compilándolo y desplegándolo en una testnet como Sepolia.

El registro de usuario involucra generar un par de claves: const account = web3.eth.accounts.create();. Almacene la clave pública en el contrato: await contract.methods.register(account.address).send({from: adminAccount});. Para login, capture la firma: const signature = await web3.eth.personal.sign(messageHash, account.address); y verifíquela en el contrato.

En el frontend, use hooks de React para conectar MetaMask: const { ethereum } = window; const provider = new ethers.providers.Web3Provider(ethereum);. Maneje eventos de cadena con listeners para actualizaciones en tiempo real, asegurando que la aplicación responda a cambios en el estado de la blockchain.

Pruebas de seguridad incluyen simulaciones de ataques: use herramientas como Ganache para entornos locales y Truffle para testing de contratos. Verifique contra inyecciones SQL (aunque minimizadas por la descentralización) y ataques de replay mediante nonces en firmas.

Riesgos y Mitigaciones en la Implementación

A pesar de sus beneficios, los sistemas blockchain introducen riesgos específicos. La pérdida de claves privadas resulta en acceso permanente denegado, sin recuperación centralizada; mitígate con wallets hardware como Ledger o Trezor, que usan chips seguros HSM (Hardware Security Modules).

Los costos de transacción (gas fees) pueden ser prohibitivos en picos de uso; soluciones como batching de transacciones o migración a blockchains de bajo costo como Solana resuelven esto. La privacidad es otro desafío: transacciones públicas exponen patrones de uso; use zero-knowledge proofs (ZKP) con protocolos como zk-SNARKs en Zcash o Ethereum para pruebas de conocimiento sin revelar datos.

Regulatoriamente, en Latinoamérica, leyes como la LGPD en Brasil exigen minimización de datos, alineada con identidades auto-soberanas. Beneficios incluyen reducción de fraudes en un 90% según estudios de Deloitte, y mayor confianza del usuario al eliminar honeypots de contraseñas.

Casos de Uso en Aplicaciones Web

En e-commerce, la autenticación blockchain habilita pagos directos peer-to-peer sin procesadores como Stripe, usando stablecoins ERC-20. Por ejemplo, una plataforma como OpenBazaar integra wallets para compras seguras.

En salud, sistemas como MedRec de MIT usan blockchain para acceso controlado a registros médicos, donde pacientes otorgan permisos temporales vía smart contracts. En finanzas descentralizadas (DeFi), protocolos como Aave verifican identidades para préstamos sin KYC centralizado.

Para redes sociales, proyectos como Steemit recompensan contenido con tokens, autenticando usuarios vía firmas. En IoT, dispositivos como sensores en supply chain autentican comandos con blockchain, previniendo tampering.

Comparación con Métodos Tradicionales

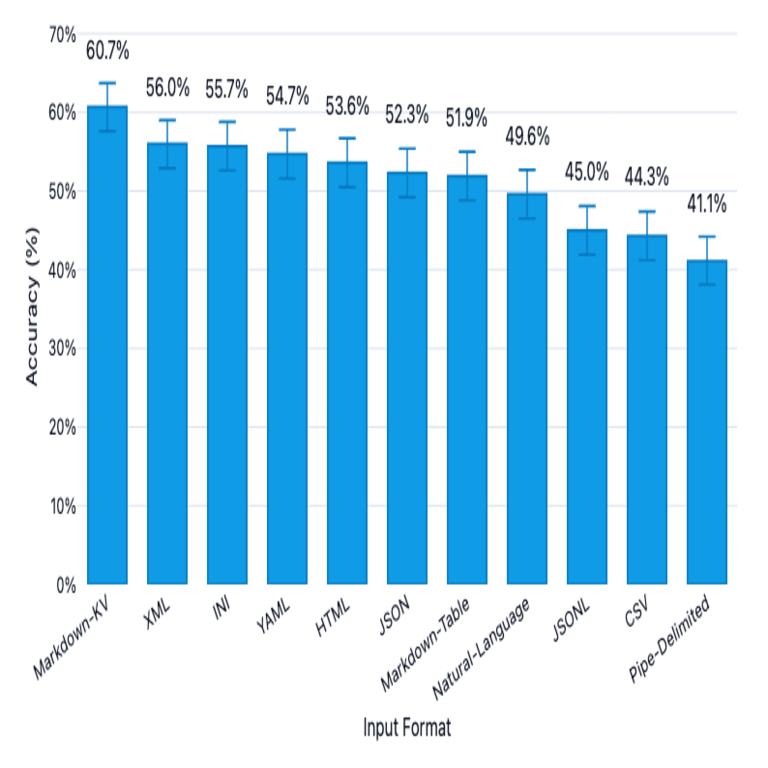

Tabla comparativa de autenticación:

| Método | Centralización | Resistencia a Ataques | Escalabilidad | Costo |

|---|---|---|---|---|

| Contraseñas + DB | Alta | Baja (brechas comunes) | Alta | Bajo |

| OAuth/JWT | Media | Media (token theft) | Media | Medio |

| Blockchain-based | Baja | Alta (inmutabilidad) | Variable (layer-2) | Variable (gas fees) |

Esta comparación resalta la superioridad en seguridad de blockchain, aunque con trade-offs en usabilidad inicial.

Mejores Prácticas y Recomendaciones

Adopte auditorías de código con herramientas como Mythril o Slither para detectar vulnerabilidades en smart contracts. Implemente rate limiting en APIs para prevenir spam de transacciones. Eduque a usuarios en gestión de semillas (seed phrases) con recuperación social vía Shamir’s Secret Sharing.

Para compliance, integre oráculos como Chainlink para datos off-chain verificados. Monitoree con herramientas como Tenderly para debugging en vivo. En entornos enterprise, use consortia blockchains como Quorum para privacidad mejorada.

Implicaciones Operativas y Futuras

Operativamente, estos sistemas reducen costos de mantenimiento al eliminar servidores de autenticación, pero requieren expertise en criptografía. En Latinoamérica, adopción crece con iniciativas como el sandbox regulatorio de la CNBV en México para fintech blockchain.

Futuramente, la convergencia con IA para detección de anomalías en firmas mejorará la robustez, usando modelos de machine learning para predecir comportamientos maliciosos basados en patrones de transacción.

En resumen, la implementación de autenticación basada en blockchain transforma la seguridad de aplicaciones web, ofreciendo un paradigma descentralizado y resiliente. Para más información, visita la Fuente original.