Los Agentes de IA No Sustituyen la Búsqueda Vectorial: Aumentan su Complejidad de Implementación

Introducción a la Búsqueda Vectorial en Sistemas de IA

La búsqueda vectorial representa un pilar fundamental en el desarrollo de sistemas de inteligencia artificial modernos, particularmente en aplicaciones que involucran el procesamiento de lenguaje natural y la recuperación de información. Esta técnica consiste en transformar datos no estructurados, como texto o imágenes, en representaciones vectoriales de alta dimensión que capturan similitudes semánticas. A través de algoritmos como los embeddings generados por modelos de lenguaje grandes (LLM), se facilita la comparación eficiente entre consultas y documentos almacenados en bases de datos vectoriales.

En el contexto de la ciberseguridad y las tecnologías emergentes, la búsqueda vectorial se ha vuelto esencial para tareas como la detección de anomalías en redes, el análisis de amenazas basadas en inteligencia artificial y la gestión de datos en blockchain. Por ejemplo, en entornos de IA, permite identificar patrones en grandes volúmenes de logs de seguridad sin necesidad de búsquedas basadas en palabras clave exactas, lo que mejora la precisión y reduce el tiempo de respuesta.

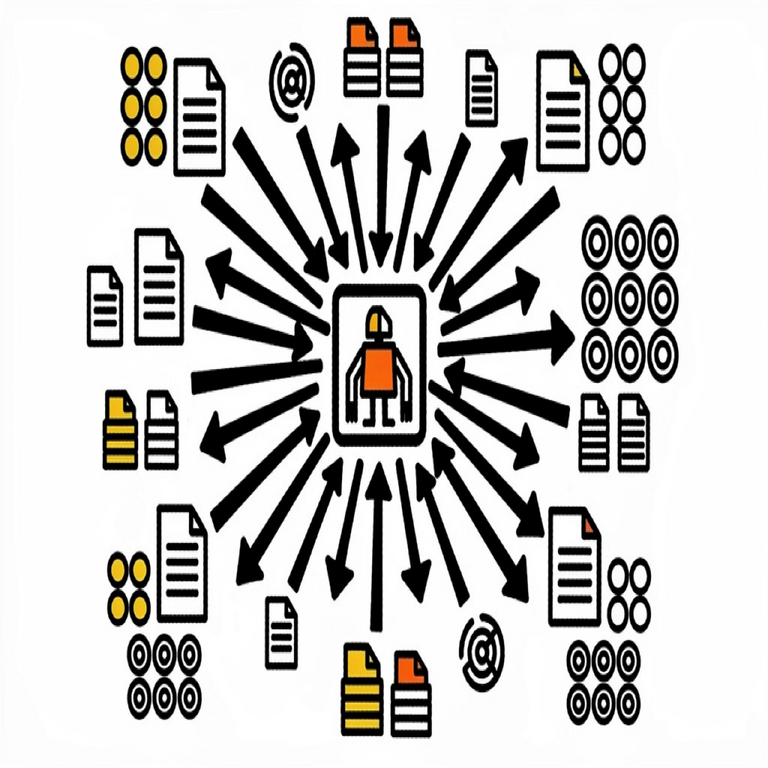

Sin embargo, con la proliferación de agentes de IA —sistemas autónomos capaces de razonar, planificar y ejecutar acciones—, surge un debate sobre su impacto en la búsqueda vectorial. Lejos de reemplazarla, estos agentes introducen capas adicionales de complejidad que exigen una implementación más robusta y precisa de la tecnología vectorial.

El Rol de los Agentes de IA en Entornos Inteligentes

Los agentes de IA se definen como entidades software que interactúan con su entorno para lograr objetivos específicos mediante un ciclo de percepción, razonamiento y acción. En aplicaciones de ciberseguridad, un agente podría monitorear flujos de tráfico de red en tiempo real, identificar posibles brechas y responder automáticamente, como aislando un segmento comprometido. En el ámbito de la blockchain, agentes inteligentes podrían validar transacciones complejas o optimizar contratos inteligentes basados en condiciones dinámicas.

Estos agentes dependen en gran medida de mecanismos de recuperación de información para tomar decisiones informadas. Aquí es donde la búsqueda vectorial entra en juego: proporciona el contexto necesario al recuperar documentos o datos relevantes de repositorios vastos. Por instancia, un agente dedicado a la detección de fraudes en transacciones blockchain podría usar vectores para comparar patrones de comportamiento con historiales previos, asegurando una evaluación semántica profunda.

No obstante, la autonomía de los agentes amplifica la necesidad de precisión en la búsqueda vectorial. Un error en la recuperación de vectores podría llevar a decisiones erróneas, como falsos positivos en alertas de seguridad, con consecuencias graves en entornos críticos como la protección de datos sensibles o la integridad de cadenas de bloques.

Por Qué los Agentes Complican la Implementación de la Búsqueda Vectorial

La integración de agentes de IA no elimina la búsqueda vectorial; al contrario, la hace más desafiante debido a la dinámica iterativa de su operación. Tradicionalmente, una búsqueda vectorial simple implica una consulta única contra un índice estático. Sin embargo, los agentes realizan múltiples rondas de interacción: generan consultas refinadas basadas en respuestas previas, lo que requiere que el sistema vectorial maneje actualizaciones en tiempo real y contextos evolutivos.

En términos técnicos, esto implica desafíos en la indexación y el escalado. Bases de datos vectoriales como Pinecone o FAISS deben soportar inserciones y eliminaciones frecuentes sin degradar el rendimiento de búsqueda. Para un agente en ciberseguridad, que podría procesar streams de datos de sensores IoT, la latencia en la búsqueda vectorial podría significar la diferencia entre detectar una intrusión a tiempo o sufrir una brecha.

Además, la complejidad surge de la necesidad de manejar ruido semántico. Los agentes generan consultas que evolucionan, incorporando feedback del usuario o del entorno, lo que puede introducir ambigüedades. Por ejemplo, en un sistema de IA para análisis de blockchain, un agente podría refinar una consulta inicial sobre “transacciones sospechosas” a algo más específico como “patrones de lavado de dinero en wallets anónimas”, exigiendo que la búsqueda vectorial capture matices sutiles sin perder relevancia.

Otro aspecto crítico es la gestión de la dimensionalidad de los vectores. Modelos como BERT o GPT producen embeddings de cientos de dimensiones, y con agentes que operan en bucles, el volumen de cómputo aumenta exponencialmente. Esto demanda optimizaciones como aproximaciones de búsqueda (e.g., HNSW o IVF) para mantener la eficiencia, especialmente en despliegues edge computing para ciberseguridad en dispositivos móviles.

Desafíos Técnicos Específicos en la Integración

Uno de los principales obstáculos es la evaluación de la relevancia en contextos multi-turno. En búsquedas vectoriales estándar, la similitud coseno o euclidiana basta para rankear resultados. Pero con agentes, se requiere un scoring contextual que considere la historia de la conversación. Esto podría involucrar técnicas híbridas, combinando búsqueda vectorial con grafos de conocimiento para enriquecer el contexto.

En el dominio de la IA y blockchain, la privacidad añade otra capa de complejidad. Los vectores deben generarse y almacenarse de manera que preserven la confidencialidad, utilizando federated learning o encriptación homomórfica. Un agente que analiza datos distribuidos en nodos blockchain no puede comprometer la soberanía de los datos; por ende, la búsqueda vectorial debe ser segura por diseño, evitando fugas durante la recuperación.

La escalabilidad también es un reto. Con agentes desplegados en flotas grandes —piense en miles de bots de seguridad en una red corporativa—, el throughput de la búsqueda vectorial se convierte en un cuello de botella. Soluciones como sharding distribuido o cachés inteligentes son necesarias, pero su implementación correcta demanda expertise en arquitectura de sistemas distribuidos.

Finalmente, la robustez ante adversarios es paramount en ciberseguridad. Ataques como el envenenamiento de embeddings podrían manipular la búsqueda vectorial, llevando a agentes a recuperar información sesgada. Mitigar esto requiere validaciones continuas y monitoreo de la integridad de los vectores, integrando principios de zero-trust en el pipeline de IA.

Mejores Prácticas para una Implementación Efectiva

Para superar estas complejidades, los desarrolladores deben adoptar un enfoque sistemático. Primero, seleccione modelos de embedding apropiados al dominio: para ciberseguridad, modelos fine-tuned en datasets de amenazas como el de MITRE ATT&CK aseguran vectores más discriminativos.

Segundo, implemente pipelines híbridos que combinen búsqueda vectorial con otros métodos. Por ejemplo, use RAG (Retrieval-Augmented Generation) donde los agentes consulten vectores para augmentar prompts a LLMs, mejorando la precisión en tareas como la generación de reportes de incidentes en blockchain.

Tercero, priorice la optimización de rendimiento. Emplee índices aproximados para búsquedas rápidas y evalúe métricas como recall@K y latencia bajo carga. En entornos de IA, herramientas como Milvus o Weaviate facilitan esta gestión, con soporte para actualizaciones dinámicas requeridas por agentes.

Cuarto, incorpore mecanismos de retroalimentación. Los agentes deben aprender de interacciones pasadas, refinando vectores mediante técnicas de active learning. Esto es crucial en tecnologías emergentes, donde los patrones de amenaza evolucionan rápidamente.

Quinto, asegure la gobernanza. En ciberseguridad, audite regularmente el sistema vectorial para sesgos o vulnerabilidades, cumpliendo estándares como NIST para IA. Para blockchain, integre vectores en smart contracts verificables, manteniendo la inmutabilidad.

Estas prácticas no solo mitigan la complejidad introducida por los agentes, sino que elevan la búsqueda vectorial a un componente estratégico en ecosistemas de IA avanzados.

Implicaciones en Ciberseguridad, IA y Blockchain

En ciberseguridad, una búsqueda vectorial robusta habilitada para agentes permite sistemas proactivos de defensa. Imagine un agente que, al detectar un vector de ataque vía similitud semántica en logs, orquesta respuestas automatizadas como parches dinámicos o cuarentenas, reduciendo el tiempo medio de detección (MTTD) de horas a minutos.

En inteligencia artificial, los agentes impulsan aplicaciones como chatbots empresariales o asistentes virtuales en supply chains blockchain, donde la precisión vectorial asegura decisiones basadas en datos relevantes, minimizando alucinaciones en LLMs.

Respecto a blockchain, la búsqueda vectorial facilita la interoperabilidad entre cadenas, permitiendo a agentes recuperar metadatos de transacciones cross-chain mediante embeddings. Esto es vital para DeFi, donde agentes autónomos gestionan portafolios, requiriendo búsquedas vectoriales seguras y eficientes para evaluar riesgos en tiempo real.

La convergencia de estos campos subraya que invertir en una búsqueda vectorial sofisticada no es opcional; es esencial para el éxito de arquitecturas agent-based.

Reflexiones Finales

En resumen, los agentes de IA enriquecen los sistemas inteligentes al agregar autonomía y adaptabilidad, pero exigen una búsqueda vectorial más refinada y resiliente. Ignorar esta complejidad podría socavar la efectividad de aplicaciones en ciberseguridad, IA y blockchain, donde la precisión es sinónimo de confianza y seguridad. Al abordar estos desafíos con rigor técnico, las organizaciones pueden desbloquear el potencial completo de estas tecnologías, pavimentando el camino para innovaciones seguras y escalables.

Para más información visita la Fuente original.