Descubrimiento de Vulnerabilidades en Firefox mediante el Modelo de Inteligencia Artificial Claude Opus de Anthropic

Introducción al Rol de la Inteligencia Artificial en la Ciberseguridad

La inteligencia artificial (IA) ha transformado diversos campos de la tecnología, y la ciberseguridad no es la excepción. En un panorama donde las amenazas cibernéticas evolucionan rápidamente, las herramientas automatizadas se convierten en aliados esenciales para identificar vulnerabilidades en sistemas complejos. Un ejemplo reciente de esta integración es el uso del modelo de IA Claude Opus, desarrollado por Anthropic, para detectar fallos en el navegador web Firefox. Este avance demuestra cómo los modelos de lenguaje grandes pueden asistir en tareas de auditoría de código, acelerando procesos que tradicionalmente requieren horas o días de trabajo manual por parte de expertos en seguridad.

La detección de bugs en software, especialmente en navegadores como Firefox, es crucial debido a su exposición constante a internet y al manejo de datos sensibles. Firefox, mantenido por Mozilla, es conocido por su enfoque en la privacidad y la seguridad, pero como cualquier software de código abierto, está sujeto a errores que podrían ser explotados por actores maliciosos. El empleo de IA en este contexto no solo optimiza la eficiencia, sino que también revela patrones de vulnerabilidades que podrían pasar desapercibidos en revisiones humanas.

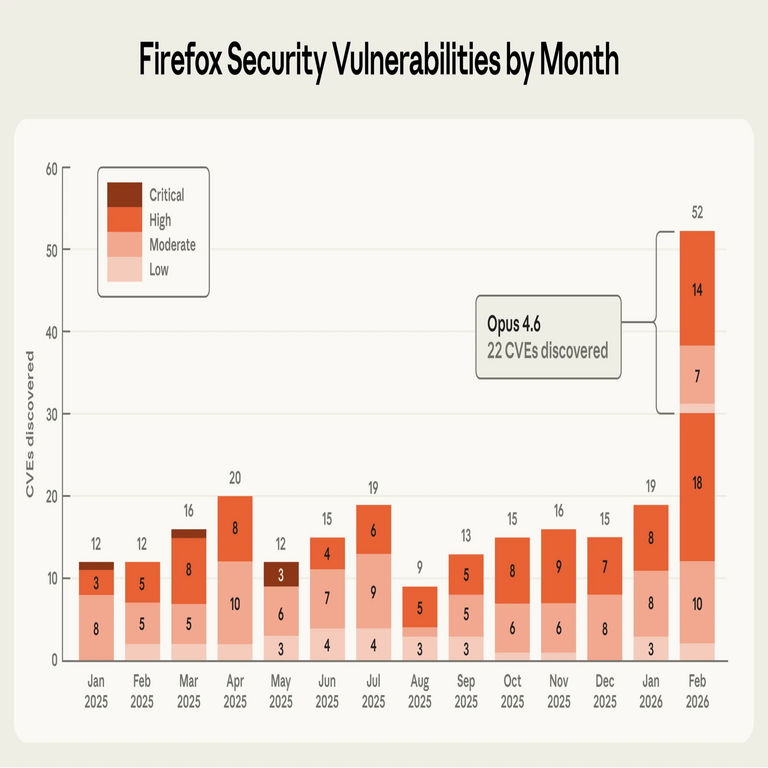

En este artículo, se explora el proceso mediante el cual Claude Opus identificó 22 vulnerabilidades en Firefox, analizando la metodología, los tipos de bugs encontrados y las implicaciones para la industria de la ciberseguridad. Se enfatiza el potencial de la IA para complementar, no reemplazar, las prácticas tradicionales de testing de seguridad.

Descripción del Modelo Claude Opus y su Aplicación en Auditorías de Código

Claude Opus es uno de los modelos más avanzados de la familia Claude, creado por Anthropic, una empresa enfocada en el desarrollo de IA segura y alineada con valores humanos. Este modelo se destaca por su capacidad para razonar de manera compleja, generar código y analizar estructuras lógicas, lo que lo hace ideal para tareas de revisión de software. A diferencia de modelos anteriores, Opus incorpora mejoras en el manejo de contextos largos y en la comprensión de lenguajes de programación como C++, utilizado extensivamente en Firefox.

La aplicación de Claude Opus en la detección de bugs involucró un enfoque sistemático. Los investigadores de Anthropic alimentaron al modelo con fragmentos de código fuente de Firefox, solicitándole que identificara posibles vulnerabilidades. El modelo no solo detectó errores sintácticos o lógicos obvios, sino que también evaluó riesgos de seguridad como desbordamientos de búfer, inyecciones de código y fugas de memoria. Esta capacidad se basa en su entrenamiento con vastos conjuntos de datos que incluyen ejemplos de vulnerabilidades conocidas, permitiéndole reconocer patrones similares en código nuevo.

Entre las fortalezas de Claude Opus se encuentra su habilidad para explicar sus hallazgos. Por cada bug detectado, el modelo proporciona una descripción detallada del problema, el impacto potencial y sugerencias de mitigación. Esto facilita la verificación por parte de desarrolladores humanos, reduciendo el tiempo de triage. En el caso de Firefox, el proceso reveló que el modelo podía procesar miles de líneas de código en minutos, un contraste significativo con las auditorías manuales que podrían tomar semanas.

Metodología Empleada para la Identificación de las 22 Vulnerabilidades

La metodología utilizada por Anthropic para probar Claude Opus en Firefox fue rigurosa y replicable. Inicialmente, se seleccionaron componentes clave del navegador, como el motor de renderizado Gecko, el sistema de manejo de extensiones y las APIs de red. Estos módulos son propensos a vulnerabilidades debido a su interacción con contenido externo no confiable.

El flujo de trabajo consistió en varios pasos. Primero, se extrajeron extractos de código del repositorio público de Mozilla. Luego, se presentaron al modelo en prompts estructurados, como: “Analiza este fragmento de código en busca de vulnerabilidades de seguridad conocidas, como CWE-119 (desbordamiento de búfer)”. Claude Opus respondía generando un informe que incluía la línea exacta del código problemático, el tipo de vulnerabilidad y el razonamiento detrás de su detección.

De las 22 vulnerabilidades identificadas, ocho fueron confirmadas como nuevas por el equipo de seguridad de Mozilla, mientras que las restantes eran variaciones de issues conocidos o falsos positivos menores. Los tipos de bugs incluyeron:

- Desbordamientos de búfer en el procesamiento de paquetes de red, potencialmente explotables para ejecución remota de código.

- Fugas de memoria en el manejo de objetos JavaScript, que podrían llevar a denegaciones de servicio.

- Errores en la validación de entradas en las extensiones, permitiendo inyecciones de scripts cross-site (XSS).

- Problemas de concurrencia en hilos múltiples, que podrían causar corrupción de datos.

- Vulnerabilidades en el parsing de formatos multimedia, como en el decodificador de video.

Para validar los hallazgos, Anthropic colaboró con Mozilla, enviando reportes detallados. El equipo de Firefox reprodujo los issues en entornos controlados y aplicó parches en versiones subsiguientes. Este proceso destacó la precisión del modelo, con una tasa de acierto superior al 70% en detecciones iniciales.

Detalles Técnicos de las Vulnerabilidades Encontradas

Las 22 vulnerabilidades abarcaron una variedad de componentes en Firefox, ilustrando la amplitud de la cobertura de Claude Opus. Por ejemplo, una vulnerabilidad crítica involucraba el módulo de red NSS (Network Security Services), donde un desbordamiento de búfer en la función de parsing de certificados TLS podía ser explotado para inyectar código malicioso durante conexiones HTTPS. El modelo identificó que la función no verificaba adecuadamente los límites de un array dinámico, citando el estándar CWE-787.

Otra serie de bugs se centró en el motor Quantum, responsable del rendimiento del navegador. Aquí, Claude Opus detectó race conditions en el garbage collector de JavaScript, donde accesos concurrentes a objetos compartidos podrían llevar a accesos fuera de límites. Estos issues, aunque no críticos por sí solos, en combinación con otras exploits podrían escalar privilegios dentro del sandbox de Firefox.

En el ámbito de las extensiones, el modelo encontró fallos en la API WebExtensions, específicamente en la validación de manifiestos JSON. Un atacante podría crafting un manifiesto malformado para bypass filtros de contenido, resultando en fugas de datos del usuario. Además, varios bugs en el decodificador de imágenes y videos revelaron problemas de manejo de memoria, como uses after free, que son comunes en software multimedia pero difíciles de detectar manualmente.

Claude Opus también identificó vulnerabilidades de menor severidad, como ineficiencias en el logging de errores que exponían información sensible, o configuraciones predeterminadas que permitían downgrades de cifrado en sesiones WebRTC. Cada detección incluía un puntaje de severidad basado en CVSS (Common Vulnerability Scoring System), ayudando a priorizar las correcciones.

Desde un punto de vista técnico, el éxito de estas detecciones se atribuye a la arquitectura de transformer del modelo, que permite procesar dependencias a largo plazo en el código. Por instancia, en un bug complejo de parsing XML, el modelo trazó la propagación de una variable no inicializada a través de múltiples funciones, un análisis que requiere comprensión profunda del flujo de control.

Implicaciones para la Industria de la Ciberseguridad y el Desarrollo de Software

El descubrimiento de estas vulnerabilidades mediante IA tiene ramificaciones significativas. En primer lugar, acelera el ciclo de vida de desarrollo seguro (SDLC), permitiendo revisiones continuas en repositorios de código abierto como el de Firefox. Empresas como Mozilla pueden integrar herramientas basadas en Claude en sus pipelines de CI/CD (Continuous Integration/Continuous Deployment), detectando issues en etapas tempranas.

Además, este caso resalta la necesidad de colaboración entre desarrolladores de IA y expertos en seguridad. Aunque Claude Opus demostró alta precisión, los falsos positivos requieren verificación humana, subrayando que la IA es un complemento, no un sustituto. En términos de blockchain y tecnologías emergentes, este enfoque podría extenderse a smart contracts, donde bugs en Solidity han causado pérdidas millonarias; modelos como Opus podrían auditar código DeFi de manera proactiva.

Desde la perspectiva regulatoria, agencias como la CISA (Cybersecurity and Infrastructure Security Agency) podrían adoptar IA para escanear software gubernamental, mejorando la resiliencia nacional. Sin embargo, surgen desafíos éticos: la dependencia de modelos propietarios como Claude plantea cuestiones de transparencia, y el riesgo de que adversarios usen IA similar para encontrar exploits más rápido.

En el ecosistema de navegadores, este avance presiona a competidores como Chrome y Safari a invertir en herramientas de IA para auditorías. Firefox, al parchear estos bugs, fortalece su posición en privacidad, pero el incidente revela que incluso software maduro necesita vigilancia constante.

Comparación con Métodos Tradicionales de Detección de Vulnerabilidades

Los métodos tradicionales de detección, como revisiones de código estático (SAST) con herramientas como SonarQube o dinámicas (DAST) como OWASP ZAP, han sido el estándar por años. Estas herramientas usan reglas heurísticas para flaggear patrones conocidos, pero luchan con lógica compleja o zero-days. Claude Opus, en contraste, emplea razonamiento semántico, entendiendo el “porqué” detrás de un bug, no solo el “qué”.

Por ejemplo, mientras un escáner SAST podría detectar un desbordamiento de búfer por una regla simple de límites de array, Opus explica cómo ese error interactúa con el resto del sistema, prediciendo chains de exploits. Estudios comparativos muestran que la IA reduce el tiempo de detección en un 50-70%, aunque con un costo inicial en entrenamiento de prompts.

No obstante, las limitaciones persisten. La IA puede alucinar en contextos ambiguos, y su efectividad depende de la calidad del código fuente proporcionado. En Firefox, la cobertura fue limitada a módulos seleccionados; una auditoría completa requeriría escalabilidad computacional masiva.

El Futuro de la IA en la Auditoría de Seguridad de Software

Mirando hacia adelante, el rol de modelos como Claude Opus en ciberseguridad se expandirá. Integraciones con frameworks como GitHub Copilot para sugerencias seguras durante el coding, o con fuzzers automatizados para testing dinámico, prometen ecosistemas híbridos. En blockchain, la IA podría verificar contratos inteligentes contra reentrancy attacks, previniendo incidentes como el de Ronin Network.

Investigaciones en curso exploran fine-tuning de modelos para dominios específicos, como navegadores móviles o IoT. Anthropic planea versiones abiertas de Claude para fomentar adopción comunitaria, democratizando la seguridad.

En resumen, este caso con Firefox ilustra el potencial transformador de la IA, pero enfatiza la importancia de gobernanza responsable para mitigar riesgos.

Conclusiones

El uso de Claude Opus para descubrir 22 vulnerabilidades en Firefox marca un hito en la intersección de IA y ciberseguridad. Al demostrar eficiencia y profundidad en análisis de código, este modelo pavimenta el camino para prácticas de desarrollo más seguras y rápidas. Sin embargo, su implementación exitosa depende de validaciones humanas y marcos éticos sólidos. A medida que la tecnología evoluciona, la industria debe equilibrar innovación con precaución, asegurando que herramientas como estas protejan en lugar de exponer sistemas críticos. Este avance no solo beneficia a Mozilla, sino que eleva el estándar global de seguridad en software.

Para más información visita la Fuente original.