El Empleo de Inteligencia Artificial en la Creación de Malware Avanzado para Linux: Análisis del Caso VoidLink

Introducción al Escenario de Amenazas en Sistemas Linux

Los sistemas operativos basados en Linux han representado históricamente un bastión de seguridad en entornos empresariales y de servidores, gracias a su arquitectura robusta y su enfoque en la permisividad controlada. Sin embargo, la evolución de las amenazas cibernéticas ha introducido desafíos significativos, particularmente con el auge de malware diseñado específicamente para estos entornos. En los últimos años, los atacantes han diversificado sus tácticas, pasando de exploits genéricos a herramientas personalizadas que explotan vulnerabilidades inherentes al kernel Linux y sus distribuciones populares como Ubuntu, CentOS y Debian.

El malware para Linux no es un fenómeno nuevo; desde los primeros troyanos como Backdoor.Linux en la década de 2000, hasta campañas más recientes como el ransomware BadRabbit, estos programas maliciosos han buscado comprometer la integridad de sistemas críticos. Lo que distingue el panorama actual es la integración de tecnologías emergentes, como la inteligencia artificial (IA), que permiten a los desarrolladores crear amenazas más sofisticadas y evasivas. Este artículo examina un caso emblemático: VoidLink, un malware para Linux desarrollado con asistencia de IA, destacando cómo esta tecnología acelera y optimiza la creación de herramientas maliciosas.

La proliferación de IA accesible, a través de modelos de lenguaje grandes como GPT-4 y herramientas de generación de código, ha democratizado el desarrollo de software malicioso. Desarrolladores con conocimientos limitados pueden ahora generar código funcional, depurarlo y adaptarlo a objetivos específicos, reduciendo el tiempo de desarrollo de meses a horas. En el contexto de Linux, donde la comunidad open-source fomenta la innovación, esta fusión representa un riesgo latente para infraestructuras críticas, incluyendo nubes híbridas y dispositivos IoT.

El Desarrollo de VoidLink: Integración de IA en el Proceso Creativo

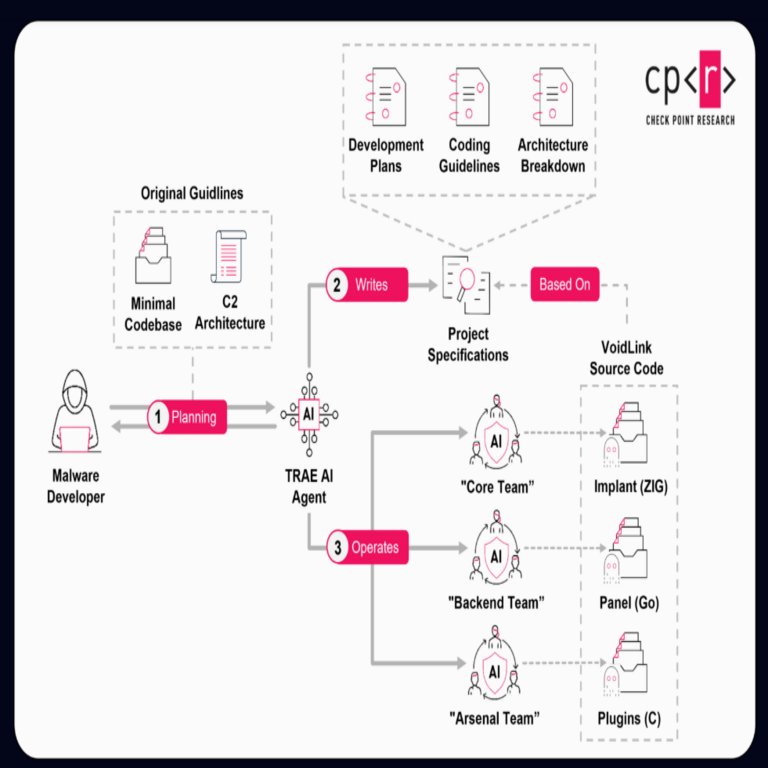

VoidLink surgió como un proyecto experimental liderado por un solo desarrollador, quien utilizó herramientas de IA para construir un malware multifuncional capaz de infectar sistemas Linux de manera sigilosa. El proceso comenzó con la definición de requisitos: el malware debía incluir capacidades de persistencia, exfiltración de datos, ejecución remota y evasión de detección, todo ello adaptado al ecosistema Linux.

Utilizando interfaces de IA como ChatGPT y GitHub Copilot, el desarrollador generó fragmentos de código iniciales en lenguajes como C y Python, comunes en el desarrollo de malware para Unix-like systems. Por ejemplo, la IA asistió en la creación de un loader que inyecta payloads en procesos legítimos, aprovechando llamadas al sistema como ptrace y fork para evitar firmas antivirus tradicionales. Esta asistencia no solo aceleró la codificación, sino que también sugirió optimizaciones, como el uso de ofuscación polimórfica para variar el código en cada infección.

Una fase clave fue la integración de módulos de comunicación. La IA ayudó a implementar protocolos cifrados basados en TLS sobre puertos no estándar, permitiendo que VoidLink se conecte a servidores de comando y control (C2) sin levantar sospechas. Además, se incorporaron técnicas de sandbox evasion, donde el malware verifica el entorno de ejecución mediante chequeos de archivos como /proc/cpuinfo y /sys/class/dmi/id/product_name, deteniendo su actividad si detecta análisis automatizado.

El rol de la IA se extendió a la depuración y pruebas. El desarrollador utilizó prompts detallados para simular escenarios de ejecución en Linux, corrigiendo errores comunes como manejo inadecuado de señales SIGTERM o fugas de memoria en hilos multitareas. Esto resultó en un binario compacto de menos de 100 KB, con un footprint mínimo que lo hace ideal para ataques dirigidos contra servidores web y bases de datos.

Características Técnicas de VoidLink

VoidLink se distingue por su arquitectura modular, dividida en componentes que operan de forma independiente pero coordinada. El núcleo principal es un dropper que se descarga desde un enlace remoto y se ejecuta con privilegios elevados mediante exploits de escalada como Dirty COW o vulnerabilidades en SUID binaries.

Entre sus funcionalidades destacadas se encuentra la persistencia a través de cron jobs y systemd services. Por instancia, el malware modifica el archivo /etc/crontab para programar ejecuciones periódicas, o crea unidades de servicio personalizadas que se inician al boot. Esto asegura que, incluso tras reinicios, VoidLink permanezca activo.

En términos de exfiltración, VoidLink emplea técnicas de steganografía para ocultar datos en imágenes o archivos de log, transmitiéndolos vía DNS tunneling o HTTP POST requests disfrazados como tráfico legítimo. La IA fue instrumental en generar algoritmos de compresión y encriptación personalizados, utilizando bibliotecas como OpenSSL adaptadas para Linux.

- Capacidad de Propagación: VoidLink incluye un worm module que escanea redes locales en busca de shares SMB vulnerables o servicios SSH expuestos, utilizando credenciales débiles extraídas de historiales de comandos.

- Evasión de Detección: Implementa rootkit-like behaviors, como la intercepción de llamadas a sys_read y sys_write para filtrar logs de actividad maliciosa.

- Payloads Dinámicos: Soporta la carga de módulos adicionales en runtime, permitiendo al operador C2 adaptar el malware a amenazas específicas, como keylogging en entornos de terminal o ransomware en particiones montadas.

Desde un punto de vista técnico, VoidLink aprovecha el modelo de permisos de Linux (user, group, other) para operar con bajo privilegio inicialmente, escalando solo cuando es necesario. Esto minimiza el ruido en sistemas de monitoreo como SELinux o AppArmor, que podrían alertar sobre cambios en políticas de seguridad.

Implicaciones en la Ciberseguridad de Entornos Linux

La aparición de VoidLink subraya la vulnerabilidad creciente de Linux ante amenazas impulsadas por IA. Tradicionalmente, los defensores han confiado en herramientas como YARA rules y heurísticas basadas en firmas para detectar malware. Sin embargo, la naturaleza generativa de la IA permite crear variantes que evaden estas defensas, produciendo código único en cada iteración.

En infraestructuras críticas, como centros de datos y clouds públicas (AWS, Azure), este malware podría comprometer miles de instancias simultáneamente. Por ejemplo, un ataque exitoso podría llevar a la pérdida de datos sensibles en entornos de machine learning, donde modelos de IA se entrenan sobre datasets confidenciales.

Las implicaciones éticas son profundas: la accesibilidad de IA reduce la barrera de entrada para actores no estatales, potencialmente aumentando el volumen de ataques. Organizaciones deben invertir en defensas proactivas, como behavioral analysis con machine learning propio, para contrarrestar estas amenazas. Herramientas como Falco o OSSEC pueden monitorear anomalías en tiempo real, detectando patrones como conexiones C2 inusuales.

Además, el caso de VoidLink resalta la necesidad de regulación en el uso de IA para fines maliciosos. Iniciativas como las directrices de la UE sobre IA de alto riesgo podrían extenderse a herramientas de codificación, requiriendo auditorías en modelos que generen software executable.

Estrategias de Mitigación y Mejores Prácticas

Para contrarrestar malware como VoidLink, las organizaciones deben adoptar un enfoque multicapa. En primer lugar, endurecer la configuración de Linux mediante el principio de menor privilegio: deshabilitar servicios innecesarios con systemctl disable y aplicar parches regulares via apt update o yum update.

La segmentación de redes es crucial; utilizando firewalls como iptables o firewalld, se pueden restringir conexiones salientes a puertos específicos, bloqueando intentos de exfiltración. Monitoreo continuo con SIEM systems, integrando logs de /var/log/auth.log y kernel logs, permite detectar intrusiones tempranas.

- Actualizaciones y Parches: Mantener kernels actualizados mitiga exploits conocidos; por ejemplo, el parche para CVE-2023-XXXX en ptrace previene inyecciones.

- Detección Basada en IA: Emplear modelos de anomaly detection que analicen patrones de CPU y memoria para identificar comportamientos maliciosos.

- Entrenamiento del Personal: Educar a administradores en reconocimiento de phishing y manejo seguro de scripts generados por IA.

En el ámbito de la respuesta a incidentes, herramientas como Volatility para memory forensics pueden extraer artefactos de VoidLink de dumps de RAM, facilitando la atribución y recuperación.

Análisis de Tendencias Futuras en Malware Impulsado por IA

Más allá de VoidLink, la tendencia apunta a una integración más profunda de IA en ciberamenazas. Futuros malwares podrían incorporar aprendizaje autónomo, adaptándose en tiempo real a defensas mediante reinforcement learning. Por ejemplo, un agente IA podría optimizar rutas de propagación basándose en feedback de entornos infectados.

En Linux, esto podría manifestarse en malwares que exploten contenedores Docker o Kubernetes, inyectando payloads en imágenes de registry público. La comunidad open-source responde con proyectos como Tetragon, que usa eBPF para tracing de kernel-level activities, ofreciendo visibilidad granular contra amenazas evasivas.

La colaboración internacional es esencial; foros como el Forum of Incident Response and Security Teams (FIRST) pueden estandarizar sharing de IOCs (Indicators of Compromise) para malwares IA-generados, incluyendo hashes de binarios y patrones de red.

Conclusiones

El desarrollo de VoidLink ilustra cómo la inteligencia artificial transforma el paisaje de la ciberseguridad, empoderando a desarrolladores individuales para crear herramientas potentes y adaptables contra sistemas Linux. Aunque esta tecnología ofrece beneficios en innovación legítima, su mal uso exige una respuesta vigilante de la industria. Al priorizar defensas robustas, educación continua y regulación ética, las organizaciones pueden mitigar estos riesgos y preservar la integridad de sus entornos digitales.

En última instancia, el equilibrio entre avance tecnológico y seguridad radica en la responsabilidad compartida: desarrolladores de IA deben implementar safeguards contra abusos, mientras que defensores cibernéticos evolucionan hacia paradigmas predictivos. Solo así se mantendrá la resiliencia de Linux como pilar de la computación moderna.

Para más información visita la Fuente original.