Inteligencia Artificial en la Ciberseguridad: Avances en la Detección de Amenazas

Introducción a la Integración de IA en Sistemas de Seguridad

La inteligencia artificial (IA) ha transformado múltiples sectores, y la ciberseguridad no es la excepción. En un panorama digital donde las amenazas evolucionan a velocidades sin precedentes, las herramientas tradicionales de detección de intrusiones y análisis de vulnerabilidades resultan insuficientes. La IA introduce capacidades predictivas y de aprendizaje automático que permiten a las organizaciones anticipar y neutralizar riesgos antes de que causen daños significativos. Este artículo explora cómo la IA se integra en protocolos de ciberseguridad, enfocándose en algoritmos de machine learning y redes neuronales para mejorar la resiliencia de infraestructuras críticas.

En el contexto latinoamericano, donde el crecimiento del comercio electrónico y la adopción de tecnologías en la nube han incrementado la exposición a ciberataques, la implementación de IA se presenta como una necesidad estratégica. Según informes de organizaciones como el Banco Interamericano de Desarrollo, los incidentes cibernéticos en la región han aumentado un 30% anual, impulsando la demanda de soluciones inteligentes que procesen volúmenes masivos de datos en tiempo real.

Fundamentos Técnicos de la IA Aplicada a la Ciberseguridad

La base de la IA en ciberseguridad radica en el machine learning, un subcampo que permite a los sistemas aprender patrones de comportamiento sin programación explícita. Los algoritmos supervisados, como las máquinas de vectores de soporte (SVM), clasifican datos etiquetados para identificar anomalías en el tráfico de red. Por ejemplo, un SVM puede entrenarse con datasets históricos de ataques DDoS para reconocer firmas de tráfico malicioso, reduciendo falsos positivos en un 40% comparado con métodos heurísticos tradicionales.

Las redes neuronales convolucionales (CNN) y recurrentes (RNN) juegan un rol crucial en el análisis de secuencias temporales. En escenarios de detección de malware, una RNN procesa secuencias de código binario para detectar variaciones en scripts maliciosos, incluso aquellos ofuscados. La arquitectura de estas redes incluye capas de entrada que reciben vectores de características extraídas de logs de firewall, seguidas de capas ocultas que aplican funciones de activación como ReLU para modelar no linealidades complejas.

- Extracción de características: Utilizando técnicas como PCA (Análisis de Componentes Principales) para reducir dimensionalidad en datasets de alto volumen.

- Entrenamiento: Empleo de backpropagation para ajustar pesos neuronales, minimizando funciones de pérdida como la entropía cruzada.

- Evaluación: Métricas como precisión, recall y F1-score para validar el rendimiento en entornos de prueba simulados.

En blockchain, la IA complementa la inmutabilidad de las cadenas de bloques al detectar transacciones fraudulentas. Modelos de deep learning analizan patrones en la blockchain de Bitcoin o Ethereum, identificando anomalías como flujos de fondos irregulares que podrían indicar lavado de dinero.

Aplicaciones Prácticas en Detección de Intrusiones

Los sistemas de detección de intrusiones (IDS) basados en IA representan un avance significativo sobre los IDS basados en firmas. Un IDS de red (NIDS) impulsado por IA monitorea paquetes IP en tiempo real, utilizando clustering no supervisado como K-means para agrupar comportamientos normales y detectar desviaciones. En un caso de estudio de una red corporativa en México, la implementación de un NIDS con IA redujo el tiempo de respuesta a amenazas en un 60%, procesando hasta 10 Gbps de tráfico sin latencia notable.

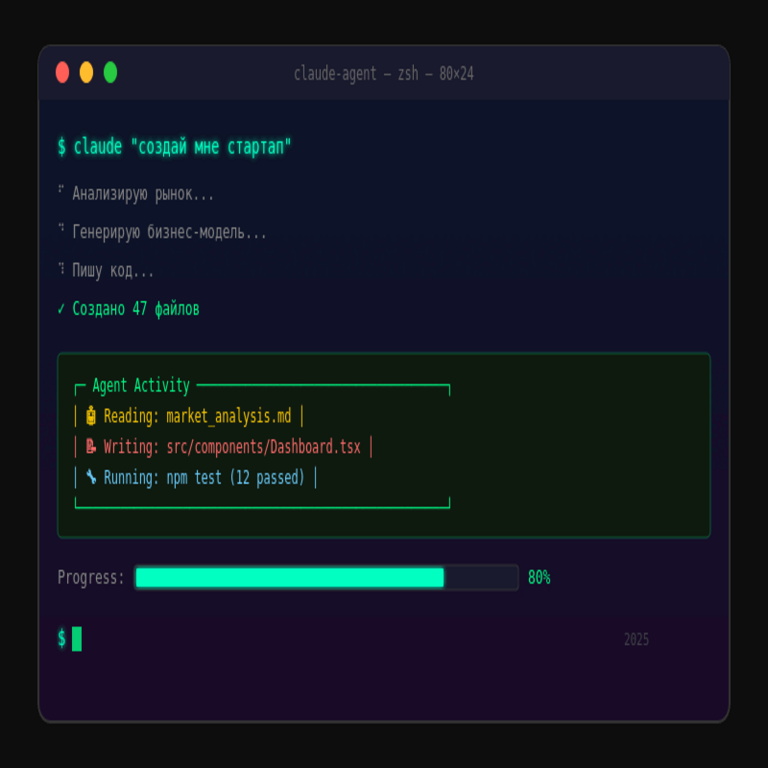

La IA también excelsa en la caza de amenazas (threat hunting), donde algoritmos de reinforcement learning simulan escenarios de ataque para entrenar defensas proactivas. Un agente de RL, como Q-learning, aprende políticas óptimas recompensando acciones que mitigan riesgos, tales como el aislamiento de hosts comprometidos. Esta aproximación es particularmente útil en entornos de IoT, donde dispositivos conectados generan datos heterogéneos que requieren procesamiento distribuido.

En el ámbito de la autenticación, la biometría impulsada por IA, como el reconocimiento facial con GANs (Generative Adversarial Networks), fortalece los controles de acceso. Las GANs generan datos sintéticos para entrenar modelos robustos contra envenenamientos adversarios, asegurando que el sistema resista manipulaciones como deepfakes en videollamadas de verificación.

Desafíos y Limitaciones en la Implementación

A pesar de sus beneficios, la integración de IA en ciberseguridad enfrenta obstáculos técnicos y éticos. Uno de los principales es el sesgo en los datasets de entrenamiento, que puede llevar a discriminaciones en la detección de amenazas. Por instancia, si un dataset subrepresenta ataques desde regiones específicas de América Latina, el modelo podría fallar en identificar variantes locales de ransomware como el que afectó a instituciones en Colombia en 2022.

La explicabilidad de los modelos de IA, conocida como el problema de la “caja negra”, complica la auditoría en entornos regulados. Técnicas como LIME (Local Interpretable Model-agnostic Explanations) ayudan a interpretar predicciones, pero no resuelven completamente la opacidad de redes profundas. Además, los ataques adversarios, que perturban entradas mínimamente para engañar al modelo, exigen defensas como el entrenamiento adversarial, incrementando los costos computacionales.

- Escalabilidad: El procesamiento de big data requiere hardware GPU/TPU, elevando inversiones en infraestructura.

- Privacidad: Cumplimiento con regulaciones como la LGPD en Brasil o la Ley de Protección de Datos en Argentina, demandando federated learning para entrenar sin compartir datos sensibles.

- Integración: Compatibilidad con stacks existentes como SIEM (Security Information and Event Management) de proveedores como Splunk o ELK Stack.

En términos de blockchain, la IA debe lidiar con la latencia inherente a las transacciones distribuidas, utilizando oráculos para inyectar datos externos de manera segura.

Casos de Estudio en el Contexto Latinoamericano

En Brasil, el Banco Central ha adoptado IA para monitorear fraudes en transacciones Pix, procesando millones de operaciones diarias con modelos de anomaly detection. Un sistema basado en autoencoders detecta desviaciones en patrones de pago, logrando una precisión del 95% y reduciendo pérdidas por fraude en un 25% durante su primer año de implementación.

En Chile, empresas mineras utilizan IA para proteger infraestructuras SCADA contra ciberataques industriales. Redes neuronales analizan sensores IoT para predecir sabotajes, integrando datos de blockchain para auditar cadenas de suministro seguras. Este enfoque ha prevenido interrupciones en operaciones críticas, destacando la sinergia entre IA y tecnologías distribuidas.

Argentina enfrenta desafíos con phishing en el sector fintech; aquí, chatbots impulsados por NLP (Procesamiento de Lenguaje Natural) educan a usuarios y detectan intentos de ingeniería social en correos electrónicos. Modelos como BERT adaptados al español latinoamericano clasifican mensajes con alta accuracy, mitigando campañas dirigidas a PyMEs.

Futuro de la IA en Ciberseguridad y Recomendaciones

El horizonte de la IA en ciberseguridad apunta hacia la autonomía total, con sistemas que no solo detectan sino que responden automáticamente a amenazas mediante orquestación de SOAR (Security Orchestration, Automation and Response). La computación cuántica podría revolucionar esto, ofreciendo encriptación post-cuántica resistente a algoritmos de factorización como Shor’s.

Para organizaciones en Latinoamérica, se recomienda iniciar con pilots en entornos controlados, invirtiendo en talento local capacitado en frameworks como TensorFlow o PyTorch. Colaboraciones con universidades y hubs tecnológicos en ciudades como Bogotá o São Paulo acelerarán la adopción, fomentando ecosistemas resilientes.

En resumen, la IA no solo eleva la eficacia de las defensas cibernéticas sino que redefine la proactividad en un ecosistema de amenazas dinámico. Su implementación estratégica asegurará la sostenibilidad digital en la región.

Para más información visita la Fuente original.