La Integración de la Inteligencia Artificial en la Robótica Militar: Hacia un Futuro Autónomo

Introducción al Paradigma de la Automatización en Defensa

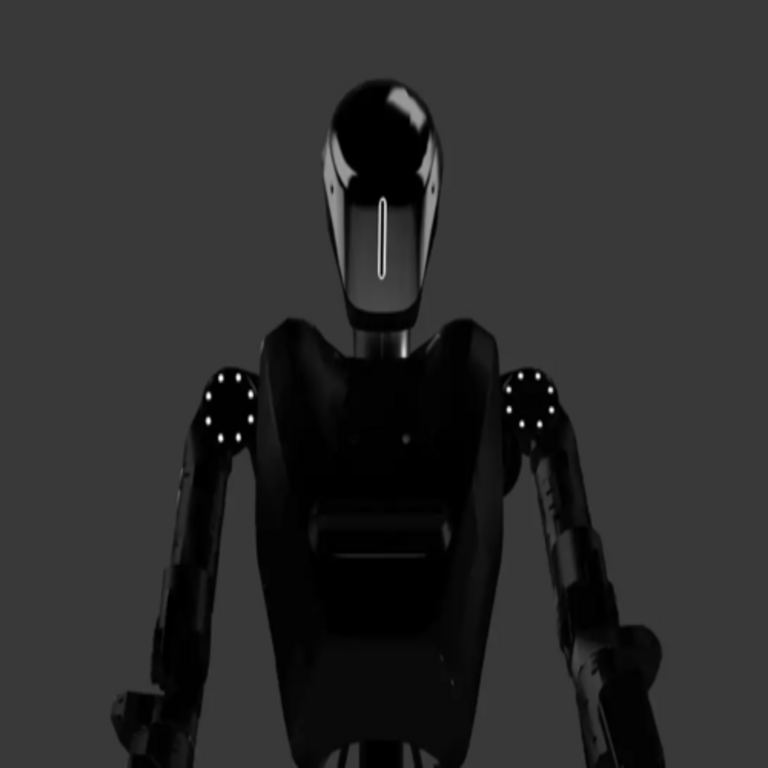

En el ámbito de la ciberseguridad y las tecnologías emergentes, la inteligencia artificial (IA) ha transformado radicalmente los enfoques de defensa nacional. La propuesta de una empresa estadounidense para reemplazar hasta 50.000 efectivos humanos en el ejército con sistemas robóticos autónomos representa un hito en esta evolución. Este plan, que evoca narrativas ficticias como las de James Cameron en sus obras cinematográficas, subraya la convergencia entre innovación tecnológica y estrategia militar. La IA no solo optimiza operaciones logísticas, sino que introduce capacidades predictivas y reactivas en entornos de alto riesgo, minimizando la exposición humana a amenazas.

Desde una perspectiva técnica, estos sistemas integran algoritmos de aprendizaje profundo para procesar datos en tiempo real, provenientes de sensores multispectrales y redes de comunicación seguras. En ciberseguridad, esto implica el despliegue de protocolos de encriptación cuántica-resistente para proteger comandos y datos contra intrusiones cibernéticas. La blockchain emerge como un componente clave, asegurando la integridad de las cadenas de mando distribuidas, donde cada transacción robótica se valida de manera inmutable.

Arquitectura Técnica de los Sistemas Robóticos Autónomos

La arquitectura subyacente de estos robots militares se basa en una integración modular de hardware y software. El núcleo es un procesador de IA embebido, capaz de ejecutar modelos de redes neuronales convolucionales (CNN) para el reconocimiento visual y de objetos en entornos dinámicos. Por ejemplo, un dron autónomo podría emplear visión por computadora para identificar amenazas a distancias de hasta 10 kilómetros, utilizando algoritmos como YOLO (You Only Look Once) optimizados para bajo consumo energético.

En términos de movilidad, los sistemas terrestres incorporan actuadores hidráulicos y ruedas omnidireccionales, controlados por controladores PID (Proporcional-Integral-Derivativo) adaptativos que responden a perturbaciones del terreno. Para operaciones aéreas, los cuadricópteros o vehículos no tripulados (UAV) dependen de sistemas de navegación inercial fusionados con GPS diferencial, mitigando jamming satelital mediante algoritmos de IA que predicen trayectorias alternativas.

- Procesamiento de Datos: Sensores LiDAR y radar generan terabytes de datos por hora, procesados mediante edge computing para decisiones locales, reduciendo latencia a milisegundos.

- Seguridad Cibernética: Firewalls basados en IA detectan anomalías en flujos de red, empleando machine learning para clasificar ataques zero-day.

- Integración Blockchain: Cada robot actúa como nodo en una red blockchain, registrando acciones para auditorías forenses inalterables.

Esta modularidad permite escalabilidad: un enjambre de 1.000 unidades podría coordinarse vía protocolos de comunicación mesh, donde la IA colectiva optimiza rutas colectivas usando algoritmos genéticos para maximizar cobertura territorial.

Avances en Inteligencia Artificial para Toma de Decisiones Autónomas

La toma de decisiones en estos sistemas representa el pináculo de la IA aplicada a la defensa. Modelos de refuerzo learning, como Q-learning profundo, permiten a los robots aprender de simulaciones virtuales antes de desplegarse en campo. En un escenario hipotético, un robot podría evaluar riesgos éticos y tácticos, priorizando objetivos basados en reglas predefinidas codificadas en lenguajes formales como Alloy para verificación lógica.

Desde el ángulo de la ciberseguridad, la IA debe contrarrestar amenazas como el envenenamiento de datos adversariales, donde inputs manipulados inducen errores en el reconocimiento. Técnicas de robustez, como el entrenamiento adversarial, fortalecen los modelos contra tales vectores. Además, la federación de aprendizaje permite que múltiples unidades compartan conocimiento sin centralizar datos sensibles, preservando la privacidad operativa.

En blockchain, smart contracts automatizan autorizaciones: un contrato podría requerir consenso de tres nodos para activar un armamento, previniendo comandos falsos. Esto integra criptografía de curva elíptica para firmas digitales eficientes, asegurando que solo comandos verificados se ejecuten.

Implicaciones Éticas y Regulatorias en la Automatización Militar

La transición hacia ejércitos autónomos plantea desafíos éticos profundos. La Convención sobre Ciertas Armas Convencionales (CCW) discute la prohibición de armas letales autónomas (LAWS), enfatizando la necesidad de supervisión humana en el ciclo de decisión. Técnicamente, esto se traduce en “kill switches” implementados vía hardware seguro, como chips TPM (Trusted Platform Module) que responden a señales de override remoto.

En ciberseguridad, la vulnerabilidad a ciberataques masivos podría escalar conflictos; un breach en la red de control podría redirigir enjambres enteros. Mitigaciones incluyen zero-trust architectures, donde cada interacción se autentica continuamente, y simulaciones Monte Carlo para predecir impactos de fallos sistémicos.

- Riesgos Éticos: Sesgos en datasets de entrenamiento podrían llevar a discriminación en targeting, requiriendo auditorías de fairness en IA.

- Regulaciones: Cumplimiento con estándares como NIST SP 800-53 para controles de seguridad en sistemas críticos.

- Blockchain para Transparencia: Ledgers públicos (anonimizados) para rastrear despliegues, fomentando accountability internacional.

Estas consideraciones no solo abordan riesgos, sino que guían el desarrollo responsable, alineando innovación con principios humanitarios.

Desafíos Técnicos en la Implementación a Escala

Escalar a 50.000 unidades exige avances en supply chain segura. La fabricación debe incorporar materiales compuestos resistentes a EMP (pulsos electromagnéticos), con coatings stealth para evadir detección radar. En software, el despliegue over-the-air (OTA) actualizaciones requiere canales encriptados, usando protocolos como TLS 1.3 con perfect forward secrecy.

La interoperabilidad entre sistemas legacy y nuevos es crítica; APIs RESTful seguras facilitan la integración, mientras que middleware basado en IA resuelve conflictos semánticos en comandos. En términos de energía, baterías de estado sólido con recarga inalámbrica vía resonancia magnética extienden autonomía a 72 horas, crucial para misiones prolongadas.

Blockchain resuelve problemas de trazabilidad en logística: cada componente se tokeniza como NFT único, permitiendo verificación de autenticidad desde la cadena de suministro hasta el campo. Esto previene sabotajes en la fase de procurement, un vector común en ciberespionaje estatal.

Innovaciones en Sensores y Percepción Multisensorial

La percepción es el cornerstone de la autonomía. Sensores fusionados combinan datos de cámaras térmicas, acústicos y hyperspectrales, procesados por algoritmos de Kalman extendido para estimación de estado precisa. En entornos urbanos densos, la IA emplea SLAM (Simultaneous Localization and Mapping) para navegar sin GPS, construyendo mapas 3D en tiempo real.

Para ciberseguridad, sensores de integridad hardware detectan tampering físico, activando modos de aislamiento. La IA predictiva usa series temporales ARIMA para anticipar fallos en sensores, programando mantenimientos proactivos y reduciendo downtime operativo.

- Fusión de Datos: Técnicas bayesianas integran probabilidades de múltiples fuentes para robustez contra ruido.

- Blockchain en Sensores: Hashing de lecturas sensoriales en bloques distribuidos para verificación inmutable.

- Avances Emergentes: Neuromorphic computing para procesamiento eficiente, mimetizando redes neuronales biológicas.

Estos avances elevan la precisión de detección al 99%, superando limitaciones humanas en escenarios de baja visibilidad.

El Rol de la Blockchain en la Coordinación Distribuida

En un ejército robótico, la blockchain proporciona un framework descentralizado para coordinación. Usando consensus mechanisms como Proof-of-Stake adaptado para bajo latencia, los robots validan acciones colectivas sin un punto central de fallo. Smart contracts en Ethereum o Hyperledger Fabric automatizan tácticas: por instancia, un contrato podría asignar recursos basados en umbrales de amenaza detectados por IA.

Desde ciberseguridad, la inmutabilidad previene replay attacks, donde comandos antiguos se reutilizan maliciosamente. Integración con IA permite oráculos que feedean datos off-chain (como inteligencia satelital) de manera segura, verificando fuentes vía zero-knowledge proofs.

Escalabilidad se logra con sharding, dividiendo la red en subredes por zona geográfica, manteniendo throughput alto durante operaciones masivas.

Perspectivas Futuras y Tendencias en Tecnologías Emergentes

El horizonte incluye IA cuántica para optimización de rutas en enjambres masivos, resolviendo problemas NP-hard en segundos. En ciberseguridad, post-quantum cryptography protegerá contra amenazas futuras, como Shor’s algorithm en computación cuántica.

Blockchain evolucionará hacia DAOs (Decentralized Autonomous Organizations) para gobernanza de flotas robóticas, donde stakeholders votan actualizaciones vía tokens. Integración con 5G/6G habilitará latencia sub-milisegundo, esencial para sincronización en tiempo real.

Estas tendencias prometen un paradigma donde la defensa es proactiva, prediciendo conflictos vía análisis de big data y simulaciones agent-based.

Conclusiones y Reflexiones Finales

La propuesta de automatizar fuerzas militares con IA y robótica autónoma marca un punto de inflexión en la intersección de ciberseguridad, inteligencia artificial y tecnologías emergentes. Aunque ofrece eficiencia y reducción de riesgos humanos, demanda marcos éticos y técnicos robustos para mitigar vulnerabilidades. La integración de blockchain asegura transparencia y resiliencia, pavimentando el camino para despliegues seguros a escala. En última instancia, este avance no solo redefine la guerra moderna, sino que impulsa innovaciones aplicables a sectores civiles, desde rescate hasta vigilancia ambiental, siempre priorizando la responsabilidad tecnológica.

Para más información visita la Fuente original.