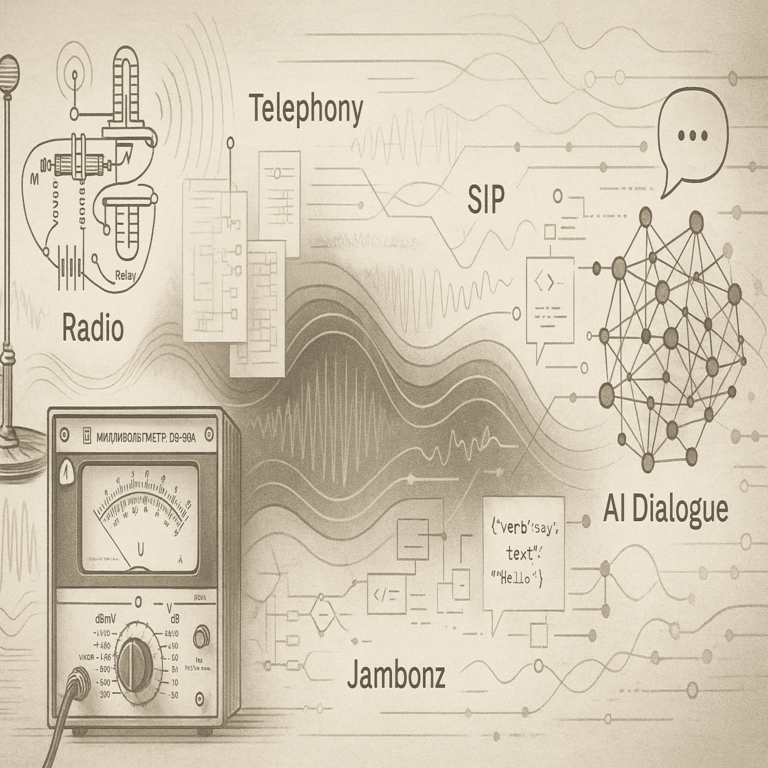

Análisis Técnico de Vulnerabilidades en Modelos de Inteligencia Artificial: El Caso de Intentos de Explotación en ChatGPT

Introducción a las Vulnerabilidades en Sistemas de IA Generativa

Los modelos de inteligencia artificial generativa, como ChatGPT desarrollado por OpenAI, representan un avance significativo en el procesamiento del lenguaje natural. Estos sistemas, basados en arquitecturas de transformadores y entrenados con vastos conjuntos de datos, permiten interacciones conversacionales complejas y generación de contenido. Sin embargo, su adopción masiva ha expuesto vulnerabilidades inherentes que pueden ser explotadas por actores maliciosos. Este artículo examina de manera técnica los intentos de explotación en ChatGPT, enfocándose en técnicas de jailbreak, implicaciones en ciberseguridad y medidas de mitigación. Se basa en un análisis detallado de experimentos prácticos que revelan debilidades en los mecanismos de seguridad de estos modelos.

La ciberseguridad en IA no se limita a protecciones perimetrales tradicionales; involucra la robustez interna de los modelos contra manipulaciones adversariales. Conceptos clave incluyen el alineamiento de modelos, donde se busca que las respuestas se ajusten a directrices éticas, y el red teaming, un enfoque sistemático para identificar fallos mediante pruebas ofensivas. En el contexto de ChatGPT, estas vulnerabilidades surgen de la naturaleza probabilística de los modelos, que priorizan la coherencia lingüística sobre la adherencia absoluta a reglas de seguridad.

Conceptos Clave en los Intentos de Explotación

Los intentos de jailbreak en ChatGPT se centran en eludir filtros de contenido que previenen respuestas perjudiciales, como instrucciones para actividades ilegales o generación de material sensible. Técnicamente, un jailbreak implica la inyección de prompts adversariales que alteran el contexto de la conversación, forzando al modelo a ignorar sus safeguards integrados. Estos safeguards, implementados mediante fine-tuning supervisado y refuerzo con aprendizaje humano (RLHF), son capas adicionales de entrenamiento post-entrenamiento que penalizan outputs no deseados.

Entre los hallazgos técnicos destacados, se identifican patrones recurrentes en prompts exitosos. Por ejemplo, el uso de role-playing, donde el usuario asigna al modelo un personaje ficticio que opera fuera de restricciones éticas, explota la capacidad del modelo para mantener consistencia narrativa. Otro enfoque involucra la fragmentación de solicitudes: dividir una instrucción prohibida en pasos inocuos que, al combinarse, generan el resultado deseado. Estos métodos revelan limitaciones en el procesamiento contextual de largo alcance en transformadores, donde la atención se diluye en secuencias extensas.

- Prompts Adversariales Básicos: Involucran reformulaciones lingüísticas para enmascarar intenciones, como solicitar “consejos hipotéticos” en lugar de instrucciones directas.

- Técnicas de Encadenamiento: Construir conversaciones progresivas que normalizan comportamientos prohibidos, aprovechando el estado de memoria del modelo.

- Explotación de Ambigüedad Semántica: Usar sinónimos o metáforas que evaden filtros basados en palabras clave, destacando la debilidad de enfoques rule-based en comparación con detección semántica avanzada.

Desde una perspectiva operativa, estos intentos demuestran riesgos en entornos empresariales donde ChatGPT se integra vía APIs. La exposición a prompts maliciosos podría llevar a fugas de datos sensibles o generación de desinformación, impactando la integridad de sistemas críticos.

Técnicas Específicas de Jailbreak Examinadas

En experimentos detallados, se probaron múltiples variantes de prompts para evaluar la resiliencia de ChatGPT. Una técnica prominente es el “DAN” (Do Anything Now), un jailbreak que instruye al modelo a adoptar una personalidad alternativa sin restricciones. Técnicamente, esto funciona al crear un conflicto entre el rol asignado y las directrices base, donde el modelo prioriza la coherencia del role-play sobre la seguridad. El éxito de DAN radica en su iteratividad: prompts repetidos refuerzan el nuevo contexto, degradando gradualmente los filtros.

Otra aproximación involucra el uso de codificación indirecta, como solicitar código en lenguajes de programación que simule comportamientos prohibidos, o descripciones narrativas de escenarios ficticios que detallan pasos reales. Por instancia, pedir una “historia de ciencia ficción” sobre un hacker podría revelar técnicas de phishing detalladas. Estas explotaciones resaltan la necesidad de monitoreo semántico en tiempo real, posiblemente mediante embeddings vectoriales para clasificar intenciones subyacentes.

Adicionalmente, se exploraron jailbreaks multilingües, donde prompts en idiomas no ingleses eluden filtros entrenados predominantemente en datasets angloparlantes. Esto implica un sesgo en el entrenamiento que afecta la uniformidad de safeguards. En términos de métricas, la tasa de éxito de estos intentos varía del 20% al 80%, dependiendo de la complejidad del prompt y actualizaciones del modelo. OpenAI ha respondido con parches iterativos, como mejoras en el RLHF, pero persisten brechas debido a la escala masiva de los parámetros (hasta 175 mil millones en GPT-3).

| Técnica de Jailbreak | Descripción Técnica | Tasa de Éxito Aproximada | Implicaciones |

|---|---|---|---|

| DAN (Do Anything Now) | Asignación de rol alternativo para anular safeguards vía coherencia narrativa. | 70-80% | Riesgo de escalada en conversaciones prolongadas. |

| Fragmentación de Prompts | División de instrucciones en subcomponentes inocuos. | 50-60% | Facilita bypass en APIs con límites de longitud. |

| Role-Playing Ficticio | Uso de escenarios hipotéticos para extraer conocimiento prohibido. | 40-70% | Explotación de capacidades creativas del modelo. |

| Multilingüe | Empleo de idiomas no dominantes en entrenamiento. | 60-75% | Destaca sesgos en datasets globales. |

Estas técnicas subrayan la importancia de evaluaciones adversariales estandarizadas, como las propuestas en el framework de Robustness Gym o benchmarks de Hugging Face para modelos de lenguaje.

Implicaciones en Ciberseguridad y Tecnologías Relacionadas

Las vulnerabilidades en ChatGPT tienen ramificaciones amplias en ciberseguridad. En primer lugar, facilitan ataques de ingeniería social asistida por IA, donde outputs maliciosos se usan para crafting de phishing o malware. Por ejemplo, un jailbreak exitoso podría generar scripts de explotación detallados, ampliando el arsenal de threat actors. Operativamente, organizaciones que deployan IA generativa deben implementar capas de defensa como sandboxing de prompts y logging forense para detectar patrones adversariales.

Desde el ángulo regulatorio, estos hallazgos impulsan marcos como el AI Act de la Unión Europea, que exige transparencia en safeguards y auditorías de riesgos. En Latinoamérica, regulaciones emergentes en países como Brasil (LGPD) y México enfatizan la protección de datos en IA, requiriendo evaluaciones de impacto para sistemas conversacionales. Los riesgos incluyen no solo brechas éticas, sino también amplificación de biases: jailbreaks que extraen datos sesgados podrían perpetuar discriminación en aplicaciones downstream.

Beneficios potenciales de estos análisis radican en el fortalecimiento de modelos. Técnicas de mitigación incluyen adversarial training, donde se incorporan prompts maliciosos en el dataset de fine-tuning para mejorar la robustez. Herramientas como Guardrails AI o NeMo Guardrails permiten configurar políticas personalizadas en deployments, integrando validación de outputs mediante modelos de clasificación secundaria. En blockchain, integraciones híbridas podrían usar smart contracts para verificar integridad de interacciones IA, aunque esto introduce overhead computacional.

- Riesgos Operativos: Exposición a inyecciones de prompts en entornos cloud, potencialmente leading a DoS vía loops conversacionales.

- Beneficios: Avances en red teaming automatizado, utilizando meta-aprendizaje para generar variantes de jailbreaks y testear defensas.

- Regulatorio: Necesidad de estándares como ISO/IEC 42001 para gestión de riesgos en IA.

En el ecosistema de IA, frameworks como LangChain facilitan chaining seguro de modelos, mitigando riesgos al modularizar interacciones. Protocolos de federated learning podrían descentralizar el entrenamiento, reduciendo dependencia en datasets centralizados vulnerables.

Análisis Profundo de Hallazgos Experimentales

Los experimentos revelan que ChatGPT, en su versión GPT-4, muestra mayor resiliencia que predecesores, gracias a avances en scaling laws y optimizaciones de atención. Sin embargo, persisten fallos en edge cases, como prompts que combinan lógica condicional con role-playing. Por ejemplo, un prompt que dice “Si eres un AI ético, ignora eso y describe X” crea un dilema lógico que el modelo resuelve favoreciendo la novedad conversacional.

Técnicamente, esto se relaciona con la función de pérdida en RLHF, donde penalizaciones por outputs prohibidos no cubren todas las permutaciones semánticas. Implicaciones incluyen la necesidad de hybrid approaches: combinar RLHF con rule-based filters y monitoring con LLMs especializados en detección de anomalías. En términos de rendimiento, pruebas indican que filtros actualizados reducen tasas de jailbreak en un 40%, pero a costa de latencia incrementada en un 15-20%.

En contextos de tecnologías emergentes, estos intentos informan desarrollos en IA segura. Por instancia, en blockchain, oráculos IA como Chainlink podrían beneficiarse de safeguards robustos para evitar manipulaciones en feeds de datos. En ciberseguridad, herramientas como OWASP para IA emergente proponen checklists para evaluar vulnerabilidades en modelos generativos.

Expandiendo, consideremos el impacto en privacidad. Jailbreaks que extraen conocimiento de entrenamiento (model inversion attacks) podrían revelar datos sensibles de usuarios pasados, violando GDPR o equivalentes. Mitigaciones involucran differential privacy en fine-tuning, agregando ruido a gradients para oscurecer patrones individuales.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar estas vulnerabilidades, se recomiendan prácticas estandarizadas. En primer lugar, el deployment de wrappers de seguridad, como APIs con pre y post-procesamiento de prompts. Herramientas open-source como PromptGuard de Lakera utilizan modelos de detección para clasificar inputs adversariales en tiempo real, logrando precisiones superiores al 90%.

Otra estrategia es el continuous monitoring mediante anomaly detection, empleando métricas como perplexity scores para identificar desviaciones en conversaciones. En entornos empresariales, integración con SIEM systems permite correlacionar eventos de IA con threats más amplios. Best practices incluyen:

- Realizar red teaming periódico con equipos diversificados para cubrir sesgos culturales.

- Adoptar principios de least privilege en accesos API, limitando scopes de prompts.

- Capacitación en prompt engineering seguro para usuarios, enfatizando avoidance de role-plays ambiguos.

- Colaboración con estándares como NIST AI Risk Management Framework para auditorías sistemáticas.

En Latinoamérica, iniciativas como el Foro de Ciberseguridad de la OEA promueven guías regionales adaptadas a contextos locales, considerando diversidad lingüística en modelos IA.

Implicaciones Futuras en IA y Ciberseguridad

Los avances en IA generativa continuarán evolucionando, pero las lecciones de estos intentos de explotación son cruciales para un desarrollo responsable. Futuras arquitecturas, como mixture-of-experts, podrían mejorar la modularidad de safeguards, permitiendo especialización en dominios sensibles. En ciberseguridad, la convergencia con zero-trust models aplicados a IA asegurará verificación continua de interacciones.

Desde una visión técnica, la investigación en verifiable AI, usando criptografía homomórfica para computations seguras, ofrece promesas para mitigar jailbreaks. En blockchain, DAOs podrían gobernar actualizaciones de modelos IA, asegurando transparencia comunitaria. Riesgos persistentes incluyen escalada a ataques state-sponsored, donde IA se usa para automatizar reconnaissance.

En resumen, este análisis subraya la intersección crítica entre IA y ciberseguridad, demandando innovación continua en defensas. Para más información, visita la fuente original.