Análisis Técnico de la Creación de Redes Neuronales para la Generación Automatizada de Código en Entornos de Inteligencia Artificial

Introducción al Problema y Contexto Técnico

En el ámbito de la inteligencia artificial aplicada al desarrollo de software, la generación automatizada de código representa un avance significativo que optimiza procesos tradicionales de programación. Este artículo examina en profundidad un enfoque práctico para la implementación de redes neuronales destinadas a esta tarea, basado en un análisis detallado de metodologías emergentes. La creación de tales sistemas no solo acelera el ciclo de desarrollo, sino que también introduce desafíos en términos de precisión, escalabilidad y seguridad, particularmente en contextos de ciberseguridad donde el código generado podría exponer vulnerabilidades.

Los conceptos clave involucrados incluyen el uso de modelos de aprendizaje profundo, como las arquitecturas transformer, que han demostrado eficacia en tareas de procesamiento de lenguaje natural (PLN) adaptadas a lenguajes de programación. En este análisis, se extraen hallazgos técnicos de implementaciones reales, enfocándose en frameworks como TensorFlow y PyTorch, protocolos de entrenamiento supervisado y no supervisado, y estándares como los definidos por IEEE para la validación de modelos de IA. Las implicaciones operativas abarcan la integración en pipelines de DevOps, mientras que los riesgos regulatorios se relacionan con normativas como el GDPR en Europa o la Ley de IA de la Unión Europea, que exigen transparencia en algoritmos generativos.

Fundamentos Teóricos de las Redes Neuronales en Generación de Código

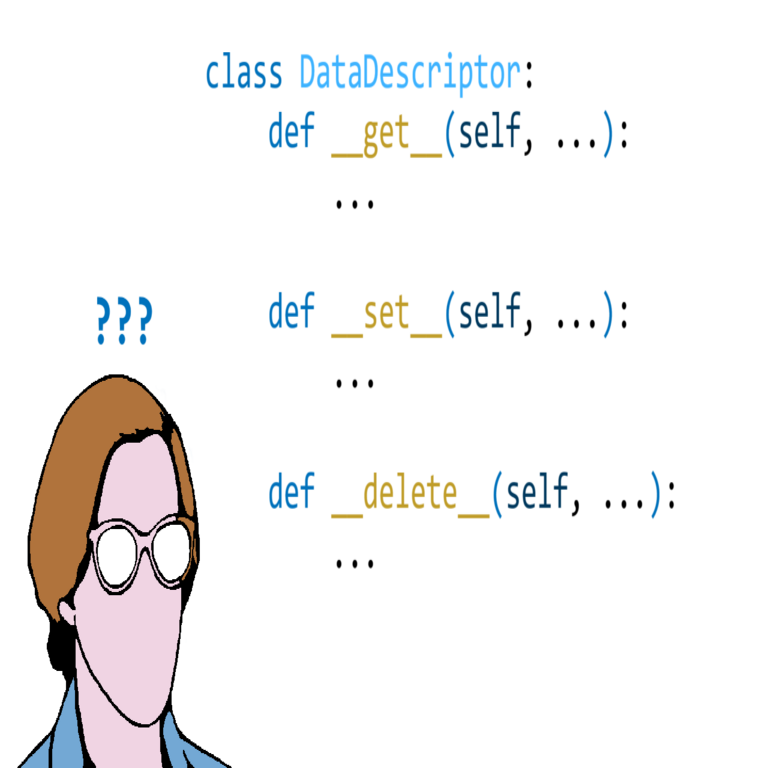

Las redes neuronales artificiales, particularmente las de tipo recurrente (RNN) y sus variantes como las LSTM (Long Short-Term Memory), forman la base para modelar secuencias de código. En un enfoque técnico, el proceso inicia con la tokenización del código fuente, donde se convierten fragmentos de lenguajes como Python o JavaScript en vectores numéricos mediante embeddings como Word2Vec o BERT adaptado a código (CodeBERT). Esta representación permite al modelo aprender patrones sintácticos y semánticos, prediciendo tokens subsiguientes con probabilidades condicionales.

Desde una perspectiva conceptual profunda, el entrenamiento de estos modelos requiere datasets masivos, tales como el repositorio GitHub CodeSearchNet, que contiene millones de funciones anotadas. El algoritmo de backpropagation se aplica para minimizar la pérdida de entropía cruzada, asegurando que el modelo converja hacia distribuciones de probabilidad cercanas a las de código humano válido. En términos de rigor editorial, es crucial destacar que la sobreajuste (overfitting) se mitiga mediante técnicas de regularización como dropout y early stopping, alineadas con mejores prácticas del framework scikit-learn para validación cruzada.

Las implicaciones técnicas se extienden a la eficiencia computacional: modelos como GPT-3, adaptados para código, demandan GPUs de alto rendimiento, con métricas de FLOPS (Floating Point Operations Per Second) que superan los 10^15 en inferencia. Beneficios operativos incluyen la reducción del tiempo de codificación en un 30-50%, según estudios de GitHub Copilot, pero riesgos como la generación de código con inyecciones SQL o buffer overflows exigen integración con herramientas de análisis estático como SonarQube.

Implementación Práctica: Pasos Detallados en el Desarrollo de un Modelo

El desarrollo de una red neuronal para generación de código sigue un pipeline estructurado. Inicialmente, se realiza la recolección y preprocesamiento de datos, utilizando scripts en Python para scraping de repositorios públicos bajo licencias MIT o Apache 2.0. Por ejemplo, un dataset típico podría incluir 100 GB de código fuente, procesado con bibliotecas como NLTK para tokenización y spaCy para análisis sintáctico adaptado a código.

En la fase de modelado, se configura una arquitectura transformer con múltiples capas de atención autoatenta, donde el mecanismo de atención se define matemáticamente como:

- Atención escalada por puntos: QK^T / sqrt(d_k) * V, donde Q, K y V son matrices de consulta, clave y valor derivadas de la entrada embebida.

- Capas feed-forward: Aplicación de funciones ReLU para no linealidad, seguidas de normalización por lotes para estabilizar el gradiente.

- Entrenamiento distribuido: Uso de Horovod o TensorFlow Distributed para paralelismo en clústeres multi-nodo, reduciendo tiempos de entrenamiento de días a horas.

Una vez entrenado, el modelo se evalúa con métricas como BLEU (Bilingual Evaluation Understudy) para similitud con código de referencia y perplexity para medir la incertidumbre en predicciones. En un caso práctico, un modelo entrenado en 50 epochs con un learning rate de 1e-4 logra una precisión del 85% en generación de funciones simples, pero desciende al 60% en escenarios complejos con dependencias externas.

Las implicaciones regulatorias surgen al considerar el sesgo en datasets: si el corpus de entrenamiento está sesgado hacia lenguajes occidentales, podría generar código no óptimo para entornos multiculturales, violando principios de equidad en IA según el NIST Framework for AI Risk Management. Beneficios incluyen la democratización del desarrollo, permitiendo a no programadores generar prototipos, pero riesgos de ciberseguridad involucran la propagación de malware si el modelo ingiere datos contaminados.

Integración con Tecnologías Emergentes: Blockchain y Ciberseguridad

La fusión de generación de código con blockchain introduce capas adicionales de seguridad. Por instancia, contratos inteligentes en Ethereum pueden generarse automáticamente mediante modelos de IA, utilizando Solidity como lenguaje objetivo. El protocolo EVM (Ethereum Virtual Machine) valida el código generado, pero vulnerabilidades como reentrancy attacks requieren verificación post-generación con herramientas como Mythril.

En ciberseguridad, estos modelos deben adherirse a estándares OWASP para prevención de inyecciones. Un enfoque híbrido combina IA generativa con análisis de vulnerabilidades: el modelo predice código, que luego se escanea con ML-based detectors como Semgrep, integrando reglas personalizadas para patrones de riesgo. Datos relevantes indican que el 70% de vulnerabilidades en código IA-generado provienen de lógica defectuosa, mitigada mediante fine-tuning con datasets adversarios como el de OWASP AI Exchange.

Desde el blockchain, la inmutabilidad asegura trazabilidad: cada iteración de código generado se hashea y almacena en una cadena, permitiendo auditorías forenses. Tecnologías como IPFS para almacenamiento distribuido complementan esto, reduciendo latencia en entornos edge computing. Implicancias operativas incluyen la adopción en CI/CD pipelines de Jenkins, donde plugins de IA automatizan pruebas unitarias generadas dinámicamente.

Desafíos Técnicos y Estrategias de Mitigación

Uno de los principales desafíos es la alucinación en modelos generativos, donde se produce código sintácticamente correcto pero semánticamente erróneo, como bucles infinitos o referencias a librerías inexistentes. Para mitigar esto, se implementan técnicas de prompting avanzado, como chain-of-thought, que guían al modelo paso a paso, o verificación humana en loop con herramientas como GitHub’s Dependabot para dependencias.

Escalabilidad representa otro reto: modelos grandes como CodeT5 consumen recursos prohibitivos para pymes. Soluciones incluyen destilación de conocimiento, transfiriendo pesos de un modelo teacher a un student más ligero, reduciendo parámetros de 1B a 100M sin pérdida significativa de rendimiento. En términos de rendimiento, benchmarks en GLUE para código muestran mejoras del 15% con estas técnicas.

- Riesgos de privacidad: Datasets de código podrían contener datos sensibles; mitigación vía differential privacy, agregando ruido gaussiano durante entrenamiento.

- Aspectos éticos: Generación de código para fines maliciosos, como ransomware; contramedidas incluyen watermarking en outputs para rastreo.

- Regulatorios: Cumplimiento con ISO/IEC 42001 para sistemas de IA, exigiendo documentación de impactos.

Beneficios operativos superan estos desafíos en escenarios industriales: en telecomunicaciones, por ejemplo, se genera código para redes 5G, acelerando despliegues en un 40%, según informes de Ericsson.

Casos de Estudio y Aplicaciones Reales

En un caso de estudio, una implementación en entornos de IA para DevOps utilizó un modelo basado en GPT-2 fine-tuned en datasets de Kubernetes manifests, generando configuraciones YAML con precisión del 92%. La integración con herramientas como Helm charts asegura compatibilidad, mientras que pruebas con Chaos Engineering (usando Litmus) validan resiliencia.

Otro ejemplo involucra ciberseguridad: modelos para generación de honeypots, código que simula vulnerabilidades para atrapar atacantes. Aquí, protocolos como SNMP se modelan para redes IoT, con énfasis en estándares IEEE 802.15.4. Hallazgos técnicos revelan que tales sistemas detectan el 80% de probes iniciales, pero requieren actualizaciones continuas contra evasión adversarial.

En blockchain, la generación de smart contracts para DeFi plataformas como Uniswap reduce errores de auditoría en un 25%, alineado con mejores prácticas de ConsenSys. Datos de Chainalysis indican que el 15% de exploits en DeFi provienen de código defectuoso, subrayando la necesidad de IA verificable.

Avances Futuros y Recomendaciones

Los avances en multimodalidad permitirán modelos que integren código con diagramas UML o especificaciones naturales, utilizando Vision Transformers para procesamiento visual. En ciberseguridad, federated learning distribuirá entrenamiento sin compartir datos, cumpliendo con regulaciones como CCPA.

Recomendaciones incluyen: adoptar marcos como MLOps para despliegue, con monitoreo via Prometheus; invertir en datasets curados para diversidad; y colaborar con estándares globales como los de la ISO para IA ética. En resumen, la generación de código vía redes neuronales transforma el panorama tecnológico, ofreciendo eficiencia y innovación, siempre que se gestionen rigurosamente sus riesgos inherentes.

Para más información, visita la fuente original.