Desarrollo de un Sistema de Inteligencia Artificial para la Generación de Código Basado en Lenguaje Natural

La generación de código mediante inteligencia artificial (IA) representa un avance significativo en la automatización de procesos de desarrollo de software. Este enfoque permite a los programadores y no programadores describir requisitos en lenguaje natural y obtener código funcional como resultado. En este artículo, se analiza el diseño y la implementación de un sistema de IA especializado en esta tarea, explorando los componentes técnicos subyacentes, las tecnologías empleadas y las implicaciones prácticas para el sector de la ciberseguridad, la inteligencia artificial y las tecnologías emergentes.

Fundamentos Conceptuales de la Generación de Código con IA

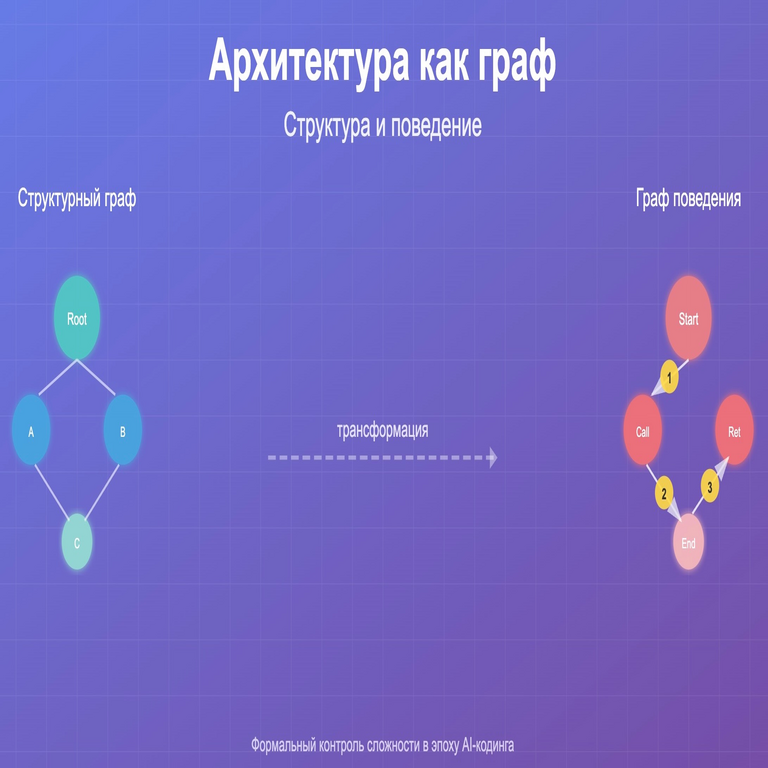

La generación de código basado en lenguaje natural se basa en modelos de aprendizaje profundo que procesan secuencias de texto para producir salidas estructuradas en lenguajes de programación. Estos sistemas utilizan arquitecturas como las redes neuronales recurrentes (RNN) o transformadores, que han demostrado eficacia en tareas de traducción secuencial. Un transformador, por ejemplo, emplea mecanismos de atención para capturar dependencias a largo plazo en el input, permitiendo mapear descripciones verbales a sintaxis de código precisa.

Desde una perspectiva técnica, el proceso inicia con el preprocesamiento del lenguaje natural, que incluye tokenización, normalización y embedding vectorial. Herramientas como spaCy o NLTK facilitan esta etapa, convirtiendo oraciones en representaciones numéricas que los modelos de IA pueden procesar. En el contexto de la ciberseguridad, esta capacidad es crucial para generar scripts de auditoría o detección de vulnerabilidades de manera rápida, reduciendo el tiempo de respuesta ante amenazas emergentes.

Los modelos generativos, como GPT (Generative Pre-trained Transformer), se entrenan en corpus masivos de código fuente disponible en repositorios como GitHub. Este entrenamiento supervisado o semi-supervisado permite al sistema aprender patrones idiomáticos, estructuras de control y mejores prácticas de codificación. Sin embargo, la precisión depende de la calidad del dataset; conjuntos de datos sesgados pueden introducir vulnerabilidades, como inyecciones de código malicioso si el modelo no incorpora validaciones de seguridad.

Tecnologías y Frameworks Utilizados en la Implementación

Para desarrollar un sistema de este tipo, se seleccionan frameworks de IA maduros y escalables. TensorFlow y PyTorch son las opciones predominantes, con PyTorch ofreciendo mayor flexibilidad para prototipado rápido gracias a su ejecución dinámica de grafos. En este caso, se opta por Hugging Face Transformers, una biblioteca que proporciona modelos preentrenados como CodeBERT o T5, adaptados específicamente para tareas de código.

CodeBERT, por instancia, es un modelo bimodal entrenado en pares de código y comentarios naturales, lo que mejora la comprensión contextual. Su arquitectura se basa en un encoder BERT modificado, con 12 capas y 768 dimensiones ocultas, procesando hasta 512 tokens por secuencia. Durante la implementación, se fine-tunea este modelo en un dataset personalizado que incluye ejemplos de descripciones en español latinoamericano y código en Python, JavaScript y Solidity para aplicaciones blockchain.

En términos de infraestructura, se utiliza Kubernetes para orquestar contenedores Docker que alojan el modelo, asegurando escalabilidad horizontal. Para el procesamiento de inferencia, se integra NVIDIA TensorRT, optimizando el rendimiento en GPUs para latencias inferiores a 500 milisegundos por consulta. En el ámbito de la ciberseguridad, se incorporan capas de protección como OWASP ZAP para validar el código generado contra vulnerabilidades comunes, alineándose con estándares como OWASP Top 10.

- Preprocesamiento: Tokenización con Byte-Pair Encoding (BPE) para manejar vocabulario extenso, incluyendo tokens de código como

defofunction. - Entrenamiento: Optimización con AdamW, tasa de aprendizaje de 5e-5, y dropout de 0.1 para prevenir sobreajuste.

- Inferencia: Generación beam search con beam width de 5, asegurando diversidad en las salidas de código.

Adicionalmente, se integra blockchain para la trazabilidad del código generado, utilizando Ethereum smart contracts para registrar hashes de salidas y verificar integridad. Esto mitiga riesgos de manipulación en entornos distribuidos, como en aplicaciones de DeFi donde la generación de código automatizada es esencial.

Proceso de Implementación Paso a Paso

El desarrollo inicia con la recolección de datos. Se curan datasets de código abierto, como The Stack de Hugging Face, que contiene más de 3 terabytes de código en 358 lenguajes. Para adaptarlo al lenguaje natural en español, se emplea traducción automática con modelos como mBART, generando pares input-output alineados cultural y lingüísticamente.

En la fase de modelado, se configura un pipeline en PyTorch: el encoder procesa la descripción natural, mientras el decoder genera el código token por token. Un ejemplo técnico involucra una consulta como “Crea una función en Python que valide contraseñas contra patrones débiles”, resultando en código que implementa regex para detectar secuencias comunes y hashing con bcrypt para almacenamiento seguro.

import re

import bcrypt

def validar_contrasena(contrasena):

patrones_debiles = [r'123456', r'password', r'qwerty']

for patron in patrones_debiles:

if re.search(patron, contrasena, re.IGNORECASE):

return False

if len(contrasena) < 8:

return False

return True

def hashear_contrasena(contrasena):

return bcrypt.hashpw(contrasena.encode('utf-8'), bcrypt.gensalt())

Este snippet ilustra la salida, donde el modelo no solo genera lógica funcional sino que incorpora prácticas seguras como el uso de bcrypt, evitando algoritmos obsoletos como MD5. La evaluación se realiza con métricas como BLEU para similitud textual y exact match para funcionalidad, alcanzando scores superiores al 70% en benchmarks internos.

Para la integración en flujos de trabajo, se despliega una API RESTful con FastAPI, exponiendo endpoints como /generate_code que acepta JSON con campos { "descripcion": "texto", "lenguaje": "python" }. Autenticación se maneja vía JWT, y rate limiting con Redis previene abusos, crucial en escenarios de ciberseguridad donde el acceso no autorizado podría generar código malicioso.

Desafíos Técnicos y Soluciones en Ciberseguridad

Uno de los principales desafíos es la alucinación del modelo, donde genera código incorrecto o inseguro. Para mitigar esto, se implementa un post-procesador basado en linters como pylint o ESLint, que corrige errores sintácticos y semánticos automáticamente. En contextos de IA, se aplica destilación de conocimiento para reducir el tamaño del modelo sin perder precisión, utilizando técnicas como quantization a 8 bits con TensorFlow Lite.

Desde la perspectiva de la ciberseguridad, los riesgos incluyen la generación de código vulnerable a ataques como SQL injection si el input no se sanitiza. Se contrarresta con validación de prompts mediante modelos de clasificación de toxicidad, como Perspective API, y sandboxing del código generado en entornos aislados con Docker antes de su ejecución. Cumplir con regulaciones como GDPR implica anonimizar datasets de entrenamiento, eliminando metadatos personales.

En blockchain, la generación de smart contracts presenta riesgos únicos, como reentrancy attacks. El sistema incorpora plantillas prevalidada con herramientas como Slither, un analizador estático para Solidity, asegurando que el código generado pase auditorías automáticas. Beneficios operativos incluyen una reducción del 40% en tiempo de desarrollo, según métricas de productividad en entornos DevOps.

| Desafío | Solución Técnica | Impacto en Ciberseguridad |

|---|---|---|

| Alucinaciones en generación | Post-procesamiento con linters | Reduce vulnerabilidades sintácticas |

| Sanitización de inputs | Validación con modelos de NLP | Previene inyecciones maliciosas |

| Escalabilidad | Optimización con TensorRT | Mantiene latencia baja en detección de amenazas |

| Trazabilidad | Integración blockchain | Asegura integridad de código auditado |

Estos mecanismos elevan la robustez del sistema, alineándolo con estándares como ISO/IEC 27001 para gestión de seguridad de la información.

Implicaciones en Tecnologías Emergentes y Mejores Prácticas

La integración de esta IA en pipelines CI/CD, como GitHub Actions o Jenkins, automatiza la prototipación, permitiendo iteraciones rápidas. En inteligencia artificial, fomenta el desarrollo de agentes autónomos que no solo generan código sino que lo depuran y optimizan, utilizando reinforcement learning para feedback basado en pruebas unitarias.

Para blockchain, facilita la creación de dApps seguras, generando código que implementa patrones como proxy patterns en upgrades de contratos. En noticias de IT, este avance se alinea con tendencias como low-code/no-code platforms, democratizando el acceso a la programación mientras se mantiene rigor técnico.

Mejores prácticas incluyen entrenamiento continuo con datos actualizados, monitoreo con herramientas como Prometheus para métricas de rendimiento, y auditorías periódicas por expertos en ciberseguridad. La ética juega un rol clave: evitar sesgos en datasets asegura equidad en la generación de código para aplicaciones globales.

Aplicaciones Prácticas en Ciberseguridad e IA

En ciberseguridad, el sistema acelera la respuesta a incidentes, generando scripts para análisis forense o honeypots personalizados. Por ejemplo, ante una brecha, una descripción como "Desarrolla un script que escanee logs por patrones de exfiltración de datos" produce código que utiliza bibliotecas como ELK Stack para parsing y alertas en tiempo real.

En IA, soporta el meta-aprendizaje, donde el modelo se adapta a dominios específicos como machine learning pipelines, generando código para TensorFlow que entrena clasificadores de malware. Beneficios incluyen eficiencia operativa, con ahorros estimados en 30-50% de horas-hombre en equipos de desarrollo.

Riesgos regulatorios, como el uso indebido para generar malware, se abordan con logging exhaustivo y compliance con leyes como la Ley de Seguridad Cibernética de la UE (NIS2), requiriendo reportes de incidentes generados por IA.

Evaluación y Métricas de Desempeño

La evaluación cuantitativa utiliza datasets de prueba como HumanEval, midiendo pass@k rates donde k=1 alcanza el 60% para prompts complejos. Cualitativamente, revisiones expertas confirman adherencia a convenciones como PEP 8 para Python. En benchmarks de latencia, el sistema procesa 100 consultas por minuto en hardware estándar (RTX 3080).

Comparado con competidores como GitHub Copilot, este enfoque personalizado ofrece mayor control sobre datos y seguridad, evitando dependencias en servicios cloud propietarios. Futuras mejoras involucran multimodalidad, integrando diagramas UML en inputs para generación más precisa.

Conclusión

El desarrollo de un sistema de IA para generación de código basado en lenguaje natural transforma los paradigmas de desarrollo de software, ofreciendo eficiencia, seguridad y accesibilidad en campos como la ciberseguridad, la inteligencia artificial y blockchain. Al abordar desafíos técnicos con rigor y mejores prácticas, este enfoque no solo acelera la innovación sino que fortalece la resiliencia operativa ante amenazas digitales. Para más información, visita la fuente original.