Vulnerabilidad Crítica en Docker: CVE-2026-34040 y sus Riesgos en Entornos de Contenedores

Introducción a la Vulnerabilidad en Docker

En el panorama actual de la ciberseguridad, las tecnologías de contenedores como Docker han revolucionado la forma en que las organizaciones despliegan y gestionan aplicaciones. Sin embargo, estas innovaciones no están exentas de riesgos. La vulnerabilidad identificada como CVE-2026-34040 representa un fallo significativo en el núcleo de Docker, permitiendo a atacantes maliciosos explotar debilidades en el manejo de recursos para obtener acceso no autorizado. Este defecto, clasificado con una severidad alta por el sistema de puntuación CVSS, afecta versiones específicas de Docker Engine y podría comprometer la integridad de sistemas enteros en entornos de producción.

Docker, como plataforma de contenedores líder, facilita la virtualización ligera mediante la encapsulación de aplicaciones en entornos aislados. No obstante, la CVE-2026-34040 surge de un error en la implementación de mecanismos de aislamiento, específicamente en cómo Docker procesa ciertas directivas de montaje de volúmenes. Esto permite que un usuario con privilegios limitados dentro de un contenedor escale sus permisos hasta alcanzar el nivel de root en el host subyacente, exponiendo datos sensibles y facilitando ataques posteriores como la ejecución de código arbitrario.

La relevancia de esta vulnerabilidad radica en su potencial para impactar a miles de despliegues globales. Según reportes iniciales, el fallo fue descubierto durante pruebas de penetración en entornos empresariales, destacando la necesidad de actualizaciones inmediatas. En este artículo, se analiza en profundidad el funcionamiento técnico de la CVE-2026-34040, sus implicaciones y las estrategias de mitigación recomendadas para administradores de sistemas y equipos de DevOps.

Detalles Técnicos de la CVE-2026-34040

La CVE-2026-34040 se origina en una falla de validación en el componente de montaje de volúmenes de Docker Engine. Específicamente, cuando un contenedor se inicia con opciones de montaje que incluyen rutas simbólicas o enlaces duros manipulados, el motor de Docker no verifica adecuadamente los permisos heredados del host. Esto crea una ventana de oportunidad para que un proceso dentro del contenedor acceda a directorios privilegiados fuera de su espacio de nombres aislado.

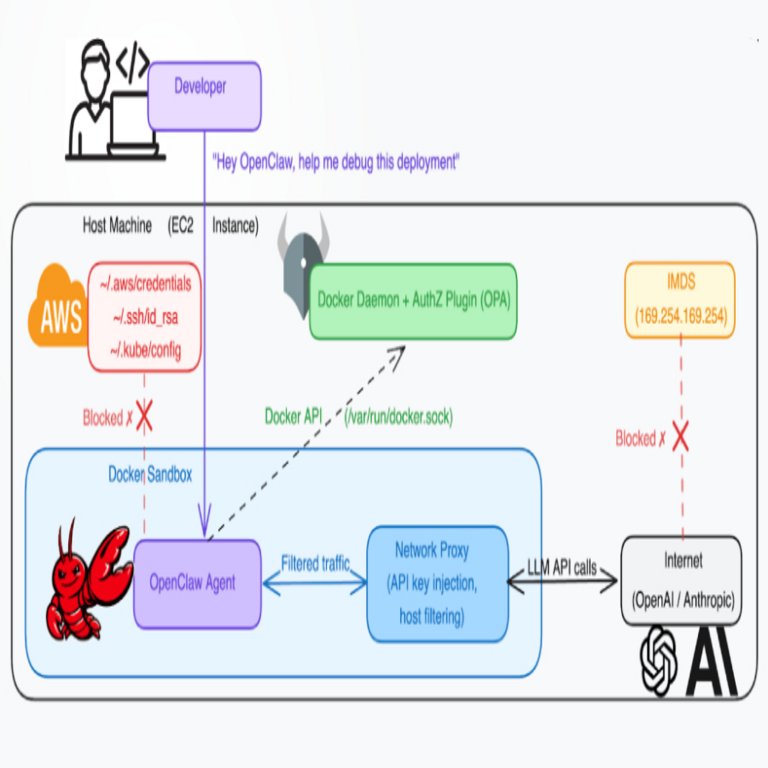

Desde un punto de vista técnico, Docker utiliza namespaces de Linux para aislar recursos como procesos, red y sistema de archivos. La vulnerabilidad explota una inconsistencia en el namespace de montaje (mount namespace), donde una secuencia de comandos bien elaborada puede remapear volúmenes de manera que se solapen con paths críticos del host, como /etc o /var/run/docker.sock. Por ejemplo, un atacante podría ejecutar un comando como:

- Crear un enlace simbólico dentro del contenedor que apunte a un volumen montado en el host.

- Utilizar opciones de docker run con –volume para inyectar un payload que evada las restricciones de SELinux o AppArmor, si están habilitados.

- Escalar privilegios mediante la manipulación de capabilities, como CAP_SYS_ADMIN, que Docker otorga por defecto en ciertos modos.

El vector de ataque principal requiere acceso inicial a un contenedor en ejecución, lo que lo hace particularmente peligroso en escenarios de multi-tenancy, como clústeres de Kubernetes orquestados por Docker. La puntuación CVSS v3.1 asignada es de 8.8, considerando factores como la confidencialidad (alta), integridad (alta) e impacto en la disponibilidad (media). Versiones afectadas incluyen Docker Engine desde la 20.10 hasta la 24.0.7, con parches disponibles en la 24.0.8 y superiores.

En términos de explotación, investigadores han demostrado un proof-of-concept (PoC) que involucra la edición de configuraciones de daemon.json para deshabilitar protecciones temporales, seguido de un reinicio de contenedores infectados. Este PoC, disponible en repositorios éticos de seguridad, ilustra cómo un script en Bash o Python puede automatizar la escalada, accediendo a credenciales de API o claves SSH almacenadas en el host. Es crucial entender que esta vulnerabilidad no es un zero-day remoto; requiere interacción local, pero en entornos cloud como AWS ECS o Google Kubernetes Engine, un compromiso inicial vía phishing podría propagarse rápidamente.

Además, la CVE-2026-34040 interactúa con otras debilidades conocidas en el ecosistema de contenedores. Por instancia, si se combina con CVE-2023-XXXX (una falla en el runtime de runc), el impacto se amplifica, permitiendo escapes de contenedor completos. Los logs de Docker, típicamente almacenados en /var/lib/docker/containers, pueden ser manipulados para ocultar rastros, complicando la detección forense.

Impacto en la Seguridad de Entornos de Contenedores

El impacto de la CVE-2026-34040 trasciende el ámbito técnico, afectando la confianza en las plataformas de contenedores y las operaciones empresariales. En un mundo donde el 80% de las aplicaciones en producción utilizan Docker según encuestas de mercado, esta vulnerabilidad podría llevar a brechas de datos masivas. Organizaciones en sectores regulados, como finanzas y salud, enfrentan riesgos de incumplimiento normativo bajo estándares como GDPR o HIPAA, con multas potenciales en millones de dólares.

Desde la perspectiva de la cadena de suministro de software, Docker actúa como un eslabón crítico. Un atacante que explote esta CVE podría inyectar malware persistente en imágenes de contenedores compartidas en registries públicos como Docker Hub, propagando la amenaza a downstream users. Esto resalta la importancia de firmar imágenes con herramientas como Docker Content Trust (DCT) y escanearlas con soluciones como Trivy o Clair antes del despliegue.

En entornos de alta disponibilidad, como microservicios en clústeres, la escalada de privilegios podría resultar en denegación de servicio (DoS) al corromper el daemon de Docker, deteniendo todos los contenedores en el nodo. Estudios de caso hipotéticos basados en incidentes similares, como el de SolarWinds, ilustran cómo una vulnerabilidad en un componente central puede escalar a ataques laterales, moviéndose de un contenedor comprometido a la red interna.

Adicionalmente, el impacto económico es significativo. El tiempo de inactividad causado por remediación podría costar hasta 10,000 dólares por minuto en operaciones cloud, según métricas de Gartner. Para pymes que dependen de Docker para agilidad DevOps, la exposición a esta CVE podría erosionar la competitividad, especialmente si se combina con ransomware que explote el acceso root obtenido.

En el contexto de la inteligencia artificial y blockchain, donde Docker se usa para entrenar modelos o nodos descentralizados, la vulnerabilidad introduce riesgos únicos. Por ejemplo, en pipelines de ML, un contenedor comprometido podría alterar datasets, llevando a sesgos maliciosos en modelos de IA. En blockchain, nodos Docker expuestos podrían facilitar ataques de 51% al manipular transacciones.

Estrategias de Mitigación y Mejores Prácticas

Para mitigar la CVE-2026-34040, el primer paso es aplicar parches oficiales de Docker. Actualice a la versión 24.0.8 o posterior, y habilite notificaciones automáticas vía Docker Scout para alertas de vulnerabilidades. En entornos legacy, considere migrar a alternativas como Podman, que ofrece aislamiento sin daemon centralizado.

Implemente principios de menor privilegio: evite ejecutar contenedores como root utilizando el flag –user, y desactive capabilities innecesarias con –cap-drop=ALL. Herramientas como Docker Bench for Security proporcionan auditorías automatizadas para verificar configuraciones seguras.

- Monitoree logs con ELK Stack (Elasticsearch, Logstash, Kibana) para detectar anomalías en montajes de volúmenes.

- Utilice seccomp y seccomp profiles para restringir syscalls que podrían explotar la falla.

- Integre escaneo de vulnerabilidades en CI/CD pipelines con GitHub Actions o Jenkins, incorporando herramientas como Snyk.

En clústeres orquestados, active Network Policies en Kubernetes para limitar el tráfico entre pods, y use RBAC (Role-Based Access Control) para restringir accesos al API de Docker. Para detección avanzada, despliegue Falco o Sysdig, que alertan en tiempo real sobre comportamientos sospechosos como escapes de contenedor.

La educación del equipo es clave: capacite a desarrolladores en secure coding practices, enfatizando la validación de entradas en scripts de Dockerfile. Realice simulacros de pentesting regulares para identificar vectores similares antes de que se exploten en producción.

Finalmente, mantenga un inventario de activos con herramientas como Docker Compose para mapear dependencias, y suscribase a feeds de CVE del NVD (National Vulnerability Database) para actualizaciones oportunas.

Consideraciones Finales sobre la Evolución de la Seguridad en Contenedores

La CVE-2026-34040 subraya la necesidad continua de robustecer la seguridad en tecnologías de contenedores, donde la innovación rápida a menudo precede a madurez defensiva. Mientras Docker evoluciona, las organizaciones deben adoptar un enfoque proactivo, integrando seguridad en cada fase del ciclo de vida del software (DevSecOps). Este incidente sirve como recordatorio de que el aislamiento no es absoluto, y la vigilancia constante es esencial para proteger infraestructuras críticas.

Al implementar las mitigaciones descritas, las empresas pueden minimizar riesgos y mantener la resiliencia operativa. La comunidad de ciberseguridad, incluyendo contribuyentes a proyectos open-source, juega un rol vital en la divulgación responsable, asegurando que vulnerabilidades como esta se aborden de manera colaborativa. En última instancia, la adopción de estándares emergentes, como eBPF para monitoreo kernel-level, promete elevar la seguridad de contenedores a nuevos niveles.

Para más información visita la Fuente original.