Análisis de la Vulnerabilidad de Reutilización de Namespace en Aplicaciones

Introducción

La reutilización de namespaces es una vulnerabilidad que puede comprometer la seguridad de aplicaciones, especialmente en entornos donde múltiples aplicaciones o microservicios interactúan entre sí. Este artículo analiza las implicancias técnicas y operativas de dicha vulnerabilidad, así como las mejores prácticas para mitigar los riesgos asociados.

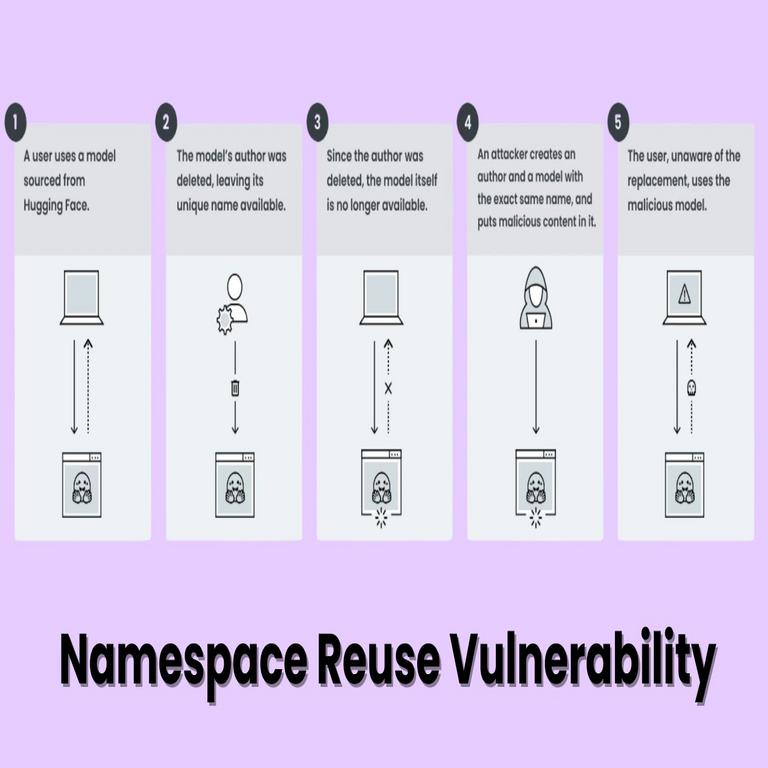

Descripción de la Vulnerabilidad

La vulnerabilidad de reutilización de namespace se produce cuando un namespace en un sistema es utilizado por diferentes aplicaciones o componentes sin una adecuada segregación. Esto puede permitir que un atacante acceda a datos sensibles o ejecute código malicioso al aprovechar el acceso no autorizado a recursos compartidos.

Causas Comunes

- Mala Configuración: La falta de políticas claras para la gestión de namespaces puede dar lugar a configuraciones inadecuadas.

- Falta de Aislamiento: En entornos donde múltiples aplicaciones comparten el mismo namespace, la falta de aislamiento entre ellas puede ser explotada.

- Reutilización Inadecuada: La reutilización intencionada o accidental de namespaces sin controles apropiados aumenta el riesgo.

Impacto y Riesgos Asociados

Las implicaciones operativas y regulatorias asociadas con esta vulnerabilidad pueden ser significativas, incluyendo:

- Pérdida de Datos: Acceso no autorizado a datos confidenciales que pueden resultar en violaciones a la privacidad.

- Afectación a la Integridad del Sistema: Posibilidad de que un atacante modifique el comportamiento normal del sistema mediante la inyección de código malicioso.

- Sanciones Regulatorias: Incumplimiento con normativas como GDPR o HIPAA debido a brechas en la protección de datos personales.

Métodos para Mitigar Riesgos

A continuación se presentan algunas recomendaciones para mitigar los riesgos asociados con la reutilización inadecuada del namespace:

- Aislamiento Adecuado: Implementar políticas estrictas que aseguren que cada aplicación opere dentro de su propio namespace exclusivo.

- Análisis Regular: Realizar auditorías periódicas para identificar configuraciones inseguras y corregirlas oportunamente.

- Capa Adicional de Seguridad: Considerar el uso de herramientas adicionales como firewalls y sistemas IDS/IPS para monitorizar actividades sospechosas dentro del entorno compartido.

CVE Relacionados

No se han identificado CVEs específicos relacionados con esta vulnerabilidad en el contenido revisado. Sin embargo, es esencial estar atento a futuras divulgaciones que puedan surgir conforme evoluciona el panorama amenazante en torno a las arquitecturas modernas basadas en microservicios y contenedores.

Conclusión

La vulnerabilidad por reutilización del namespace representa un riesgo significativo para las organizaciones que utilizan arquitecturas modernas. Al implementar buenas prácticas como el aislamiento adecuado y auditorías regulares, es posible mitigar estos riesgos. Para más información visita la Fuente original.