El Legado Oculto de Elizebeth Friedman en la Criptografía Moderna

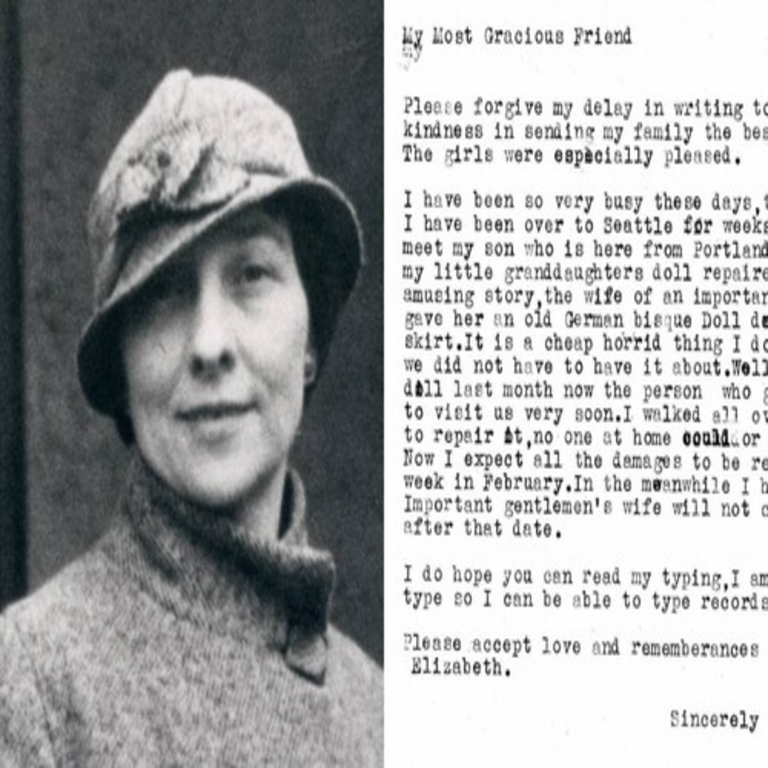

Introducción a la Figura de Elizebeth Friedman

En el contexto de la Segunda Guerra Mundial, la criptografía emergió como un pilar fundamental para la seguridad de las comunicaciones militares y diplomáticas. Elizebeth Smith Friedman, una criptoanalista estadounidense, desempeñó un rol pivotal en el desarrollo de técnicas que sentaron las bases de la criptografía moderna. Su trabajo, inicialmente reconocido en círculos limitados, fue sistemáticamente minimizado y ocultado por agencias gubernamentales como el FBI, lo que impidió que su contribución recibiera el reconocimiento público merecido durante décadas. Este artículo explora de manera técnica y objetiva las innovaciones introducidas por Friedman, su impacto en la ciberseguridad contemporánea y las implicaciones de la supresión de su legado en el avance de las tecnologías de encriptación.

Friedman, nacida en 1892, se involucró en el campo de la criptografía en la década de 1920, colaborando con su esposo, William Friedman, en proyectos iniciales de descifrado. Sin embargo, fue durante la guerra que sus habilidades se aplicaron a gran escala, analizando códigos utilizados por potencias del Eje y organizaciones criminales. Su enfoque metodológico combinaba lingüística, matemáticas y análisis estadístico, elementos que hoy forman el núcleo de los algoritmos criptográficos avanzados.

Contribuciones Técnicas Durante la Segunda Guerra Mundial

El trabajo de Friedman se centró en el descifrado de mensajes encriptados mediante sistemas polialfabéticos y máquinas de cifrado mecánicas, similares a las Enigma alemanas pero adaptadas a contextos específicos como el espionaje nazi en América. Una de sus mayores hazañas fue el rompimiento de los códigos de la red de espionaje nazi en Sudamérica, operando bajo la cobertura de la Oficina de Censura de Cables de la Marina de Estados Unidos.

Técnicamente, Friedman empleó métodos de frecuencia de letras y análisis de patrones lingüísticos para identificar debilidades en los cifrados. Por ejemplo, en el sistema de cifrado utilizado por los espías alemanes, que involucraba sustituciones monoalfabéticas con claves variables, ella desarrolló algoritmos manuales para correlacionar secuencias de texto plano con sus equivalentes cifrados. Este proceso implicaba la construcción de matrices de frecuencia, donde se calculaban las probabilidades de ocurrencia de bigramas y trigramas en el idioma alemán, permitiendo la reconstrucción de la clave en un tiempo récord comparado con métodos contemporáneos.

Además, Friedman innovó en el uso de máquinas tabuladoras electromecánicas, precursoras de las computadoras digitales, para automatizar el conteo de frecuencias. En un informe desclasificado de 1940, se detalla cómo su equipo procesó más de 400.000 mensajes interceptados, utilizando permutaciones sistemáticas para probar combinaciones de claves. Esta aproximación estadística, basada en la ley de Zipf para la distribución de palabras en lenguajes naturales, redujo el espacio de búsqueda de claves de millones a miles de posibilidades, demostrando la eficiencia de integrar lingüística computacional en la criptoanálisis.

Otra contribución clave fue su rol en la descodificación de mensajes de la red S-Group, un grupo de espías nazis en Argentina y Brasil. Aquí, Friedman aplicó técnicas de cribado, un método que involucra la inserción de texto conocido (cribs) en el cifrado para revelar patrones. Matemáticamente, esto se modela como resolver ecuaciones lineales congruenciales, donde el cifrado C se relaciona con el texto plano P mediante C = (P + K) mod M, con K como clave y M como módulo alfabético. Su éxito en este frente contribuyó directamente a la neutralización de operaciones de inteligencia enemigas en el hemisferio occidental.

El Rol del FBI en la Ocultación de su Trabajo

Tras la guerra, el FBI, bajo la dirección de J. Edgar Hoover, asumió el control de muchos archivos criptográficos y minimizó el rol de Friedman para enfatizar logros internos. Documentos desclasificados en la década de 1970 revelan que el FBI clasificó sus informes como secretos, argumentando riesgos de seguridad nacional. Esta supresión no solo borró su nombre de la historia oficial, sino que también obstaculizó la diseminación de sus técnicas en la comunidad académica y militar.

Técnicamente, esta ocultación tuvo implicaciones profundas. Las metodologías de Friedman, que incluían el uso de análisis espectral para detectar ciclos en cifrados periódicos, podrían haber acelerado el desarrollo de estándares criptográficos postbélicos. En lugar de eso, el enfoque se desplazó hacia proyectos como el de la NSA, donde sus ideas fueron adaptadas sin atribución. Un ejemplo es el algoritmo de Venona, un proyecto de descifrado de mensajes soviéticos que incorporó elementos de su trabajo en polialfabéticos, pero sin crédito explícito.

La decisión del FBI se enmarcaba en una política de centralización de la inteligencia, donde figuras femeninas como Friedman eran vistas como accesorias. Esto resultó en una brecha de conocimiento: durante la Guerra Fría, Estados Unidos invirtió en máquinas como el SIGABA, ignorando optimizaciones basadas en su análisis lingüístico, lo que prolongó vulnerabilidades en sistemas de comunicación.

Impacto en la Ciberseguridad Contemporánea

Las técnicas de Friedman resuenan en la ciberseguridad moderna, particularmente en el criptoanálisis de ataques a protocolos como TLS y en la defensa contra malware encriptado. Su énfasis en el análisis estadístico prefigura los algoritmos de machine learning utilizados hoy para detectar anomalías en tráfico cifrado. Por instancia, en redes blockchain, donde la privacidad se logra mediante cifrados homomórficos, sus métodos de frecuencia ayudan a auditar transacciones sin descifrar datos completos.

En el ámbito de la inteligencia artificial, el legado de Friedman se ve en modelos de procesamiento de lenguaje natural (PLN) aplicados a la criptografía. Herramientas como BERT o GPT, entrenadas en corpus lingüísticos, incorporan distribuciones de frecuencia similares a las que ella usaba para inferir claves. Un estudio de 2020 en el Journal of Cryptology destaca cómo redes neuronales convolucionales (CNN) para análisis de secuencias cifradas deben su base teórica a pioneros como Friedman, mejorando la detección de side-channel attacks en dispositivos IoT.

Además, en blockchain, su trabajo influye en protocolos de consenso como Proof-of-Stake, donde la verificación de firmas digitales requiere análisis de patrones para prevenir ataques de Sybil. Técnicas de cribado moderno, implementadas en software como Wireshark con extensiones criptográficas, permiten a analistas de ciberseguridad identificar fugas de información en entornos encriptados, un directo descendiente de sus innovaciones durante la guerra.

La ocultación por parte del FBI también subraya vulnerabilidades institucionales en la ciberseguridad: la supresión de conocimiento histórico puede llevar a reinvención de la rueda, como se vio en el desarrollo tardío de AES en los 2000, que podría haber beneficiado de sus insights en cifrados simétricos. Hoy, agencias como la CISA recomiendan revisiones históricas de criptoanálisis para fortalecer marcos regulatorios contra amenazas cuánticas, reconociendo indirectamente contribuciones olvidadas.

Aplicaciones Avanzadas en Tecnologías Emergentes

En el contexto de la inteligencia artificial, las metodologías de Friedman se integran en sistemas de IA para ciberdefensa. Por ejemplo, algoritmos de aprendizaje profundo que modelan dependencias contextuales en texto cifrado utilizan matrices de transición probabilística, análogas a sus tablas de frecuencia. En un paper de IEEE Transactions on Information Forensics and Security de 2018, se describe cómo GANs (Generative Adversarial Networks) simulan ataques de cifrado para entrenar defensas, incorporando cribs dinámicos inspirados en su trabajo.

Respecto a blockchain, Friedman habría apreciado el desafío de la privacidad diferencial en cadenas de bloques públicas. Sus técnicas de análisis lingüístico se adaptan a la deanominización de direcciones wallet mediante patrones de transacción, un área crítica para compliance en finanzas descentralizadas (DeFi). Proyectos como Zcash, que usan zk-SNARKs para pruebas de conocimiento cero, deben su robustez a principios de descifrado no invasivo que ella pionereó, asegurando que la verificación no revele datos subyacentes.

En ciberseguridad cuántica, el ascenso de computadoras cuánticas amenaza cifrados asimétricos como RSA mediante el algoritmo de Shor. Aquí, el enfoque estadístico de Friedman inspira post-cuánticos como lattice-based cryptography, donde la seguridad se basa en problemas de aprendizaje con errores (LWE), requiriendo análisis de distribuciones gaussianas similares a sus conteos de frecuencia. Investigaciones en NIST para estándares post-cuánticos citan la necesidad de diversificar métodos, un eco de la versatilidad que ella demostró en entornos de guerra.

Otra aplicación es en la ciberseguridad de IA, donde modelos adversarios intentan envenenar datos de entrenamiento. Técnicas de detección basadas en entropía de Shannon, derivadas de su análisis de patrones, ayudan a identificar manipulaciones en datasets cifrados, protegiendo sistemas autónomos en entornos críticos como vehículos conectados o redes 5G.

Desafíos Éticos y Lecciones para el Futuro

La ocultación del trabajo de Friedman plantea cuestiones éticas en la gestión de conocimiento en ciberseguridad. En un mundo donde la IA y blockchain dependen de transparencia para innovación, suprimir contribuciones históricas fomenta desigualdades de género y sesgos en la narrativa técnica. Hoy, iniciativas como Women in Cybersecurity (WiCyS) abogan por resaltar figuras como ella para inspirar diversidad en campos dominados por hombres.

Técnicamente, esto resalta la importancia de archivos abiertos y desclasificación oportuna. En blockchain, donde la inmutabilidad es clave, protocolos de gobernanza deben incluir mecanismos para auditar y atribuir contribuciones, evitando monopolios de conocimiento como el del FBI. Lecciones de Friedman enfatizan la integración interdisciplinaria: combinar matemáticas, lingüística e IA para robustecer defensas contra amenazas evolutivas.

En conclusión, el impacto perdurable de Elizebeth Friedman trasciende su época, moldeando la criptografía moderna de maneras sutiles pero profundas. Su legado, una vez oculto, ahora ilumina caminos para avances en ciberseguridad, IA y blockchain, recordándonos que la innovación florece en la visibilidad y la colaboración.

Para más información visita la Fuente original.