El Q-Day y la Revolución Cuántica en la Ciberseguridad

Introducción a la Computación Cuántica

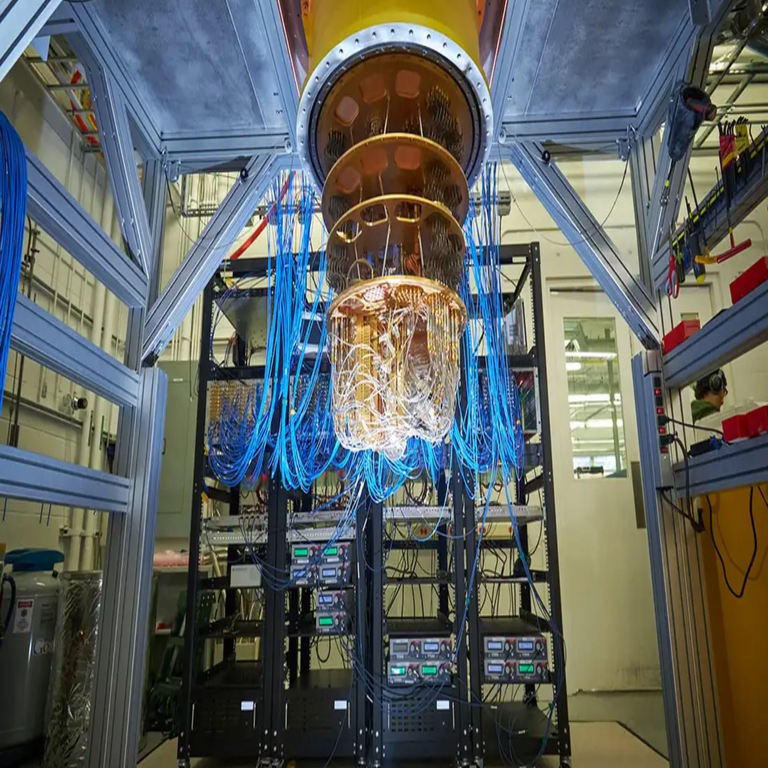

La computación cuántica representa un avance paradigmático en el procesamiento de información, basado en los principios de la mecánica cuántica. A diferencia de los computadores clásicos, que operan con bits binarios (0 o 1), los sistemas cuánticos utilizan qubits, los cuales pueden existir en estados superpuestos, permitiendo cálculos exponencialmente más rápidos para problemas complejos. Esta tecnología, impulsada por empresas como Google, IBM y Rigetti, promete transformar campos como la simulación molecular, la optimización logística y, de manera crítica, la ciberseguridad.

En el contexto de la ciberseguridad, la computación cuántica plantea tanto oportunidades como amenazas significativas. Mientras que puede fortalecer algoritmos de encriptación mediante técnicas cuánticas seguras, también amenaza con romper los pilares de la criptografía actual. El término “Q-Day” se refiere al momento hipotético en que un ordenador cuántico logre factorizar números grandes lo suficientemente rápido como para invalidar sistemas criptográficos ampliamente utilizados, como RSA y ECC (Elliptic Curve Cryptography). Según informes recientes, Google ha estimado que este evento podría ocurrir en la próxima década, acelerando la necesidad de transiciones hacia estándares post-cuánticos.

Los qubits, gracias a fenómenos como la superposición y el entrelazamiento, permiten que un sistema cuántico explore múltiples soluciones simultáneamente. Por ejemplo, el algoritmo de Shor, desarrollado en 1994 por Peter Shor, podría reducir el tiempo necesario para factorizar un número de 2048 bits de millones de años en un computador clásico a minutos en uno cuántico. Esta capacidad no solo afecta la confidencialidad de datos, sino también la integridad y autenticidad en transacciones digitales globales.

Predicciones de Google sobre el Q-Day

Google, a través de su división Quantum AI, ha invertido miles de millones en investigación cuántica, logrando hitos como la supremacía cuántica en 2019 con su procesador Sycamore. En publicaciones recientes, expertos de la compañía han proyectado que el Q-Day podría llegar tan pronto como en 2030, basado en avances en corrección de errores cuánticos y escalabilidad de qubits. Esta predicción se fundamenta en simulaciones que muestran cómo un ordenador con alrededor de un millón de qubits lógicos podría ejecutar el algoritmo de Shor contra claves RSA de 2048 bits en cuestión de horas.

La estimación de Google no es aislada; se alinea con informes de la Agencia de Seguridad Nacional de Estados Unidos (NSA) y el Instituto Nacional de Estándares y Tecnología (NIST), que han identificado la criptografía asimétrica como el vector principal de vulnerabilidad. En un escenario de Q-Day, datos encriptados hoy —como comunicaciones gubernamentales, transacciones financieras y registros médicos— podrían ser descifrados retroactivamente, un ataque conocido como “harvest now, decrypt later”. Esto implica que adversarios estatales podrían recolectar datos cifrados actualmente para explotarlos una vez disponible la tecnología cuántica.

Para contextualizar, el procesador actual de Google, como el Bristlecone con 72 qubits, aún enfrenta desafíos como la decoherencia, donde los qubits pierden su estado cuántico debido a interferencias ambientales. Sin embargo, progresos en arquitecturas superconductoras y trampas iónicas sugieren que la escalabilidad es factible. Google estima que, con tasas de error por debajo del 0.1% por operación, los sistemas cuánticos serán viables para romper criptografía en menos de una década.

Vulnerabilidades en la Criptografía Actual

La criptografía moderna se sustenta en problemas matemáticos difíciles para computadores clásicos, como la factorización de números primos grandes en RSA o el logaritmo discreto en Diffie-Hellman. Estos algoritmos aseguran el intercambio seguro de claves y la firma digital, esenciales para protocolos como HTTPS, VPN y blockchain. Sin embargo, la computación cuántica invalida estas bases mediante algoritmos eficientes.

El algoritmo de Shor no solo factoriza, sino que resuelve el problema del logaritmo discreto en curvas elípticas, afectando a ECC, que es más eficiente y común en dispositivos móviles. Además, el algoritmo de Grover proporciona una aceleración cuadrática para búsquedas exhaustivas, amenazando a funciones hash como SHA-256 usadas en Bitcoin y otras criptomonedas. Aunque no rompe hashes por completo, reduce su seguridad efectiva de 256 bits a 128 bits, lo que podría hacer viables ataques de fuerza bruta en tiempo razonable.

- RSA y ECC: Vulnerables a Shor; claves de 2048 bits equivaldrían a 0 bits de seguridad cuántica.

- SHA y AES: AES simétrico resiste mejor, pero Grover acelera ataques; se recomienda migrar a AES-256.

- Blockchain: Firmas digitales en transacciones podrían falsificarse, erosionando la confianza en redes descentralizadas.

En el ámbito de la inteligencia artificial, modelos de IA que dependen de datos encriptados para entrenamiento podrían verse comprometidos, exponiendo sesgos o información sensible. Asimismo, en blockchain, la inmutabilidad se basa en hashes cuántico-vulnerables, potencialmente permitiendo reescrituras de ledgers históricos.

Implicaciones para la Ciberseguridad Global

El advenimiento del Q-Day transformaría el panorama de amenazas cibernéticas. Países y organizaciones que no migren a tiempo enfrentarían riesgos catastróficos: espionaje masivo, colapso de mercados financieros y disrupciones en infraestructuras críticas como redes eléctricas y sistemas de salud. Por instancia, un ataque cuántico a satélites de comunicación podría interceptar datos militares encriptados, alterando equilibrios geopolíticos.

En América Latina, donde la adopción digital acelera con iniciativas como 5G y banca móvil, la vulnerabilidad es aguda. Países como México y Brasil, con economías dependientes de transacciones electrónicas, podrían sufrir pérdidas billonarias si no implementan criptografía post-cuántica. La Unión Internacional de Telecomunicaciones (UIT) estima que el 80% de los datos globales en tránsito usan protocolos vulnerables, amplificando el impacto.

Desde la perspectiva de la IA, la computación cuántica habilitará machine learning cuántico (QML), mejorando detección de anomalías en ciberseguridad. Algoritmos como QSVM (Quantum Support Vector Machines) podrían analizar patrones de ataques a velocidades inéditas, pero solo si la infraestructura subyacente es segura. En blockchain, protocolos cuántico-resistentes como Lattice-based cryptography o Hash-based signatures (ej. XMSS) se posicionan como soluciones, aunque su integración requiere actualizaciones masivas en nodos y wallets.

Las regulaciones emergen como respuesta: la Unión Europea con su Quantum Flagship y EE.UU. con la Quantum Computing Cybersecurity Preparedness Act exigen evaluaciones de riesgo. En Latinoamérica, foros como la OEA promueven colaboraciones para estandarización, pero la brecha tecnológica persiste, con solo un puñado de instituciones investigando localmente.

Medidas de Mitigación y Criptografía Post-Cuántica

La transición a la criptografía post-cuántica (PQC) es imperativa. El NIST ha seleccionado candidatos como CRYSTALS-Kyber para intercambio de claves y CRYSTALS-Dilithium para firmas digitales, basados en lattices y códigos correctores. Estos algoritmos resisten tanto ataques clásicos como cuánticos, manteniendo eficiencia computacional.

- Algoritmos Lattice-based: Utilizan problemas de aprendizaje con errores (LWE); Kyber ofrece seguridad equivalente a AES-256 con overhead mínimo.

- Hash-based: Como SPHINCS+, dependen de funciones hash seguras, ideales para firmas de un solo uso en blockchain.

- Multivariate y Code-based: Alternativas como McEliece, resistentes desde los años 70, pero con claves más grandes.

La implementación híbrida, combinando PQC con criptografía clásica, facilita la migración gradual. Por ejemplo, protocolos TLS 1.3 podrían incorporar Kyber junto a ECDH. En IA, frameworks como Qiskit de IBM permiten simular PQC para testing. Para blockchain, Ethereum planea upgrades cuántico-seguros, mientras que proyectos como Quantum Resistant Ledger (QRL) ya operan con XMSS.

Desafíos incluyen el tamaño de claves (hasta 1MB en algunos casos) y la verificación de implementaciones seguras. Organizaciones deben realizar auditorías criptográficas y entrenar personal en quantum-safe practices. Inversiones en hardware cuántico seguro, como redes de distribución de claves cuánticas (QKD), complementan PQC; China lidera con su satélite Micius, demostrando enlaces cuánticos sobre 1200 km.

En ciberseguridad proactiva, la IA juega un rol: modelos predictivos pueden anticipar brechas cuánticas analizando patrones de investigación en patentes y publicaciones. Herramientas como Quantum Threat Intelligence Platforms emergen para monitorear avances globales.

Avances en IA y Blockchain Frente a la Amenaza Cuántica

La intersección de IA y computación cuántica amplifica tanto riesgos como defensas. En IA, algoritmos cuánticos como Variational Quantum Eigensolvers (VQE) optimizan redes neuronales para detección de intrusiones, procesando datos masivos en tiempo real. Sin embargo, si los datos de entrenamiento se encriptan con esquemas vulnerables, la IA misma podría ser comprometida, llevando a falsos positivos en sistemas de seguridad.

En blockchain, la amenaza cuántica cuestiona la descentralización. Redes como Bitcoin, con ECDSA para firmas, enfrentarían robos masivos si un actor cuántico controla el 51% de la potencia. Soluciones incluyen migrar a firmas post-cuánticas y sharding cuántico-resistente. Proyectos emergentes exploran blockchains híbridas, integrando QKD para validación de transacciones, asegurando inmutabilidad contra ataques de 51% cuánticos.

La colaboración interdisciplinaria es clave: consorcios como el Quantum Economic Development Consortium (QED-C) fomentan estándares abiertos. En Latinoamérica, iniciativas como el Centro de Computación Cuántica en Brasil buscan capacitar talento local, mitigando la dependencia de potencias globales.

Consideraciones Finales

El Q-Day no es un evento apocalíptico, sino un catalizador para innovación en ciberseguridad. Con predicciones de Google apuntando a 2030, la comunidad global debe acelerar la adopción de PQC, invertir en educación cuántica y fomentar políticas inclusivas. La computación cuántica, lejos de ser solo una amenaza, ofrece herramientas para un ecosistema digital más robusto, integrando IA y blockchain en arquitecturas seguras.

La preparación oportuna asegurará que la transición sea fluida, protegiendo economías y sociedades de disrupciones. Mientras los avances continúan, la vigilancia constante y la colaboración internacional serán pilares para navegar esta era cuántica.

Para más información visita la Fuente original.