Análisis de la Plataforma Astra Linux: Seguridad y Rendimiento en Entornos Críticos

Introducción a Astra Linux

Astra Linux es un sistema operativo basado en Linux diseñado para su uso en entornos críticos, donde la seguridad y la estabilidad son fundamentales. Este sistema ha sido adoptado por diversas entidades gubernamentales y organizaciones que requieren un alto nivel de protección de datos y confiabilidad operativa. En este artículo, se examinan las características técnicas que hacen de Astra Linux una opción viable para aplicaciones sensibles.

Características Técnicas Clave

Astra Linux se destaca por varias características técnicas que lo convierten en un sistema operativo robusto para aplicaciones críticas:

- Seguridad Aumentada: El sistema incluye mecanismos avanzados de seguridad, como SELinux (Security-Enhanced Linux), que permite implementar políticas de control de acceso obligatorio. Esto limita el acceso a recursos del sistema basándose en políticas definidas previamente.

- Certificación Nacional: Astra Linux ha obtenido certificaciones que garantizan su conformidad con estándares internacionales como el Common Criteria, lo que proporciona confianza adicional en su uso en entornos sensibles.

- Interoperabilidad: El sistema operativo es compatible con una amplia variedad de aplicaciones y herramientas utilizadas comúnmente en sectores gubernamentales y militares, facilitando su integración en infraestructuras existentes.

- Mantenimiento Proactivo: Astra Linux proporciona actualizaciones regulares y soporte técnico especializado, asegurando que los usuarios tengan acceso a las últimas mejoras de seguridad y rendimiento.

Estrategias de Implementación

La implementación exitosa de Astra Linux requiere seguir ciertas estrategias operativas que maximicen sus beneficios mientras se minimizan los riesgos asociados. Algunas recomendaciones incluyen:

- Análisis de Necesidades: Antes de implementar el sistema, es esencial realizar un análisis detallado de las necesidades específicas del entorno operativo para adaptar la configuración del sistema a estas requerimientos.

- Capa Adicional de Seguridad: Integrar soluciones adicionales como firewalls específicos o sistemas de detección/preventiva puede aumentar aún más el nivel de seguridad del entorno basado en Astra Linux.

- Capacitación Continua: Proporcionar formación continua al personal técnico sobre las mejores prácticas para gestionar la seguridad del sistema operativo es crucial para mantener una postura defensiva efectiva.

Puntos Críticos a Considerar

A pesar de sus ventajas, también existen desafíos asociados con el uso de Astra Linux. Es importante considerar los siguientes puntos críticos:

- Costo Inicial: La adopción puede implicar costos iniciales elevados debido a licencias y capacitación necesaria para personal técnico.

- Ajuste Cultural: Cambiar a un nuevo sistema operativo puede encontrar resistencia dentro del personal acostumbrado a otras plataformas; por lo tanto, es vital gestionar este cambio adecuadamente.

- Mantenimiento Continuo: Un compromiso continuo con el mantenimiento del software es necesario para asegurar un rendimiento óptimo y protección contra nuevas amenazas cibernéticas.

Tendencias Futuras

A medida que la ciberseguridad continúa evolucionando, también lo hacen las capacidades necesarias para enfrentar nuevos desafíos. Las tendencias futuras relacionadas con sistemas operativos como Astra Linux incluyen:

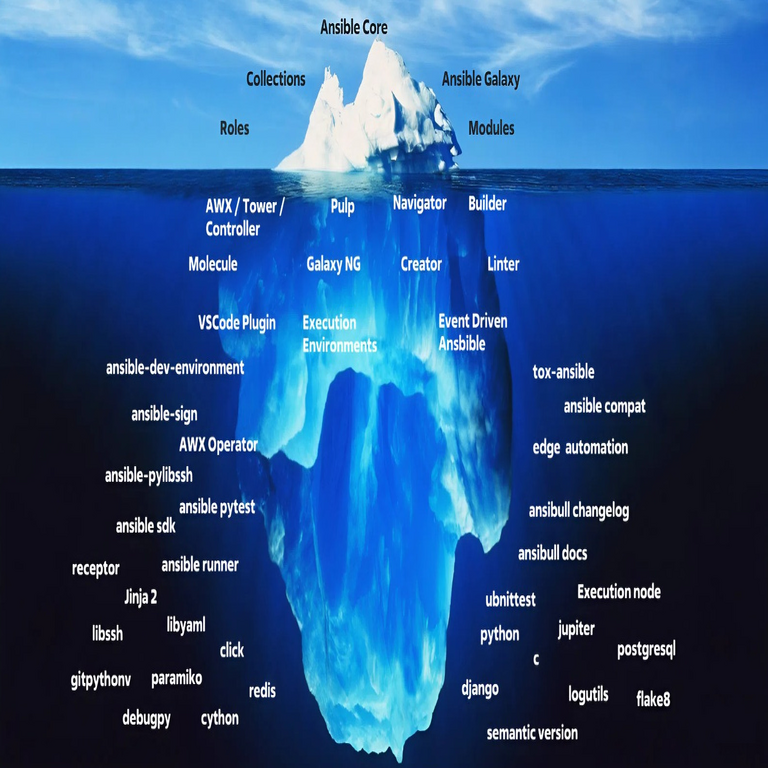

- Aumento en la Automatización: Las herramientas automatizadas para gestión y monitoreo contribuirán a mejorar la eficiencia operativa al reducir errores humanos potenciales.

- Creciente Integración con IA: La inteligencia artificial será fundamental para detectar patrones inusuales e identificar amenazas potenciales antes de que se conviertan en incidentes graves.

Conclusión

Astra Linux representa una solución sólida para organizaciones que requieren un enfoque riguroso hacia la seguridad y estabilidad operativa. Con sus características avanzadas, estrategias adecuadas pueden ser implementadas eficazmente, maximizando así sus beneficios mientras se gestionan los riesgos inherentes. Para más información visita la Fuente original.