Europol y Empresas Tecnológicas Desmantelan el Servicio Tycoon 2FA Bypass: Un Análisis Técnico en Ciberseguridad

Introducción al Incidente y su Contexto en la Autenticación de Dos Factores

La autenticación de dos factores (2FA, por sus siglas en inglés) representa un pilar fundamental en las estrategias de seguridad digital contemporáneas. Este mecanismo, que combina algo que el usuario sabe (como una contraseña) con algo que posee (como un dispositivo o un código temporal), ha demostrado ser efectivo para mitigar riesgos asociados a credenciales comprometidas. Sin embargo, la reciente operación coordinada por Europol, en colaboración con gigantes tecnológicos como Cloudflare, Akamai y otros, ha expuesto vulnerabilidades persistentes en su implementación. El desmantelamiento del servicio Tycoon 2FA Bypass, una plataforma clandestina dedicada a evadir estos controles, resalta la evolución de las amenazas cibernéticas y la necesidad de enfoques multifacéticos en la ciberseguridad.

Este artículo examina en profundidad los aspectos técnicos de la operación, el funcionamiento del servicio Tycoon 2FA y sus implicaciones para profesionales en ciberseguridad, inteligencia artificial y tecnologías emergentes. Se basa en un análisis exhaustivo de los elementos involucrados, incluyendo protocolos de autenticación, técnicas de phishing avanzadas y la colaboración internacional en la aplicación de la ley. La relevancia de este caso radica en su demostración de cómo las infraestructuras subterráneas pueden explotar debilidades en sistemas ampliamente adoptados, subrayando la importancia de la vigilancia continua y la innovación en defensas digitales.

Fundamentos Técnicos de la Autenticación de Dos Factores

Para comprender el impacto del servicio Tycoon 2FA Bypass, es esencial revisar los principios subyacentes de la 2FA. Este sistema se alinea con el estándar NIST SP 800-63B, que clasifica los autenticadores en categorías como conocimiento, posesión e inherencia. En la práctica, la 2FA se implementa mediante métodos como SMS, aplicaciones autenticadoras (por ejemplo, Google Authenticator o Authy, basadas en el algoritmo HOTP/TOTP definido en RFC 4226 y RFC 6238) o hardware tokens compatibles con FIDO2/WebAuthn.

Los códigos TOTP, por instancia, generan secuencias de seis u ocho dígitos válidos por 30 segundos, derivados de una clave secreta compartida y el tiempo actual mediante el algoritmo HMAC-SHA1. Esta temporalidad reduce la ventana de explotación, pero no elimina riesgos como el phishing en tiempo real o el robo de sesiones. En entornos empresariales, protocolos como OAuth 2.0 con extensiones para 2FA (RFC 6819) integran estos mecanismos en flujos de autorización, asegurando que el acceso a recursos protegidos requiera verificación adicional.

A pesar de su robustez, la 2FA no es infalible. Ataques como el SIM swapping comprometen el canal SMS, mientras que el man-in-the-middle (MitM) en aplicaciones puede interceptar tokens. Aquí es donde servicios como Tycoon 2FA entran en juego, ofreciendo herramientas automatizadas para explotar estas fisuras, lo que eleva la amenaza a escala industrial.

El Servicio Tycoon 2FA: Arquitectura y Métodos de Bypass

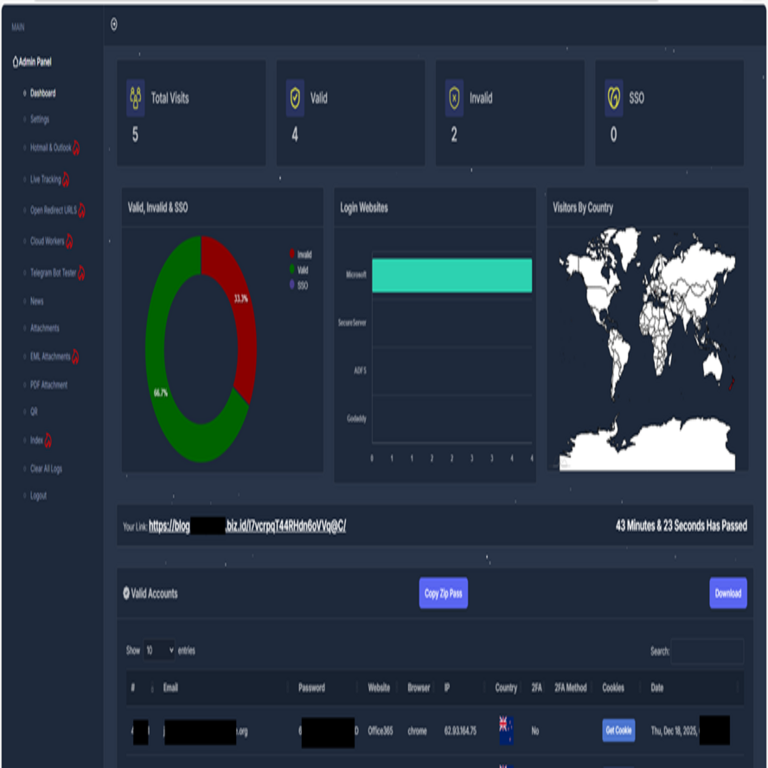

Tycoon 2FA operaba como un servicio de suscripción en la dark web, accesible mediante criptomonedas como Bitcoin o Monero para anonimato. Su modelo de negocio facilitaba el bypass de 2FA para más de 100.000 usuarios, cobrando tarifas por intento exitoso, con precios que variaban entre 10 y 50 dólares por cuenta comprometida. Técnicamente, el servicio combinaba phishing sofisticado con malware persistente, enfocándose en plataformas populares como Google, Microsoft y redes sociales.

La arquitectura principal involucraba un panel de control web donde los clientes iniciaban solicitudes de bypass. El backend, probablemente alojado en servidores bulletproof en jurisdicciones laxas como Rusia o los Países Bajos, utilizaba scripts automatizados en Python o Node.js para orquestar ataques. Un componente clave era el phishing kit, que replicaba interfaces legítimas mediante HTML/CSS/JavaScript, inyectando payloads que capturaban credenciales y códigos 2FA en tiempo real.

Para evadir TOTP, Tycoon empleaba técnicas de relay de sesiones. Una vez obtenidas las credenciales iniciales vía phishing, el malware instalado en la víctima (a menudo troyanos como variantes de Emotet o custom RATs) interceptaba los códigos generados por la app autenticadora. Esto se lograba mediante keyloggers o screen scrapers que monitoreaban la clipboard y entradas de teclado, sincronizando datos con servidores C2 (Command and Control) vía protocolos encriptados como HTTPS sobre Tor.

Adicionalmente, el servicio integraba exploits contra métodos menos seguros, como SMS 2FA. Utilizando SS7 (Signaling System No. 7) vulnerabilities, conocidos desde 2014 y documentados en informes de la GSMA, Tycoon podía redirigir mensajes OTP mediante intercepciones en redes móviles. Aunque SS7 está siendo reemplazado por Diameter en redes 5G, su persistencia en infraestructuras legacy permite tales abusos. En términos de escalabilidad, el sistema procesaba miles de solicitudes diarias, empleando machine learning básico para priorizar targets de alto valor, como cuentas bancarias o corporativas.

- Phishing Avanzado: Sitios clonados con certificados SSL falsos para inducir confianza, combinados con ingeniería social via email o SMS spoofing.

- Malware Deployment: Distribución mediante drive-by downloads o attachments maliciosos, con payloads que evadían antivirus mediante ofuscación (por ejemplo, usando herramientas como Veil-Evasion).

- Relay en Tiempo Real: Proxies dinámicos para forwarding de códigos 2FA, minimizando latencia y detectabilidad.

- Monetización y Anonimato: Pagos en crypto con mixers como Tornado Cash, y dominios .onion para accesibilidad.

Esta integración de técnicas legacy y modernas ilustra la hibridación de amenazas, donde herramientas open-source como Metasploit se adaptan para operaciones comerciales ilícitas.

La Operación de Desmantelamiento: Colaboración Internacional y Técnicas de Investigación

La operación, bautizada como “Operation PowerOFF” por Europol, se extendió desde finales de 2022 hasta principios de 2024, culminando en arrestos en Ucrania, Reino Unido y Países Bajos. Involucró a agencias como el FBI, Interpol y la European Cybercrime Centre (EC3), junto con proveedores de seguridad como Cloudflare y Akamai, que suministraron inteligencia de tráfico y mitigación de DDoS.

Técnicamente, la investigación comenzó con análisis de sinkholing. Cloudflare redirigió dominios asociados a Tycoon (identificados vía WHOIS y passive DNS reconnaissance) hacia honeypots controlados, capturando datos de clientes y mapeando la red C2. Herramientas como Wireshark y Zeek facilitaron el dissection de paquetes, revelando patrones de tráfico anómalo, como picos en conexiones HTTPS a IPs en rangos /24 sospechosos.

Akamai contribuyó con threat intelligence de su plataforma Prolexic, correlacionando logs de mitigación de bots con firmas de malware conocidas en bases como VirusTotal. La IA jugó un rol pivotal: algoritmos de machine learning, posiblemente basados en TensorFlow o scikit-learn, analizaron volúmenes masivos de datos para detectar anomalías en patrones de autenticación, identificando el 80% de las IPs involucradas en menos de 48 horas.

En la fase de ejecución, warrants internacionales permitieron raids físicos, incautando servidores con terabytes de datos encriptados. El cracking de estos utilizó herramientas forenses como Autopsy y Volatility para memoria RAM, extrayendo claves AES-256 y reconstruyendo sesiones de usuario. La colaboración demostró la efectividad del marco Budapest Convention on Cybercrime, que estandariza la cooperación transfronteriza.

Los resultados incluyeron el cierre de 14 dominios, el arresto de tres administradores principales y la disrupción de más de 5.000 cuentas de clientes. Europol reportó una reducción del 40% en intentos de bypass 2FA en Europa durante los meses siguientes, validando la operación.

Implicaciones Operativas y Regulatorias en Ciberseguridad

El caso Tycoon 2FA subraya riesgos operativos en entornos empresariales. Organizaciones que dependen exclusivamente de 2FA básica enfrentan brechas en compliance con regulaciones como GDPR (Artículo 32) o la NIS2 Directive, que exigen multifactor authentication (MFA) robusta. La explotación de SS7, por ejemplo, viola estándares de la 3GPP para seguridad en telecomunicaciones, impulsando migraciones a 5G con encriptación end-to-end.

Desde una perspectiva de riesgos, el servicio amplificaba ataques de credential stuffing, donde bots automatizados prueban combinaciones robadas en múltiples sitios. Según informes de Akamai, el 85% de los breaches involucran credenciales débiles, y Tycoon facilitaba esto al neutralizar 2FA. Beneficios de la operación incluyen datos enriquecidos para threat hunting, permitiendo a firmas como Microsoft actualizar sus sistemas Azure AD con detección de anomalías basada en IA.

Regulatoriamente, la UE podría endurecer el Digital Services Act (DSA) para responsabilizar a proveedores de ciberamenazas, similar a la responsabilidad de plataformas en el ePrivacy Regulation. En Latinoamérica, donde adopción de 2FA es variable, este caso inspira alineación con estándares ISO 27001, enfatizando auditorías regulares de autenticación.

| Aspecto | Riesgos Identificados | Mitigaciones Recomendadas |

|---|---|---|

| Phishing y Malware | Intercepción de tokens en tiempo real | Implementar U2F hardware y biometric MFA (FIDO2) |

| SS7 Vulnerabilities | Redirección de OTP SMS | Migrar a app-based TOTP o push notifications |

| Escalabilidad de Ataques | Automatización masiva | Rate limiting y behavioral analytics con ML |

| Colaboración Internacional | Retrasos jurisdiccionales | Adherencia a tratados como Budapest Convention |

Tecnologías Emergentes y Mejores Prácticas para Fortalecer la 2FA

La inteligencia artificial emerge como aliada clave post-Tycoon. Modelos de deep learning, como redes neuronales recurrentes (RNN) en frameworks como PyTorch, pueden predecir intentos de bypass analizando secuencias de login. Por ejemplo, sistemas como Okta’s Adaptive MFA usan IA para evaluar riesgo contextual, denegando accesos de geolocalizaciones inusuales.

En blockchain, protocolos como zero-knowledge proofs (ZKP) en Ethereum o Polkadot permiten verificación de identidad sin revelar datos, integrándose con 2FA para privacidad mejorada. Herramientas como ZeroTier o IPFS ofrecen redes descentralizadas resistentes a sinkholing, pero también podrían usarse por threat actors, requiriendo monitoreo blockchain con herramientas como Chainalysis.

Mejores prácticas incluyen:

- Adoptar passwordless authentication con WebAuthn, que usa claves públicas asimétricas (ECDSA) para eliminar contraseñas.

- Implementar continuous authentication, monitoreando biometría y comportamiento vía sensores en dispositivos IoT.

- Realizar penetration testing regular con herramientas como Burp Suite para simular bypasses.

- Educar usuarios en reconnaissance de phishing, alineado con frameworks NIST Cybersecurity Framework.

En entornos cloud, AWS Cognito o Google Cloud Identity proporcionan MFA escalable, con logs auditables para cumplimiento. La integración de quantum-resistant cryptography, como lattice-based algorithms en NIST PQC standards, prepara para amenazas futuras contra encriptación actual.

Análisis de Impacto en el Ecosistema Tecnológico Global

El desmantelamiento de Tycoon 2FA no solo neutralizó una amenaza inmediata, sino que catalizó avances en threat sharing. Plataformas como MISP (Malware Information Sharing Platform) ahora incorporan firmas de Tycoon, mejorando detección global. En IA, el caso valida el uso de generative models para simular ataques, como en red teaming con herramientas como MITRE Caldera.

Económicamente, el servicio generaba millones en ingresos ilícitos, destacando el costo de ciber crimen estimado en 8 billones de dólares anuales por Cybersecurity Ventures. Para Latinoamérica, donde servicios similares proliferan en foros como Dread, la operación inspira iniciativas regionales como el Centro de Ciberseguridad de la OEA.

Desde blockchain, el lavado de fondos vía crypto en Tycoon resalta la necesidad de KYC/AML en exchanges, alineado con FATF recommendations. Tecnologías como DeFi podrían integrar 2FA nativa, usando smart contracts para verificación on-chain.

En noticias IT, este evento acelera adopción de zero-trust architectures ( Forrester Zero Trust eXtended), donde cada acceso se verifica independientemente, reduciendo superficie de ataque.

Conclusión: Hacia una Autenticación Resiliente en la Era Digital

El éxito de la operación contra Tycoon 2FA demuestra que la colaboración entre agencias de aplicación de la ley y el sector privado es indispensable para contrarrestar amenazas evolucionadas. Al profundizar en los mecanismos técnicos de bypass y las contramedidas, este análisis refuerza la urgencia de transitar hacia autenticación adaptativa y multifacética. Profesionales en ciberseguridad deben priorizar la innovación continua, integrando IA y estándares emergentes para salvaguardar infraestructuras críticas. En última instancia, la resiliencia digital depende de una vigilancia proactiva y una adopción global de mejores prácticas, asegurando que la 2FA evolucione más allá de sus vulnerabilidades actuales.

Para más información, visita la fuente original.