LastPass Advierte sobre Alertas Falsas para Robar Contraseñas Maestras

Introducción al Incidente de Seguridad

En el panorama actual de la ciberseguridad, los gestores de contraseñas como LastPass representan una herramienta esencial para proteger la información sensible de los usuarios. Sin embargo, un reciente aviso emitido por la compañía ha alertado a su base de usuarios sobre una campaña de phishing sofisticada. Esta campaña utiliza alertas falsificadas que imitan notificaciones legítimas de LastPass, con el objetivo principal de engañar a los usuarios para que revelen sus contraseñas maestras. El phishing, como técnica de ingeniería social, explota la confianza que los individuos depositan en las plataformas digitales, y este caso ilustra cómo los atacantes adaptan sus métodos para targeting específico en servicios de gestión de credenciales.

La contraseña maestra es el elemento central en un gestor como LastPass, ya que encripta todas las demás contraseñas almacenadas. Su compromiso podría resultar en el acceso no autorizado a múltiples cuentas, desde correos electrónicos hasta servicios bancarios. LastPass, consciente de esta vulnerabilidad, ha publicado una alerta detallada recomendando a los usuarios verificar la autenticidad de cualquier comunicación recibida. Este incidente subraya la importancia de la verificación constante en entornos digitales, donde las amenazas evolucionan rápidamente para eludir las medidas de seguridad tradicionales.

Detalles de la Campaña de Phishing

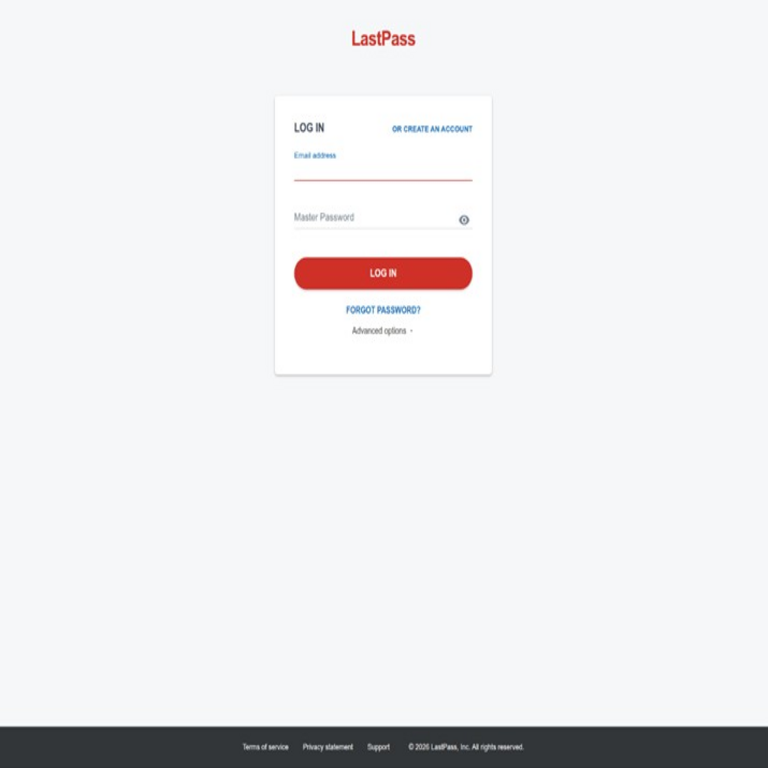

La campaña detectada involucra correos electrónicos o notificaciones que simulan ser alertas de seguridad de LastPass. Estos mensajes advierten a los usuarios sobre supuestas brechas de seguridad o actualizaciones requeridas en su cuenta, urgiendo a que inicien sesión inmediatamente para resolver el problema. Los enlaces incluidos en estos correos dirigen a sitios web falsos que replican la interfaz de LastPass, capturando las credenciales ingresadas por el usuario desprevenido.

Según el análisis de LastPass, los correos falsos utilizan dominios similares a los oficiales, como variaciones de “lastpass.com” con errores tipográficos sutiles o extensiones alternativas. Por ejemplo, un dominio podría ser “lastp-ass.com” o “secure-lastpass.net”, diseñados para pasar desapercibidos en una lectura rápida. Además, los mensajes incorporan elementos visuales como logotipos y estilos que imitan fielmente la marca de LastPass, aumentando su credibilidad aparente.

- Los correos suelen provenir de direcciones spoofed que aparentan ser de soporte@lastpass.com.

- Incluyen lenguaje urgente, como “Acción requerida inmediatamente” o “Su cuenta está en riesgo”.

- Los sitios phishing solicitan no solo la contraseña maestra, sino también códigos de verificación de dos factores si el usuario los tiene habilitados.

Esta táctica no es novedosa, pero su aplicación a un gestor de contraseñas la hace particularmente peligrosa. Los atacantes aprovechan el conocimiento público sobre brechas pasadas de LastPass, como la de 2022, para generar pánico y reducir el tiempo de escrutinio por parte de los receptores.

Mecanismos Técnicos del Ataque

Desde una perspectiva técnica, el ataque se basa en el spoofing de correo electrónico y la creación de sitios web clonados. El spoofing implica la falsificación de la cabecera “From” en el correo, lo que permite que el mensaje parezca originarse desde un servidor legítimo. Herramientas como el Protocolo de Transferencia de Correo Simple (SMTP) facilitan esta manipulación, aunque los proveedores de email modernos incorporan mecanismos como SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) y DMARC (Domain-based Message Authentication, Reporting, and Conformance) para mitigarlos.

Los sitios phishing, por su parte, se construyen utilizando HTML, CSS y JavaScript para replicar la página de inicio de sesión de LastPass. Estos sitios a menudo se hospedan en servidores comprometidos o en servicios de hosting gratuitos, y utilizan redirecciones para ocultar su origen real. Una vez que el usuario ingresa sus credenciales, estas se transmiten vía POST a un servidor controlado por los atacantes, posiblemente encriptadas temporalmente para evitar detección en tránsito.

En términos de evasión, los atacantes emplean técnicas como el ofuscamiento de código, donde el JavaScript se codifica para dificultar el análisis por herramientas de seguridad automatizadas. Además, integran scripts que detectan si el visitante es un bot o un humano, ajustando el comportamiento en consecuencia. La integración de inteligencia artificial en estas campañas podría estar emergiendo, permitiendo la generación automática de correos personalizados basados en datos filtrados de brechas previas.

Impacto Potencial en los Usuarios y la Industria

El robo de una contraseña maestra compromete no solo la cuenta de LastPass, sino todo el ecosistema de credenciales asociadas. Un atacante podría acceder a correos electrónicos, redes sociales, cuentas financieras y datos corporativos, lo que amplifica el daño. En un contexto empresarial, donde LastPass se usa para gestión de accesos privilegiados, esto podría derivar en fugas de datos sensibles o interrupciones operativas.

A nivel industria, este incidente resalta las vulnerabilidades inherentes a los servicios basados en la nube. Aunque LastPass encripta las bóvedas de contraseñas con AES-256 y requiere la contraseña maestra para la desencriptación local, el eslabón débil sigue siendo el usuario final. Estadísticas de ciberseguridad indican que el 95% de las brechas involucran un factor humano, y campañas como esta refuerzan esa tendencia.

El impacto económico es significativo: el costo promedio de una brecha de datos en 2023 superó los 4.5 millones de dólares, según informes de IBM. Para usuarios individuales, el robo de identidad puede llevar a pérdidas financieras directas y daños a la reputación a largo plazo.

Medidas de Prevención Recomendadas por LastPass

LastPass ha delineado pasos claros para mitigar esta amenaza. En primer lugar, insta a los usuarios a no hacer clic en enlaces de correos no solicitados y a acceder siempre directamente al sitio oficial mediante un marcador o escribiendo la URL manualmente. Verificar la autenticidad de un correo implica revisar el dominio del remitente y buscar inconsistencias en el lenguaje o diseño.

- Habilitar la autenticación de dos factores (2FA) en todas las cuentas, preferiblemente con métodos como YubiKey o apps de autenticación en lugar de SMS.

- Utilizar extensiones de navegador oficiales de LastPass para detectar sitios phishing automáticamente.

- Monitorear alertas oficiales a través del blog o centro de ayuda de LastPass, evitando comunicaciones no verificadas.

- Reportar correos sospechosos al equipo de soporte de LastPass para análisis y bloqueo.

Adicionalmente, LastPass recomienda cambiar la contraseña maestra periódicamente y usar frases maestras complejas que combinen palabras, números y símbolos, evitando patrones predecibles. La educación continua es clave: los usuarios deben reconocer señales de phishing, como errores gramaticales o presiones temporales.

Mejores Prácticas Generales en Gestión de Contraseñas

Más allá de este incidente específico, la gestión segura de contraseñas requiere un enfoque holístico. Los gestores como LastPass, Bitwarden o 1Password ofrecen encriptación de extremo a extremo, generación automática de contraseñas fuertes y auditorías de seguridad. Sin embargo, su efectividad depende de prácticas complementarias.

Una práctica fundamental es la segmentación de credenciales: evitar usar la misma contraseña en múltiples sitios y emplear contraseñas únicas generadas por el gestor. La verificación de brechas mediante servicios como Have I Been Pwned permite a los usuarios identificar y actualizar credenciales comprometidas proactivamente.

En entornos corporativos, implementar políticas de acceso basado en roles (RBAC) y monitoreo continuo con herramientas SIEM (Security Information and Event Management) fortalece la postura de seguridad. La adopción de zero-trust architecture, donde ninguna entidad se confía por defecto, es cada vez más relevante para contrarrestar amenazas internas y externas.

La integración de inteligencia artificial en la ciberseguridad ofrece avances prometedores. Modelos de IA pueden analizar patrones de comportamiento para detectar anomalías en accesos, o generar contraseñas resistentes a ataques de fuerza bruta. No obstante, estos sistemas deben equilibrarse con privacidad de datos, cumpliendo regulaciones como GDPR o LGPD en América Latina.

Análisis de Tendencias en Ataques de Phishing

Las campañas de phishing dirigidas a gestores de contraseñas forman parte de una tendencia más amplia en el cibercrimen. En 2023, el phishing representó el 36% de las brechas, según el Verizon Data Breach Investigations Report. Los atacantes han evolucionado de correos masivos a spear-phishing, personalizando mensajes con datos de redes sociales o brechas previas.

La dark web juega un rol crucial, donde credenciales robadas se venden o se usan en credential stuffing attacks, probando combinaciones en múltiples sitios. Tecnologías emergentes como blockchain podrían mitigar esto mediante almacenamiento descentralizado de credenciales, aunque su adopción en gestores de contraseñas está en etapas iniciales.

En América Latina, el phishing ha aumentado un 50% en el último año, impulsado por el crecimiento del e-commerce y banca digital. Países como México y Brasil reportan altos índices de víctimas, destacando la necesidad de campañas de concientización regionales.

Respuesta de LastPass y Actualizaciones de Seguridad

LastPass ha respondido proactivamente, actualizando sus sistemas de detección de phishing y colaborando con proveedores de email para bloquear dominios maliciosos. La compañía también ha mejorado su comunicación oficial, utilizando canales verificados como su sitio web y app para diseminar alertas.

En términos de actualizaciones, LastPass ha reforzado la encriptación de datos en reposo y tránsito, incorporando protocolos como TLS 1.3. Para usuarios afectados, se ofrece soporte dedicado para recuperación de cuentas y monitoreo de actividades sospechosas.

Esta respuesta ejemplifica la resiliencia requerida en la industria de la ciberseguridad, donde las actualizaciones continuas son esenciales para mantenerse a la vanguardia de las amenazas.

Consideraciones Finales

El aviso de LastPass sobre alertas falsificadas resalta la persistente amenaza del phishing en la era digital, particularmente contra herramientas críticas como los gestores de contraseñas. Los usuarios deben priorizar la verificación y la educación para minimizar riesgos, mientras que las empresas continúan innovando en defensas técnicas. En última instancia, la ciberseguridad es un esfuerzo compartido que exige vigilancia constante y adopción de mejores prácticas. Mantenerse informado y proactivo es la mejor defensa contra evoluciones en el cibercrimen.

Para más información visita la Fuente original.