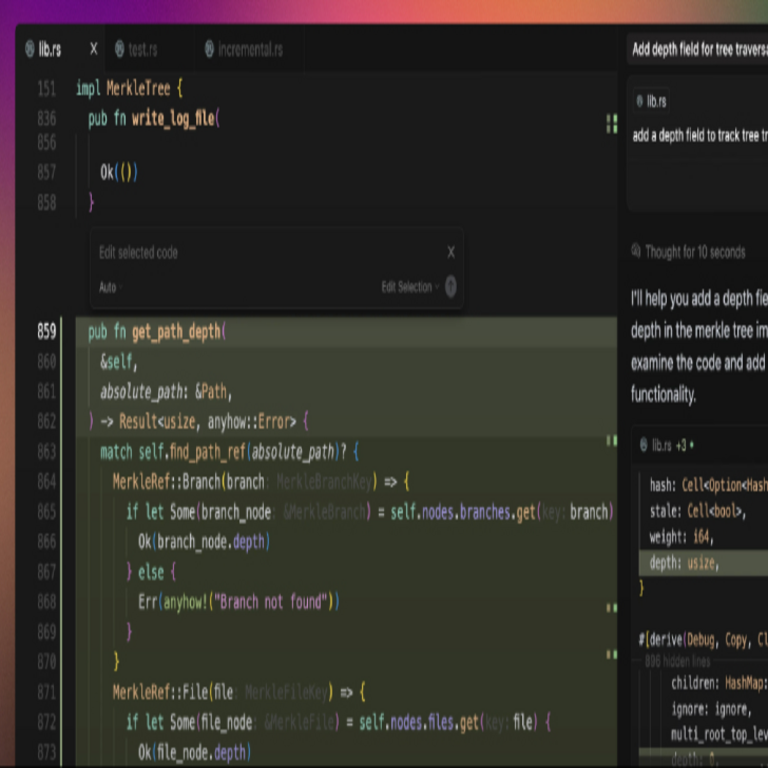

Vulnerabilidad en Cursor AI: Exposición de Código Privado a través de un Editor de Código

Resumen del Problema

Una vulnerabilidad recientemente descubierta en el editor de código Cursor AI permite que los atacantes accedan a código privado y confidencial. Esta situación se deriva de una falla en el manejo inadecuado de las credenciales y la información sensible, lo que puede llevar a una exposición involuntaria de datos críticos para las organizaciones que utilizan esta herramienta.

Detalles Técnicos

Cursor AI, un editor de código basado en inteligencia artificial, ha ganado popularidad debido a su capacidad para mejorar la productividad mediante sugerencias inteligentes y autocompletado. Sin embargo, investigadores han encontrado que este software presenta un error crítico que compromete la seguridad del código fuente almacenado en los sistemas locales de los usuarios.

La vulnerabilidad se origina en el manejo inadecuado de las credenciales utilizadas para acceder a repositorios privados. A través de un ataque dirigido, un atacante podría explotar esta falla para obtener acceso no autorizado al código fuente confidencial. Los detalles técnicos específicos sobre cómo se realiza este ataque aún están siendo investigados por expertos en ciberseguridad.

Implicaciones Operativas y Regulatorias

- Riesgo para la Seguridad del Código: La exposición involuntaria del código fuente puede permitir ataques adicionales, como la inyección de malware o el robo de propiedad intelectual.

- Impacto Regulatorio: Las organizaciones que manejan datos sensibles pueden enfrentar sanciones si se determina que no han tomado las medidas adecuadas para proteger su información.

- Pérdida de Confianza: La divulgación pública sobre esta vulnerabilidad podría erosionar la confianza del cliente en Cursor AI y sus capacidades como herramienta segura.

CVE Asociados

Aunque actualmente no se ha asignado un CVE específico a esta vulnerabilidad, es crucial que los usuarios estén atentos a cualquier actualización relacionada y consideren aplicar parches o soluciones temporales hasta que se emita una corrección oficial por parte del proveedor.

Recomendaciones para Mitigación

- Auditoría Interna: Realizar auditorías regulares del código y las credenciales almacenadas para asegurar que no haya accesos no autorizados.

- Manejo Seguro de Credenciales: Implementar mejores prácticas en la gestión y almacenamiento seguro de credenciales, incluyendo cifrado adecuado y rotación regular.

- Mantenimiento Proactivo: Mantenerse al día con actualizaciones del software y aplicar parches tan pronto como estén disponibles por parte del proveedor.

Conclusiones

A medida que las herramientas basadas en inteligencia artificial continúan integrándose más profundamente en los flujos de trabajo desarrolladores, es fundamental mantener altos estándares de seguridad. La reciente vulnerabilidad descubierta en Cursor AI resalta la necesidad urgente de revisar prácticas operativas relacionadas con el manejo seguro del código privado. Las organizaciones deben estar preparadas para actuar rápidamente frente a tales incidentes e implementar medidas preventivas robustas para proteger su información más crítica. Para más información visita la Fuente original.