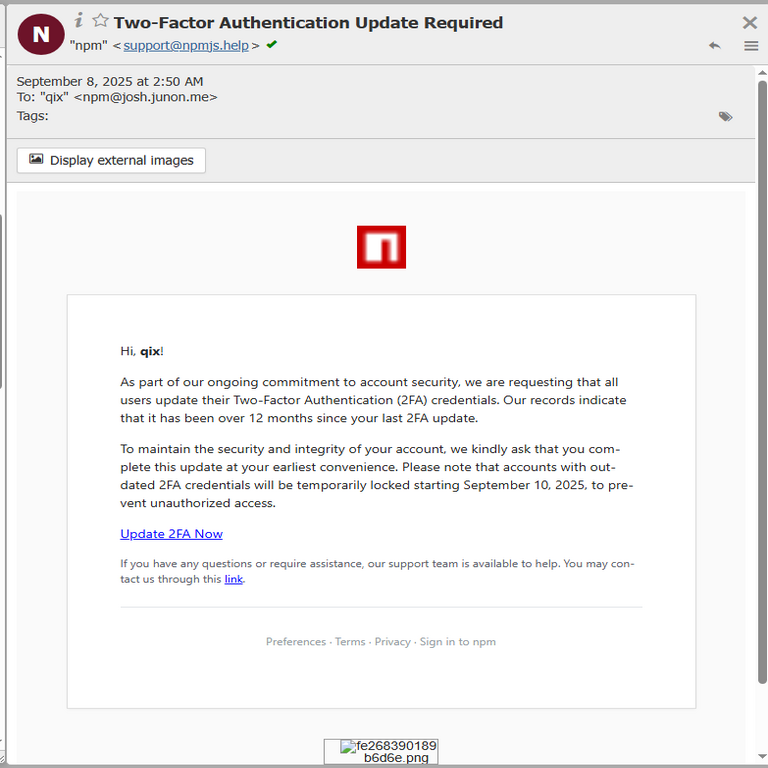

Impacto de un Ataque a la Cadena de Suministro en NPM y sus Implicaciones para la Ciberseguridad

Análisis del Ataque

Recientemente, se ha reportado un ataque a la cadena de suministro que afecta al gestor de paquetes NPM (Node Package Manager), el cual es fundamental para el ecosistema JavaScript. Este ataque pone en riesgo más de 2 mil millones de descargas semanales, exponiendo a una gran cantidad de desarrolladores y empresas que dependen de este recurso para sus aplicaciones.

Detalles Técnicos del Ataque

El ataque se llevó a cabo mediante la introducción de paquetes maliciosos en el registro oficial de NPM. Los atacantes lograron evadir las medidas de seguridad existentes al utilizar técnicas avanzadas para ocultar el código malicioso, lo que dificulta su detección. Esta estrategia resalta la vulnerabilidad inherente en los gestores de paquetes y cómo pueden ser explotados por actores maliciosos.

Implicaciones Operativas

- Riesgo para Desarrolladores: Los desarrolladores que utilizan bibliotecas comprometidas corren el riesgo de implementar código inseguro en sus aplicaciones, lo que puede llevar a brechas de seguridad significativas.

- Afectación en Empresas: Las organizaciones que dependen del software afectado pueden experimentar interrupciones operativas y potenciales pérdidas financieras debido a ataques subsiguientes o incidentes relacionados.

- Cascada de Vulnerabilidades: La presencia de código malicioso puede provocar una cadena de vulnerabilidades, afectando no solo al paquete comprometido sino también a otros sistemas interconectados.

Estrategias Mitigadoras

Para contrarrestar estos tipos de ataques, es fundamental implementar diversas estrategias mitigadoras:

- Auditorías Regulares: Realizar auditorías periódicas del código y las dependencias utilizadas dentro del proyecto ayuda a identificar posibles vulnerabilidades antes que sean explotadas.

- Análisis Estático y Dinámico: Utilizar herramientas que realicen análisis estático y dinámico puede ayudar a detectar comportamientos sospechosos en el código antes del despliegue.

- Mantenimiento Activo: Mantener actualizadas todas las bibliotecas y dependencias minimiza los riesgos asociados con versiones obsoletas que pueden contener vulnerabilidades conocidas.

CVE Relacionados

No se han identificado CVEs específicos relacionados con este incidente; sin embargo, es crucial estar alerta ante futuras divulgaciones relacionadas con vulnerabilidades emergentes en el ecosistema NPM debido al impacto potencial sobre la seguridad general del software.

Conclusión

El reciente ataque a la cadena de suministro dirigido hacia NPM subraya la necesidad crítica de reforzar las prácticas de ciberseguridad dentro del desarrollo software. La implementación proactiva de auditorías, análisis continuos y mantenimiento adecuado no solo protege las aplicaciones individuales, sino también contribuye a un ecosistema más seguro para todos los involucrados. Para más información visita la Fuente original.