Vulnerabilidad de Clickjacking en Extensiones Basadas en DOM

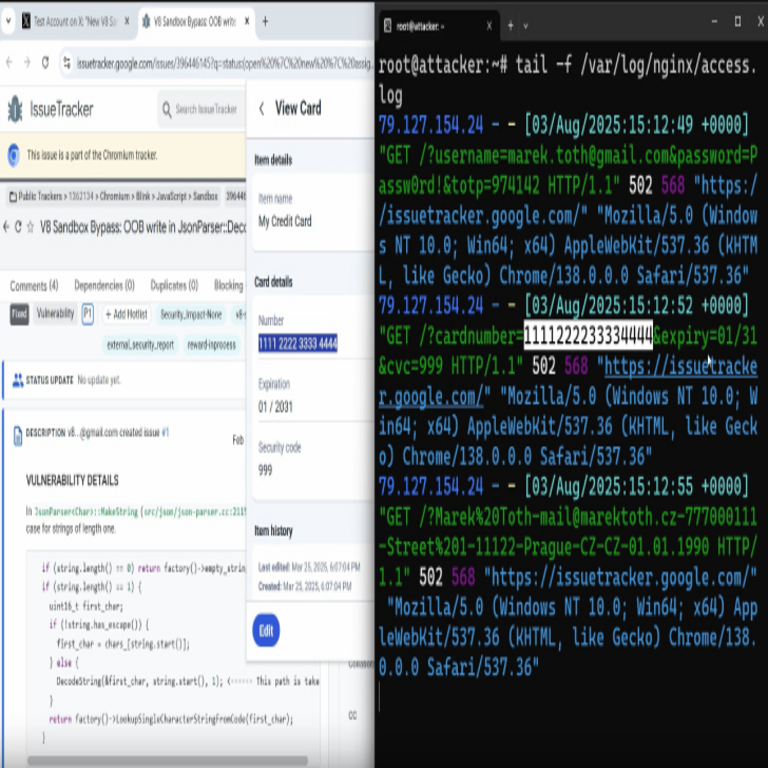

Recientemente, se ha identificado una vulnerabilidad crítica relacionada con el clickjacking en extensiones basadas en Document Object Model (DOM). Este tipo de ataque permite que un atacante engañe a un usuario para que interactúe con elementos de una interfaz gráfica de manera no intencionada, potencialmente comprometiendo datos sensibles o la seguridad del sistema del usuario.

Descripción Técnica del Problema

El clickjacking se produce cuando un atacante utiliza una capa transparente o invisible sobre una página web legítima. Esto puede ser particularmente efectivo cuando se aplica a extensiones del navegador que manipulan contenido a través de DOM. Las extensiones que no implementan las medidas adecuadas para prevenir este tipo de ataques son vulnerables, lo que permite a los atacantes realizar acciones no autorizadas en nombre del usuario.

Mecanismos de Defensa Recomendados

- Uso de HTTP Headers: Implementar políticas de seguridad como X-Frame-Options y Content Security Policy (CSP) para limitar la forma en que las páginas pueden ser incrustadas.

- Validación y Sanitización: Asegurarse de validar y sanear todos los datos introducidos por el usuario antes de procesarlos. Esto incluye evitar la inyección de scripts maliciosos.

- Monitoreo y Respuesta: Implementar sistemas de monitoreo para detectar comportamientos sospechosos que puedan indicar intentos de clickjacking.

- Educación del Usuario: Informar a los usuarios sobre los riesgos asociados con el clickjacking y cómo pueden protegerse, como evitando hacer clic en enlaces sospechosos.

Implicaciones Operativas y Regulatorias

A medida que las organizaciones adoptan más tecnologías basadas en la web, la necesidad de protegerse contra ataques como el clickjacking es crucial. La falta de medidas adecuadas puede resultar no solo en pérdidas financieras sino también en violaciones a regulaciones como GDPR o CCPA, dependiendo del manejo inadecuado de datos personales.

CVE Relacionados

Aunque no se han reportado CVEs específicos relacionados directamente con esta vulnerabilidad al momento, es fundamental estar al tanto del desarrollo continuo dentro del ámbito cibernético para identificar nuevas amenazas emergentes.

Conclusión

A medida que las extensiones basadas en DOM continúan proliferando, es esencial que tanto desarrolladores como usuarios estén conscientes de las implicancias asociadas al clickjacking. Implementar prácticas sólidas y mantener una vigilancia constante puede ayudar a mitigar estos riesgos. Para más información visita la Fuente original.