Exposición de más de 600 aplicaciones Laravel a ataques remotos

Introducción

Un reciente análisis ha revelado que más de 600 aplicaciones desarrolladas con el framework Laravel son vulnerables a ataques de ejecución remota de código. Esta situación se debe a una configuración incorrecta en la gestión de las dependencias, lo que permite que los atacantes puedan ejecutar comandos arbitrarios en el servidor, comprometiendo así la seguridad de los datos y la integridad del sistema.

Análisis técnico

Laravel es un popular framework PHP utilizado para desarrollar aplicaciones web. Sin embargo, su robustez también depende en gran medida de la correcta gestión y actualización de sus dependencias. En este caso específico, se ha identificado una vulnerabilidad crítica relacionada con el uso incorrecto del componente Laravel Debugbar, un paquete que permite depurar aplicaciones durante su desarrollo.

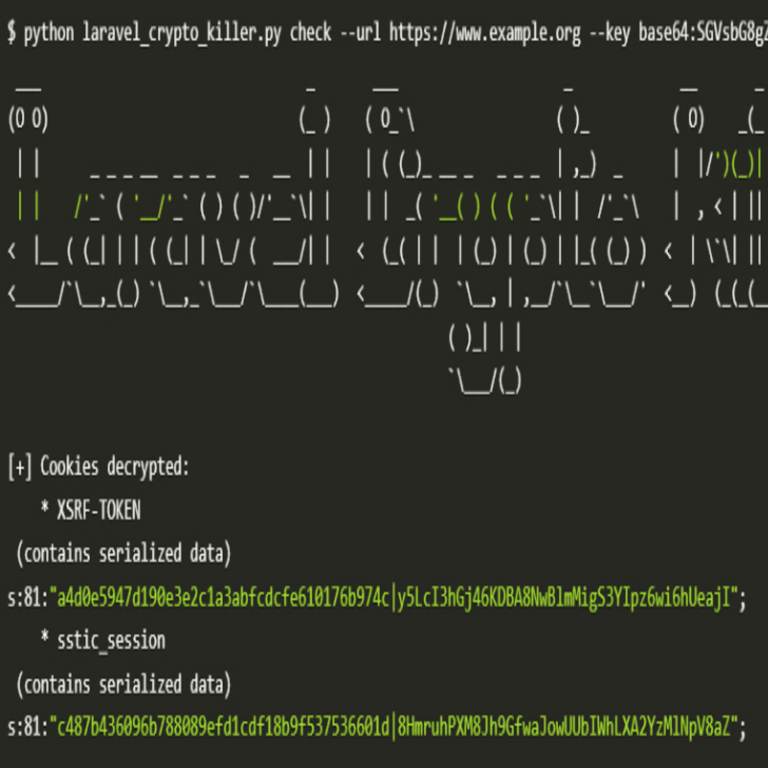

La vulnerabilidad se origina cuando .env, un archivo crucial para la configuración del entorno, es expuesto al público. Esto ocurre debido a configuraciones erróneas en los servidores y puede dar acceso no autorizado a información sensible, como credenciales de base de datos y otras configuraciones críticas. Los atacantes pueden usar esta información para ejecutar código malicioso o alterar el comportamiento normal de la aplicación.

Implicaciones operativas y riesgos

- Acceso no autorizado: La exposición del archivo .env puede permitir a un atacante acceder a datos críticos y controlar completamente la aplicación.

- Ejecución remota de código: Con acceso al entorno adecuado, los atacantes pueden ejecutar comandos en el servidor, comprometiendo todos los sistemas conectados.

- Pérdida de datos: La manipulación o eliminación intencionada de datos puede resultar en pérdidas financieras significativas para las organizaciones afectadas.

- Dañar la reputación: Las brechas de seguridad afectan gravemente la confianza del cliente y pueden dañar irreparablemente la reputación empresarial.

Métodos recomendados para mitigar riesgos

A continuación, se presentan algunas recomendaciones clave para mitigar estos riesgos asociados con las vulnerabilidades identificadas en Laravel:

- Mantener actualizadas las dependencias: Es fundamental revisar periódicamente las versiones utilizadas en el proyecto e implementar actualizaciones críticas tan pronto como estén disponibles.

- Asegurar el archivo .env: Configurar reglas adecuadas en servidores web (por ejemplo, utilizando archivos .htaccess) para evitar que el archivo .env sea accesible desde Internet.

- Implementar controles adecuados: Utilizar herramientas automáticas para escanear vulnerabilidades en las aplicaciones web regularmente.

- Copia de seguridad constante: Establecer procedimientos regulares para realizar copias de seguridad que permitan restaurar información crítica ante una eventual pérdida o ataque exitoso.

CVE Relacionados

No se han reportado CVEs específicos asociados directamente con esta exposición; sin embargo, es recomendable estar atentos a futuras publicaciones por parte del equipo responsable del mantenimiento y actualización del framework Laravel.

Conclusión

A medida que el uso de frameworks como Laravel continúa creciendo entre las empresas modernas, también lo hace la necesidad urgente por mantener prácticas sólidas de ciberseguridad. La identificación temprana y corrección proactiva de vulnerabilidades puede ayudar significativamente a proteger tanto los activos digitales como la confianza del cliente. Para más información visita la Fuente original.