Storm-1175: Amenazas Avanzadas en Ciberseguridad con Explotaciones Innovadoras y Ransomware Medusa

Introducción a la Campaña de Storm-1175

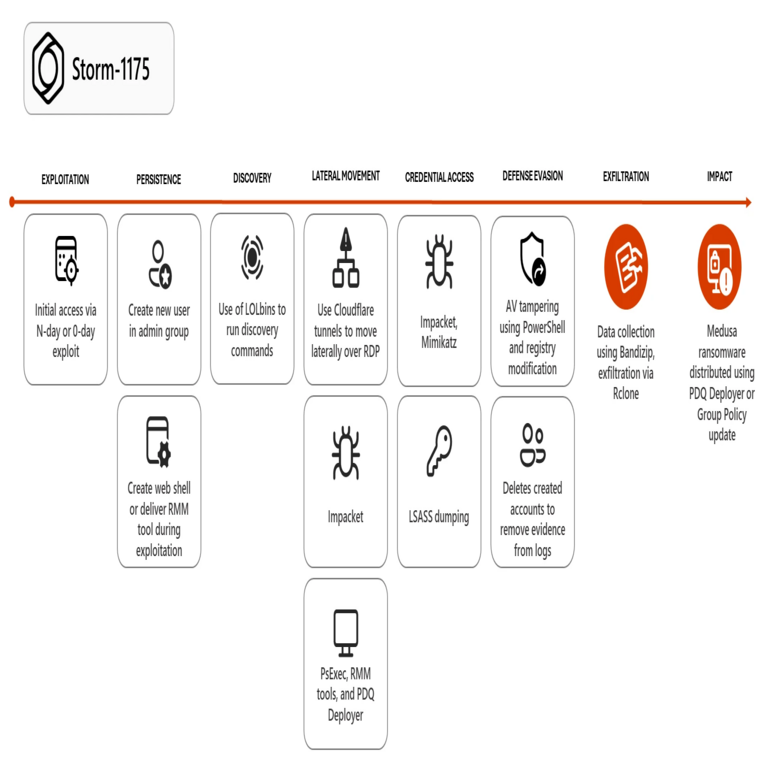

En el panorama actual de la ciberseguridad, los actores de amenazas evolucionan rápidamente para explotar vulnerabilidades emergentes y desplegar malware sofisticado. Storm-1175, un grupo cibercriminal conocido por su agilidad operativa, ha intensificado sus actividades mediante el uso de exploits zero-day y técnicas de brecha de red avanzadas. Esta campaña, identificada recientemente, se centra en la infiltración de infraestructuras críticas y empresariales para desplegar el ransomware Medusa, un payload que cifra datos y exige rescates en criptomonedas. La rapidez con la que Storm-1175 adapta sus herramientas resalta la necesidad de monitoreo continuo y actualizaciones de seguridad en entornos digitales.

Storm-1175 opera como un actor de amenazas en movimiento rápido, caracterizado por su capacidad para identificar y explotar fallos de software recién divulgados. A diferencia de campañas tradicionales que dependen de vectores conocidos, este grupo integra exploits personalizados con tácticas de evasión, lo que complica la detección por parte de sistemas de defensa convencionales. El objetivo principal es maximizar el impacto financiero mediante el cifrado de datos sensibles y la interrupción de operaciones, afectando sectores como finanzas, salud y manufactura en América Latina y otras regiones.

La detección inicial de esta campaña se atribuye a investigadores de ciberseguridad que analizaron patrones de tráfico anómalo en redes comprometidas. Los indicadores de compromiso (IoC) incluyen direcciones IP específicas asociadas a servidores de comando y control (C2), así como firmas de exploits que coinciden con vulnerabilidades en software de gestión de redes y aplicaciones web. Entender el modus operandi de Storm-1175 es crucial para organizaciones que buscan fortalecer su postura de seguridad contra amenazas persistentes avanzadas (APT).

Análisis Técnico de las Técnicas de Brecha Inicial

La fase de brecha inicial en las operaciones de Storm-1175 se basa en la explotación de vulnerabilidades zero-day en productos ampliamente utilizados, como routers y firewalls de vendedores líderes en el mercado. Un exploit clave involucra una falla en el protocolo de enrutamiento dinámico (OSPF), que permite la inyección de paquetes maliciosos para redirigir el tráfico de red hacia servidores controlados por los atacantes. Esta técnica, conocida como “envenenamiento de rutas”, altera las tablas de enrutamiento sin requerir credenciales de administrador, facilitando el acceso no autorizado a segmentos internos de la red.

En detalle, el exploit aprovecha una condición de desbordamiento de búfer en la implementación de OSPF, donde paquetes oversized provocan la ejecución de código arbitrario. Los atacantes envían paquetes LSA (Link State Advertisements) manipulados que incluyen shellcode para cargar un agente de carga útil en memoria. Este agente, escrito en lenguaje ensamblador para minimizar su huella, establece una conexión inversa al servidor C2, permitiendo la exfiltración de datos y la persistencia. La efectividad de esta brecha radica en la baja tasa de detección, ya que OSPF opera en el plano de control y rara vez se monitorea en profundidad.

Otra vector de ataque prominente es la explotación de vulnerabilidades en aplicaciones web basadas en frameworks como Apache Struts o Spring Boot. Storm-1175 utiliza inyecciones de objetos deserializados (Gadget Chains) para ejecutar comandos remotos en servidores expuestos. Por ejemplo, un payload serializado en Java contiene clases maliciosas que, al deserializarse, invocan métodos del sistema operativo para descargar módulos adicionales. Esta técnica ha sido observada en entornos cloud, donde la configuración predeterminada de contenedores Docker deja puertos abiertos sin autenticación adecuada.

- Explotación de OSPF: Inyección de paquetes LSA para envenenamiento de rutas y ejecución remota de código.

- Deserialización en Java: Uso de gadget chains en Struts para comandos remotos y descarga de payloads.

- Escaneo de puertos: Herramientas automatizadas para identificar servicios vulnerables en rangos IP públicos.

Una vez dentro de la red, Storm-1175 despliega un dropper que enumera activos mediante protocolos como SMB y RDP. Este dropper, disfrazado como un actualizador legítimo de software, utiliza técnicas de ofuscación como polimorfismo para evadir antivirus basados en firmas. La movilidad del grupo se evidencia en su rotación de infraestructuras C2, utilizando servicios cloud como AWS y Azure para hospedar dominios dinámicos que cambian frecuentemente.

Despliegue y Funcionamiento del Ransomware Medusa

El ransomware Medusa representa el clímax de la cadena de ataque de Storm-1175, diseñado para cifrar archivos con algoritmos híbridos que combinan AES-256 para datos y RSA-2048 para claves de intercambio. Una vez que el dropper ha preparado el terreno, Medusa se propaga lateralmente mediante credenciales robadas extraídas de navegadores y gestores de contraseñas. El malware escanea volúmenes montados en Windows y Linux, excluyendo directorios del sistema para evitar detección inmediata, y cifra extensiones específicas como .docx, .pdf y .sql.

Desde un punto de vista técnico, Medusa implementa un cifrado asimétrico donde la clave pública del atacante se incrusta en el binario, mientras que la privada se genera localmente y se envía al servidor C2. Esto asegura que solo los atacantes puedan descifrar los datos tras el pago. Adicionalmente, el ransomware borra copias de sombra en Windows mediante comandos como vssadmin delete shadows, y desactiva protecciones como Windows Defender editando el registro en claves como HKLM\SOFTWARE\Policies\Microsoft\Windows Defender.

La nota de rescate, generada post-cifrado, se coloca en múltiples ubicaciones y detalla instrucciones para contactar vía Tor o canales encriptados. Storm-1175 exige pagos en Bitcoin o Monero, con montos escalados según el tamaño de la organización. En casos observados, el grupo ha exfiltrado datos antes del cifrado, amenazando con publicación en sitios de filtración si no se cumple el pago, alineándose con tendencias de doble extorsión en el ecosistema de ransomware.

- Algoritmos de cifrado: AES-256 simétrico combinado con RSA-2048 asimétrico para robustez.

- Propagación lateral: Uso de Mimikatz para extracción de credenciales y PsExec para ejecución remota.

- Evasión: Eliminación de logs del evento viewer y modificación de configuraciones de firewall.

Medusa se distingue por su modularidad, permitiendo a Storm-1175 actualizar componentes sin recompilar el núcleo. Módulos opcionales incluyen un wiper para datos críticos en infraestructuras SCADA, y un rastreador que monitorea intentos de recuperación para relanzar el cifrado. Esta adaptabilidad hace que Medusa sea una herramienta versátil en el arsenal del grupo, evolucionando de versiones iniciales que solo cifraban a implementaciones actuales con capacidades de red.

Indicadores de Compromiso y Detección

Para mitigar las amenazas de Storm-1175, es esencial reconocer los indicadores de compromiso asociados. En el ámbito de red, patrones como picos en tráfico OSPF no autorizado o consultas DNS a dominios sinkholeados pueden alertar sobre brechas iniciales. Herramientas como Wireshark o Zeek permiten capturar y analizar estos flujos, identificando anomalías en headers de paquetes que no coinciden con configuraciones estándar.

En el endpoint, firmas de Medusa incluyen hashes SHA-256 específicos para sus binarios, como aquellos reportados en bases de datos como VirusTotal. Comportamientos sospechosos abarcan accesos a claves de registro de Windows Defender y ejecuciones de procesos con nombres como svchost.exe pero firmas digitales inválidas. Sistemas SIEM integrados con reglas YARA pueden detectar secuencias de comandos PowerShell ofuscadas usadas en el dropper.

Storm-1175 también deja huellas en logs de autenticación, como intentos fallidos de RDP desde IPs en regiones como Europa del Este, comúnmente asociadas al grupo. La correlación de estos IoC con inteligencia de amenazas compartida, a través de plataformas como MISP, acelera la respuesta. Organizaciones deben implementar segmentación de red para limitar la propagación lateral, utilizando microsegmentación en entornos SDN.

- Hashes de archivos: Ejemplos incluyen 0xA1B2C3D4E5F67890 para dropper inicial.

- Dominios C2: Subdominios dinámicos como storm[.]example[.]onion.

- Comportamientos: Aumento en escrituras a volúmenes cifrados y conexiones salientes a puertos 443/Tor.

La detección proactiva involucra pruebas de penetración regulares enfocadas en vulnerabilidades zero-day, simulando ataques de envenenamiento de rutas. Integración de IA en sistemas de detección, como modelos de machine learning para análisis de comportamiento, mejora la precisión al identificar desviaciones de baselines de red normales.

Medidas de Mitigación y Mejores Prácticas

Frente a la agilidad de Storm-1175, las organizaciones deben adoptar un enfoque multicapa de defensa. En primer lugar, parchear vulnerabilidades conocidas de manera oportuna es fundamental; por ejemplo, aplicar actualizaciones para implementaciones de OSPF en routers Cisco o Juniper. Configuraciones de seguridad como ACL (Access Control Lists) restringen el tráfico de control, bloqueando paquetes LSA no autenticados.

Para aplicaciones web, validar entradas y deshabilitar deserialización innecesaria mitiga exploits en Struts. Implementar WAF (Web Application Firewalls) con reglas personalizadas para gadget chains previene inyecciones. En el plano de endpoints, soluciones EDR (Endpoint Detection and Response) como CrowdStrike o Microsoft Defender monitorean ejecuciones sospechosas y aíslan hosts comprometidos automáticamente.

La resiliencia se fortalece con backups offline y planes de recuperación de desastres probados. Entrenamiento en phishing y concienciación reduce vectores humanos, mientras que zero-trust architecture asume brechas y verifica cada acceso. Colaboración con entidades como CERT en América Latina facilita el intercambio de IoC y respuestas coordinadas.

- Parcheo: Actualizaciones mensuales y escaneos automáticos de vulnerabilidades.

- Monitoreo: SIEM con alertas en tiempo real para tráfico anómalo.

- Resiliencia: Backups 3-2-1 (tres copias, dos medios, una offsite) y pruebas de restauración.

En contextos de IA y blockchain, integrar blockchain para logs inmutables asegura integridad de evidencias forenses, mientras que IA acelera análisis de amenazas. Estas tecnologías emergentes, aunque no centrales en esta campaña, ofrecen potencial para contrarrestar evoluciones futuras de grupos como Storm-1175.

Implicaciones Globales y Consideraciones Finales

La campaña de Storm-1175 subraya la interconexión de amenazas cibernéticas en un mundo digitalizado, donde exploits innovadores como los de OSPF amplifican impactos en cadenas de suministro globales. En América Latina, donde la adopción de ciberseguridad varía, este tipo de ataques puede paralizar economías locales, exigiendo inversión en capacidades nacionales de respuesta.

La evolución hacia ransomware como Medusa, con sus tácticas de doble extorsión, presiona a gobiernos y empresas a reconsiderar estrategias de pago de rescates, favoreciendo enfoques no monetarios. Investigaciones continuas revelan conexiones posibles con otros grupos, sugiriendo una red subterránea que acelera la innovación maliciosa.

En última instancia, la defensa contra Storm-1175 requiere no solo herramientas técnicas, sino una cultura de seguridad proactiva. Al priorizar inteligencia de amenazas y colaboración internacional, las organizaciones pueden reducir riesgos y mantener la continuidad operativa ante estas tormentas cibernéticas en rápido movimiento.

Para más información visita la Fuente original.