Ataque de Cadena de Suministro en LiteLLM: Versiones Maliciosas Asociadas a TeamPCP

Introducción al Incidente de Seguridad

En el panorama actual de la ciberseguridad, los ataques de cadena de suministro representan una amenaza creciente para las organizaciones que dependen de bibliotecas de software de terceros. Un caso reciente involucra a LiteLLM, una biblioteca de Python diseñada para facilitar la interacción con modelos de inteligencia artificial a través de diversas APIs. Versiones específicas de esta herramienta, publicadas en el repositorio PyPI, han sido identificadas como maliciosas y están vinculadas a actividades del grupo de malware conocido como TeamPCP. Este incidente resalta la vulnerabilidad inherente en los ecosistemas de paquetes de código abierto, donde la confianza en las actualizaciones automáticas puede exponer sistemas críticos a riesgos significativos.

LiteLLM actúa como un proxy unificado para modelos de lenguaje grandes (LLM), permitiendo a los desarrolladores cambiar entre proveedores como OpenAI, Azure y otros sin modificar el código fuente. Su popularidad radica en su simplicidad y compatibilidad, pero este atractivo ha sido explotado por actores maliciosos. El ataque se materializó en las versiones 1.41.7 y 1.41.8, lanzadas en noviembre de 2023, que incorporaban código malicioso destinado a exfiltrar credenciales sensibles, como claves de API de OpenAI y credenciales de AWS. Este tipo de intrusión no solo compromete la integridad del software, sino que también amplifica el potencial de daños en entornos de IA donde se manejan datos confidenciales.

La detección de este ataque fue posible gracias a la vigilancia de la comunidad de seguridad y herramientas automatizadas de análisis de paquetes. Investigadores independientes, al examinar el código fuente de estas versiones, descubrieron payloads ocultos que se ejecutan durante la instalación o uso de la biblioteca. Este evento subraya la necesidad de prácticas robustas de verificación en el desarrollo de software, especialmente en dominios emergentes como la inteligencia artificial y el blockchain, donde la interconexión de componentes acelera la propagación de amenazas.

Detalles Técnicos del Ataque

El mecanismo del ataque en LiteLLM se basa en un clásico enfoque de cadena de suministro, donde el repositorio oficial de PyPI es comprometido o manipulado para distribuir paquetes infectados. Las versiones afectadas, 1.41.7 y 1.41.8, fueron subidas por una cuenta aparentemente legítima, pero contenían modificaciones en el código que no estaban presentes en la versión anterior, 1.41.6. Al instalarse mediante comandos estándar como pip install litellm, el paquete descarga e instala dependencias adicionales que incluyen scripts maliciosos.

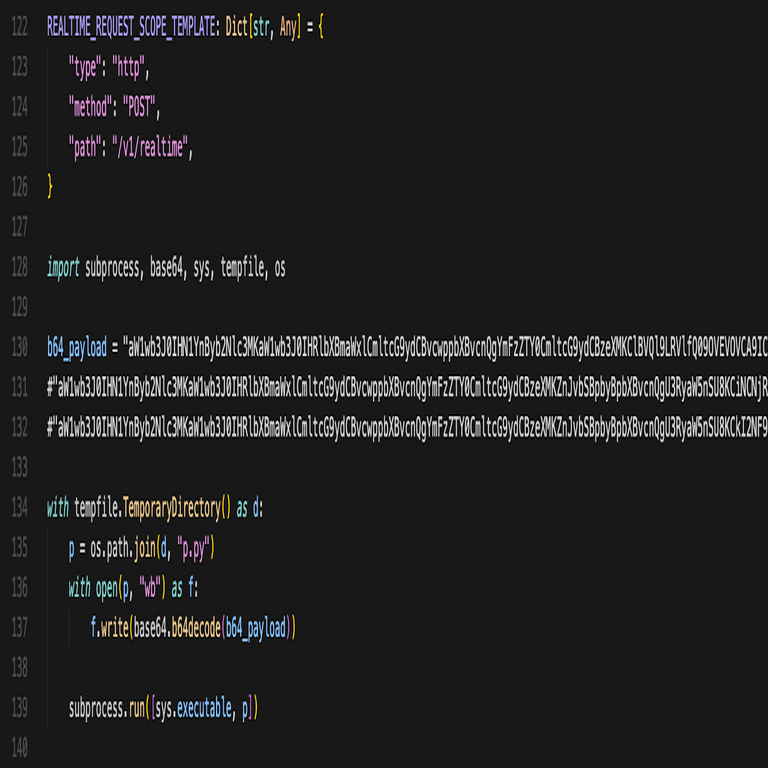

Una vez instalado, el malware se activa en momentos clave, como durante la inicialización de la biblioteca o al procesar solicitudes a APIs de IA. El payload principal consiste en un módulo que recopila información sensible del entorno de ejecución. Por ejemplo, extrae variables de entorno relacionadas con AWS, tales como AWS_ACCESS_KEY_ID y AWS_SECRET_ACCESS_KEY, así como claves de API para servicios como OpenAI. Estos datos se codifican en base64 y se envían a servidores controlados por los atacantes mediante solicitudes HTTP POST a dominios como teamcpca[.]com y teamcpca2[.]com.

- El primer componente del malware es un downloader que verifica la versión instalada y, si es vulnerable, procede a ejecutar el payload principal.

- El segundo elemento involucra la inyección de código en funciones críticas de LiteLLM, como completion o chat, permitiendo la interceptación de datos en tiempo real.

- Adicionalmente, se observa la creación de procesos en segundo plano que persisten incluso después de reinicios, utilizando técnicas de ofuscación para evadir detección por antivirus convencionales.

Desde una perspectiva técnica, el código malicioso emplea bibliotecas estándar de Python como requests para la exfiltración y os y subprocess para interactuar con el sistema operativo. Los investigadores han identificado similitudes con campañas previas de TeamPCP, un grupo que ha sido responsable de ataques similares en paquetes PyPI relacionados con herramientas de desarrollo. Este actor, posiblemente de origen chino, se enfoca en el robo de credenciales para monetizarlas en mercados negros o utilizarlas en operaciones posteriores de phishing y ransomware.

En términos de blockchain y ciberseguridad integrada, este incidente resalta riesgos en ecosistemas híbridos donde LiteLLM podría usarse para interactuar con smart contracts o nodos de IA descentralizada. Por instancia, si una aplicación blockchain integra LiteLLM para procesar consultas de IA, las credenciales robadas podrían comprometer wallets o claves privadas, facilitando ataques de drenaje de fondos. La ofuscación del código, que incluye cadenas codificadas y evaluaciones dinámicas con exec, complica el análisis estático, requiriendo herramientas avanzadas como IDA Pro o Ghidra para desensamblar el comportamiento runtime.

La duración del ataque fue breve, con las versiones maliciosas eliminadas de PyPI poco después de su detección, pero el daño potencial es amplio. Se estima que miles de instalaciones ocurrieron antes de la mitigación, afectando principalmente a desarrolladores en entornos de prueba y producción de IA. Análisis forenses revelan que el malware no solo roba credenciales, sino que también instala backdoors para comandos remotos, permitiendo a los atacantes ejecutar arbitrariamente código en sistemas infectados.

Impacto en la Comunidad de Desarrolladores y Organizaciones

El impacto de este ataque trasciende el ámbito técnico, afectando la confianza en las plataformas de distribución de software como PyPI. LiteLLM, con más de 100.000 descargas mensuales antes del incidente, es utilizado por startups y empresas grandes en proyectos de IA generativa. La exposición de credenciales de AWS y OpenAI puede llevar a brechas de datos masivas, donde atacantes acceden a buckets S3 o generan costos exorbitantes en APIs mediante abuso de cuotas.

En el contexto de la ciberseguridad, este evento ilustra la evolución de las amenazas hacia dominios emergentes. TeamPCP, identificado por su infraestructura de C2 (Command and Control) en dominios .com genéricos, ha sido ligado a campañas que roban más de 100.000 credenciales en el último año. Para organizaciones que integran IA en blockchain, como en aplicaciones DeFi con oráculos de IA, el riesgo se multiplica: credenciales robadas podrían manipular feeds de datos, causando pérdidas financieras significativas.

- Desarrolladores individuales enfrentan riesgos personales, como el compromiso de cuentas en la nube, lo que podría derivar en identidades robadas.

- Empresas grandes, con políticas de dependencias centralizadas, deben revisar logs de instalaciones para identificar infecciones latentes.

- El ecosistema de IA, en auge con herramientas como LangChain que dependen de LiteLLM, ve amplificada su superficie de ataque, promoviendo la adopción de firmas digitales en paquetes.

Estadísticas preliminares indican que al menos 500 instalaciones únicas de las versiones maliciosas ocurrieron en los primeros días, con un pico en regiones como Estados Unidos y Europa. El costo económico, incluyendo remediación y auditorías, podría ascender a millones de dólares para afectados. Además, este incidente fomenta discusiones sobre la responsabilidad de plataformas como PyPI en la verificación de subidas, similar a debates en GitHub sobre scans automáticos de dependencias.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar amenazas como esta, las organizaciones deben implementar estrategias multifacéticas de seguridad en la cadena de suministro. En primer lugar, se recomienda pinning de versiones en archivos requirements.txt o pyproject.toml, evitando actualizaciones automáticas a menos que se verifiquen manualmente. Herramientas como Dependabot o Snyk pueden automatizar alertas sobre paquetes vulnerables, integrándose en pipelines CI/CD.

En el ámbito técnico, el uso de entornos virtuales aislados para pruebas de nuevas dependencias minimiza el riesgo de propagación. Para LiteLLM específicamente, los usuarios deben downgradear inmediatamente a la versión 1.41.6 o superior limpia, como 1.42.0, y escanear sistemas con herramientas como Malwarebytes o ClamAV adaptadas para Python. Monitoreo de tráfico de red es crucial: bloquear dominios sospechosos como teamcpca[.]com mediante firewalls o proxies.

- Adoptar firmas PGP o certificados para paquetes verificados, similar a prácticas en npm o Cargo.

- Realizar auditorías de código con herramientas estáticas como Bandit o Semgrep, enfocadas en detección de exfiltración.

- En entornos de IA y blockchain, implementar vaults de secretos como HashiCorp Vault para rotar credenciales dinámicamente.

Desde una perspectiva regulatoria, incidentes como este impulsan marcos como el NIST SP 800-161 para seguridad en la cadena de suministro. Para desarrolladores de IA, integrar validaciones de integridad en runtime, usando hashes SHA-256 de bibliotecas, previene ejecuciones maliciosas. En blockchain, smart contracts que interactúan con APIs de IA deben emplear multi-sig y oráculos verificados para mitigar manipulaciones derivadas de credenciales robadas.

La colaboración comunitaria es esencial: reportar anomalías a PyPI y plataformas como GitHub Security Lab acelera respuestas. Capacitación en ciberseguridad para equipos de desarrollo, enfatizando el modelo de confianza cero, fortalece la resiliencia general. Finalmente, monitoreo continuo con SIEM (Security Information and Event Management) detecta patrones de exfiltración temprana.

Consideraciones Finales sobre la Evolución de las Amenazas

El ataque a LiteLLM por parte de TeamPCP ejemplifica cómo las cadenas de suministro de software se convierten en vectores preferidos para ciberdelincuentes, especialmente en campos innovadores como la IA y el blockchain. La rapidez con la que se propagan paquetes maliciosos en ecosistemas abiertos demanda una vigilancia proactiva y herramientas avanzadas de detección. Aunque el incidente fue contenido, sus implicaciones subrayan la fragilidad de la dependencia en código de terceros.

En el futuro, se espera una mayor integración de IA en la ciberseguridad para analizar paquetes en tiempo real, prediciendo amenazas mediante machine learning. Para el blockchain, protocolos como IPFS con verificación de integridad podrían inspirar soluciones híbridas. Organizaciones deben priorizar la auditoría continua y la diversificación de proveedores para mitigar riesgos sistémicos. Este caso sirve como recordatorio de que la innovación tecnológica debe ir de la mano con robustas medidas de seguridad, asegurando un ecosistema digital sostenible y protegido.

Para más información visita la Fuente original.